- 《8天入门Trustzone/TEE/安全架构》

代码改变世界ctw

学习方法android安全架构

CSDN学院课程连接:https://edu.csdn.net/course/detail/39573

- ARM trustzone的安全扩展介绍-一篇就够了

代码改变世界ctw

ARM-TEE-AndroidTrustzonearmATFopteearmv8arm开发安全

快速链接:.ARMv8/ARMv9架构入门到精通-[目录]付费专栏-付费课程【购买须知】:联系方式-加入交流群----联系方式-加入交流群个人博客笔记导读目录(全部)文章目录1、背景:2、ARMTrustzone的安全扩展简介3、ARMTrustzone的安全扩展详细解剖3.1AMBA-AXI对Trustzone的支持3.2Processor的SCR.NS比特位3.3TZC400和TZPC简介3.

- ATF(ARM Trusted firmware)完成启动流程

cpj123cpj

linuxkernelatf

历经一年多时间的系统整理合补充,《手机安全和可信应用开发指南:TrustZone与OP-TEE技术详解》一书得以出版,书中详细介绍了TEE以及系统安全中的所有内容,全书按照从硬件到软件,从用户空间到内核空间的顺序对TEE技术详细阐述,读者可从用户空间到TEE内核一步一步了解系统安全的所有内容,同时书中也提供了相关的示例代码,读者可根据自身实际需求开发TA。目前该书已在天猫、京东、当当同步上线,链接

- TEE是Trusted Execution Environment 的解释

weixin_38503885

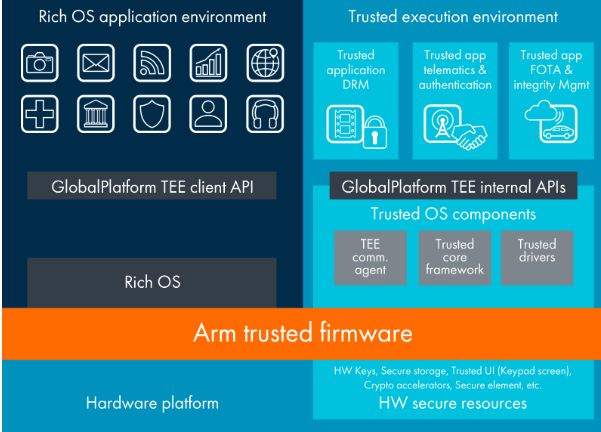

TEE是TrustedExecutionEnvironment的缩写简称,是可信执行环境的简称,在目前移动安全领域,TEE默认就是指的基于ARMtrustzone技术的TEE,其实在芯片架构层面,TEE应该包含下面三部分:1.利用intelTXT或AMD的SVM均可提供TEE,即基于处理器CPU的特殊指令,提供动态信任根DRTM服务,为敏感应用或数据提供可信执行环境;2.利用ARMTrustZon

- tee漏洞学习-翻译-3:TrustZone exploit for MSM8974

goodcat666

tee安全teepwn

原文:http://bits-please.blogspot.com/2015/08/full-trustzone-exploit-for-msm8974.html在这篇博文中,我们将介绍利用上一篇文章中描述的TrustZone漏洞的完整过程。在开发此漏洞时,我只使用了我值得信赖的(个人)Nexus5设备。这意味着下面写入的所有内存地址和其他特定信息均取自该设备。如果有人想要重新创建下面描述的确切

- [译] ARMv8-A系统安全之TrustZone硬件架构

赵国开

[译]ARMv8-A系统安全之TrustZone硬件架构原文https://developer.arm.com/products/architecture/a-profile/docs/100935/latest/the-trustzone-hardware-architecture

- Armv8-M的TrustZone技术在不同攻击场景下的安全性

安全二次方

ARM安全ARM安全架构ARMv8-MTrustzone攻击场景下的安全性

在讨论安全系统设计时,一个常见的问题是:“它有多安全?”在Armv8-M的TrustZone技术开发中考虑了许多攻击场景的各个方面,例如:软件访问:通过额外的系统级组件,内存可以在安全和非安全空间之间分区,并可以禁止非安全软件访问安全内存和资源。分支跳转到任意的安全地址位置:SG指令和NSC内存属性确保只能在有效入口点处进行从非安全到安全的分支。二进制数据中的意外SG指令:NSC内存属性确保只有预

- Armv8-M的TrustZone技术之IDAU接口、IDAU和内存映射

安全二次方

ARM安全ARM安全架构ARMv8-MTrustzoneIDAU内存映射

IDAU(ImplementationDefinedAttributionUnit)用于向处理器指示特定内存地址是安全的、非安全可调用(NSC)的,还是非安全的,并提供内存地址所在的区域号。它还可以标记一个内存区域,以免受安全检查的影响,例如一个ROM表。总体而言,IDAU接口是处理器特定的。然而,不同Cortex-M处理器上的IDAU接口之间存在高度相似性。理论上,设计IDAU为可编程是可能的。

- tee漏洞学习-翻译-2:探索 Qualcomm TrustZone的实现

goodcat666

tee安全teepwn

原文:http://bits-please.blogspot.com/2015/08/exploring-qualcomms-trustzone.html获取TrustZoneimage从两个不同的位置提取image从手机设备本身从googlefactoryimage已经root的Nexus5设备,image存储在eMMC芯片上,并且eMMC芯片的分区在/dev/block/platform/ms

- 【Soc级系统防御】电子硬件的背景知识

Hcoco_me

数字ICfpga开发risc-vICarm开发Soc硬件硬件架构

Hey,我们已经通过第一章搭起了硬件安全的框架,在往这个架子上陈列东西之前,我们再加固一下基座:开始正式学习硬件安全之前,我们需要先对SoC硬件有一定认识。【Soc级系统防御】硬件安全与硬件可信收藏和点赞不冲突公众号:TrustZone电子硬件的背景知识,内容走马观花阅读即可!电子硬件概览FET:场效应晶体管FET是场效应晶体管,它通过控制栅极电压来控制源极和漏极之间的电流,从而实现逻辑功能。CM

- 【Soc级系统防御】硬件安全与硬件可信

Hcoco_me

数字IC安全可信硬件IC

最近蛮多人和我讨论硬件安全的问题,与其零碎的表达,便想着不如用一系列文章去系统梳理硬件安全内容。话不多说,上车!!!Perface开始之前我必须讲述下面两个漏洞来引出本文的目的:2018年的Meltdown(熔断)和Spectre(幽灵)两个处理器新型漏洞被发现利用。收藏和点赞不冲突公众号:TrustZone1、影响范围大,影响了几乎所有的InterCPU、AMDCPU和主流的ARMCPU。2、难

- Armv8-M的TrustZone技术之在安全状态和非安全状态之间切换

安全二次方

博客目录导读ARM安全ARM安全架构ARMv8-MTrustzone安全非安全切换

Armv8-M安全扩展允许在安全和非安全软件之间直接调用。Armv8-M处理器提供了几条指令来处理状态转换:下图显示了安全状态转换。如果入口点的第一条指令是SG且位于非安全可调用内存位置中,则允许从非安全到安全软件的直接API函数调用。当非安全程序调用安全API时,API通过使用BXNS指令返回到非安全状态。如果非安全程序尝试分支或调用安全程序地址而不使用有效的入口点,则会生成故障事件。在Armv

- Armv8-M的TrustZone技术之测试目标指令

安全二次方

博客目录导读ARM安全ARM安全架构ARMv8-MTrustzoneTT指令

为了允许软件确定内存位置的安全属性,使用了TT指令(TestTarget)。TestTarget(TT)查询内存位置的安全状态和访问权限。TestTargetUnprivileged(TTT)查询内存位置的安全状态和访问权限,以进行对该位置的非特权访问。TestTargetAlternateDomain(TTA)和TestTargetAlternateDomainUnprivileged(TTAT

- 瑞萨 支持TrustZone®的R7FA4M2AC3CFM、R7FA4M2AD3CFM、R7FA4M2AD3CFP、R7FA4M2AC3CFP高性能32位微控制器

lbaihao

STM32架构和驱动stm32单片机

支持TrustZone®的R7FA4M2AC3CFM、R7FA4M2AD3CFM、R7FA4M2AD3CFP、R7FA4M2AC3CFP高性能32位微控制器RA4M2-100MHzArm®Cortex®-M33TrustZone®,具有高集成度和低功耗|Renesas支持TrustZone®的R7FA4M2AC3CFM、R7FA4M2AD3CFM、R7FA4M2AD3CFP、R7FA4M2AC3C

- 《Armv8/armv9架构入门指南》-【第二章】ARMv8‑A 架构和处理器

嵌入式学习规划

Arm原理和基础架构

引流关键词:optee、ATF、TF-A、Trustzone、optee3.14、MMU、VMSA、cache、TLB、arm、armv8、armv9、TEE、安全、内存管理、页表,Non-cacheable,Cacheable,non-shareable,inner-shareable,outer-shareable,optee、ATF、TF-A、Trustzone、optee3.14、MMU、

- 【论文笔记】SoK: Understanding the Prevailing Security Vulnerabilities in TrustZone-assisted TEE Systems

文火慢炖Dreamer

论文笔记数据库microsoft论文笔记论文阅读

SoK:UnderstandingthePrevailingSecurityVulnerabilitiesinTrustZone-assistedTEESystems题外话所谓TEE和ArmTrustZoneI.INTRODUCTIONII.BACKGROUNDANDMOTIVATIONIII.OVERVIEWⅣ.ARCHITECTURALISSUESⅤ.IMPLEMENTATIONISSUESⅥ

- tee漏洞学习-翻译-1:从任何上下文中获取 TrustZone 内核中的任意代码执行

goodcat666

tee安全linuxpwn

原文:http://bits-please.blogspot.com/2015/03/getting-arbitrary-code-execution-in.html目标是什么?这将是一系列博客文章,详细介绍我发现的一系列漏洞,这些漏洞将使我们能够将任何用户的权限提升到所有用户的最高权限-在TrustZone本身内执行我们的代码。由于我只有个人Android设备(搭载Snapdragon800So

- Armv8-M的TrustZone技术之内存系统和内存分区

卢鸿波

博客目录导读ARM安全ARM安全架构ARMv8-MTrustzone内存系统内存分区

如果实现了安全扩展,4GB的内存空间将被划分为安全和非安全内存区域。安全内存空间进一步分为两种类型:安全(S)和非安全可调用(NSC)。3.1安全(S)安全地址用于只能由安全软件或安全主设备访问的内存和外设。安全事务是源自作为安全操作或被视为安全的主设备的事务,且其目标是安全地址。3.2非安全可调用(NSC)NSC是一种特殊类型的安全位置。这种类型的内存是Armv8-M处理器允许容纳SG指令的唯一

- 13-SDEI: Software Delegated Exception Interface

代码改变世界ctw

atf_docatfarmv9SEDI

引流关键词:中断、同步异常、异步异常、irq、fiq、BL1,BL2,BL3,BL31,BL32,BL33,AP_BL1,AP_BL2,AP_BL3,AP_BL31,AP_BL32,AP_BL33,SCP_BL1,SCP_BL2,BL0,BL30,optee、ATF、TF-A、Trustzone、optee3.14、MMU、VMSA、cache、TLB、arm、armv8、armv9、TEE、安全

- Armv8-M的TrustZone技术之SAU寄存器总结

卢鸿波

博客目录导读ARM安全ARM安全架构ARMv8-MTrustzoneSAU

每个SAU寄存器是32位宽。下表显示了SAU寄存器概要。5.1SAU_CTRLregisterSAU_CTRL寄存器的特征如下图和表所示:5.2SAU_TYPEregister5.3SAU_RNRregister5.4SAU_RBARregister5.5SAU_RLARregister5.6SAU区域配置当SAU启用时,未由已启用的SAU区域覆盖的内存是安全的。区域可以单独使用SAU_RLAR启

- Armv8-M的TrustZone技术之内存属性单元

卢鸿波

博客目录导读ARM安全ARM安全架构ARMv8-MTrustzone内存属性单元SAUIDAU

如果处理器包含Armv8-M安全扩展,则内存区域的安全状态由内部安全属性单元(SAU,SecureAttributionUnit)或外部实现定义的属性单元(IDAU,ImplementationDefinedAttributionUnit)的组合控制。SAU区域的数量在处理器实现期间定义。在复位时,SAU处于禁用状态。如果未定义任何SAU区域,或者SAU被禁用,并且系统中没有包含IDAU,则整个内

- 【硬件安全】硬件安全模块—HSM

芯想是陈

器件/工艺/封装/其他网络

声明:本文来自TrustZonePerface硬件安全模块(英语:Hardwaresecuritymodule,缩写HSM)是一种用于保障和管理强认证系统所使用的数字密钥,并同时提供相关密码学操作的计算机硬件设备。硬件安全模块一般通过扩展卡或外部设备的形式直接连接到电脑或网络服务器。设计HSM提供篡改留证(tamperevidence/proof)、篡改抵抗(tamperevidence)两种方式

- Armv8-M的TrustZone技术解决的安全需求

卢鸿波

安全ARM安全ARM安全架构ARMv8-MTrustzone

在嵌入式系统设计中,安全一词可能有许多不同的含义。在大多数嵌入式系统中,安全性可能包括但不限于以下方面:通信保护这种保护可以防止数据传输被未授权方看到或截获,并可能包括其他技术,如加密技术。数据保护这种保护防止未授权方访问存储在设备内部的秘密数据。固件保护这种保护防止芯片上的固件被逆向工程。操作保护这种保护防止关键操作受到恶意故意破坏。防篡改保护在许多安全敏感的产品中,需要防篡改功能,以防止对设备

- Armv8-M的TrustZone技术简介

卢鸿波

ARM安全ARM安全架构ARMv8-MTrustzone

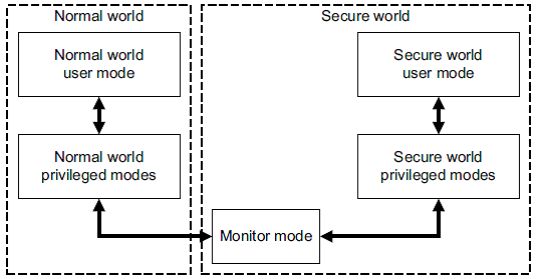

TrustZone技术是适用于Armv8-M的可选安全扩展,旨在为各种嵌入式应用提供改进的系统安全基础。TrustZone技术的概念并不新鲜。该技术已经在ArmCortex-A系列处理器上使用了几年,现在已经扩展到Armv8-M处理器。在highlevel上,TrustZone技术适用于Armv8-M的概念与ArmCortex-A处理器上的TrustZone技术相似。在两种设计中,处理器具有安全和

- ARM SoC 架构

南七技校

ARMSoC基础教程架构5G

作者:重走此间路链接:https://zhuanlan.zhihu.com/p/32366520来源:知乎著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。捋顺了芯片的基础知识,现在终于可以开始攒机了。首先,我们跑去ARM,问它有没有现成的系统。ARM说有啊,A73/G71/视频/显示/ISP/总线/系统控制/内存控制器/Trustzone全都帮你集成好了,CPU和GPU后端也做

- 可信执行环境业界资料

Destiny

可信执行环境TEE可信计算技术安全架构

目录TEE可信执行IntelSGXIntelTDXARMTrustZone/CCAAMDSEVRISC-VKeystone海光CSVTEE可信执行研究IntelSGX,ARMTrustzone,AMDSEV的安全机制与应用转化IntelSGX项目位置链接https://github.com/intel/linux-sgxhttps://github.com/intel/SGXDataCenterA

- Realm Management Extension领域管理扩展(上)

卢鸿波

ARM安全ARM安全架构CCA机密计算RME领域管理扩展

一、简介本博客介绍了领域管理扩展(RME),这是Arm的架构扩展。RME是Arm机密计算架构(ArmCCA)的硬件组件,同时包括软件元素。RME动态地将资源和内存转移到新的受保护的地址空间,高特权软件或TrustZone固件无法访问。由于存在这个地址空间,ArmCCA构建了受保护的执行环境,称为领域。领域允许较低特权的软件(如应用程序或虚拟机)保护其内容。领域还防止了来自运行在更高特权级别的软件(

- Arm Trustzone与ATF安全介绍 - 一篇就够了

生活需要深度

Linux内核-安全arm开发安全Trustzone

随着时代的发展、科技的进步,安全需求的趋势也越来越明显,ARM也一直在调整和更新其新架构,很多都是和安全相关的。如下列出了一些和安全相关的架构基于TrustZone技术,硬件被静态隔离,可预先分配硬件归属于关键应用域或非关键应用域,不需要hypervisor的支持,相关系统可以同时并行的访问硬件资源。这种方案的优点是可以消除Hypervisor引入的性能延迟,由于双系统间实现了物理隔离,多系统间相

- ARM TrustZone技术简介

ASMARM

ARMARMTrustZone

原文出自:http://www.arm.com/zh/products/processors/technologies/trustzone/index.phpTrustZoneARMTrustZone®technologyisasystem-wideapproachtosecurityforawidearrayofclientandservercomputingplatforms,includin

- ARM动态Trustzone技术简介

卢鸿波

ARM安全CCA机密计算领域管理扩展动态Trustzone媒体管道

目录动态TrustZone典型的安全媒体路径Arm安全和架构特性安全虚拟化RealmManagementExtensio

- jQuery 键盘事件keydown ,keypress ,keyup介绍

107x

jsjquerykeydownkeypresskeyup

本文章总结了下些关于jQuery 键盘事件keydown ,keypress ,keyup介绍,有需要了解的朋友可参考。

一、首先需要知道的是: 1、keydown() keydown事件会在键盘按下时触发. 2、keyup() 代码如下 复制代码

$('input').keyup(funciton(){

- AngularJS中的Promise

bijian1013

JavaScriptAngularJSPromise

一.Promise

Promise是一个接口,它用来处理的对象具有这样的特点:在未来某一时刻(主要是异步调用)会从服务端返回或者被填充属性。其核心是,promise是一个带有then()函数的对象。

为了展示它的优点,下面来看一个例子,其中需要获取用户当前的配置文件:

var cu

- c++ 用数组实现栈类

CrazyMizzz

数据结构C++

#include<iostream>

#include<cassert>

using namespace std;

template<class T, int SIZE = 50>

class Stack{

private:

T list[SIZE];//数组存放栈的元素

int top;//栈顶位置

public:

Stack(

- java和c语言的雷同

麦田的设计者

java递归scaner

软件启动时的初始化代码,加载用户信息2015年5月27号

从头学java二

1、语言的三种基本结构:顺序、选择、循环。废话不多说,需要指出一下几点:

a、return语句的功能除了作为函数返回值以外,还起到结束本函数的功能,return后的语句

不会再继续执行。

b、for循环相比于whi

- LINUX环境并发服务器的三种实现模型

被触发

linux

服务器设计技术有很多,按使用的协议来分有TCP服务器和UDP服务器。按处理方式来分有循环服务器和并发服务器。

1 循环服务器与并发服务器模型

在网络程序里面,一般来说都是许多客户对应一个服务器,为了处理客户的请求,对服务端的程序就提出了特殊的要求。

目前最常用的服务器模型有:

·循环服务器:服务器在同一时刻只能响应一个客户端的请求

·并发服务器:服

- Oracle数据库查询指令

肆无忌惮_

oracle数据库

20140920

单表查询

-- 查询************************************************************************************************************

-- 使用scott用户登录

-- 查看emp表

desc emp

- ext右下角浮动窗口

知了ing

JavaScriptext

第一种

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/

- 浅谈REDIS数据库的键值设计

矮蛋蛋

redis

http://www.cnblogs.com/aidandan/

原文地址:http://www.hoterran.info/redis_kv_design

丰富的数据结构使得redis的设计非常的有趣。不像关系型数据库那样,DEV和DBA需要深度沟通,review每行sql语句,也不像memcached那样,不需要DBA的参与。redis的DBA需要熟悉数据结构,并能了解使用场景。

- maven编译可执行jar包

alleni123

maven

http://stackoverflow.com/questions/574594/how-can-i-create-an-executable-jar-with-dependencies-using-maven

<build>

<plugins>

<plugin>

<artifactId>maven-asse

- 人力资源在现代企业中的作用

百合不是茶

HR 企业管理

//人力资源在在企业中的作用人力资源为什么会存在,人力资源究竟是干什么的 人力资源管理是对管理模式一次大的创新,人力资源兴起的原因有以下点: 工业时代的国际化竞争,现代市场的风险管控等等。所以人力资源 在现代经济竞争中的优势明显的存在,人力资源在集团类公司中存在着 明显的优势(鸿海集团),有一次笔者亲自去体验过红海集团的招聘,只 知道人力资源是管理企业招聘的 当时我被招聘上了,当时给我们培训 的人

- Linux自启动设置详解

bijian1013

linux

linux有自己一套完整的启动体系,抓住了linux启动的脉络,linux的启动过程将不再神秘。

阅读之前建议先看一下附图。

本文中假设inittab中设置的init tree为:

/etc/rc.d/rc0.d

/etc/rc.d/rc1.d

/etc/rc.d/rc2.d

/etc/rc.d/rc3.d

/etc/rc.d/rc4.d

/etc/rc.d/rc5.d

/etc

- Spring Aop Schema实现

bijian1013

javaspringAOP

本例使用的是Spring2.5

1.Aop配置文件spring-aop.xml

<?xml version="1.0" encoding="UTF-8"?>

<beans

xmlns="http://www.springframework.org/schema/beans"

xmln

- 【Gson七】Gson预定义类型适配器

bit1129

gson

Gson提供了丰富的预定义类型适配器,在对象和JSON串之间进行序列化和反序列化时,指定对象和字符串之间的转换方式,

DateTypeAdapter

public final class DateTypeAdapter extends TypeAdapter<Date> {

public static final TypeAdapterFacto

- 【Spark八十八】Spark Streaming累加器操作(updateStateByKey)

bit1129

update

在实时计算的实际应用中,有时除了需要关心一个时间间隔内的数据,有时还可能会对整个实时计算的所有时间间隔内产生的相关数据进行统计。

比如: 对Nginx的access.log实时监控请求404时,有时除了需要统计某个时间间隔内出现的次数,有时还需要统计一整天出现了多少次404,也就是说404监控横跨多个时间间隔。

Spark Streaming的解决方案是累加器,工作原理是,定义

- linux系统下通过shell脚本快速找到哪个进程在写文件

ronin47

一个文件正在被进程写 我想查看这个进程 文件一直在增大 找不到谁在写 使用lsof也没找到

这个问题挺有普遍性的,解决方法应该很多,这里我给大家提个比较直观的方法。

linux下每个文件都会在某个块设备上存放,当然也都有相应的inode, 那么透过vfs.write我们就可以知道谁在不停的写入特定的设备上的inode。

幸运的是systemtap的安装包里带了inodewatch.stp,位

- java-两种方法求第一个最长的可重复子串

bylijinnan

java算法

import java.util.Arrays;

import java.util.Collections;

import java.util.List;

public class MaxPrefix {

public static void main(String[] args) {

String str="abbdabcdabcx";

- Netty源码学习-ServerBootstrap启动及事件处理过程

bylijinnan

javanetty

Netty是采用了Reactor模式的多线程版本,建议先看下面这篇文章了解一下Reactor模式:

http://bylijinnan.iteye.com/blog/1992325

Netty的启动及事件处理的流程,基本上是按照上面这篇文章来走的

文章里面提到的操作,每一步都能在Netty里面找到对应的代码

其中Reactor里面的Acceptor就对应Netty的ServerBo

- servelt filter listener 的生命周期

cngolon

filterlistenerservelt生命周期

1. servlet 当第一次请求一个servlet资源时,servlet容器创建这个servlet实例,并调用他的 init(ServletConfig config)做一些初始化的工作,然后调用它的service方法处理请求。当第二次请求这个servlet资源时,servlet容器就不在创建实例,而是直接调用它的service方法处理请求,也就是说

- jmpopups获取input元素值

ctrain

JavaScript

jmpopups 获取弹出层form表单

首先,我有一个div,里面包含了一个表单,默认是隐藏的,使用jmpopups时,会弹出这个隐藏的div,其实jmpopups是将我们的代码生成一份拷贝。

当我直接获取这个form表单中的文本框时,使用方法:$('#form input[name=test1]').val();这样是获取不到的。

我们必须到jmpopups生成的代码中去查找这个值,$(

- vi查找替换命令详解

daizj

linux正则表达式替换查找vim

一、查找

查找命令

/pattern<Enter> :向下查找pattern匹配字符串

?pattern<Enter>:向上查找pattern匹配字符串

使用了查找命令之后,使用如下两个键快速查找:

n:按照同一方向继续查找

N:按照反方向查找

字符串匹配

pattern是需要匹配的字符串,例如:

1: /abc<En

- 对网站中的js,css文件进行打包

dcj3sjt126com

PHP打包

一,为什么要用smarty进行打包

apache中也有给js,css这样的静态文件进行打包压缩的模块,但是本文所说的不是以这种方式进行的打包,而是和smarty结合的方式来把网站中的js,css文件进行打包。

为什么要进行打包呢,主要目的是为了合理的管理自己的代码 。现在有好多网站,你查看一下网站的源码的话,你会发现网站的头部有大量的JS文件和CSS文件,网站的尾部也有可能有大量的J

- php Yii: 出现undefined offset 或者 undefined index解决方案

dcj3sjt126com

undefined

在开发Yii 时,在程序中定义了如下方式:

if($this->menuoption[2] === 'test'),那么在运行程序时会报:undefined offset:2,这样的错误主要是由于php.ini 里的错误等级太高了,在windows下错误等级

- linux 文件格式(1) sed工具

eksliang

linuxlinux sed工具sed工具linux sed详解

转载请出自出处:

http://eksliang.iteye.com/blog/2106082

简介

sed 是一种在线编辑器,它一次处理一行内容。处理时,把当前处理的行存储在临时缓冲区中,称为“模式空间”(pattern space),接着用sed命令处理缓冲区中的内容,处理完成后,把缓冲区的内容送往屏幕。接着处理下一行,这样不断重复,直到文件末尾

- Android应用程序获取系统权限

gqdy365

android

引用

如何使Android应用程序获取系统权限

第一个方法简单点,不过需要在Android系统源码的环境下用make来编译:

1. 在应用程序的AndroidManifest.xml中的manifest节点

- HoverTree开发日志之验证码

hvt

.netC#asp.nethovertreewebform

HoverTree是一个ASP.NET的开源CMS,目前包含文章系统,图库和留言板功能。代码完全开放,文章内容页生成了静态的HTM页面,留言板提供留言审核功能,文章可以发布HTML源代码,图片上传同时生成高品质缩略图。推出之后得到许多网友的支持,再此表示感谢!留言板不断收到许多有益留言,但同时也有不少广告,因此决定在提交留言页面增加验证码功能。ASP.NET验证码在网上找,如果不是很多,就是特别多

- JSON API:用 JSON 构建 API 的标准指南中文版

justjavac

json

译文地址:https://github.com/justjavac/json-api-zh_CN

如果你和你的团队曾经争论过使用什么方式构建合理 JSON 响应格式, 那么 JSON API 就是你的 anti-bikeshedding 武器。

通过遵循共同的约定,可以提高开发效率,利用更普遍的工具,可以是你更加专注于开发重点:你的程序。

基于 JSON API 的客户端还能够充分利用缓存,

- 数据结构随记_2

lx.asymmetric

数据结构笔记

第三章 栈与队列

一.简答题

1. 在一个循环队列中,队首指针指向队首元素的 前一个 位置。

2.在具有n个单元的循环队列中,队满时共有 n-1 个元素。

3. 向栈中压入元素的操作是先 移动栈顶指针&n

- Linux下的监控工具dstat

网络接口

linux

1) 工具说明dstat是一个用来替换 vmstat,iostat netstat,nfsstat和ifstat这些命令的工具, 是一个全能系统信息统计工具. 与sysstat相比, dstat拥有一个彩色的界面, 在手动观察性能状况时, 数据比较显眼容易观察; 而且dstat支持即时刷新, 譬如输入dstat 3, 即每三秒收集一次, 但最新的数据都会每秒刷新显示. 和sysstat相同的是,

- C 语言初级入门--二维数组和指针

1140566087

二维数组c/c++指针

/*

二维数组的定义和二维数组元素的引用

二维数组的定义:

当数组中的每个元素带有两个下标时,称这样的数组为二维数组;

(逻辑上把数组看成一个具有行和列的表格或一个矩阵);

语法:

类型名 数组名[常量表达式1][常量表达式2]

二维数组的引用:

引用二维数组元素时必须带有两个下标,引用形式如下:

例如:

int a[3][4]; 引用:

- 10点睛Spring4.1-Application Event

wiselyman

application

10.1 Application Event

Spring使用Application Event给bean之间的消息通讯提供了手段

应按照如下部分实现bean之间的消息通讯

继承ApplicationEvent类实现自己的事件

实现继承ApplicationListener接口实现监听事件

使用ApplicationContext发布消息