本文介绍了一些栈的缓冲区原理和攻防手段。

1. C程序地址空间布局

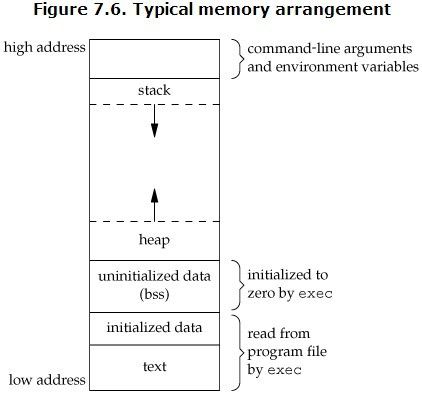

先上一张老生常谈的图(来自《Unix环境高级编程》)。

2. 函数调用stdcall和cdecl

要理解栈的缓冲区溢出,对栈的结构要非常熟悉。

这就需要了解函数调用时,参数是如何传递的。

一般来说,编译器会优先选用寄存器来传递参数,之后才是使用栈来传递。栈是最通用的传递参数的方法。如果使用gcc作为编译器,可以加上参数(-mno-accumulate-outgoing-args),来强制使用栈来传递参数。

当使用栈来传递参数时,参数压栈顺序为从右往左。

有如下示例代码:

#include

int max(int a, b){

int c=b;

if(a>b){

c=a;

}

return c;

}

int main(){

max(3,5);

return 0;

}

调用max时,汇编指令如下:

push 5 //参数5入栈

push 3 //参数3入栈

call max //跳转到max的地址,隐含动作是将eip入栈,即push eip

add esp,0x8 //函数调用完毕,清理堆栈

//balabala

以下内容与溢出联系不大,可以略过。

关于对于第4步,是__cdecl函数调用方式,另外一种是__stdcall。

两者参数入栈顺序都是从右往左,区别在于谁来清理堆栈。

本例中main是调用者,max是被调用者

- 如果由main来完成清理堆栈动作,则称之为__cdecl方式,

- 如果由max来完成清理堆栈动作,则称之为__stdcall方式。

两种方式的区别在哪里呢?

如果调用max的函数很多,采用__cdecl方式,清理堆栈的指令就会重复很多次,因此程序体积会变大。而采用__stdcall方式,清理堆栈的指令只在max中出现一次,程序体积相对较小。

但是__cdecl也有优点,就是适用于可变参数的函数,比如printf(format, ...)。因为只有调用者才知道它到底传了多少个参数进去,被调用者是不知道的,所以必须要采用__cdecl方式,让调用者来清理堆栈。

3. 函数返回

一句话:栈的缓冲区溢出,就是覆盖函数的返回地址。

只要了解了函数是如何返回的,就很容易理解溢出的原理。

上面讲到,在调用函数max时,call max指令会将eip入栈。eip的值就是max的返回地址,即max函数完成后,通过ret指令将eip出栈,并且jmp到eip。如果在max函数中,"不小心"修改到了栈上保存的eip的值,程序调用max返回之后,就会从改动后的eip开始执行代码。

那么,如何才能"不小心"的改变这个值呢?

这就通过一些不安全的函数来做到,比如strcpy,strcat等。说这些函数不安全,就是说这些函数对用户输入没有做严格的长度检查。当用户输入比缓冲区的长度更大时,会一直往高地址空间进行写入,就会覆盖掉函数调用的现场和返回地址。

4. 溢出危害

- 改变程序流程

比如如下代码,当输入以est为结尾的并且长度为4的字符串时,验证通过。然而,当输入长度为20的字符串,会覆盖掉flag的值。此时,虽然没有进到if(!strcmp(pwd,"test")里面去,但是flag的值却已经是非0值了。

因此,最终会输出right password。#include#include int auth(const char* password){ int flag = 0; char pwd[16]; strcpy(pwd, password); pwd[0] = 't'; if(!strcmp(pwd, "test")){ flag = 1; } return flag; } int main(){ int flag = 0; char password[128]; scanf("%s", password); if(auth(password)){ printf("right password\n"); }else{ printf("wrong password\n"); } return 0; } - 远程代码执行

参考上述代码示例,如果输入超过长度,并且输入的是一段汇编指令数据(称之为shellcode),以及经过精心计算的函数返回地址,就会导致auth函数在返回之后,直接跳到了输入的汇编指令开始处,然后就开始执行用户输入的任意汇编指令。

可以看出来,此时CPU并不是在执行text段的指令,而是在执行栈上的指令,后面会提到针对这种行为的一个保护措施。

由于函数返回地址刚好指向输入汇编指令的开始这个难度太高,实践中一般会在指令前面写入大量的nop指令,以降低对返回地址的精确度要求,只需要返回地址在nop的指令范围内即可,CPU会自然的跑到shellcode里面。

5. 如何写shellcode

写shellcode的过程分为如下几步:

- 写C代码

- gdb反汇编

- 写汇编代码,编译连接成可执行文件

- dump出二进制代码

详细的过程可以参考

- writing-your-own-shellcode

- Shellcoding for Linux and Windows Tutorial

- Shellcoding in Linux

6. 防-DEP和Canary

通过上面分析可以看到,缓冲区溢出造成代码执行有两大关键点

- 修改了栈上保存的EIP的值

- 执行了栈上保存的shellcode

因此,针对第一点,GCC加入了一个对缓冲区溢出进行检测的机制,即在栈上保存一个随机值(称之为canary),函数结束时对该随机值进行验证,当验证不通过时,表明栈被修改,此时EIP的值已经不可信任,因此程序会退出。

针对第二点,人们提出了“栈不可执行”的防护措施,因为可执行代码应该在代码段,因此当EIP指向了栈段时,说明程序在执行非法代码。

7. 攻-Return to libc

针对“栈不可执行”的保护措施,黑客们又想出了一种return to libc的攻击方法。这种方法不执行栈上代码,甚至没有shellcode。仅仅是通过溢出修改栈上的值,覆盖EIP。但是和上面不同的是,这种攻击方式会在栈上填充好C语言库函数(比如system)的参数。溢出后程序便会跳转到库函数的位置,并使用先前溢出到栈上的参数,来执行C语言的库函数。

整个过程没有执行栈上的代码,因为库函数是在代码段的。

设有代码如下,如何通过return to libc方式来攻击呢?

#include

void handlemsg(char* msg){

char buff[48];

strcpy(buff, msg);

printf("\nthe input is [%s]\n\n", buff);

}

int main(int argc, char** argv){

handlemsg(argv[1]);

return 0;

}

首先需要获得system()函数的地址,其次需要获取system()的参数地址,system()函数接收一个字符串作为参数。这里选择"/bin/bash"。参数"/bin/bash"是从环境变量中得来的,在gdb中可以直接通过x/s *(char**)environ查看,system()函数的地址也一样可以通过gdb获得。

攻击演示如下所示,其中0xb7ea78b0是system()函数的地址,0xbffff7a6是参数"/bin/bash"的地址,'ABCD'是system的返回地址,此处无意义。

52=48+4,因此,后面的值0xb7ea78b0刚好可以写到eip的地方。

如果不用"/bin/bash"作为参数,而是把参数通过溢出覆盖到栈上,那么就可以执行任意的命令。

- 注:如果将'ABCD'设为exit的地址,那么当从溢出后的shell中退出来时,程序就跳到exit处,从而可以“优雅地"退出。

./retlib `python -c "print 'A'*52+'\xb0\x78\xea\xb7' + 'ABCD' +'\xa6\xf7\xff\xbf/'"`

如果要更详细的解释,在这里。传送门

对于canary的保护机制,该种攻击方法却无能为力。因为溢出时势必要修改canary值,从而导致后面的验证几乎不会通过。而且GCC的这个编译选项默认是开启的,因此攻击成功的情景少了很多。

8. 防-ASLR

通过对Return to libc攻击方式研究可以发现,溢出成功的关键点在于找到了system函数的地址,而程序每次运行该函数的地址都不会变。

因此,人们又提出了“地址空间布局随机化”的防护措施,当程序运行时,库文件的加载地址是随机的。这样使得攻击者很难确定库函数的地址,导致无法跳转到库函数。

9. 攻-Return oriented programming

看起来黑客们好像是无计可施了,但是又有牛人推出了一种"Return oriented programming"的方法,中文是“返回导向编程”,通过在代码段中寻找可用的片段(称之为gadgets),然后在栈上构造返回地址,一步一步的跳转,最终执行完整个shellcode。

10. 程序员的自我修养

作为一个lowlevel程序员,在写程序时,为防止出现缓冲区溢出漏洞,可以做到如下2点:

- 使用安全的函数,如strclpy,scnprintf等等

- 严格检查输入长度和缓冲区长度