- Kali渗透测试之服务扫描3——防火墙识别、负载均衡识别、WAF识别

浅浅爱默默

Kali渗透测试防火墙识别负载均衡识别WAF识别

一、防火墙识别公司网络的边界一般都会有防火墙进行保护,防火墙上会有一些检测机制,我们的目的是尽量隐蔽地扫描出防火墙的规则,以及开放端口。扫描原理:通过发送数据包,检查回包,可能识别端口是否经过防火墙过滤。设备多种多样,结果存在一定误差。可根据下面四种方法来判断防火墙的过滤规则:1、使用python脚本进行防火墙识别——fw_detect.py#!/usr/bin/python#该脚本用于实现判断防

- kali渗透测试之三操作系统识别

服务猿

Linuxkali渗透测试从零开始

识别操作系统:在确定目标主机在线后,应当识别他们使用的操作系统,这个阶段的工作称为识别操作系统(也称为操作系统指纹识别),识别操作系统的的方式分为两种:主动式和被动式。主动式识别工具向目标机器发送数据包,并根据目标的响应确定其使用的操作系统,这种方式的优点在于探测速度快,缺点是目标主机可能会发现我们探测操作系统的行为。被动式操作系统识别方法克服了主动式识别方法的缺点,缺点是比主动式识别速度慢。(例

- Kali渗透测试:使用Metasploit对Web应用的攻击

不习惯有你

kali工具篇服务器安全运维

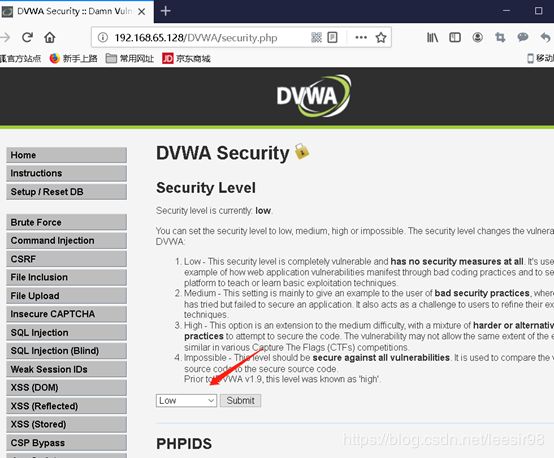

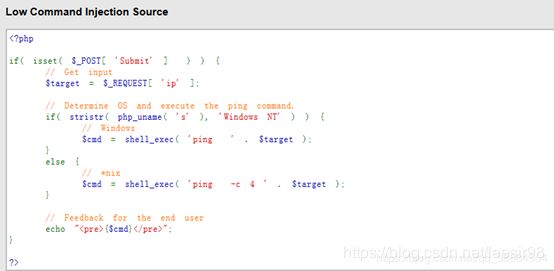

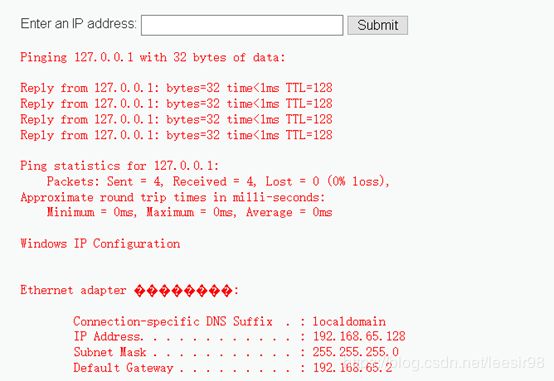

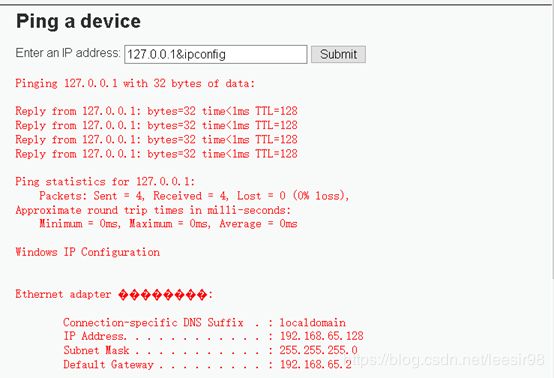

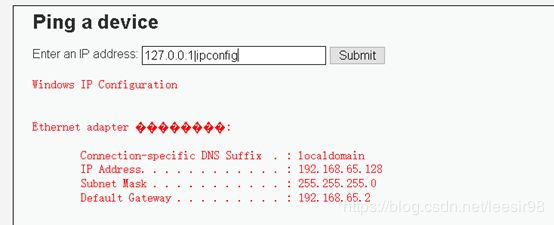

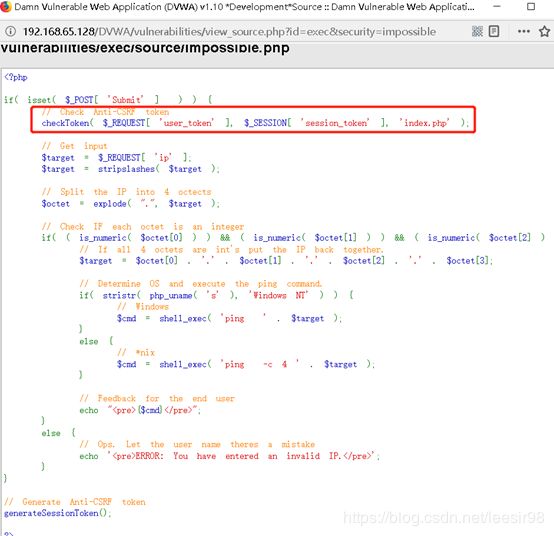

Kali渗透测试:使用Metasploit对Web应用的攻击Web应用程序的漏洞数量众多,这里我们以其中一个命令注入漏洞为例复现一下。这种漏洞源于Web应用程序没有对用户输入的内容进行准确的验证,从而导致操作系统执行了攻击者输入的命令。————————————————版权声明:本文为CSDN博主「Bruce_Liuxiaowei」的原创文章,遵循CC4.0BY-SA版权协议,转载请附上原文出处链接

- kali渗透测试系列---信息收集

order by

kali渗透测试服务器linux运维网络安全web安全

kali渗透测试系列文章目录kali渗透测试系列信息收集信息收集信息收集阶段可以说是在整个渗透测试或者攻击很重要的阶段,毕竟知己知彼才能百战百胜,否则从目标主机使用的平台到数据库的使用再到web应用开发的语言等等的种类多如繁星我们一个个的尝试,什么时候才是一个头。而对于信息的收集我们主要从这样的几个方面来收集:网站的域名相关信息网站的服务器相关信息网站的组件常见漏洞(如Nginx、tomcat等等

- kali渗透测试到底该如何学?

不是程序媛ya

网络安全web安全信息安全渗透测试编程

1、渗透测试是什么?渗透测试,是为了证明网络防御按照预期计划正常运行而提供的一种机制。渗透测试是通过各种手段对目标进行一次渗透(攻击),通过渗透来测试目标的安全防护能力和安全防护意识。打个比方:比如电视剧《我是特种兵》里面的演习,特种部队(进攻方)渗透到蓝军(防守方)的指挥部进行斩首,如果斩首成功,那么就可以知道蓝方的防守能力不够好,需要改进,反之就是特种部队的特种作战能力不足,需要提升。那么渗透

- Kali渗透测试:拒绝服务攻击

Bruce_Liuxiaowei

渗透测试拒绝服务攻击Kali渗透测试

Kali渗透测试:拒绝服务攻击故意占用某一系统对外服务的有限资源,从而导致其无法正常工作的行为就是拒绝服务攻击。拒绝服务攻击是指攻击者想办法让目标停止提供服务,是黑客常用的攻击手段之一。其实对网络带宽进行的消耗性攻击知识拒绝服务攻击的一小部分,只要能够对目标造成麻烦,事情某些服务暂停甚至是主机死机,都属于拒绝服务攻击。拒绝服务攻击一直得不到合理的解决,究其原因是网络协议本身的安全缺陷,使得拒绝服务

- Kali渗透测试:网络数据的嗅探与欺骗

Bruce_Liuxiaowei

渗透测试安全web安全运维渗透测试

Kali渗透测试:网络数据的嗅探与欺骗无论什么样的漏洞渗透模块,在网络中都是以数据包的形式传输的,因此如果我们能够对网络中的数据包进行分析,就可以掌握渗透的原理。另外,很多网络攻击的方法也都是发送精心构造的数据包来完成的,如常见的ARP欺骗。利用这种欺骗方式,黑客可以截获受害计算机与外部通信的全部数据,如受害者登录使用的用户名与密码、发送的邮件等。“Thequieteryouarethemorey

- Kali渗透测试:散列密码破解

Bruce_Liuxiaowei

渗透测试windows安全渗透测试运维系统安全

Kali渗透测试:散列密码破解某些网站的安全机制设置有缺陷,导致自身的关键数据库被渗透。很多用户在不同网站使用的是相同的用户名和密码,因此黑客可以通过获取通过获取用户在A网站的用户名和密码从而尝试登录B网站,这就是“撞库攻击”。如2014年12月25日开始在互联网上“疯传的”12306网站用户信息,就是黑客通过撞库攻击所获得的。被泄漏的数据库中的数据大都是明文,不过,现在的数据库大都采用了散列加密

- Kali渗透测试之使用Metasploit对Web应用的攻击

目录实验环境实验步骤1.在Kali中启动并进入msf62.启动web_delivery模块3.设置木马类型、木马主控端IP地址和端口4.执行run5.在靶机DVWA中“CommandExecution”页面中注入命令6.在Kali中查看sessionWeb应用程序的漏洞数量众多,这里我们以其中一个命令注入漏洞为例复现一下。这种漏洞源于Web应用程序没有对用户输入的内容进行准确的验证,从而导致操作系

- kali渗透测试:【实验2】一次简单的渗透测试实战

鹿北先森

安全web安全linux

启动Kali容器并进入到bash界面里,执行ping操作验证网络联通性:#启动并进入Kali容器里的bashdockerrun-ti--networkhost3f457bash#在Kali容器中测试虚拟网络连接,使用Ctrl-C退出ping:pingtarget在Kali容器的bash界面里运行以下命令,注意Nmap的参数使用:-p:指定扫描的端口范围-T4:设定nmap扫描的时间策略,数字为0-

- 二层发现

曼路x_x

title:二层发现date:2016-04-1010:45tags:kali渗透测试主动信息收集0x00琐碎从上一章节,我们可以收集到大量的被动信息,但是因被动而收集的信息,并不与目标系统进行直接交互,所以很有可能所收集的并不是最新的信息,所以现在我们开始进行主动信息收集!毫无疑问,主动信息收集,终极目标不过是为了获得目标大大量信息,比如高层管理账号密码,核心数据库,系统root权限,也因此我们

- 小白日记33:kali渗透测试之Web渗透-扫描工具-Burpsuite(一)

子轩非鱼

kali

扫描工具-BurpsuiteBurpSuite是Web应用程序测试的最佳工具之一,成为web安全工具中的瑞士军刀。其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查。【属于重量级工具,每个安全从业人员必须会的】但不是开源软件,有其免费版版,但在free版没有主动扫描功能,可用于手动挖掘。【有其破解版,适合个人使用】所有的工

- 小白日记13:kali渗透测试之服务扫描(三)-SMTB扫描、防火墙识别、负载均衡识别、WAF识别

子轩非鱼

kali

SMTP扫描SMTP(SimpleMailTransferProtocol)即简单邮件传输协议,它是一组用于由源地址到目的地址传送邮件的规则,由它来控制信件的中转方式。SMTP协议属于TCP/IP协议簇,它帮助每台计算机在发送或中转信件时找到下一个目的地。通过SMTP协议所指定的服务器,就可以把E-mail寄到收信人的服务器上了,整个过程只要几分钟。SMTP服务器则是遵循SMTP协议的发送邮件服务

- 《Kali渗透测试技术实战》

夏夜星语

这本书在亚马逊上评论8分左右,买回来看了有3次就看完了。事实证明,这本书只是一个渗透测试概念的普及书。收获最大的是Kali系统或者说是Linux系统的系统安装,以及一些工具的简介。渗透测试生命周期(步骤)1.侦察利用好Google搜索以及网络,利用nslookup。2.扫描(扫描出目标系统的信息,漏洞)利用Nmap,Nessus等工具。3.渗透(漏洞利用)利用Metasploit,Kali下命令行

- Kali渗透测试——EtherApe

dif90304

网络协议图形化分析工具EtherApe在对网络数据分析的时候,渗透测试人员往往只关心数据流向以及协议类型,而不关心具体数据包的内容。因为这样可以快速找到网络的关键节点或者重要的协议类型。KaliLinux提供的EtherApe可以满足这个需求。该工具需要用户使用命令apt-getinstalletherape手动安装。它支持导入数据包和实时抓包两种方式,来获取网络数据。根据获取的数据,它可以实时显

- Kali渗透测试之提权2——WCE、fgdump、mimikatz

浅浅爱默默

Kali渗透测试

一、WINDOWS身份认证过程在登录窗口输入账号和密码后,winlogon.exe会将输入的密码进行lmhash和nthash加密;然后将加密后的密码与SAM账户数据库进行比对,如果比对匹配,则成功登录操作系统(本地登录);如果网络中的一台主机尝试远程登录另一台主机,登录的账号和密码也是通过本地计算机将输入的密码进行lmhash和nthash计算,然后将加密后的密文通过网络传输到目标主机;虽然输入

- Kali渗透测试之提权1——本地提权

浅浅爱默默

Kali渗透测试

本地提权定义:我们已经登录到目标系统的计算机上,拿到目标系统的shell,在这个shell基础之上,进行提权。现在的操作系统都是多用户操作系统,一个操作系统可以设置多个用户账号,这些账号可以是用户账号,也可以是为某个应用程序专门设置的应用程序账号。这样做的目的是进行不同账号之间权限的隔离,因为所有的事情都由一个账号去做的话,必须赋予该账号最大的权限,一旦该账号密码失窃,对方就会直接控制我们的服务器

- Kali渗透测试之DVWA系列6——CSRF(跨站请求伪造)

浅浅爱默默

Kali渗透测试

目录一、CSRF简介二、原理示意图三、实验环境四、实验步骤安全级别:Low(四种方法)安全级别:Medium安全级别:High安全级别:Impossible一、CSRF简介CSRF(Cross-siterequestforgery)跨站请求伪造,也被称为“OneClickAttack”或者SessionRiding,通常缩写为CSRF或者XSRF。它是利用受害者尚未失效的身份认证信息(cookie

- 小白日记9:kali渗透测试之主动信息收集(二)四层发现:TCP、UDP、nmap、hping、scapy

子轩非鱼

kali

四层发现四层发现的目的是扫描出可能存活的IP地址,四层发现虽然涉及端口扫描,但是并不对端口的状态进行精确判断,其本质是利用四层协议的一些通信来识别主机ip是否存在。四层发现的优点:1、可路由且结果可靠;2、不太可能被防火墙过滤,甚至可以发现所有端口都被过滤的主机。[一些比较严格的防火墙还是会过滤掉]缺点:是基于状态过滤的防火墙可能过滤扫描;全端口(UDP+TCP十几万个端口)扫描的速度慢。一、TC

- kali渗透测试之一信息搜集

服务猿

Linuxkali渗透测试从零开始

通用渗透测试框架◆范围界定:收集需求、筹划工作、边界分析、明确业务指标、项目管理和统筹调度◆信息收集:包括DNS服务器、路由关系、whois数据库、电子邮件地址、电话号码、个人信息以及用户账户⇨⇨信息收集可分为两大类:主动式信息收集和被动式信息收集。主动式信息收集方法是通过直接发起与该目标网络之间的互动来获取相关信息,例如ICMPping或者TCP端口扫描就属于主动式信息手机手段。而被动式信息收集

- Kali渗透测试之DVWA系列(三)——SQL Injection(SQL注入)

weixin_45116657

目录:一、SQL注入简介:SQL注入漏洞原理SQL注入类型SQL注入过程二、实验环境三、实验步骤安全级别:LOW安全级别:Medium安全级别:High安全级别:Impossible一、SQL注入简介1、SQL注入漏洞原理:SQL注入漏洞原理:把SQL命令插入到Web表单提交,或输入域名,或网页提交的查询字符串中,从而达到欺骗服务器执行恶意的SQL命令。(即,将恶意的SQL语句拼接到合法的语句中,

- NMAP

onejustone

title:NMAPdate:2016-06-1310:58tags:kali渗透测试主动信息收集0x00NMAP常用参数介绍0x01TARGETSPECIFICATION目标发现-iL添加扫描待ip列表文件-iR随机选择目标不用指定目标ip,nmap对自动对全球的ip随机选择100个进行扫描root@kali:~#nmap-iR100-p100--exclude排除扫描当想要对某个ip地址段进行

- SNMP扫描

onejustone

title:SNMP扫描date:2016-06-1009:56tags:kali渗透测试主动信息收集0x00SNMP扫描简单网络管理协议扫描,SNMP的客户端通常使用的是162端口,而服务器通常使用的是161端口。有些类似于DHCP协议(基于UDP之上的应用层协议,服务端使用67port,客户端使用68port)了。一个小发现,服务端喜欢使用单数,而客服端会是双数。当一网络环境已经初具规模时,若

- Kali渗透测试之提权(四)——基本信息收集、敏感数据收集、隐藏痕迹

weixin_45116657

提权之后,需要收集目标系统的重要信息!!!一、基本信息收集(一)Linux表白四联:whoami(我是谁)——>pwd(我在哪)——>uname-a(你是谁)1.、cat/etc/resolv.conf#查看DNS的配置文件2、cat/etc/passwd#查看密码文件,所有用户都有权限;第1字段:用户名称第2字段:密码标志第3字段:UID(用户ID)0:超级用户1-499:系统用户(伪用户)50

- Kali渗透测试——被动信息收集之Recon-NG框架

浅浅爱默默

Kali渗透测试

一、Recon-NG简介Recon-ng是一个全面的web信息搜索框架,命令格式与msf一致它基于python开发,有着独立的模块、数据库交互功能、交互式帮助提示和命令补全的特性。它通过命令行工具调用搜索引擎,在搜索引擎中搜索基于web的相关信息,从而帮助测试人员快速彻底地进行探测。在命令提示符下输入命令Recon-NG,看到[recon-ng][default]>提示符,表示成功登录Recon-

- 小白日记18:kali渗透测试之缓冲区溢出实例(二)--Linux,穿越火线1.9.0

子轩非鱼

kali

Linux系统下穿越火线-缓冲区溢出原理:crossfire1.9.0版本接受入站socket连接时存在缓冲区溢出漏洞。工具:调试工具:edb;###python在漏洞溢出方面的渗透测试和漏洞攻击中,具有很大的优势实验对象:crossfire【多人在线RPG游戏】运行平台:Kalii686虚拟机【32位,计算机CPU位数是指地址总线位数,64位系统的寻址空间为2^64,寻址过大,难以处理,为了简化

- Kali渗透测试(八)——DVWA文件包含/目录遍历漏洞利用 Directory traversal/File include

Bulldozer Coder

kali安全

Kali渗透测试(八)——DVWA文件包含/目录遍历漏洞利用一.文件包含简介服务器执行PHP文件时,可以通过文件包含函数加载另一个文件中的PHP代码,并且当PHP来执行,这会为开发者节省大量的时间。这意味着您可以创建供所有网页引用的标准页眉或菜单文件。当页眉需要更新时,您只更新一个包含文件就可以了,或者当您向网站添加一张新页面时,仅仅需要修改一下菜单文件(而不是更新所有网页中的链接)。文件包含函数

- Kali渗透测试之DVWA系列(四)——使用Burp Suite进行SQL Injection(Blind)(SQL盲注,包括盲注脚本)

weixin_45116657

目录:一、SQL盲注SQL盲注与SQL注入的区别;SQL盲注的过程;二、实验环境三、实验过程基于布尔值的盲注;基于时间的盲注;一、SQL盲注简介1、SQL盲注:盲注:SQLInjection(Blind),即SQL盲注,目标只会回复是或不是,没有详细内容;注入:可以查看详细的内容2、手工盲注思路:手工盲注的过程,就像你和机器人聊天一样,这个机器人知道的很多,但是只会回答“是”或者“不是”,因此你需

- Kali渗透测试之DVWA系列5——存储型XSS(跨站脚本攻击)

浅浅爱默默

Kali渗透测试

目录一、原理示意图二、实验环境三、实验步骤安全级别:LOW重定向获取cookie安全级别:Medium安全级别:High安全级别:Impossible存储型XSS长期存储于服务器端每次用户访问都会被执行javascript脚本了解XSS简介以及反射型XSS,请戳此超链接——Kali渗透测试之DVWA系列4——反射型XSS(跨站脚本攻击)一、原理示意图获取cookie黑客首先向服务器发送js脚本服务

- Kali渗透测试之DVWA系列7——SQL Injection(SQL注入)

浅浅爱默默

Kali渗透测试

目录一、SQL注入1、SQL注入漏洞原理2、SQL注入类型3、SQL注入过程二、实验环境三、实验步骤安全级别:LOW安全等级:Medium安全级别:High安全级别:Impossible一、SQL注入1、SQL注入漏洞原理把SQL命令插入到Web表单提交、或输入域名、或页面提交的查询字符串中,从而达到欺骗服务器执行恶意的SQL命令。2、SQL注入类型字符型数字型搜索型3、SQL注入过程判断是否存在

- java的(PO,VO,TO,BO,DAO,POJO)

Cb123456

VOTOBOPOJODAO

转:

http://www.cnblogs.com/yxnchinahlj/archive/2012/02/24/2366110.html

-------------------------------------------------------------------

O/R Mapping 是 Object Relational Mapping(对象关系映

- spring ioc原理(看完后大家可以自己写一个spring)

aijuans

spring

最近,买了本Spring入门书:spring In Action 。大致浏览了下感觉还不错。就是入门了点。Manning的书还是不错的,我虽然不像哪些只看Manning书的人那样专注于Manning,但怀着崇敬 的心情和激情通览了一遍。又一次接受了IOC 、DI、AOP等Spring核心概念。 先就IOC和DI谈一点我的看法。IO

- MyEclipse 2014中Customize Persperctive设置无效的解决方法

Kai_Ge

MyEclipse2014

高高兴兴下载个MyEclipse2014,发现工具条上多了个手机开发的按钮,心生不爽就想弄掉他!

结果发现Customize Persperctive失效!!

有说更新下就好了,可是国内Myeclipse访问不了,何谈更新...

so~这里提供了更新后的一下jar包,给大家使用!

1、将9个jar复制到myeclipse安装目录\plugins中

2、删除和这9个jar同包名但是版本号较

- SpringMvc上传

120153216

springMVC

@RequestMapping(value = WebUrlConstant.UPLOADFILE)

@ResponseBody

public Map<String, Object> uploadFile(HttpServletRequest request,HttpServletResponse httpresponse) {

try {

//

- Javascript----HTML DOM 事件

何必如此

JavaScripthtmlWeb

HTML DOM 事件允许Javascript在HTML文档元素中注册不同事件处理程序。

事件通常与函数结合使用,函数不会在事件发生前被执行!

注:DOM: 指明使用的 DOM 属性级别。

1.鼠标事件

属性

- 动态绑定和删除onclick事件

357029540

JavaScriptjquery

因为对JQUERY和JS的动态绑定事件的不熟悉,今天花了好久的时间才把动态绑定和删除onclick事件搞定!现在分享下我的过程。

在我的查询页面,我将我的onclick事件绑定到了tr标签上同时传入当前行(this值)参数,这样可以在点击行上的任意地方时可以选中checkbox,但是在我的某一列上也有一个onclick事件是用于下载附件的,当

- HttpClient|HttpClient请求详解

7454103

apache应用服务器网络协议网络应用Security

HttpClient 是 Apache Jakarta Common 下的子项目,可以用来提供高效的、最新的、功能丰富的支持 HTTP 协议的客户端编程工具包,并且它支持 HTTP 协议最新的版本和建议。本文首先介绍 HTTPClient,然后根据作者实际工作经验给出了一些常见问题的解决方法。HTTP 协议可能是现在 Internet 上使用得最多、最重要的协议了,越来越多的 Java 应用程序需

- 递归 逐层统计树形结构数据

darkranger

数据结构

将集合递归获取树形结构:

/**

*

* 递归获取数据

* @param alist:所有分类

* @param subjname:对应统计的项目名称

* @param pk:对应项目主键

* @param reportList: 最后统计的结果集

* @param count:项目级别

*/

public void getReportVO(Arr

- 访问WEB-INF下使用frameset标签页面出错的原因

aijuans

struts2

<frameset rows="61,*,24" cols="*" framespacing="0" frameborder="no" border="0">

- MAVEN常用命令

avords

Maven库:

http://repo2.maven.org/maven2/

Maven依赖查询:

http://mvnrepository.com/

Maven常用命令: 1. 创建Maven的普通java项目: mvn archetype:create -DgroupId=packageName

- PHP如果自带一个小型的web服务器就好了

houxinyou

apache应用服务器WebPHP脚本

最近单位用PHP做网站,感觉PHP挺好的,不过有一些地方不太习惯,比如,环境搭建。PHP本身就是一个网站后台脚本,但用PHP做程序时还要下载apache,配置起来也不太很方便,虽然有好多配置好的apache+php+mysq的环境,但用起来总是心里不太舒服,因为我要的只是一个开发环境,如果是真实的运行环境,下个apahe也无所谓,但只是一个开发环境,总有一种杀鸡用牛刀的感觉。如果php自己的程序中

- NoSQL数据库之Redis数据库管理(list类型)

bijian1013

redis数据库NoSQL

3.list类型及操作

List是一个链表结构,主要功能是push、pop、获取一个范围的所有值等等,操作key理解为链表的名字。Redis的list类型其实就是一个每个子元素都是string类型的双向链表。我们可以通过push、pop操作从链表的头部或者尾部添加删除元素,这样list既可以作为栈,又可以作为队列。

&nbs

- 谁在用Hadoop?

bingyingao

hadoop数据挖掘公司应用场景

Hadoop技术的应用已经十分广泛了,而我是最近才开始对它有所了解,它在大数据领域的出色表现也让我产生了兴趣。浏览了他的官网,其中有一个页面专门介绍目前世界上有哪些公司在用Hadoop,这些公司涵盖各行各业,不乏一些大公司如alibaba,ebay,amazon,google,facebook,adobe等,主要用于日志分析、数据挖掘、机器学习、构建索引、业务报表等场景,这更加激发了学习它的热情。

- 【Spark七十六】Spark计算结果存到MySQL

bit1129

mysql

package spark.examples.db

import java.sql.{PreparedStatement, Connection, DriverManager}

import com.mysql.jdbc.Driver

import org.apache.spark.{SparkContext, SparkConf}

object SparkMySQLInteg

- Scala: JVM上的函数编程

bookjovi

scalaerlanghaskell

说Scala是JVM上的函数编程一点也不为过,Scala把面向对象和函数型编程这两种主流编程范式结合了起来,对于熟悉各种编程范式的人而言Scala并没有带来太多革新的编程思想,scala主要的有点在于Java庞大的package优势,这样也就弥补了JVM平台上函数型编程的缺失,MS家.net上已经有了F#,JVM怎么能不跟上呢?

对本人而言

- jar打成exe

bro_feng

java jar exe

今天要把jar包打成exe,jsmooth和exe4j都用了。

遇见几个问题。记录一下。

两个软件都很好使,网上都有图片教程,都挺不错。

首先肯定是要用自己的jre的,不然不能通用,其次别忘了把需要的lib放到classPath中。

困扰我很久的一个问题是,我自己打包成功后,在一个同事的没有装jdk的电脑上运行,就是不行,报错jvm.dll为无效的windows映像,如截图

最后发现

- 读《研磨设计模式》-代码笔记-策略模式-Strategy

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

/*

策略模式定义了一系列的算法,并将每一个算法封装起来,而且使它们还可以相互替换。策略模式让算法独立于使用它的客户而独立变化

简单理解:

1、将不同的策略提炼出一个共同接口。这是容易的,因为不同的策略,只是算法不同,需要传递的参数

- cmd命令值cvfM命令

chenyu19891124

cmd

cmd命令还真是强大啊。今天发现jar -cvfM aa.rar @aaalist 就这行命令可以根据aaalist取出相应的文件

例如:

在d:\workspace\prpall\test.java 有这样一个文件,现在想要将这个文件打成一个包。运行如下命令即可比如在d:\wor

- OpenJWeb(1.8) Java Web应用快速开发平台

comsci

java框架Web项目管理企业应用

OpenJWeb(1.8) Java Web应用快速开发平台的作者是我们技术联盟的成员,他最近推出了新版本的快速应用开发平台 OpenJWeb(1.8),我帮他做做宣传

OpenJWeb快速开发平台以快速开发为核心,整合先进的java 开源框架,本着自主开发+应用集成相结合的原则,旨在为政府、企事业单位、软件公司等平台用户提供一个架构透

- Python 报错:IndentationError: unexpected indent

daizj

pythontab空格缩进

IndentationError: unexpected indent 是缩进的问题,也有可能是tab和空格混用啦

Python开发者有意让违反了缩进规则的程序不能通过编译,以此来强制程序员养成良好的编程习惯。并且在Python语言里,缩进而非花括号或者某种关键字,被用于表示语句块的开始和退出。增加缩进表示语句块的开

- HttpClient 超时设置

dongwei_6688

httpclient

HttpClient中的超时设置包含两个部分:

1. 建立连接超时,是指在httpclient客户端和服务器端建立连接过程中允许的最大等待时间

2. 读取数据超时,是指在建立连接后,等待读取服务器端的响应数据时允许的最大等待时间

在HttpClient 4.x中如下设置:

HttpClient httpclient = new DefaultHttpC

- 小鱼与波浪

dcj3sjt126com

一条小鱼游出水面看蓝天,偶然间遇到了波浪。 小鱼便与波浪在海面上游戏,随着波浪上下起伏、汹涌前进。 小鱼在波浪里兴奋得大叫:“你每天都过着这么刺激的生活吗?简直太棒了。” 波浪说:“岂只每天过这样的生活,几乎每一刻都这么刺激!还有更刺激的,要有潮汐变化,或者狂风暴雨,那才是兴奋得心脏都会跳出来。” 小鱼说:“真希望我也能变成一个波浪,每天随着风雨、潮汐流动,不知道有多么好!” 很快,小鱼

- Error Code: 1175 You are using safe update mode and you tried to update a table

dcj3sjt126com

mysql

快速高效用:SET SQL_SAFE_UPDATES = 0;下面的就不要看了!

今日用MySQL Workbench进行数据库的管理更新时,执行一个更新的语句碰到以下错误提示:

Error Code: 1175

You are using safe update mode and you tried to update a table without a WHERE that

- 枚举类型详细介绍及方法定义

gaomysion

enumjavaee

转发

http://developer.51cto.com/art/201107/275031.htm

枚举其实就是一种类型,跟int, char 这种差不多,就是定义变量时限制输入的,你只能够赋enum里面规定的值。建议大家可以看看,这两篇文章,《java枚举类型入门》和《C++的中的结构体和枚举》,供大家参考。

枚举类型是JDK5.0的新特征。Sun引进了一个全新的关键字enum

- Merge Sorted Array

hcx2013

array

Given two sorted integer arrays nums1 and nums2, merge nums2 into nums1 as one sorted array.

Note:You may assume that nums1 has enough space (size that is

- Expression Language 3.0新特性

jinnianshilongnian

el 3.0

Expression Language 3.0表达式语言规范最终版从2013-4-29发布到现在已经非常久的时间了;目前如Tomcat 8、Jetty 9、GlasshFish 4已经支持EL 3.0。新特性包括:如字符串拼接操作符、赋值、分号操作符、对象方法调用、Lambda表达式、静态字段/方法调用、构造器调用、Java8集合操作。目前Glassfish 4/Jetty实现最好,对大多数新特性

- 超越算法来看待个性化推荐

liyonghui160com

超越算法来看待个性化推荐

一提到个性化推荐,大家一般会想到协同过滤、文本相似等推荐算法,或是更高阶的模型推荐算法,百度的张栋说过,推荐40%取决于UI、30%取决于数据、20%取决于背景知识,虽然本人不是很认同这种比例,但推荐系统中,推荐算法起的作用起的作用是非常有限的。

就像任何

- 写给Javascript初学者的小小建议

pda158

JavaScript

一般初学JavaScript的时候最头痛的就是浏览器兼容问题。在Firefox下面好好的代码放到IE就不能显示了,又或者是在IE能正常显示的代码在firefox又报错了。 如果你正初学JavaScript并有着一样的处境的话建议你:初学JavaScript的时候无视DOM和BOM的兼容性,将更多的时间花在 了解语言本身(ECMAScript)。只在特定浏览器编写代码(Chrome/Fi

- Java 枚举

ShihLei

javaenum枚举

注:文章内容大量借鉴使用网上的资料,可惜没有记录参考地址,只能再传对作者说声抱歉并表示感谢!

一 基础 1)语法

枚举类型只能有私有构造器(这样做可以保证客户代码没有办法新建一个enum的实例)

枚举实例必须最先定义

2)特性

&nb

- Java SE 6 HotSpot虚拟机的垃圾回收机制

uuhorse

javaHotSpotGC垃圾回收VM

官方资料,关于Java SE 6 HotSpot虚拟机的garbage Collection,非常全,英文。

http://www.oracle.com/technetwork/java/javase/gc-tuning-6-140523.html

Java SE 6 HotSpot[tm] Virtual Machine Garbage Collection Tuning

&