centos7安装OpenVAS 9漏洞评估系统

OpenVAS漏洞评估系统

OpenVAS是开放式漏洞评估系统,也可以说它是一个包含着相关工具的网络扫描器。其核心部件是一个服务器,包括一套网络漏洞测试程序,可以检测远程系统和应用程序中的安全问题。

用户需要一种自动测试的方法,并确保正在运行一种最恰当的最新测试。OpenVAS包括一个中央服务器和一个图形化的前端。这个服务器准许用户运行 几种不同的网络漏洞测试(以Nessus攻击脚本语言编写),而且OpenVAS可以经常对其进行更新。OpenVAS所有的代码都符合GPL规范。

一、本文主要介绍OpenVAS9在CentOS 7.2.1511 (minimal install)系统上的安装与使用过程,在安装的前一部分中请在root账户下执行各项操作。

cat /etc/redhat-release

CentOS Linux release 7.3.1611 (Core)

vim /etc/selinux/config

修改参数:

SELINUX=disabled

更新:

yum -y update

重启:

reboot

安装依赖:

yum install -y wget bzip2 texlive net-tools alien gnutls-utils

添加仓库:

wget -q -O - https://www.atomicorp.com/installers/atomic | sh

安装:

yum install openvas -y

编辑文件:

vim /etc/redis.conf

修改配置:

unixsocket /tmp/redis.sock

unixsocketperm 700

重启redis:

systemctl enable redis && systemctl restart redis

启动openvas初始环境配置:

openvas-setup

注意:时间有点长(我的半个多小时)这一步执行过程中可能会出现几次交互操作,执行完成之后,会出现系统使用的管理员账户admin及其密码设置,不允许为空密码,这一步按要求设置密码即可。稍等片刻!

防火墙放行端口:

firewall-cmd --permanent --add-port=9392/tcp

firewall-cmd --reload

firewall-cmd --list-port

访问登录:

在浏览器中输入https://192.168.91.133:9392或者https://192.168.91.133:80(此处的IP为你部署OpenVAS的主机ip),输入账号amin,密码为刚刚设置的密码,登录成功!

验证完整性以及运行的可靠性:

openvas-check-setup --v9

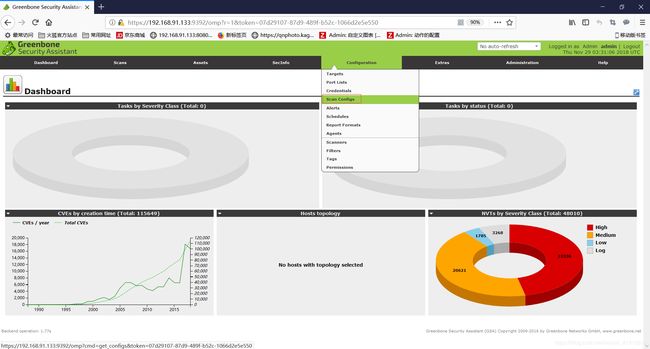

登录成功

至此,安装配置过程全部完成。

二、OpenVAS的使用

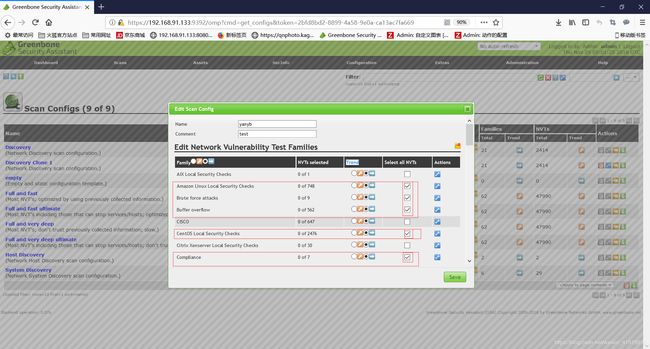

1、在扫描任务开始之前,我们先来配置一下扫描策略。

Configuration-》scan configs

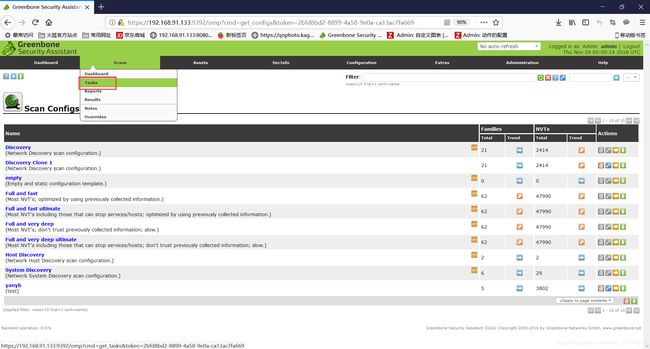

2、扫描策略

点击新建扫描策略,即可进行新建:

3、新建扫描策略

新建扫描任务。

新建扫描策略

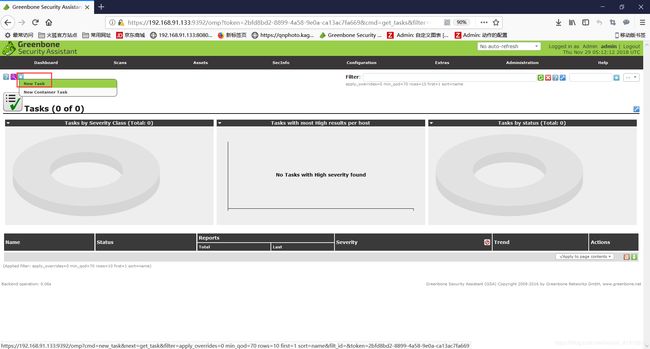

4、新建扫描任务。

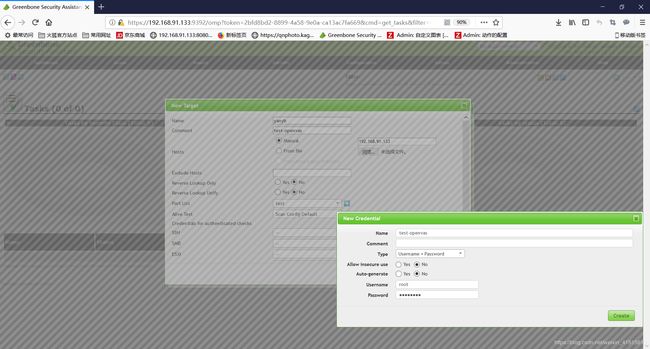

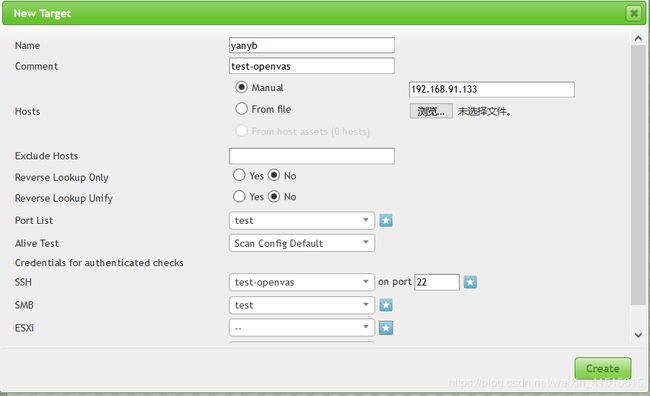

Scans-》Tasks

新建扫描任务

5、先点击Tasks,进去之后在点击小星星状的蓝色按钮。按照下图依次填写相关内容,填写完成之后点击Create即可。

新建扫描任务

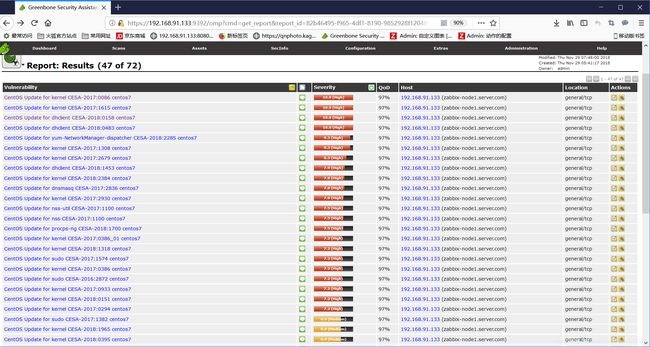

6、开始执行扫描任务。找到我们刚刚新建的任务GeekDevOps点击开始扫描,如下图

扫描任务

演示完成,这个扫描过程好漫长。很多设置例如目标主机、端口列表、任务计划、告警之类都可以在Configuration菜单下面进行配置。更多高级配置希望大家自行探索。这个软件也能扫描windows漏洞哦!

扫描完成,可以看出需要升级内核版本。

总结:

yum安装openvas的时候报错,临时解决办法:

yum -y install texlive-changepage texlive-titlesec

mkdir -p /usr/share/texlive/texmf-local/tex/latex/comment

cd /usr/share/texlive/texmf-local/tex/latex/comment

wget http://mirrors.ctan.org/macros/latex/contrib/comment/comment.sty

chmod 644 comment.sty

texhash

注意!!!!openvas使用80端口做访问,需要修改端口。