RSA算法

RSA算法

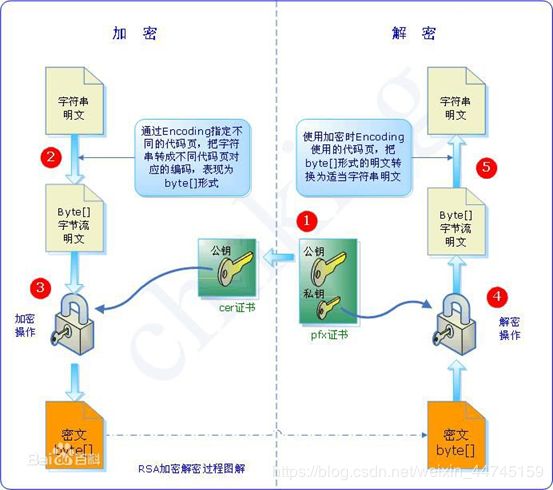

RSA加密算法是一种非对称加密算法。在公开密钥加密和电子商业中RSA被广泛使用。

RSA原理:

RSA算法基于一个十分简单的数论事实:将两个大素数相乘十分容易,但是想要对其乘积进行因式分解却极其困难,因此可以将乘积公开作为加密密钥。通常是先生成一对RSA 密钥,其中之一是保密密钥,由用户保存;另一个为公开密钥,可对外公开,甚至可在网络服务器中注册。为提高保密强度,RSA密钥至少为500位长,一般推荐使用1024位。这就使加密的计算量很大。为减少计算量,在传送信息时,常采用传统加密方法与公开密钥加密方法相结合的方式,即信息采用改进的DES或IDEA密钥加密,然后使用RSA密钥加密对话密钥和信息摘要。对方收到信息后,用不同的密钥解密并可核对信息摘要。

对极大整数做因数分解的难度决定了RSA算法的可靠性。换言之,对一极大整数做因数分解愈困难,RSA算法愈可靠。假如有人找到一种快速因数分解的算法的话,那么用RSA加密的信息的可靠性就肯定会极度下降。但找到这样的算法的可能性是非常小的。

算法:

(1)选择两个不同的大素数p和q;

(2)计算乘积n=pq和Φ(n)=(p-1)(q-1);

(3)选择大于1小于Φ(n)的随机整数e,使得gcd(e,Φ(n))=1;注:gcd即最大公约数。

(4)计算d使得de=1mod Φ(n);注:即de mod Φ(n) =1。

(5)对每一个密钥k=(n,p,q,d,e),定义加密变换为Ek(x)=xe mod n,解密变换为Dk(x)=yd mod n,这里x,y∈Zn;

(6)p,q销毁,以{e,n}为公开密钥,{d,n}为私有密钥。

实例:

- 假设p = 3、q = 11(p,q都是素数即可。),则N = pq = 33;

- r =Φ(n)= (p-1)(q-1) = (3-1)(11-1) = 20;

- 根据gcd(e,Φ(n))=1,即gcd(e,20)=1,令e=3,则,d = 7。(两个数交换一下也可以。)

到这里,公钥和密钥已经确定。公钥为(N, e) = (33, 3),密钥为(N, d) = (33, 7)。

加密解密代码实现

package com.qian.encoded;

import org.apache.commons.codec.binary.Base64;

import javax.crypto.Cipher;

import java.security.KeyFactory;

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.NoSuchAlgorithmException;

import java.security.SecureRandom;

import java.security.interfaces.RSAPrivateKey;

import java.security.interfaces.RSAPublicKey;

import java.security.spec.PKCS8EncodedKeySpec;

import java.security.spec.X509EncodedKeySpec;

import java.util.HashMap;

import java.util.Map;

public class RSAEncrypt {

private static Map keyMap = new HashMap(); //用于封装随机产生的公钥与私钥

public static void main(String[] args) throws Exception {

//生成公钥和私钥

genKeyPair();

//加密字符串

String message = "df723820";

System.out.println("随机生成的公钥为:" + keyMap.get(0));

System.out.println("随机生成的私钥为:" + keyMap.get(1));

String messageEn = encrypt(message,keyMap.get(0));

System.out.println(message + "\t加密后的字符串为:" + messageEn);

String messageDe = decrypt(messageEn,keyMap.get(1));

System.out.println("还原后的字符串为:" + messageDe);

}

/**

* 随机生成密钥对

* @throws NoSuchAlgorithmException

*/

public static void genKeyPair() throws NoSuchAlgorithmException {

// KeyPairGenerator类用于生成公钥和私钥对,基于RSA算法生成对象

KeyPairGenerator keyPairGen = KeyPairGenerator.getInstance("RSA");

// 初始化密钥对生成器,密钥大小为96-1024位

keyPairGen.initialize(1024,new SecureRandom());

// 生成一个密钥对,保存在keyPair中

KeyPair keyPair = keyPairGen.generateKeyPair();

RSAPrivateKey privateKey = (RSAPrivateKey) keyPair.getPrivate(); // 得到私钥

RSAPublicKey publicKey = (RSAPublicKey) keyPair.getPublic(); // 得到公钥

String publicKeyString = new String(Base64.encodeBase64(publicKey.getEncoded()));

// 得到私钥字符串

String privateKeyString = new String(Base64.encodeBase64((privateKey.getEncoded())));

// 将公钥和私钥保存到Map

keyMap.put(0,publicKeyString); //0表示公钥

keyMap.put(1,privateKeyString); //1表示私钥

}

/**

* RSA公钥加密

*

* @param str

* 加密字符串

* @param publicKey

* 公钥

* @return 密文

* @throws Exception

* 加密过程中的异常信息

*/

public static String encrypt( String str, String publicKey ) throws Exception{

//base64编码的公钥

byte[] decoded = Base64.decodeBase64(publicKey);

RSAPublicKey pubKey = (RSAPublicKey) KeyFactory.getInstance("RSA").generatePublic(new X509EncodedKeySpec(decoded));

//RSA加密

Cipher cipher = Cipher.getInstance("RSA");

cipher.init(Cipher.ENCRYPT_MODE, pubKey);

String outStr = Base64.encodeBase64String(cipher.doFinal(str.getBytes("UTF-8")));

return outStr;

}

/**

* RSA私钥解密

*

* @param str

* 加密字符串

* @param privateKey

* 私钥

* @return 铭文

* @throws Exception

* 解密过程中的异常信息

*/

public static String decrypt(String str, String privateKey) throws Exception{

//64位解码加密后的字符串

byte[] inputByte = Base64.decodeBase64(str.getBytes("UTF-8"));

//base64编码的私钥

byte[] decoded = Base64.decodeBase64(privateKey);

RSAPrivateKey priKey = (RSAPrivateKey) KeyFactory.getInstance("RSA").generatePrivate(new PKCS8EncodedKeySpec(decoded));

//RSA解密

Cipher cipher = Cipher.getInstance("RSA");

cipher.init(Cipher.DECRYPT_MODE, priKey);

String outStr = new String(cipher.doFinal(inputByte));

return outStr;

}

}

RSA签名及其验证

A和B进行加密通信时,B首先要生成一对密钥。一个是公钥,给A,B自己持有私钥。A使用B的公钥加密要加密发送的内容,然后B在通过自己的私钥解密内容

假设A要想B发送消息,A会先计算出消息的消息摘要,然后使用自己的私钥加密这段摘要加密,最后将加密后的消息摘要和消息一起发送给B,被加密的消息摘要就是“签名”。

B收到消息后,也会使用和A相同的方法提取消息摘要,然后使用A的公钥解密A发送的来签名,并与自己计算出来的消息摘要进行比较。如果相同则说明消息是A发送给B的,同时,A也无法否认自己发送消息给B的事实。

其中,A用自己的私钥给消息摘要加密成为“签名”;B使用A的公钥解密签名文件的过程,就叫做“验签”。

签名及其验证算法实现

using System;

using System.Collections.Generic;

using System.ComponentModel;

using System.Data;

using System.Drawing;

using System.Linq;

using System.Text;

using System.Windows.Forms;

using System.Security.Cryptography;

using System.IO;

namespace SecTest

{

public partial class RSASV : Form

{

public string str1;

public string MFileNamestr1;

public static string ToHexString(byte[] bytes) // 0xae00cf => "AE00CF "

{

string hexString = string.Empty;

if (bytes != null)

{

StringBuilder strB = new StringBuilder();

for (int i = 0; i < bytes.Length; i++)

{

strB.Append(bytes[i].ToString("X2"));

}

hexString = strB.ToString();

}

return hexString;

}

public RSASV()

{

InitializeComponent();

}

private void button1_Click(object sender, EventArgs e)

{

var cspPas = new CspParameters();

cspPas.KeyContainerName = "rsa_key";

RSACryptoServiceProvider RSA1 = new RSACryptoServiceProvider(cspPas);

RSA1.PersistKeyInCsp = false;

RSA1.Clear();

RSACryptoServiceProvider RSA = new RSACryptoServiceProvider(cspPas);

string str_Public_Key;

string str_Private_Key;

str_Public_Key = "";

str_Private_Key = "";

str_Public_Key = Convert.ToBase64String(RSA.ExportCspBlob(false));

str_Private_Key = Convert.ToBase64String(RSA.ExportCspBlob(true));

textBox1.Text = str_Public_Key;

textBox2.Text = str_Private_Key;

FileStream fs1 = new FileStream("C:\\RsaKey1.dat", FileMode.Create, FileAccess.Write);

string key = RSA.ToXmlString(false);

fs1.Write(Encoding.UTF8.GetBytes(key), 0, key.Length);

fs1.Close();

fs1.Dispose();

}

private void button2_Click(object sender, EventArgs e)

{

var cspPas = new CspParameters();

cspPas.KeyContainerName = "rsa_key";

RSACryptoServiceProvider RSA1 = new RSACryptoServiceProvider(cspPas);

string str_Public_Key;

string str_Private_Key;

str_Public_Key = "";

str_Private_Key = "";

str_Public_Key = Convert.ToBase64String(RSA1.ExportCspBlob(false));

str_Private_Key = Convert.ToBase64String(RSA1.ExportCspBlob(true));

textBox1.Text = str_Public_Key;

textBox2.Text = str_Private_Key;

}

private void button3_Click(object sender, EventArgs e)

{

var cspPas = new CspParameters();

cspPas.KeyContainerName = "rsa_key";

RSACryptoServiceProvider RSA1 = new RSACryptoServiceProvider(cspPas);

SHA1 sh = new SHA1CryptoServiceProvider();

if (textBox3.Text == "")

return;

FileStream fin = new FileStream(textBox3.Text, FileMode.Open, FileAccess.Read);

byte[] Data = new byte[fin.Length];

try

{

fin.Read(Data, 0, Data.Length);

fin.Seek(0, SeekOrigin.Begin);

}

catch

{

}

finally

{

if (fin != null)

fin.Close();

}

byte[] signData = RSA1.SignData(Data, sh);

textBox4.Text =Convert.ToBase64String(signData);

}

private void button4_Click(object sender, EventArgs e)

{

OpenFileDialog openFileDialog = new OpenFileDialog();

if (openFileDialog.ShowDialog() == DialogResult.OK)

{

textBox3.Text = openFileDialog.FileName;

MFileNamestr1 = textBox3.Text;

}

}

private void button5_Click(object sender, EventArgs e)

{

bool result;

FileStream fin = new FileStream(textBox3.Text, FileMode.Open, FileAccess.Read);

byte[] Data = new byte[fin.Length];

try

{

fin.Read(Data, 0, Data.Length);

fin.Seek(0, SeekOrigin.Begin);

}

catch

{

}

finally

{

if (fin != null)

fin.Close();

}

FileStream fkeyin = new FileStream("C:\\RsaKey1.dat", FileMode.Open, FileAccess.Read);

long keyL=fkeyin.Length;

byte[] key_buf = new byte[keyL];

fkeyin.Read(key_buf, 0, (int)keyL);

string strPublicKey;

strPublicKey = System.Text.Encoding.Default.GetString(key_buf);

RSACryptoServiceProvider RSA1 = new RSACryptoServiceProvider();

RSA1.FromXmlString(strPublicKey);

byte[] data = Convert.FromBase64String(textBox4.Text);

SHA1 sh = new SHA1CryptoServiceProvider();

result = RSA1.VerifyData(Data, sh, data);

if (result)

textBox5.Text = "验证通过。";

else

textBox5.Text = "验证失败。";

}

}

}