- mac m1 安装开发常用软件

miyahejuzi

工具的设置笔记mac

文章目录0x00折腾了一天,难受0x01你喜欢的软件0x02开发用-无窗口的软件0x03图形化界面0x00折腾了一天,难受0x01你喜欢的软件QQ,微信,网易云音乐,咪咕音乐,QQ音乐,钉钉0x02开发用-无窗口的软件0,安装githttps://git-scm.com/book/zh/v2/%E8%B5%B7%E6%AD%A5-%E5%AE%89%E8%A3%85-Git当你使用git时,系统会

- 渗透测试之信息收集(一)

@@ssyy

网络网络安全web安全

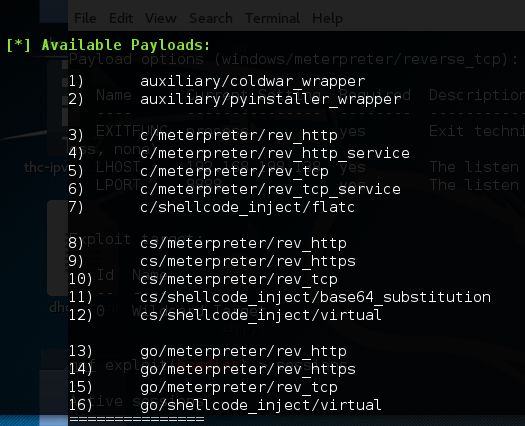

收集域名信息Whois查询Whois是一个用于查询域名注册信息、IP地址分配以及自治系统号码(ASN)等相关信息的协议和工具。在Kali系统中,Whois已经默认安装、只需要输入root@kali:etc/ssh#whoisxxx.com在线查询网站有,爱站工具网(https://whois.aizhan.com)、站长之家(http://whois.chianz.com)等,通过这些网站可以查询

- 聊聊树莓派RaspiCam,libcamera,rpicam套件区别,及CSI/USB Camera推流

techfuture

树莓派使用物联网pythonubuntu

文章目录1.树莓派平台Camera工具套件变更历史2.识别Camera(适用CSI和USBCamera)3.CSICamera推流4.USBCamera推流背景:最近想玩下树莓派视频推流,翻出了尘封的树莓派4B和CSI接口摄像头,因为后续想玩下ROS2,ROS2对Ubuntu支持较好,所以装了个Ubuntu22.04。然后折腾了2天…为了让后来的小伙伴少走弯路,这里简单记录下,供大伙参考。日期:2

- hexo部署成功但是没效果_使用 Hexo+GitHub 搭建个人免费博客教程(小白向)

探索者19

hexo部署成功但是没效果

前言近些年来很多用户都喜欢使用GitHubPages来搭建Hexo静态博客网站,其最吸引人的莫过于完全免费使用,并且非常稳定。虽然搭建时比较麻烦,有点折腾,但是配置完成后,基本不需要操心维护的事,甚至放了几年都忘记了,打开来看文章依然还在。本文就详细介绍下如何使用Hexo+GitHub搭建免费个人博客网站的教程。为了照顾小白用户(第一次使用GitHub和Hexo),尽可能详细,包括常见的坑和问题都

- 获取snmp oid的小方法1(随手记)

Tassel_YUE

网络随笔记ZabbixSNMP

snmpwalk遍历设备的mib#snmpwalk-v-c.snmpwalk-v2c-ctest192.168.100.201.根据获取的值,找到某一个想要的值的oid#SNMPv2-MIB::sysName.0=STRING:test1[root@zabbix01fonts]#snmpwalk-v2c-ctest192.168.100.201sysName.0SNMPv2-MIB::sysNam

- 蜗牛星际b款装服务器系统,记录下蜗牛星际更换系统硬盘重新安装系统的一番折腾...

轻喘

蜗牛星际b款装服务器系统

前言大概是去年双十一前的日子,终于想折腾下NAS,找了个廉价矿渣产品:蜗牛星际A款。到手的机器商家已经给装好了黑群辉,刚上手不适应,也就懒得折腾,网上找了下资料,同局域网电脑上下载了群辉助手,就开始用了然后闲鱼上买了个二手1T硬盘存无关紧要的电影之类的,某东上买了个6T企业级数据盘存重要的,迫于穷,没按照设想的计划买2块6T做raid。机器配置:J3455四核cpu,4G内存,i211单口网卡1G

- DDD 洋葱架构才是 yyds!阿里大牛手记(DDD)领域驱动设计应对之道

肥肥技术宅

java架构数据库

虽然身为架构师,设计一个高质量的架构依然是复杂与困难的。简单来说,动用大量的资源只为了一套优质的三高架构并不正确,而是该在了解当前业务现状的情况下,创造出灵活、可维护、健硕能成长的。就拿近两年程序员行业饱受争议的DDD(领域驱动设计)来说,事实上,领域驱动设计的思维可以很好的解决企业的大型架构所遇到的绝大部分难题(理论层面至少是这样),例如上下映射,就可以在本质上把业务的架构模块解耦,最高程度做到

- 【友好篇】从零开始:了解CMD与WSL命令行,认识Linux与虚拟机技术

泪不是Web妳而流

Web安全从0到1linuxbash

文章目录前言一、概念1、CMD的介绍2、Linux的介绍3、WSL的介绍二、简单使用1.CMD(1)打开命令行(2)cmd命令2.WSL三、总结1、虚拟机(VirtualMachine)2、kaliLinux前言你是否曾经对那些在命令行中自如操作的人感到敬佩,甚至好奇他们是如何轻松应对看似复杂的任务?你是否曾想过,自己也能掌握这项强大的技能,提升工作效率,甚至探索全新的技术领域?命令行不仅是程序员

- Camera to NDI 局域网视频传输的高效之选

weixin_41951035

信号处理windows视频编解码实时音视频webrtc

探索CameratoNDI:局域网视频传输的高效之选前言`在视频技术不断革新的当下,对于低延迟、高质量的局域网视频传输需求日益增长。CameratoNDI这款以NDI协议为核心的视频传输软件应运而生,为众多用户提供了出色的解决方案,而我(爱折腾的木匠)有幸参与了它部分代码的开发。NDI(NetworkDeviceInterface)协议是一种专门用于网络视频传输的标准,它能够在局域网络环境中实现极

- python依赖库版本问题_ubuntu下python安装pandas和numpy等依赖库版本不兼容的问题RuntimeWarning: numpy.dtype size changed...

黄海均

python依赖库版本问题

习惯了linux下用pipinstallnumpy及pipinstallpandas命令了。折腾了好久了。上来先在python3中pip3installnumpy装了numpy,然后再pip3installpandas就卡住不动了,或者报什么错,然后把numpy卸载了,继续装pandas还是卡住了,好像是找不到相应版本的依赖库。那就转装python2.7吧,继续pipinstallpandas,装

- KALI-sqlmap更新

Warnex

web安全

在看到我kali提示自带的sqlmap版本过低,需要更新时,如下解决方案sqlmap--update或者pythonsqlmap.py--update提示你已经更新到最新版本,然后就可以正常使用了

- chatgpt赋能python:U盘安装Python——一种简单高效的Python学习方式

findyi123

ChatGptchatgptpython学习计算机

U盘安装Python——一种简单高效的Python学习方式介绍Python作为一门实用性和易学性极高的脚本语言,在软件开发、数据分析等领域有着广泛的应用。很多初学者会选择安装Python解释器和相关IDE工具进行学习和实践。然而,如果你只是想快乐地学习Python,并且不想折腾复杂的环境配置和软件安装,那么可以考虑使用U盘安装Python,一种简单高效、随时随地可以学习Python的方式。步骤下载

- ARC碱金属Rydberg状态计算器软件包-2.0.1

夏勇兴

本文还有配套的精品资源,点击获取简介:此标题"ARC_Alkali_Rydberg_Calculator-2.0.1-cp27-macosx_10_6_x86_64.whl"为一个特定版本的PythonWheel软件包,旨在计算碱金属原子的Rydberg状态。适用于Python2.7版本,专为macOS10.6(SnowLeopard)64位架构设计。Rydberg状态是原子物理学中的一个重要概念

- 成为专业程序员路上用到的各种优秀资料、神器及框架

lqijlyy

嵌入式开发框架

http://www.cnblogs.com/jasondan/p/6380597.html前言成为一名专业程序员的道路上,需要坚持练习、学习与积累,技术方面既要有一定的广度,更要有自己的深度。笔者作为一位toolmad,将工作以来用到的各种优秀资料、神器及框架整理在此,毕竟好记性不如烂键盘,此项目可以作为自己的不时之需。本人喜欢折腾,记录的东西也比较杂,各方面都会有一些,内容按重要等级排序,大家

- 安卓python安装库_安卓termux折腾手记:安装python库+tasker调用

weixin_39628380

安卓python安装库

1.termux简介1.1简介termux是安卓手机上的一款软件,相当于在安卓上搭建了一个Linux平台,所以在Linux上能干的事情很多在手机上也都办得到,比如本文就是介绍与python相关的内容。实际上,得益于安卓平台的开放性,类似termux的手机神器着实不少。不说各类强大的编程IDE,单是termux这样的Linux平台类软件就很多,如GnuRoot系列,LinuxDisplay系列等。这

- termux使用教程python-Termux折腾记--进阶之python库使用

weixin_37988176

sshdTermux超级终端折腾记Termux超级终端的牛x之处我就不在这里描述了。这次讲的是如何在android手机上安装python的各种科学库和图形库。Jupyter是这次介绍的重点对象,先卖个关子,不忙介绍它。1.Termux超级终端下载Termux的下载链接极其介绍见我的其他博文2.安装python这一步只是作为一个提示,因为现在你不管是装Linux终端还是linux完整发行版,pyth

- Ubuntu Server 连接WiFi

RyanKONG

wifiubuntu

文章目录前言配置参考链接:前言最近又在把树莓派3B拿出来玩折腾,原本的PiOS不原生支持64x系统,而CentOS就不说了,目前是安装的UbuntuServer。PiOS是基于Debian系统,配置WiFi就直接在wpa_supplican进行配置即可。UbuntuServer舍弃了wpa_supplican做为网络配置工具,常规配置方法在wpa_supplicant是找不到配置文件的,取而代之的

- 删除Docker出现: device or resource busy错误

alxe_made

DockerdeviceorresourcebusyDocker

最近在折腾Docker,然后需要删除Docker然后出现deviceorresourcebusy错误,也是很麻烦。1.安装Docker主要是参考阿里云的Docker安装,然后配置镜像加速器2.问题出现,删除Docker.先是参考这篇帖子Ubuntu彻底卸载Docker,然后出现Deviceorresourcebusy错误。如果执行sudoservicedockerstart命令,出现错误:star

- 浅谈人群扩展(lookalike)模型

eso1983

算法

Lookalike主要用于广告或者推荐系统中,找到与种子用户相似的人群。常用的算法应该包括协同过滤、基于标签的相似度计算,还有一些机器学习模型,比如逻辑回归、随机森林,以及深度学习的模型,比如DNN或者Embedding方法。这里简单介绍一下Lookalike人群扩展(相似人群扩展)中常用算法模型的解析,涵盖原理、数学公式、实现步骤、优缺点及适用场景。1.基于标签的相似度匹配原理通过用户标签(兴趣

- 【超详细】深入解析Kali Linux:常见指令大全,助你成为安全专家

wit_@

chrome前端linuxkail网络安全

深入解析KaliLinux:常见指令大全,助你成为安全专家KaliLinux是网络安全领域最受欢迎的操作系统之一,专为渗透测试、数字取证和网络安全研究而设计。无论你是网络安全新手,还是经验丰富的安全专家,掌握KaliLinux的常见指令都是必不可少的。本文将详细介绍KaliLinux中的一些常见指令,帮助你更好地利用这个强大的工具。1.基本系统指令1.1apt-get包管理KaliLinux基于D

- 《CMake实践》笔记三:构建静态库(.a) 与 动态库(.so) 及 如何使用外部共享库和头文件【转】...

嵌入式小庄老师

c++开发语言

本文转载自:五、静态库与动态库构建读者云,太能罗唆了,一个HelloWorld就折腾了两个大节。OK,从本节开始,我们不再折腾HelloWorld了,我们来折腾HelloWorld的共享库。本节的任务:1、建立一个静态库和动态库,提供HelloFunc函数供其他程序编程使用,HelloFunc向终端输出HelloWorld字符串。2、安装头文件与共享库。(一)、准备工作:在/backup/cmak

- Mysql之多表查询(几种连接方式)

知识进脑的肖老千啊

sqlmysql数据库sql

Mysql之多表查询(随手记录学习笔记)我们先建立两个表,并向表中插入数据(方便我们等会实验):#建表createtabledepartment(idint,namevarchar(20));createtableemployee(idintprimarykeyauto_increment,namevarchar(20),sexenum('male','female')notnulldefault

- archlinux安裝手记(Win10+Arch、GPT+UEFI、lvm)

weixin_30481087

操作系统运维php

目录准备工作工具和必要技能分区和挂载分区建立和格式化分区挂载基础安装配置镜像源连接网络安装基础系统建立fstab文件进入系统激活lvm2钩子用户管理设置时区主机名网络配置系统引导系统配置图形界面显卡驱动桌面环境/窗口管理器字体中文本地化声音软件包管理器pacmanAUR和yaourt设备连接触摸板蓝牙NTFS分区U盘和MTP设备其他配置(问题解决)选择grub为第一启动项无法启动图形界面非root

- 垃圾佬-万兆网络整体改造

FUNNET超有趣

网络网络协议网络安全

1.需求1)服务器硬盘偶尔出现故障,需要硬盘冗余2)某台服务器需要大量的硬盘空间,有些服务器又不需要大硬盘,硬盘使用不够充分3)手工调整CPU、内存资源,需要进行迁移虚拟机环境,往往迁移就要一个多小时4)某台服务器挂掉,不能迅速启用。5)折腾使用快乐。。。。服务器插内存2.拓扑3.购买设备网络万兆升级、服务器万兆网卡、服务器购买。在预算有限情况精力做到满足需求的基础上做到未来可扩容。3.1.万兆交

- 太假了,这简历一看就是包装的。。

java

大家好,我是R哥。最近做Java面试辅导,看了许多小伙伴的简历,有的人的简历一看就知道是包装的,比如这位,他自己都承认了:见过太多这样的同学了,自己瞎折腾,哭笑不得。包装过的简历,作为多年面试官,我一眼就能看出来,相信其他面试官也会有同样的感觉,这也是为什么很多人的简历都是已读不回的状态。下面我简单说说包装的简历的特点。1、技术栈过于庞大有些程序员的简历会列出大量的技术栈和工具,有些人可能觉得罗列

- Kali Linux最新版本下无法直接pip安装?教你四招完美解决‘externally-managed-environment’报错!

vortex5

教程Kali笔记pipKali渗透经验分享

内容预览≧∀≦ゞKaliLinux中解决externally-managed-environment错误的四种方法引言解决方案1:从系统存储库安装Python包解决方案2:使用虚拟环境解决方案3:使用pipx安装(推荐)解决方案4:强制安装(不推荐)总结KaliLinux中解决externally-managed-environment错误的四种方法引言在KaliLinux的最新版本中,很多用户尝

- Ubuntu 24.04 LTS 通过 docker desktop 安装 seafile 搭建个人网盘

Kasen's experience

#UbuntuubuntudockerlinuxSeafile

准备Ubuntu24.04LTSUbuntu空闲硬盘挂载Ubuntu安装DockerDesktop[我的Ubuntu服务器折腾集](https://blog.csdn.net/jh1513/article/details/145222679。安装seafile参考资料Docker安装Seafile+OnlyOffice并配置OnlyOffice到Seafile,实现在线编辑功能官方教程用Docke

- 成功编译和运行roslaunch qbo_webi qbo_webi.launch(解决qbo_object_recognition之后的其他问题)

皮熊

ROS框架opencvqborobot

折腾一天的问题,SurfFeatureDetectortype-specifier问题解决了。需要在cv.h中添加includenonfree/features2d.hpp。fromposter.encodeimportmultipart_encodeImportError:Nomodulenamedposter.encodesudoapt-getinstallpython-postersudoa

- PDF 解析问题调研

水的精神

RAGpdfPDF解析调研PDF解析工具

说点真实的感受:网上看啥组件都好,实际测,啥组件都不行。效果好的不开源收费,开源的效果不好。测试下来,发现把组件融合起来,还是能不花钱解决问题的,都是麻烦折腾一些。这里分享了目前网上能够看到的资料。很多资料都是反复重复的,且效果不好的。目前网上基本没有太好用的工具,也没有太好的方案资料。剩下的就是收费效果好的。PDF解析中的诸多挑战版面分析:如何得到标题、如何的得到段落(正确的段落)、如何得到表格

- [cg] android studio 无法调试cpp问题

DXT00

Graphics笔记总览androidstudioandroidide

折腾了好久,nativecpp库无法调试问题,原因下面的Deploy需要选Apkfromappbundle!!另外就是指定Debugtype为Dual,并在SymbolDirectories指定nativecpp的so路径UE项目调试:使用AndroidStudio调试虚幻引擎Android项目|虚幻引擎5.5文档|EpicDeveloperCommunity

- ztree设置禁用节点

3213213333332132

JavaScriptztreejsonsetDisabledNodeAjax

ztree设置禁用节点的时候注意,当使用ajax后台请求数据,必须要设置为同步获取数据,否者会获取不到节点对象,导致设置禁用没有效果。

$(function(){

showTree();

setDisabledNode();

});

- JVM patch by Taobao

bookjovi

javaHotSpot

在网上无意中看到淘宝提交的hotspot patch,共四个,有意思,记录一下。

7050685:jsdbproc64.sh has a typo in the package name

7058036:FieldsAllocationStyle=2 does not work in 32-bit VM

7060619:C1 should respect inline and

- 将session存储到数据库中

dcj3sjt126com

sqlPHPsession

CREATE TABLE sessions (

id CHAR(32) NOT NULL,

data TEXT,

last_accessed TIMESTAMP NOT NULL,

PRIMARY KEY (id)

);

<?php

/**

* Created by PhpStorm.

* User: michaeldu

* Date

- Vector

171815164

vector

public Vector<CartProduct> delCart(Vector<CartProduct> cart, String id) {

for (int i = 0; i < cart.size(); i++) {

if (cart.get(i).getId().equals(id)) {

cart.remove(i);

- 各连接池配置参数比较

g21121

连接池

排版真心费劲,大家凑合看下吧,见谅~

Druid

DBCP

C3P0

Proxool

数据库用户名称 Username Username User

数据库密码 Password Password Password

驱动名

- [简单]mybatis insert语句添加动态字段

53873039oycg

mybatis

mysql数据库,id自增,配置如下:

<insert id="saveTestTb" useGeneratedKeys="true" keyProperty="id"

parameterType=&

- struts2拦截器配置

云端月影

struts2拦截器

struts2拦截器interceptor的三种配置方法

方法1. 普通配置法

<struts>

<package name="struts2" extends="struts-default">

&

- IE中页面不居中,火狐谷歌等正常

aijuans

IE中页面不居中

问题是首页在火狐、谷歌、所有IE中正常显示,列表页的页面在火狐谷歌中正常,在IE6、7、8中都不中,觉得可能那个地方设置的让IE系列都不认识,仔细查看后发现,列表页中没写HTML模板部分没有添加DTD定义,就是<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3

- String,int,Integer,char 几个类型常见转换

antonyup_2006

htmlsql.net

如何将字串 String 转换成整数 int?

int i = Integer.valueOf(my_str).intValue();

int i=Integer.parseInt(str);

如何将字串 String 转换成Integer ?

Integer integer=Integer.valueOf(str);

如何将整数 int 转换成字串 String ?

1.

- PL/SQL的游标类型

百合不是茶

显示游标(静态游标)隐式游标游标的更新和删除%rowtyperef游标(动态游标)

游标是oracle中的一个结果集,用于存放查询的结果;

PL/SQL中游标的声明;

1,声明游标

2,打开游标(默认是关闭的);

3,提取数据

4,关闭游标

注意的要点:游标必须声明在declare中,使用open打开游标,fetch取游标中的数据,close关闭游标

隐式游标:主要是对DML数据的操作隐

- JUnit4中@AfterClass @BeforeClass @after @before的区别对比

bijian1013

JUnit4单元测试

一.基础知识

JUnit4使用Java5中的注解(annotation),以下是JUnit4常用的几个annotation: @Before:初始化方法 对于每一个测试方法都要执行一次(注意与BeforeClass区别,后者是对于所有方法执行一次)@After:释放资源 对于每一个测试方法都要执行一次(注意与AfterClass区别,后者是对于所有方法执行一次

- 精通Oracle10编程SQL(12)开发包

bijian1013

oracle数据库plsql

/*

*开发包

*包用于逻辑组合相关的PL/SQL类型(例如TABLE类型和RECORD类型)、PL/SQL项(例如游标和游标变量)和PL/SQL子程序(例如过程和函数)

*/

--包用于逻辑组合相关的PL/SQL类型、项和子程序,它由包规范和包体两部分组成

--建立包规范:包规范实际是包与应用程序之间的接口,它用于定义包的公用组件,包括常量、变量、游标、过程和函数等

--在包规

- 【EhCache二】ehcache.xml配置详解

bit1129

ehcache.xml

在ehcache官网上找了多次,终于找到ehcache.xml配置元素和属性的含义说明文档了,这个文档包含在ehcache.xml的注释中!

ehcache.xml : http://ehcache.org/ehcache.xml

ehcache.xsd : http://ehcache.org/ehcache.xsd

ehcache配置文件的根元素是ehcahe

ehcac

- java.lang.ClassNotFoundException: org.springframework.web.context.ContextLoaderL

白糖_

javaeclipsespringtomcatWeb

今天学习spring+cxf的时候遇到一个问题:在web.xml中配置了spring的上下文监听器:

<listener>

<listener-class>org.springframework.web.context.ContextLoaderListener</listener-class>

</listener>

随后启动

- angular.element

boyitech

AngularJSAngularJS APIangular.element

angular.element

描述: 包裹着一部分DOM element或者是HTML字符串,把它作为一个jQuery元素来处理。(类似于jQuery的选择器啦) 如果jQuery被引入了,则angular.element就可以看作是jQuery选择器,选择的对象可以使用jQuery的函数;如果jQuery不可用,angular.e

- java-给定两个已排序序列,找出共同的元素。

bylijinnan

java

import java.util.ArrayList;

import java.util.Arrays;

import java.util.List;

public class CommonItemInTwoSortedArray {

/**

* 题目:给定两个已排序序列,找出共同的元素。

* 1.定义两个指针分别指向序列的开始。

* 如果指向的两个元素

- sftp 异常,有遇到的吗?求解

Chen.H

javajcraftauthjschjschexception

com.jcraft.jsch.JSchException: Auth cancel

at com.jcraft.jsch.Session.connect(Session.java:460)

at com.jcraft.jsch.Session.connect(Session.java:154)

at cn.vivame.util.ftp.SftpServerAccess.connec

- [生物智能与人工智能]神经元中的电化学结构代表什么?

comsci

人工智能

我这里做一个大胆的猜想,生物神经网络中的神经元中包含着一些化学和类似电路的结构,这些结构通常用来扮演类似我们在拓扑分析系统中的节点嵌入方程一样,使得我们的神经网络产生智能判断的能力,而这些嵌入到节点中的方程同时也扮演着"经验"的角色....

我们可以尝试一下...在某些神经

- 通过LAC和CID获取经纬度信息

dai_lm

laccid

方法1:

用浏览器打开http://www.minigps.net/cellsearch.html,然后输入lac和cid信息(mcc和mnc可以填0),如果数据正确就可以获得相应的经纬度

方法2:

发送HTTP请求到http://www.open-electronics.org/celltrack/cell.php?hex=0&lac=<lac>&cid=&

- JAVA的困难分析

datamachine

java

前段时间转了一篇SQL的文章(http://datamachine.iteye.com/blog/1971896),文章不复杂,但思想深刻,就顺便思考了一下java的不足,当砖头丢出来,希望引点和田玉。

-----------------------------------------------------------------------------------------

- 小学5年级英语单词背诵第二课

dcj3sjt126com

englishword

money 钱

paper 纸

speak 讲,说

tell 告诉

remember 记得,想起

knock 敲,击,打

question 问题

number 数字,号码

learn 学会,学习

street 街道

carry 搬运,携带

send 发送,邮寄,发射

must 必须

light 灯,光线,轻的

front

- linux下面没有tree命令

dcj3sjt126com

linux

centos p安装

yum -y install tree

mac os安装

brew install tree

首先来看tree的用法

tree 中文解释:tree

功能说明:以树状图列出目录的内容。

语 法:tree [-aACdDfFgilnNpqstux][-I <范本样式>][-P <范本样式

- Map迭代方式,Map迭代,Map循环

蕃薯耀

Map循环Map迭代Map迭代方式

Map迭代方式,Map迭代,Map循环

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2015年

- Spring Cache注解+Redis

hanqunfeng

spring

Spring3.1 Cache注解

依赖jar包:

<!-- redis -->

<dependency>

<groupId>org.springframework.data</groupId>

<artifactId>spring-data-redis</artifactId>

- Guava中针对集合的 filter和过滤功能

jackyrong

filter

在guava库中,自带了过滤器(filter)的功能,可以用来对collection 进行过滤,先看例子:

@Test

public void whenFilterWithIterables_thenFiltered() {

List<String> names = Lists.newArrayList("John"

- 学习编程那点事

lampcy

编程androidPHPhtml5

一年前的夏天,我还在纠结要不要改行,要不要去学php?能学到真本事吗?改行能成功吗?太多的问题,我终于不顾一切,下定决心,辞去了工作,来到传说中的帝都。老师给的乘车方式还算有效,很顺利的就到了学校,赶巧了,正好学校搬到了新校区。先安顿了下来,过了个轻松的周末,第一次到帝都,逛逛吧!

接下来的周一,是我噩梦的开始,学习内容对我这个零基础的人来说,除了勉强完成老师布置的作业外,我已经没有时间和精力去

- 架构师之流处理---------bytebuffer的mark,limit和flip

nannan408

ByteBuffer

1.前言。

如题,limit其实就是可以读取的字节长度的意思,flip是清空的意思,mark是标记的意思 。

2.例子.

例子代码:

String str = "helloWorld";

ByteBuffer buff = ByteBuffer.wrap(str.getBytes());

Sy

- org.apache.el.parser.ParseException: Encountered " ":" ": "" at line 1, column 1

Everyday都不同

$转义el表达式

最近在做Highcharts的过程中,在写js时,出现了以下异常:

严重: Servlet.service() for servlet jsp threw exception

org.apache.el.parser.ParseException: Encountered " ":" ": "" at line 1,

- 用Java实现发送邮件到163

tntxia

java实现

/*

在java版经常看到有人问如何用javamail发送邮件?如何接收邮件?如何访问多个文件夹等。问题零散,而历史的回复早已经淹没在问题的海洋之中。

本人之前所做过一个java项目,其中包含有WebMail功能,当初为用java实现而对javamail摸索了一段时间,总算有点收获。看到论坛中的经常有此方面的问题,因此把我的一些经验帖出来,希望对大家有些帮助。

此篇仅介绍用

- 探索实体类存在的真正意义

java小叶檀

POJO

一. 实体类简述

实体类其实就是俗称的POJO,这种类一般不实现特殊框架下的接口,在程序中仅作为数据容器用来持久化存储数据用的

POJO(Plain Old Java Objects)简单的Java对象

它的一般格式就是

public class A{

private String id;

public Str