破解WiFi的那点事儿

破解WiFi的那点事儿

@此博客仅供学习参考使用

WiFi无线信号现在可是相当的普遍了,据说歪果仁已经能用WiFi信号来帮手机充电了,我只想说,歪果仁真会玩。不扯谈,进入我们的主题“破解WiFi的那点事儿”吧!

WiFi的密码从以前的wep加密方式到现在wpa/wpa2加密方式,可谓是还是逃不出破解人的手掌心。那么这篇博客我们主要讲的是用水滴工具pin码穷举破解法来破解wpa/wpa2加密的WiFi密码。废话不多说,直接开干吧!

前期准别:

1、cdlinux系统镜像(下载链接:http://pan.baidu.com/s/1bodRuof 密码:3aqe)

2、8187或和3037无线网卡(当然如果你用的是笔记本电脑,可以不用买,后面会讲怎么用笔记本的内置无线网卡破解)

方法一:vmware虚拟机启动cdlinux

Step1:把下载好的cdlinux镜像在vmware虚拟机里装好,安装过程请查看共享文件夹cdlinux@wifi破解 --> vmware安装cdlinux下的png文件。

Step2:插上无线网卡并在本机电脑上安装外置无线网卡的驱动,使无线网卡能够正常运行。如果需要重启电脑那就关闭虚拟机重启电脑后在开虚拟机运行即可。接着点击虚拟机选项栏中的“虚拟机(M)” --> “可移动设备(D)” -->Realtek RTL8187_Wirless(我买的网卡是8187的)(如果前面没有打勾,那在下一个子菜单中点击连接主机即可)

Step3:完成了上面两步后,那就万事俱备,只欠破解了。

双击桌面上的minidwep-gtk工具,选择加密方式为WPA/WPA2,然后点击扫描。

Step4:可见上面的窗口已然把搜索到的WiFi列表出来鸟,接下来我们在列表中选择相对信号好的、加密方式后有wps的来破解,因为我们正是利用WPS(WiFi Protected Setup,WiFi保护设置)漏洞穷举pin码的。

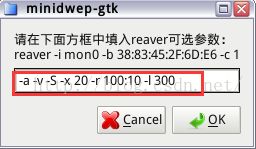

Step5:选定要破解的WiFi,点击Reaver按钮,可见弹出一个命令窗口。

-a为自动检测目标AP最佳配置

-v为显示信息

-S/-n把S改成n会慢一点,但可以有效防止漏码,一般我们都会改成-n

-x 20当 出现10次pin尝试都无法收到数据包,休息20秒

-r 100:10每pin100次休息10秒

-I 300有的路由会有pin保护,pin错多少次,起码要休息300秒才允许你再pin

如果在pin过程中pin了10下就出现“WARNING:Detected AP rate limiting ,waiting 300 seconds before re-chechking”的错误信息,不用担心,这并不一定代表我们破解不了这个WiFi,但如果一个都pin不到就出现这句错误信息,那么恭喜你碰到了防pin路由,只能去跑包了。。。。其中等待300秒其实也并不一定是等待300秒。一般我们会修改为1,修改成1并不能说等待时间就变成1秒了。这个值的含义是AP锁定WPS后等待的时间。一般来说实际等待时间是60秒。也就是说:不管你这个参数改得多么小,每PIN 10次,都必须等待60秒。如果遇到这样的路由那么一般都能破解,只是时间上会长点罢了。

于是乎,我们就把参数改成这样:点击OK就可以开始破解了。

Step5:经过漫长的破解,密码也随之出来了。

方法二:U盘启动cdlinux(适用于笔记本电脑)

Step1:准备一个U盘(1GB容量及以上就行),格式化U盘。

Step2:从网盘中下载UltraISO工具和其他文件(下载链接:http://pan.baidu.com/s/1bodRuof 密码:3aqe)

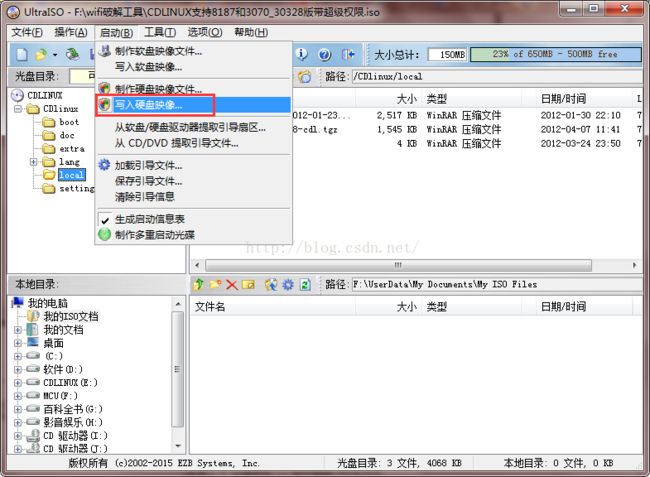

Step3:运行UltraISO软件,并打开cdlinux的镜像。

Step4:接着点击写入硬盘镜像。

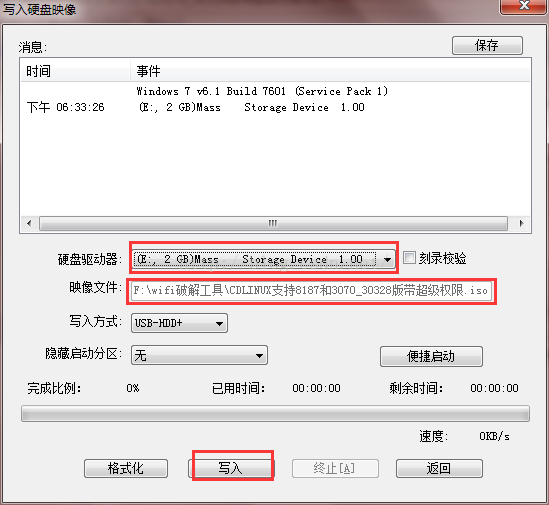

Step5:接着确保硬盘驱动器选择的是U盘,映像文件是cdlinux的镜像,再确保U盘里没有重要的文件即可。确认无误点击“写入”。

Step6:刻录完后,把menu.lst、grldr和grub.exe 三个文件复制到U盘,并打开menu.lst文件,查看文件中U盘名字(红色框)是否和你的U盘的名字一致,若不一致,请修改文件中的U盘名字为你U盘的名字。

Step7:将U盘中CDlinux -> boot 文件夹下的splash.xpm.gz复制到U盘的根目录下。即现在U盘根目录下的文件有:如图所示

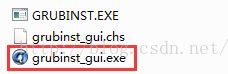

Step8:打开下载到的grubinst.rar压缩包,运行grubinst_gui.exe文件

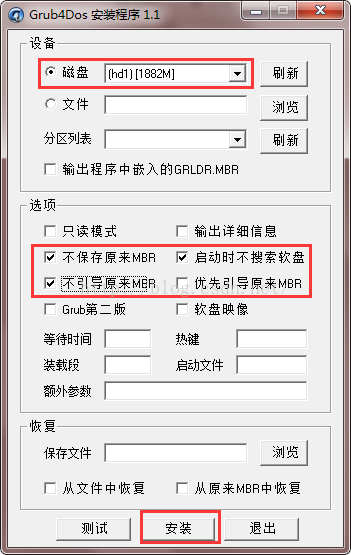

Step9:磁盘选择U盘,再根据下图打勾即可,最后点击安装。

至此,U盘启动的工作就做完了,接下来就可以重启电脑选择U盘启动方式即可。进入了cdlinux系统的工作和上面在vmware中的操作是一样的了。

the end......