家用路由器被劫持?如何正确的分析与应对

2019年2月20日,DNSPod发布一则通知,称监控到有大规模的黑产攻击事件发生,导致被攻击的用户在访问所有网络服务时DNS解析被调度到江苏电信或周边线路。

为何会出现如此现象?

是因为用户使用了病毒的DNS进行解析,病毒DNS再递归给114.114.114.114或者其他公共DNS。此时,公共DNS会认为用户就来自病毒DNS所在的网段。

如果病毒DNS所在电信网络,那么公共DNS就会优先输出电信的CDN,这个时候对联通和移动的用户来说,就要跨越运营商的结算边界,去访问电信的CDN服务器,因此出现了大量的用户跨网访问,造成运营商之间跨网访问结算和出口拥堵,导致用户体验极差。

紧接着,2019年2月22日,国家互联网应急中心CNCERT发布通报,证实本次黑客攻击路由器事件,主要是针对用户的DNS进行劫持,导致用户访问部分网站时被劫持到涉黄涉赌的网站上。

何为DNS劫持,这恐怕还要从DNS的功能说起。

1、DNS功能:

DNS中文全称为域名系统(英文:DomainNameSystem,缩写:DNS)是互联网的一项服务。它作为将域名和IP地址相互映射的一个分布式数据库,能够使人更方便地访问互联网。DNS使用TCP和UDP端口53。

说的通俗一些,用户上网时,没有人去记忆网站服务器的IP地址,一是IP地址太多,二是根本记不住,而且有些网站服务器还要不断的更新IP地址。那么为了方便大家上网,我们会把网站的域名和该网站服务器的IP地址做关联,这就是DNS服务器的作用。

当用户上网时,只需要输入网址,再由DNS服务器进行查找相应服务器的IP地址,进而访问互联网。

说到这,不免让我们想起生活中的电话簿,通过姓名去查电话号码与DNS的作用存在异曲同工之妙。

2、DNS劫持:

DNS协议是网络中最为重要的服务之一,但在黑产盛行的年代,DNS服务也是最容易被黑产利用的工具。

我们在上网过程中都有遇到过网页莫名跳转这些情况,打开的目标网站不是原来的内容,反而跳转到了未知的页面,即使终端用户输入正确的网址也会被指向跳转至那些恶意网站,或者本来能正常访问的页面,突然就打不开了,这就是DNS劫持,亦可称域名劫持。

出现了这些令人困扰的异常现象,意味着你可能是DNS劫持、投毒的受害者。

DNS劫持(DNS钓鱼攻击)十分凶猛且不容易被用户感知,曾导致巴西最大银行巴西银行近1%客户受到攻击而导致账户被盗。

黑客利用宽带路由器的缺陷对用户DNS进行篡改——用户只要浏览一下黑客所掌控的WEB页面,其宽带路由器的DNS就会被黑客篡改,因为该WEB页面设有特别的恶意代码,所以可以成功躲过安全软件检测,导致大量用户被DNS钓鱼诈骗。

本次CNCERT 400万+用户的家用路由器的DNS被劫持,进而造成了非常大的网络安全问题。

这次黑产操纵的DNS劫持事件主要目的是为了将用户的一些正常域名(主要是彩票网站)解析到非法博彩网站,通过用户对非法博彩网站的访问和点击从中获利。

正常DNS访问的乐彩网网站

具体表现为:103.85.84.0/24、103.85.85.0/24、45.113.201.0/24三个地址段提供的DNS服务,对190余个博彩类域名的解析进行劫持,最终跳转到博彩网站www.mg437700.vip:8888

被劫持到境外非法博彩网站

本次DNS劫持事件涉及面之广、影响之大,是十分严重的事件。那么,抛开此次事件不提,在DNS的历史上,出现过多次大规模的劫持事件,作为普通用户来讲,我们有哪些方法可以针对DNS劫持做一些预防呢?

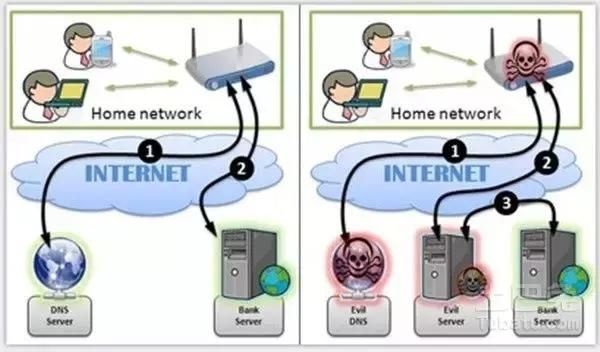

首先我们先来看下DNS的网络拓扑:

如上图所示,在整个上网的流程中,DNS这环节无疑是脆弱而且不受用户控制的。DNS劫持由于通常发生在为大家提供上网的网络运营商的公共DNS服务器,因此普通用户很难进行处理也无法进行有效预防,因此就造成当访问的目标网站被劫持的时候会跳转到其他地址的情况。

要对付运营商的DNS劫持,设置一个可靠的DNS服务器往往就可以解决问题。然而,很多朋友在设置了可靠的DNS服务器后,仍然不能解析到正确的IP地址,例如某个网站的IP地址明明是可以Ping通的,但就是无法访问。

这部分网站无法访问的原因是网站域名解析错误,而这就存在这几种可能:

1、黑客攻击国外根服务器造成国内服务器域名解析遭到污染;

2、由于数据传输过程中网络节点较多,节点也可能成为攻击目标;

3、黑客在攻击单个网站的时候,因为节点较多,导致节点污染从而影响了全网。

4、运营商开始普及IPv6地址,而IPv6的地址都是公网IP,无需NAT,所以更容易被黑产利用。

针对IPv6场景多说一点,区别以前IPv4的网络,IPv6网络让所有本来受IPv4的NAT保护的家用路由器暴露在公网上,存在漏洞的家用路由器可以直接被渗透,导致节点污染从而影响了全网。

这就导致了网络罪犯可以利用路由器的高危漏洞,比如安全研究人员发现的台湾合勤科技、德国Speedport等公司的路由器产品存在7547端口对外开放的现象,攻击者可以通过发送基于TR-069和 TR-064协议的指令利用漏洞,存在漏洞的路由器可能多达数百万部。

我国正在大规模推进大网IPv6部署,这方面的技术风险需要格外关注。

德国电信向客户提供的路由器上周末就遭到了攻击,多达90万客户受到影响,他们需要重启路由器接收紧急补丁。

物联网搜索引擎Shodan报告有4100万设备开放了7547端口,有大约500万设备暴露了TR-064服务。

而TR-064在设置NTP时间服务时存在命令注入漏洞,攻击者通过对7547端口发送特定命令的数据包,执行的命令为“busybox iptables -I INPUT -p tcp –dport 80 -j ACCEPT”,开启防火墙80端口,使攻击者远程访问网络管理界面。

针对DNS劫持,我们还有其他方法:

1、直接使用服务器IP地址,从根本上遏制了DNS劫持;

2、如果服务器IP总是变化,那么我们可以选择手工设置114.114.114.114或8.8.8.8知名的DNS服务器;

3、虽然设置了知名的DNS服务器,但是被黑客控制了电脑,那么我们可以安装杀毒软件防攻击;

4、安装杀毒软件后,没有被黑客攻击,反而被杀毒软件劫持了,那么我们选择卸载软件或重装系统;

5、以上均解决不了问题的话,可以联系专业厂商,如选择购买Panabit+Panalog服务器进行处理;

如何使用Panalog进行检查

1、在DNS统计处进行查询

可以发现出现被劫持DNS服务器的IP地址,可以判断在该网络中可能存在被劫持的用户。

2、会话日志处进行筛查

直接选择“异常分析”选项,直接找到异常的用户IP和异常的协议名称 (注意在Panalog上输入IP地址段时要采用“x.x.x.x-x.x.x.y”的格式)

3、Panabit用户对自己网络进行核查

对劫持的DNS重新指到正常DNS服务商(DNSPod)。

具体操作界面如下:

最后,此次DNS劫持事件,希望能够引起大家的足够重视,只要我们懂得如何正确的使用互联网,了解掌握预防网络安全的方法,真正做到未雨绸缪,防患于未然,那么DNS劫持又有什么可担心的呢?

本文转自:公众号:特大号