木马病毒,是指通过特定的程序(木马程序)来控制另一台计算机。

“木马”程序是目前比较流行的病毒文件,与一般的病毒不同,它不会自我繁殖,也并不“刻意”地去感染其他文件,它通过将自身伪装吸引用户下载执行,向施种木马者提供打开被种主机的门户,使施种者可以任意毁坏、窃取被种者的文件,甚至远程操控被种主机。木马病毒的产生严重危害着现代网络的安全运行。

随着吃鸡热潮的来临,各种各样的吃鸡辅助和账号交易也在互联网的灰色地带迅速繁殖滋生。其中有真有假,也不乏心怀鬼胎的“放马人”。

吃过晚饭后在一个论坛看到了这样一个帖子,帖子中说使用此“辅助”后,QQ上的steam账号全部被盗走,杀毒也没报。

这么厉害的吗?你已经成功引起了我的注意。决定下载下来折腾一下,看看能不能搞一波事。

显然任何一个智商在线的黑客都知道这种软件下载后要放到虚拟机中试一试。下载的是一个压缩包,内容如下

解压后在虚拟机中运行主程序,发现是加了网络验证的壳子,用于绕过杀毒软件。

经过我测试,此打包文件在多个杀毒引擎中竟然均显示无威胁。

截止按照提示登陆,重头戏来了。

登陆后,假的程序会在

C:\Documents and Settings\Administrator\Application Data

释放如下的三个文件,并运行“获取租号器密码软件.exe”

这是用秒天秒地秒空气的易语言写的非常简单的一个程序,点击右下角的按钮就会弹出提示

提示你登陆QQ才能继续...骚年,意图不要太明显。可以得出,这个程序只是诱使你登陆QQ再运行真正的木马“邮箱马”。

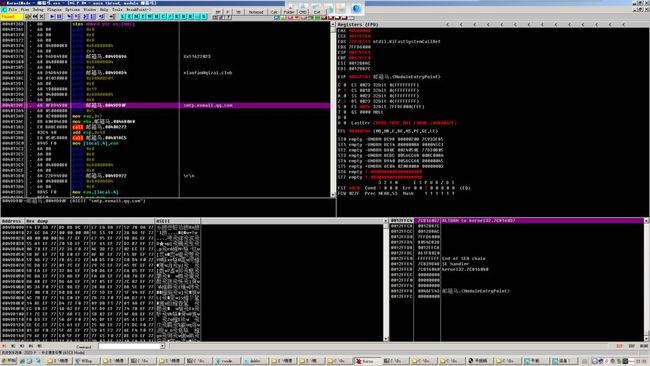

载入OD,发现这位大黑阔并没有加壳,估计压根不会。

这里直接搜索程序中的“ASCII”

关键信息一目了然,非常“娱乐”的马子...

邮箱后缀为 @qizai.club ,发信服务器是腾讯的。推断出为腾讯的企业邮箱/域名邮箱。

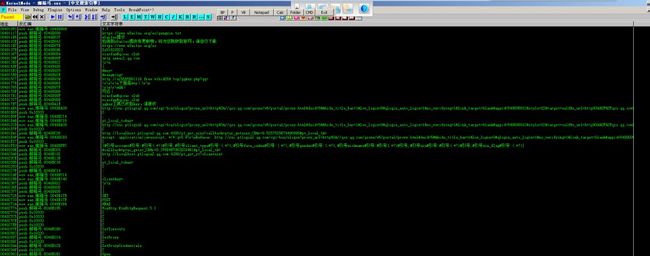

对源码分析可知,该邮箱马的主要工作原理为

本地通过QQ空间网页版-获取cookies和网名-上传到云端进行key转换-登陆本地设置的邮箱发送给作者

到这里本地木马的粗略分析就已经结束了,我们要找找这个娱乐圈的“放马人”了。

通过源码中的用于转换key网络空间url

http://a15665661110.free.wtbid204.top/qqkey.php?qq=

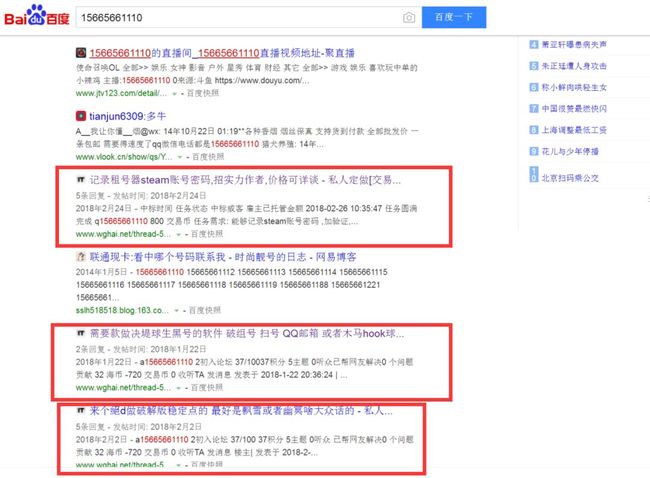

可知,前面的a15665661110为账号。在搜索引擎中进行检索,可以找到多篇“放马人”关于木马制作的交易文章。

通过帖子中的联系方式,我们找到了放马人的QQ等个人信息。

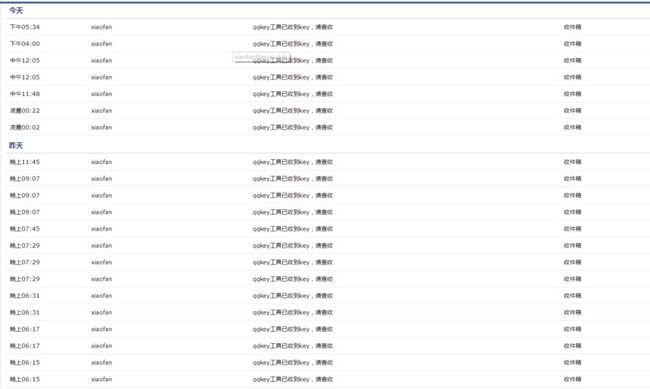

我们通过“邮箱马”中逆向获得到的信息,进行登陆邮箱。通过删除记录,我们发现作者是从3月5日10:25进行的测试。并从此开始了犯错历程。期间据不完全统计中招人群遍布全国各地,人数多达上千(尤其说明提升国民安全意识是多么紧迫的一件事,建议加入小学生学习套餐)。

不在此一一列举。

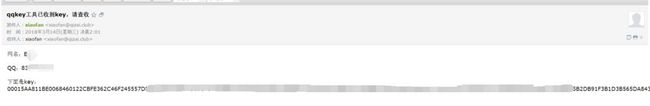

收信内容如下:

苦海无涯,回头是岸...

发稿的时候看了一眼,还有人在中招...

随着全球信息化步伐的不断加快,网络使世界上的各个地方连接起来,让我们体验着部落村庄式的感觉,但是网络安全问题就像悬在人们头顶的“达摩克利斯之剑”,其中网络安全最棘手的问题便是网民的安全意识不高,因此普及提升国民的网络安全意识就变得迫在眉睫。我们要尽可能的提升自己的网络安全意识,同时也要提高自己的网络问题防范技术,最后插播一句,加群:680748947,一起交流学习更多安全的技术吧!