- Linux骨灰级玩家修炼秘籍!从零基础到精通,收藏这篇就够了!

程序员肉肉

linux运维服务器网络学习oracle数据库

Linux骨灰级玩家修炼秘籍!99.99%的人已跪!Linux运维?想玩转它?那可得经历九九八十一难!咱得把这事儿分成四个阶段:新手村、进阶副本、高手进阶、以及最终的封神之路!之前爆肝半年,搞了篇云计算学习路线,新手直接起飞,从小白到大神!第一阶段:新手村新手村里,你得先把Linux这游戏的基本操作摸透。别急,一步一个脚印,咱得有个路线图。新手上路:Linux的前世今生、基本指令(比如cp、ls、

- helm安装kubernetes-dashboard(2,Linux运维开发技巧

2401_83974783

2024年程序员学习kuberneteslinux运维开发

当前k8s集群版本1.23.61.1添加repo[root@masterhelm]#helmrepoaddkubernetes-dashboardhttps://kubernetes.github.io/dashboard/[root@masterhelm]#helmsearchrepokubernetes-dashboard/kubernetes-dashboardNAMECHARTVERSIO

- 《Linux运维总结:基于银河麒麟V10+ARM64架构部署多机elasticsearch7.17.21分布式集群+单机kibana7.17.21二进制版ssl集群》

东城绝神

《Linux运维实战总结》运维linuxelasticsearchssl

总结:整理不易,如果对你有帮助,可否点赞关注一下?更多详细内容请参考:Linux运维实战总结一、背景elasticsearch是一个分布式、实时、高性能的搜索和分析引擎,它广泛应用于企业级搜索、日志分析、实时数据处理等领域。随着elasticsearch的广泛应用,安全性变得越来越重要。这里将从安全策略和访问控制两方面来部署elasticsearch集群安全策略涉及到数据安全、访问安全和操作安全等

- Python自动化运维开发系列—CICD项目

weixin_46240874

导语都忘记是什么时候知道python的了,我是搞linux运维的,早先只是知道搞运维必须会shell,要做一些运维自动化的工作,比如实现一些定时备份数据啊、批量执行某个操作啊、写写监控脚本什么的。后来发现工作量大的时候shell开始变慢,实现某个功能使用shell感觉力不从心,听人说python能实现shell能做的一切功能,而且开发效率高,速度快,慢慢的就认识了python,多多少少看点简单的东

- Linux运维技术之Linux云计算架构

极客事纪

Linux《Linux一学就会》程序员linux运维服务器

我以下图为基础,说明Linux的架构(architecture)。最内层是硬件,最外层是用户常用的应用,比如说firefox浏览器,evolution查看邮件,一个计算流体模型等等。硬件是物质基础,而应用提供服务。但在两者之间,还要经过一番周折。还记得Linux启动。Linux首先启动内核(kernel),内核是一段计算机程序,这个程序直接管理管理硬件,包括CPU、内存空间、硬盘接口、网络接口等等

- Linux系统运维工程师入门绝招放送

云计算运维工程师

资讯

运维是干嘛的?安装服务器系统?重装系统再装系统?背锅的?我就稀里糊涂的,这样报着必死的决心,考下RHCE认证,走上了Linux运维的道路,成为了一名linux运维工程师。有些心得跟大家分享下,避免小白多走冤路。Linux运维必须要掌握的工具,我列出这几方面,这样的话入门就基本没问题。Linux系统学习可以选用redhat或者centos,特别是centos在企业中用得最多,当然还会有其它版本的,以

- Linux运维(七)Linux Shell脚本编程:从“Hello World”到“万能脚本大师”

带上一无所知的我

运维linux

LinuxShell脚本编程:从“HelloWorld”到“万能脚本大师”引言如果你还在用鼠标点来点去,那你可能还没体会到Shell脚本的魅力。Shell脚本就像是Linux世界的“魔法咒语”,只需几行代码,就能让系统乖乖听你的话。今天,我们从“HelloWorld”开始,一步步升级到“万能脚本大师”,让你在Linux的世界里呼风唤雨!第一章:HelloWorld!——脚本的起点1.第一个脚本创建

- python全栈开发流程_【python全栈开发】初识python

weixin_39609051

python全栈开发流程

本人最开始接触python是在2013年接触,写过helloword!在此之前对开发类没有多大兴趣,不知道重要性,属于浑浑噩噩,忙忙乎乎,跌跌撞撞的。随后选择了Linux运维作为就业主攻方向。经过几年的工作实际情况,越发觉得懂开发的运维是多么的重要。经过再三思虑,决定重拾开发学习。看过php\lua\python;最终选定python作为首选主攻对象。通过博客记录python的学习之路。记录这传奇

- 《Linux 运维网络安全:全民关注时代,你该如何行动?》

TechStack 创行者

Linux#服务器容器网络linux安全服务器web安全

Linux运维中的网络安全秘籍:从隐患排查到全面防护在数字化浪潮汹涌的当下,网络安全已然成为企业与个人数据资产的“守护神”。尤其是在Linux运维领域,一旦安全防线出现漏洞,后果不堪设想。你是否想过,为何有些企业的Linux服务器能在复杂网络环境中“稳如泰山”,而有些却频繁遭受攻击,数据泄露风险剧增?今天,就让我们一同深入Linux运维的网络安全世界,探寻其中的奥秘。权限管理:严守访问关卡在Lin

- Linux运维(三)Linux命令行操作:从菜鸟到高手

带上一无所知的我

linux运维服务器

Linux命令行操作:从菜鸟到高手引言Linux命令行是每个运维工程师和开发者的必备技能。无论是管理服务器、编写脚本,还是调试程序,命令行都能让你事半功倍。从“只会ls”的菜鸟到“命令行大神”,只需要掌握一些核心技巧。本文将带你一步步进阶,成为Linux命令行的高手!一、菜鸟阶段:从基本命令开始1.查看目录内容:lsls参数说明:-l:以长格式显示文件和目录的详细信息。-a:显示所有文件,包括隐藏

- Linux运维基础全景指南

向贤

运维运维linux服务器

Linux运维基础全景指南——从入门到精通的系统化管理手册一、Linux系统架构核心认知1.文件系统层次结构(FHS)记忆口诀:根目录下一堆,bin存命令,etc存配置,home放用户,var放变量,tmp临时文件,dev设备挂。目录核心作用典型内容示例/bin基础命令ls,cp,mv,cat/etc系统配置文件nginx.conf,passwd/var动态数据logs,databases/dev

- 2024年linux——环境基础开发工具使用_gcc test file(4),2024年最新程序设计+Linux运维+Web+数据库+框架+分布式

2401_83740189

程序员运维linux前端

最全的Linux教程,Linux从入门到精通======================linux从入门到精通(第2版)Linux系统移植Linux驱动开发入门与实战LINUX系统移植第2版Linux开源网络全栈详解从DPDK到OpenFlow第一份《Linux从入门到精通》466页====================内容简介====本书是获得了很多读者好评的Linux经典畅销书**《Linu

- Ubuntu Linux运维实战指南4_文件系统基础知识

IT_张三

UbuntuLinux运维指南linux运维ubuntu

4文件系统的层次结构文件系统是Ubuntu的核心内容之一。在Linux系统中,一切都是文件,而文件系统就是文件的组织和管理方式。可以这么说,在本书中除前3章外,其余的所有章节都会涉及文件系统。深入理解和掌握文件系统是每个Linux学习者都必须面对的问题。而掌握好文件系统,Linux系统中的许多难题都会迎刃而解。本章将介绍什么是文件系统、文件系统的层次结构、Linux文件系统的组织结构、Linux中

- linux运维笔记:Linux文件系统

好知识传播者

linux笔记linux运维服务器

linux运维笔记:Linux文件系统1-文件系统知识分区就是给房子打隔断,常见文件系统就是装修2-文件系统的作用文件系统决定文件在磁盘上是怎么存放的3-分区与文件系统的关系我们通过fdisk命令对一个磁盘进行分区以后,并不能直接挂在目录存放数据实体。我们还需要格式化操作,才能存放数据。由于分区没有格式化之前,操作系统是无法识别系统上磁盘分区格式,也就无法存取文件目录属性和权限等内容,把分区格式化

- 《Linux运维总结:基于Ubuntu 22.04+x86_64架构CPU部署etcd 3.5.15二进制分布式集群》

东城绝神

《Linux运维实战总结》linux运维ubuntuetcd

总结:整理不易,如果对你有帮助,可否点赞关注一下?更多详细内容请参考:《Linux运维篇:Linux系统运维指南》一、功能简介1、什么是etcdetcd是一个分布式、可靠的键值存储系统,用于分布式系统中存储关键核心数据。它由CoreOS开发,并且是开源的,授权协议为Apache许可证。etcd内部采用了Raft一致性算法,可以实现配置共享和服务发现。etcd中文文档可参考如下:Etcd中文文档或者

- 《Linux运维总结:基于ARM64+X86_64架构CPU使用docker-compose一键离线部署redis 6.2.14容器版哨兵集群》

东城绝神

《Linux运维实战总结》运维linux架构redis哨兵集群

总结:整理不易,如果对你有帮助,可否点赞关注一下?更多详细内容请参考:《Linux运维篇:Linux系统运维指南》一、部署背景由于业务系统的特殊性,我们需要面向不通的客户安装我们的业务系统,而作为基础组件中的redis针对不同的客户环境需要多次部署集群,作为一个运维工程师,提升工作效率也是工作中的重要一环。所以我觉得有必要针对X86_64+ARM64CPU架构redis6.2.14容器版哨兵集群编

- 在CentOS 7下使用sl命令跑小火车动图效果

ms72wx

centoslinux运维

在CentOS7下使用sl命令跑小火车动图效果前言一、`sl`命令简介介绍主要特点:二、环境准备三、安装`sl`命令方法一:通过EPEL仓库安装方法二:通过源码编译安装四、使用`sl`命令1.基本用法2.常用选项3.结合其他命令五、扩展玩法1.自定义火车动画2.结合`cowsay`命令六、总结前言在Linux运维工作中,命令行终端是我们最常用的工具之一。虽然终端主要用于执行命令和管理系统,但偶尔也

- Linux技术学习分享-Vim 编辑器与 Shell 命令脚本【1.5】

BinaryStarXin

Linux技术学习分享【1】linux学习运维安装配置VM虚拟机部署虚拟环境安装Linux系统Vim文本编辑器vim

3.3命令行的通配符大家可能都遇到过提笔忘字的尴尬,作为Linux运维人员,我们有时候也会遇到明明一个文件的名称就在嘴边但就是想不起来的情况。如果就记得一个文件的开头几个字母,想遍历查找出所有以这个关键词开头的文件,该怎么操作呢?又比如,假设想要批量查看所有硬盘文件的相关权限属性,一种方式是这样的:[root@linuxprobe~]#ls-l/dev/sdabrw-rw----.1rootdis

- Linux运维常见问题排查

Hadesls

Linux1024程序员节

1.Linux系统安装初始状态时>找不到硬盘,无法进入下一步安装解决方法:进入BIOS/COMS设置,找到硬盘设置相关选项,并设置为兼容模式。2.Linux系统安装时,在硬盘分区完成后>无法继续安装解决方法:硬盘分区不符合安装要求,可能忘记创建根分区或swap交换分区。这一点与Windows系统安装有区别。3.Linux系统安装时,软件包选择困惑,安装完成后发现有组件未按需求安装;解决方法:对Li

- Redis:深入理解阻塞列表弹出与消息发布订阅机制_brpop原理

高级工程师2024

2024年程序员学习redisbootstrap数据库

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!因此收集整理了一份《2024年最新Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶

- Linux使用chrony让局域网内的服务器时间同步_chrony同步间隔,走进Linux运维架构

2401_87298546

服务器运维linux

在所有节点上执行chrony服务安装命令,将主节点设置时间服务器,其他的节点都从主节点同步时间。#安装服务yum-yinstallchrony#查看状态systemctlstatuschronyd#重启chronydsystemctlrestartchronyd二、检查设置时区在所有节点上设置统一的时间区域,本文中将其设置为亚洲时区,用户可自行定义。#查看时区[root@x~]#timedatec

- Linux 磁盘扩容:常见问题及解决方案详解(附操作步骤与代码)

梦想编码家

linux5G运维

前言在Linux运维过程中,磁盘空间不足是常见的运维问题之一,特别是在服务器长时间运行后,磁盘的分区可能无法满足新的业务需求。因此,合理地扩容磁盘显得尤为重要。本文将针对Linux系统中的磁盘扩容问题,提供一套完整的、详细的操作步骤,并附带相关代码,帮助您轻松应对这一运维难题。常见问题描述1.磁盘空间不足导致服务中断系统运行一段时间后,磁盘空间被消耗殆尽,导致无法再写入数据,从而影响服务的正常运行

- linux运维架构部署,Linux运维-day48/49-综合架构-nginx的location规则和LNMP的部署

在下子文

linux运维架构部署

一、nginx状态模块及权限控制补充1.2nginx状态模块通过监控软件查看nginx的状态[root@web01~]#curlstatus.oldboy.comActiveconnections:1serveracceptshandledrequests232323Reading:0Writing:1Waiting:0\\------------------分别代表的含义------------

- Linux运维工程师基础面试题整理(三)

江湖有缘

运维工程师面试专栏运维linux服务器面试

Linux运维工程师基础面试题整理(三)1.文件inode号有什么用?2.文件的权限怎么设置与管理?3.如何SSH免密配置?4.如何快速部署一个web服务?5.如何更新Linux系统内核?6.centos中如何配置本地yum源?7.Linux防火墙如何简单配置?8.有哪些工具可以批量管理Linux服务器?9.Linux服务器怎么做到高可用和负载均衡?10.Linux服务器中数据如何高效备份?11L

- 第15章 Linux系统权限集中管理项目案例实践

唯美清泠

linux

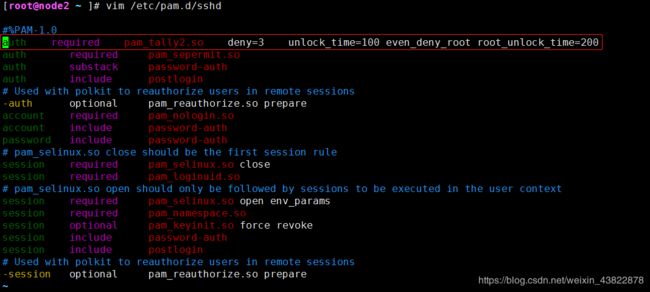

第15章Linux系统权限集中管理项目案例实践众所周知,Linux系统权限管理是Linux运维工作的重中之重。若服务器不需要团队协作运维管理,那么超级权限可以集中在一人手中,但是很多时候,企业服务器的数量并不止一台,需要很多运维人员共同管理,甚至还需要为开发人员分配管理服务器的用户账号,因此,如何科学地分配和管理,让每个用户既能达到工作要求又不会越权访问(获得工作需求以外的权限)就显得非常重要了,

- Linux运维基础培训教程分享

互联网之路.

知识点linux

互联网各领域资料分享专区(不定期更新):Sheet前言由于内容较多,且不便于排版,为避免资源失效,请用手机点击链接进行保存,若链接生效请及时反馈,谢谢~正文链接如下(为避免资源失效,请用手机点击链接进行保存):夸克网盘分享

- Linux 运维

Li huichao

linux运维服务器

Linux运维tarnetstatfirewall-cmd(防火墙)yumnpmtar解压.tar:tar-xvf文件.tar解压.tar.gz、.tgz:tar-xvzf文件.tar.gz解压.tar.bz2:tar-xvjf文件.tar.bz2解压.tar.xz:tar-xvJf文件.tar.xz解压并指定解压目录:tar-xvJf文件.tar.xz-C目标目录netstat获取所有应用程序监

- linux运维--常用命令

神慕蔡蔡

linux运维基础linux运维

linux基础命令笔记01解藕whatwherewhenwhichwhy运维开发工程师开发运维工具history!n:查看执行!-n:查看执行倒数命令ctrl+r:搜索tab#包:[root@clq~]#rpm-qa|grepbash-combash-completion-2.7-5.el8.noarch#命令补全:[root@clq~]#whwhatiswhereiswhichwhilewhip

- 利用zabbix监控ogg进程(Windows平台)

Linux运维老纪

万象人生-坚守Zabbix企业级监控岗位运维开发服务器云计算zabbixlinux

欢迎来到我的博客,很高兴能够在这里和您见面!希望您在这里可以感受到一份轻松愉快的氛围,不仅可以获得有趣的内容和知识,也可以畅所欲言、分享您的想法和见解。推荐:Linux运维老纪的首页,持续学习,不断总结,共同进步,活到老学到老导航剑指大厂系列:全面总结运维核心技术:系统基础、数据库、网路技术、系统安全、自动化运维、容器技术、监控工具、脚本编程、云服务等。常用运维工具系列:常用的运维开发工具,zab

- python的可视化库有哪些,python可视化数据包

2401_85422942

信息可视化python

大家好,小编来为大家解答以下问题,python用于进行数据分析及可视化处理的第三方库,python数据分析及可视化处理的第三方库,今天让我们一起来看看吧!众所周知,Python以优雅、简洁著称,入行门槛低,可以从事Linux运维、PythonWeb网站工程师python自动化测试、数据分析、人工智能等职位,薪资待遇呈上涨趋势,很多人都想学习Python。今天来和大家讲述一下我自己学Python时的

- java数字签名三种方式

知了ing

javajdk

以下3钟数字签名都是基于jdk7的

1,RSA

String password="test";

// 1.初始化密钥

KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance("RSA");

keyPairGenerator.initialize(51

- Hibernate学习笔记

caoyong

Hibernate

1>、Hibernate是数据访问层框架,是一个ORM(Object Relation Mapping)框架,作者为:Gavin King

2>、搭建Hibernate的开发环境

a>、添加jar包:

aa>、hibernatte开发包中/lib/required/所

- 设计模式之装饰器模式Decorator(结构型)

漂泊一剑客

Decorator

1. 概述

若你从事过面向对象开发,实现给一个类或对象增加行为,使用继承机制,这是所有面向对象语言的一个基本特性。如果已经存在的一个类缺少某些方法,或者须要给方法添加更多的功能(魅力),你也许会仅仅继承这个类来产生一个新类—这建立在额外的代码上。

- 读取磁盘文件txt,并输入String

一炮送你回车库

String

public static void main(String[] args) throws IOException {

String fileContent = readFileContent("d:/aaa.txt");

System.out.println(fileContent);

- js三级联动下拉框

3213213333332132

三级联动

//三级联动

省/直辖市<select id="province"></select>

市/省直辖<select id="city"></select>

县/区 <select id="area"></select>

- erlang之parse_transform编译选项的应用

616050468

parse_transform游戏服务器属性同步abstract_code

最近使用erlang重构了游戏服务器的所有代码,之前看过C++/lua写的服务器引擎代码,引擎实现了玩家属性自动同步给前端和增量更新玩家数据到数据库的功能,这也是现在很多游戏服务器的优化方向,在引擎层面去解决数据同步和数据持久化,数据发生变化了业务层不需要关心怎么去同步给前端。由于游戏过程中玩家每个业务中玩家数据更改的量其实是很少

- JAVA JSON的解析

darkranger

java

// {

// “Total”:“条数”,

// Code: 1,

//

// “PaymentItems”:[

// {

// “PaymentItemID”:”支款单ID”,

// “PaymentCode”:”支款单编号”,

// “PaymentTime”:”支款日期”,

// ”ContractNo”:”合同号”,

//

- POJ-1273-Drainage Ditches

aijuans

ACM_POJ

POJ-1273-Drainage Ditches

http://poj.org/problem?id=1273

基本的最大流,按LRJ的白书写的

#include<iostream>

#include<cstring>

#include<queue>

using namespace std;

#define INF 0x7fffffff

int ma

- 工作流Activiti5表的命名及含义

atongyeye

工作流Activiti

activiti5 - http://activiti.org/designer/update在线插件安装

activiti5一共23张表

Activiti的表都以ACT_开头。 第二部分是表示表的用途的两个字母标识。 用途也和服务的API对应。

ACT_RE_*: 'RE'表示repository。 这个前缀的表包含了流程定义和流程静态资源 (图片,规则,等等)。

A

- android的广播机制和广播的简单使用

百合不是茶

android广播机制广播的注册

Android广播机制简介 在Android中,有一些操作完成以后,会发送广播,比如说发出一条短信,或打出一个电话,如果某个程序接收了这个广播,就会做相应的处理。这个广播跟我们传统意义中的电台广播有些相似之处。之所以叫做广播,就是因为它只负责“说”而不管你“听不听”,也就是不管你接收方如何处理。另外,广播可以被不只一个应用程序所接收,当然也可能不被任何应

- Spring事务传播行为详解

bijian1013

javaspring事务传播行为

在service类前加上@Transactional,声明这个service所有方法需要事务管理。每一个业务方法开始时都会打开一个事务。

Spring默认情况下会对运行期例外(RunTimeException)进行事务回滚。这

- eidtplus operate

征客丶

eidtplus

开启列模式: Alt+C 鼠标选择 OR Alt+鼠标左键拖动

列模式替换或复制内容(多行):

右键-->格式-->填充所选内容-->选择相应操作

OR

Ctrl+Shift+V(复制多行数据,必须行数一致)

-------------------------------------------------------

- 【Kafka一】Kafka入门

bit1129

kafka

这篇文章来自Spark集成Kafka(http://bit1129.iteye.com/blog/2174765),这里把它单独取出来,作为Kafka的入门吧

下载Kafka

http://mirror.bit.edu.cn/apache/kafka/0.8.1.1/kafka_2.10-0.8.1.1.tgz

2.10表示Scala的版本,而0.8.1.1表示Kafka

- Spring 事务实现机制

BlueSkator

spring代理事务

Spring是以代理的方式实现对事务的管理。我们在Action中所使用的Service对象,其实是代理对象的实例,并不是我们所写的Service对象实例。既然是两个不同的对象,那为什么我们在Action中可以象使用Service对象一样的使用代理对象呢?为了说明问题,假设有个Service类叫AService,它的Spring事务代理类为AProxyService,AService实现了一个接口

- bootstrap源码学习与示例:bootstrap-dropdown(转帖)

BreakingBad

bootstrapdropdown

bootstrap-dropdown组件是个烂东西,我读后的整体感觉。

一个下拉开菜单的设计:

<ul class="nav pull-right">

<li id="fat-menu" class="dropdown">

- 读《研磨设计模式》-代码笔记-中介者模式-Mediator

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

/*

* 中介者模式(Mediator):用一个中介对象来封装一系列的对象交互。

* 中介者使各对象不需要显式地相互引用,从而使其耦合松散,而且可以独立地改变它们之间的交互。

*

* 在我看来,Mediator模式是把多个对象(

- 常用代码记录

chenjunt3

UIExcelJ#

1、单据设置某行或某字段不能修改

//i是行号,"cash"是字段名称

getBillCardPanelWrapper().getBillCardPanel().getBillModel().setCellEditable(i, "cash", false);

//取得单据表体所有项用以上语句做循环就能设置整行了

getBillC

- 搜索引擎与工作流引擎

comsci

算法工作搜索引擎网络应用

最近在公司做和搜索有关的工作,(只是简单的应用开源工具集成到自己的产品中)工作流系统的进一步设计暂时放在一边了,偶然看到谷歌的研究员吴军写的数学之美系列中的搜索引擎与图论这篇文章中的介绍,我发现这样一个关系(仅仅是猜想)

-----搜索引擎和流程引擎的基础--都是图论,至少像在我在JWFD中引擎算法中用到的是自定义的广度优先

- oracle Health Monitor

daizj

oracleHealth Monitor

About Health Monitor

Beginning with Release 11g, Oracle Database includes a framework called Health Monitor for running diagnostic checks on the database.

About Health Monitor Checks

Health M

- JSON字符串转换为对象

dieslrae

javajson

作为前言,首先是要吐槽一下公司的脑残编译部署方式,web和core分开部署本来没什么问题,但是这丫居然不把json的包作为基础包而作为web的包,导致了core端不能使用,而且我们的core是可以当web来用的(不要在意这些细节),所以在core中处理json串就是个问题.没办法,跟编译那帮人也扯不清楚,只有自己写json的解析了.

- C语言学习八结构体,综合应用,学生管理系统

dcj3sjt126com

C语言

实现功能的代码:

# include <stdio.h>

# include <malloc.h>

struct Student

{

int age;

float score;

char name[100];

};

int main(void)

{

int len;

struct Student * pArr;

int i,

- vagrant学习笔记

dcj3sjt126com

vagrant

想了解多主机是如何定义和使用的, 所以又学习了一遍vagrant

1. vagrant virtualbox 下载安装

https://www.vagrantup.com/downloads.html

https://www.virtualbox.org/wiki/Downloads

查看安装在命令行输入vagrant

2.

- 14.性能优化-优化-软件配置优化

frank1234

软件配置性能优化

1.Tomcat线程池

修改tomcat的server.xml文件:

<Connector port="8080" protocol="HTTP/1.1" connectionTimeout="20000" redirectPort="8443" maxThreads="1200" m

- 一个不错的shell 脚本教程 入门级

HarborChung

linuxshell

一个不错的shell 脚本教程 入门级

建立一个脚本 Linux中有好多中不同的shell,但是通常我们使用bash (bourne again shell) 进行shell编程,因为bash是免费的并且很容易使用。所以在本文中笔者所提供的脚本都是使用bash(但是在大多数情况下,这些脚本同样可以在 bash的大姐,bourne shell中运行)。 如同其他语言一样

- Spring4新特性——核心容器的其他改进

jinnianshilongnian

spring动态代理spring4依赖注入

Spring4新特性——泛型限定式依赖注入

Spring4新特性——核心容器的其他改进

Spring4新特性——Web开发的增强

Spring4新特性——集成Bean Validation 1.1(JSR-349)到SpringMVC

Spring4新特性——Groovy Bean定义DSL

Spring4新特性——更好的Java泛型操作API

Spring4新

- Linux设置tomcat开机启动

liuxingguome

tomcatlinux开机自启动

执行命令sudo gedit /etc/init.d/tomcat6

然后把以下英文部分复制过去。(注意第一句#!/bin/sh如果不写,就不是一个shell文件。然后将对应的jdk和tomcat换成你自己的目录就行了。

#!/bin/bash

#

# /etc/rc.d/init.d/tomcat

# init script for tomcat precesses

- 第13章 Ajax进阶(下)

onestopweb

Ajax

index.html

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/

- Troubleshooting Crystal Reports off BW

blueoxygen

BO

http://wiki.sdn.sap.com/wiki/display/BOBJ/Troubleshooting+Crystal+Reports+off+BW#TroubleshootingCrystalReportsoffBW-TracingBOE

Quite useful, especially this part:

SAP BW connectivity

For t

- Java开发熟手该当心的11个错误

tomcat_oracle

javajvm多线程单元测试

#1、不在属性文件或XML文件中外化配置属性。比如,没有把批处理使用的线程数设置成可在属性文件中配置。你的批处理程序无论在DEV环境中,还是UAT(用户验收

测试)环境中,都可以顺畅无阻地运行,但是一旦部署在PROD 上,把它作为多线程程序处理更大的数据集时,就会抛出IOException,原因可能是JDBC驱动版本不同,也可能是#2中讨论的问题。如果线程数目 可以在属性文件中配置,那么使它成为

- 正则表达式大全

yang852220741

html编程正则表达式

今天向大家分享正则表达式大全,它可以大提高你的工作效率

正则表达式也可以被当作是一门语言,当你学习一门新的编程语言的时候,他们是一个小的子语言。初看时觉得它没有任何的意义,但是很多时候,你不得不阅读一些教程,或文章来理解这些简单的描述模式。

一、校验数字的表达式

数字:^[0-9]*$

n位的数字:^\d{n}$

至少n位的数字:^\d{n,}$

m-n位的数字:^\d{m,n}$