Wireshark网络抓包分析——工具

转自https://www.cnblogs.com/strick/p/6344486.html

一、基本信息统计工具

1)捕获文件属性(Summary)

-

File:了解抓包文件的各种属性,例如抓包文件的名称、路径、文件所含数据包的规模等信息

-

Time:获悉抓包的开始、结束和持续时间

-

Capture:抓包文件由哪块网卡生成、OS版本、Wireshark版本等信息

-

Display:剩下的是汇总统计信息,数据包的总数、数量以及占比情况、网速等

2)协议分级(Protocol Hierarchy)

-

Protocol:数据包所归属的协议名称

-

% Packets:抓包文件中所含数据包个数在每一种协议类型中的占比情况

-

Packets:每一种协议类型数据包的个数

-

% Bytes:抓包文件中所含数据包字节数在每一种协议类型中的占比情况

-

Bytes:每一种协议类型数据包的字节数

-

MBit/s:某种协议类型的数据包在抓包时段内的传输速率

-

End Packets:隶属于该协议类型的数据包的纯粹数量,例如TCP,纯粹指的是TCP头部之后没有高层协议头部(HTTP头等)

-

End Bytes:隶属于该协议类型的数据包的纯粹字节数

-

End Bits/s:隶属于该协议类型的数据包在抓包时段内的纯粹传输速率

3)对话(Conversation)

一次对话是指发生于一对特定端点(主机、服务器或网络设备)之间的所有流量。

TCP或UDP对话包括了4个特征(源、目IP地址和源、目端口号)全都匹配的数据包。

-

Ethernet标签:不同MAC地址的主机之间的交流

-

IPv4标签:不同IPv4地址的主机之间的沟通

-

TCP或UDP:不同IPv4地址的主机之间建立的各种TCP或UDP,可以发现某台主机是否打开过多连接,是否与稀奇古怪的端口号建立了连接。

4)端点(Endpoints)

此工具用来观察第二、三、四层端点(Ethernet端点、IP端点、TCP/UDP端点)有关的统计信息。

粗看与对话窗口类似,但对话窗口中会有Address A与Address B两个,而端点中只有一个。

5)HTTP统计信息

- 分组计数器(Packet Counter):展示HTTP数据包的总数,请求数据包和响应数据包的数量。

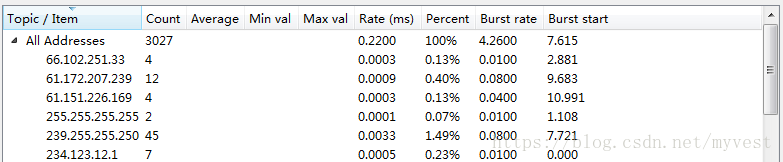

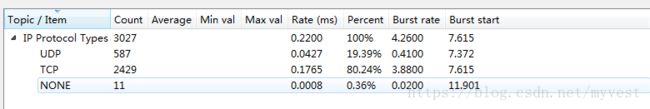

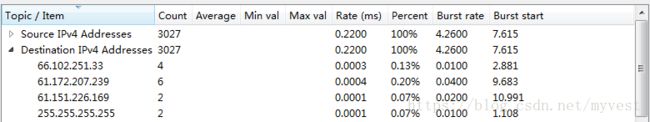

6)IP属性统计信息

二、高级信息统计工具——IO图表(IO Graphs)

1)IO图表(IO Graphs)

-

样式:Line(线)、Impulse(脉冲)、Fbar(粗线)、Dot(点)

-

X轴配置:

间隔(Tick Interval)取值范围0.001秒~10分钟

一天时钟(View as time of day)勾选后会按一天当中的具体时刻来显示

- Y轴配置:

速率单位(Unit):Pickets、Bytes、Bits、Advanced(包括SUM、MAX等)

平滑速率(Smooth):每个计时单位内的平均传输速率

2)IO图表高级配置(Y轴Unit参数Advanced选项)

单位时间:通过选择X轴参数配置区域内的Tick Interval下拉菜单项来指定

-

SUM(*):每个单位时间内实际传输的IP数据包总字节数

-

COUNT FRAMES(*):每个单位时间内发生匹配该条件的数量,例如重传数(tcp.analysis.retransmission)

-

COUNT FIELDS(*):每个单位时间内所传数据包中该字段出现的次数

-

MAX(*):每个单位时间内所传数据包相关参数的最高值,例如距离上一个捕获的包的时间间隔(frame.time_delta)

-

MIN(*):每个单位时间内所传数据包相关参数的最低值

-

AVG(*):每个单位时间内所传数据包相关参数的平均值

-

LOAD(*):生成与响应时间有关的图形

三、高级信息统计工具——TCP流图形(TCP StreamGraph)

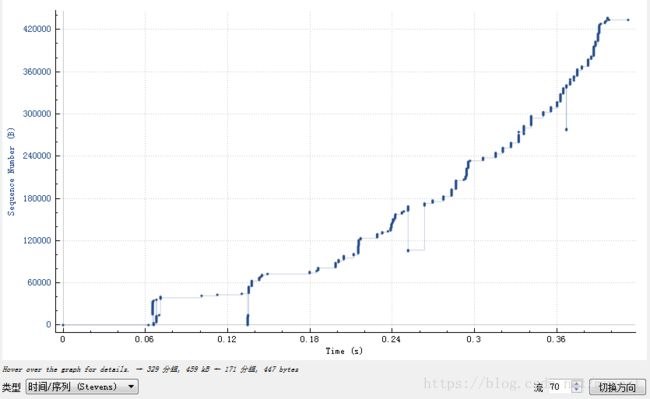

1)时间序列(Stevens)

在单位时间内,受监控的TCP流在某个方向所传数据的字节流。

一条连绵不断的斜线就表示正常的文件传输,而斜线时断时续,表示文件传输存在问题;

斜线的角度越大,表示文件的传输速率很高,反之,文件传输缓慢。

2)时间序列(tcptrace)

监控TCP连接的诸多详细信息。

分析与此TCP有关的种种问题,包括TCP确认、TCP重传、以及TCP窗口大小等信息。

上面一条表示TCP接收窗口,当两条曲线之间空间较大的时候,表示接收主机尚有缓存;当近乎重叠的时候,TCP窗口已满(window-full)不能继续传输数据

下面一条表示在单位时间内,受监控的TCP流在某个方向所传数据的字节流(也就是Stevens)

图中每个小竖条(放大后就能看到)表示TCP数据包起始和终止序列号都与纵坐标上的数字相对应。

3)吞吐量(Throughput)

不但能了解TCP连接的吞吐量,而且还能判断TCP连接是否稳定。

统计单位时间内在某一指定方向上传输的数据包的字节数(左边的Y轴);

以此统计出来的吞吐量只是某个方向上传输的应用程序数据(不含IP头与TCP头)的吞吐量,单位为字节/秒(右边的Y轴)。

左边的Y轴就是包中的Len值,对应的是深蓝色的点;右边的Y轴对应的是咖啡色的斜线。

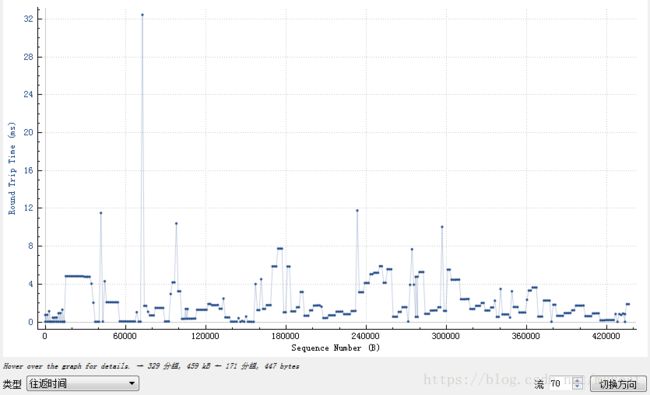

4)往返时间(Round Trip Time)

了解某条TCP连接中特定方向上的所有TCP报文段的往返时间(RTT)

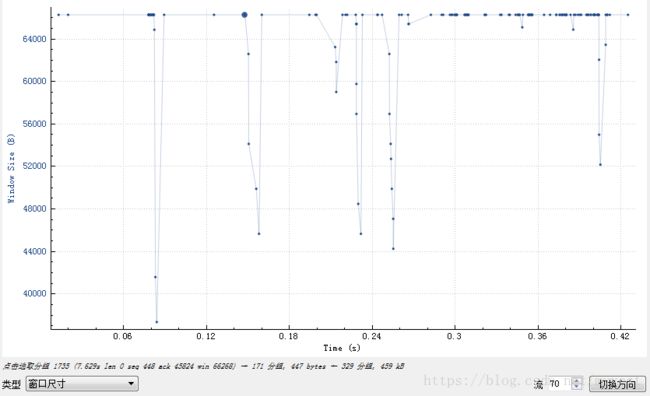

5)窗口尺寸(Window Scaling)

通过统计发送方的接收窗口大小,以此了解特定TCP连接的性能。

当窗口变小时,相关应用程序的吞吐量会相应降低,窗口的大小完全受控于建立连接的两个端点(服务器和客户端),大小的变化与网络性能无关。

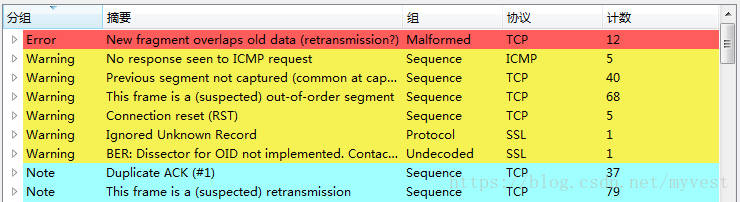

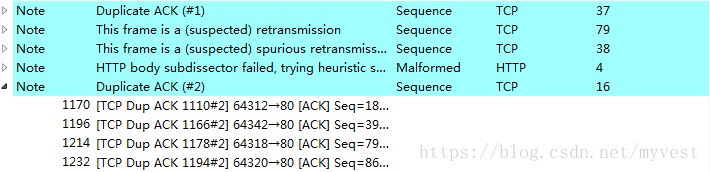

四、专家信息(Expert Info)工具

窗口由Errors、Warnings、Notes、Chats等构成。

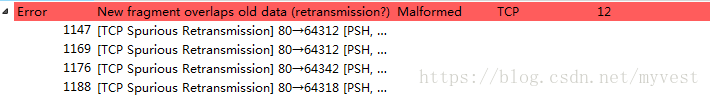

1)Errors

数据包中有严重错误。

校验和错误:Ethernet及IP校验和错误。

2)Warnings

数据包中有一般性问题。

与TCP窗口有关的事件TCP window full或TCP zero window,一般是连接设备忙不过来所致。

与TCP报文段丢失或失序有关的事件,丢失是因为未抓全某个TCP数据流的所有TCP报文段;失序是因其感知到了TCP报文段未按发出的顺序到达接收主机。

3)Notes

数据包中有可能会引发故障的异常现象,例如TCP重传、重复确认、快速重传等现象。

4)Chats