- 恶意软件分析工具集成环境

熊猫正正

恶意软件安全威胁分析网络安全系统安全

前言之前很多朋友对我的恶意软件分析虚拟机环境比较好奇,有些朋友还问我能不能共享一下我的恶意软件分析环境虚拟机,因为实在是太大了,而且做了很多快照,也不方便共享,在做恶意软件分析的时候,因为不同的恶意软件家族会使用不同恶意软件技术,同时会使用不同的编程语言进行编写,所以需要用到很多不同的工具,在分析不同类型样本的时候都会使用不同的工具进行分析,这样可以提高样本的分析效率,后面有时间再给大家详细介绍在

- [译] APT分析报告:07.拉撒路(Lazarus)使用的两款恶意软件分析

Eastmount

安全报告翻译安全攻防进阶篇APT分析网络安全Lazarus恶意软件分析APT

这是作者新开的一个专栏,主要翻译国外知名安全厂商的APT报告,了解它们的安全技术,学习它们溯源APT组织的方法,希望对您有所帮助。前文分享了RampantKitten攻击活动,包括Windows信息窃取程序、Android后门和电报网络钓鱼页面。这篇文章将介绍APT组织拉撒路(Lazarus)使用的两款恶意软件,并进行详细分析。个人感觉这篇文章应该是韩国或日本安全人员撰写,整体分析的深度距安全大厂

- Sodinokibi(REvil)黑客组织发起大规模供应链攻击

熊猫正正

勒索病毒专题报告勒索病毒安全威胁分析网络安全系统安全

前言Sodinokibi勒索病毒黑客组织获取了远程管理解决方案提供商Kaseya基础设施的访问权限,并使用VSA软件的恶意升级执行程序在企业网络上部署Sodinokibi(REvil)勒索病毒,据报道该事件已经影响了全球数千家公司,相关受害者发布的信息,如下所示:安全事件Sophos公司的恶意软件分析师MarkLoman指出REvil勒索病毒黑客团伙在主机系统上禁用本地防病毒解决方案,然后部署一个

- 内存取证分析基础,命令整理,包含vol2和vol3

modest —YBW

内存训练安全

内存取证是什么?内存镜像就是本机的内存,把它存储在介质里面。什么时候需要:比武,bitlocker密钥分析,微信密钥,恶意软件分析。制作内存镜像:FTK(mem格式),弘连刀锋现场快区,Dumplit分析内存镜像:volaitlity,有2,3两个版本,美亚,弘连小工具,axiom制作时间注意,一个是utc时间,一个是本地时间。分享一下我自己的命令快速一把唆:首先写volatility.exe-f

- 二进制分析平台逆向编译器:Vector 35 Binary Ninja for Mac

d5fanfan

macos

BinaryNinja是一个交互式反汇编器、反编译器和二进制分析平台,Vector35为多种架构的反汇编提供第一方支持,包括x86、x86-64、ARMv7(带有Thumb2)、ARMv8(AArch64)、PowerPC、6502、Z80和MIps,我们的反编译器输出到C和BNIL,并且可以按需切换。非常适用于在Windows上运行的逆向工程师、恶意软件分析师、漏洞研究人员和软件开发人员。bin

- [系统安全] 五十五.恶意软件分析 (7)IDA Python基础用法及CFG控制流图提取详解[上]

Eastmount

系统安全与恶意代码分析系统安全安全IDA控制流图恶意代码分析

您可能之前看到过我写的类似文章,为什么还要重复撰写呢?只是想更好地帮助初学者了解病毒逆向分析和系统安全,更加成体系且不破坏之前的系列。因此,我重新开设了这个专栏,准备系统整理和深入学习系统安全、逆向分析和恶意代码检测,“系统安全”系列文章会更加聚焦,更加系统,更加深入,也是作者的慢慢成长史。换专业确实挺难的,逆向分析也是块硬骨头,但我也试试,看看自己未来四年究竟能将它学到什么程度,漫漫长征路,偏向

- 在线多引擎杀毒

linux实践操作记录

运维

全球最强的在线病毒查杀网站,支持多大十几家安全厂家的扫描分析可疑文件、域、IP和URL以检测恶意软件和其他违规行为,并自动与安全社区共享。VirusTotal-Home腾讯哈勃分析系统腾讯哈勃分析系统恶意文件检测平台,保护我们的文件安全文件黑白,一扫便知VirScan-多引擎文件在线检测平台魔盾安全分析:恶意软件分析&URL链接扫描免费在线病毒分析平台|魔盾安全分析微步在线云沙箱:https://

- [系统安全] 五十四.恶意软件分析 (6)PE文件解析及利用Python获取样本时间戳

Eastmount

系统安全与恶意代码分析系统安全python安全溯源PE文件解析

您可能之前看到过我写的类似文章,为什么还要重复撰写呢?只是想更好地帮助初学者了解病毒逆向分析和系统安全,更加成体系且不破坏之前的系列。因此,我重新开设了这个专栏,准备系统整理和深入学习系统安全、逆向分析和恶意代码检测,“系统安全”系列文章会更加聚焦,更加系统,更加深入,也是作者的慢慢成长史。换专业确实挺难的,逆向分析也是块硬骨头,但我也试试,看看自己未来四年究竟能将它学到什么程度,漫漫长征路,偏向

- 为数字取证和 OSINT 调查定制用户体验

网络研究院

网络研究院网络安全调查取证系统

TsurugiLinux是一个高度定制的开源发行版,专注于支持DFIR调查。该项目主要侧重于实时取证分析、事后分析和数字证据获取。用户还可以执行恶意软件分析、OSINT(开源情报)和计算机视觉活动。我们精心打造了用户友好的体验,按照逻辑取证分析顺序组织主菜单。我们的菜单是您从设备获取到完整性检查、工件提取和报告工具的路线图。这不仅仅是熟悉程度的问题;这是关于探索的。深入研究菜单类别以发现满足您的分

- 渗透测试(8)- Kali Linux 系统概述

fanmeng2008

网络安全web安全网络安全linux

KaliLinux是一个基于Debian的Linux发行版,包括很多安全和取证方面的相关工具。KaliLinux是一款全功能的安全操作系统,它可以帮助用户完成各种安全任务,包括网络渗透测试、系统攻击、密码破解、恶意软件分析、社会工程学攻击等,同时也可以用于安全研究,帮助用户发现新的安全漏洞,并确保网络安全。广泛应用于网络安全领域。目录1、为什么使用KaliLinux?2、法律边界与注意事项3、漏洞

- 探讨JS混淆技术及其加密解密实例

mxd01848

javascript数据库开发语言

引言在当前计算机科学领域中,保护软件代码的安全性和隐私性变得愈发重要。为了防止黑客攻击和恶意软件分析,开发人员采用各种技术来混淆和加密其代码,其中包括JS混淆技术。本文将介绍JS混淆技术的原理和应用,并提供一些相关的加密解密实例。一、JS混淆技术简介JS混淆技术是一种通过将代码进行逆向工程和混淆处理,使得恶意分析者难以理解和还原源代码的技术。它通过修改代码结构、添加无用代码和无意义的变量名等手段,

- 谷歌应用商店现木马程序、百万WiFi路由器面临漏洞风险|12月6日全球网络安全热点

腾讯安全

web安全安全网络

安全资讯报告卡巴斯基发现更多GooglePlay商店应用程序包含木马恶意软件卡巴斯基恶意软件分析师称,已发现更多GooglePlay商店应用程序包含恶意软件,包括特洛伊木马程序。如果您将它们正确下载到手机上,最好立即将其删除。美颜相机照片编辑器,根据Shishkova的Twitter帖子,这个GooglePlayStore应用程序有一种特殊的木马恶意软件,称为Joker。该应用程序的安装量超过1,

- 恶意软件分析沙箱在网络安全策略中处于什么位置?

网络研究院

网络研究院安全恶意软件分析沙箱

恶意软件分析沙箱提供了一种全面的恶意软件分析方法,包括静态和动态技术。这种全面的评估可以更全面地了解恶意软件的功能和潜在影响。然而,许多组织在确定在其安全基础设施中实施沙箱的最有效方法方面面临挑战。让我们看一下可以有效利用沙盒解决方案的一些常见场景。什么是恶意软件分析沙箱?恶意软件分析沙箱是一种软件应用程序或虚拟环境,用于隔离和分析可疑文件或链接。它提供了一个安全且受控的虚拟机(VM)环境,分析人

- 实现动态链接库(DLL)注入的C++编程

代码创造之旅

c++java开发语言编程

实现动态链接库(DLL)注入的C++编程DLL注入是一种常见的技术,用于将自定义代码注入到运行中的进程中。这种技术在软件开发、逆向工程和恶意软件分析等领域中广泛应用。本文将介绍如何使用C++编程实现DLL注入,并提供相应的源代码。在开始编写代码之前,我们需要了解一些基本概念。DLL(DynamicLinkLibrary)是一种可被多个应用程序共享的库文件,它包含了可被调用的函数和变量。DLL注入是

- 用VirtualBox、INetSim和Burp配置一个恶意软件分析实验室

weixin_34342992

运维操作系统区块链

本文讲的是用VirtualBox、INetSim和Burp配置一个恶意软件分析实验室,在这篇文章中,我们将创建一个与主机操作系统和互联网隔离的隔离虚拟网络,我们将在其中设置两个受害虚拟机(Ubuntu和Windows7)以及分析服务器,以模拟常见的Internet服务,如HTTP或DNS。然后,我们将能够记录和分析任何Linux或Windows恶意软件的网络通信,不知不觉中连接到我们的服务器而不是

- MISP(核心软件)-开源威胁情报和共享平台(正式名称为恶意软件信息共享平台)

Threathunter

来源:https://github.com/MISP/MISPhttps://www.circl.lu/doc/misp/MISP是一个开源软件解决方案,用于收集、存储、分发和共享网络安全指标和网络安全事件分析和恶意软件分析的威胁。MISP由事件分析人员、安全和ICT专业人员或恶意软件逆向人员设计,用于支持他们的日常操作,以有效地共享结构化信息。MISP的目标是促进安全社区内外的结构化信息共享。M

- linux下恶意软件的七种反分析技术

晴空对晚照

系统安全linux服务器

7类主流的Linux恶意软件反分析/检测躲避技术反调试(Anti-Debug):软件调试是恶意软件分析的常⽤⼿段之⼀,但恶意软件可以通过识别调试器特征,实现⾃⾝恶意⾏为的隐藏,或导致调试失败,从⽽规避分析与检测反内存转储(Anti-Memory-Dump):内存转储是恶意软件取证分析的重要⼿段,但恶意软件可通过更改代码数据结构实现⾃⾝恶意⾏为的隐藏或导致内存转储失败,从⽽规避分析检测反模拟执⾏(A

- 在网络安全护网中,溯源是什么?

自饰者六便士

网络安全web安全安全网络

在网络安全护网中,溯源是什么?在网络安全护网中,溯源是指通过收集、分析和解释数字证据来追踪和还原网络攻击或其他网络犯罪活动的过程。它旨在确定攻击者的身份、行为和意图,以便采取适当的对策,并为法律机构提供必要的证据。溯源可以应用于多种场景,例如网络入侵调查、恶意软件分析、数据泄露事件、计算机犯罪等。其主要目标是通过收集和分析数字证据,找出攻击事件的起源、路径和影响,并对犯罪活动进行追踪。在网络安全护

- 基于AI恶意软件分类技术(5)

Mo neyking

基于AI的malware检测识别人工智能分类机器学习

2021年恶意软件分类综述:Malwareclassificationandcompositionanalysis:Asurveyofrecentdevelopments恶意软件的分类和成分分析:对最新发展的调查阅读论文笔记原文链接1、本调查的主要贡献是:提出一种新的分类来描述和比较恶意软件和成分分类和主要发现。设计了一个新的框架来分析现有的恶意软件分类和组合分析技术。识别和提出与恶意软件分析相关

- 恶意软件分析诀窍与工具箱——对抗“流氓”软件的技术与利器

weixin_34341229

数据库javascript网络ViewUI

为什么80%的码农都做不了架构师?>>>基本信息作者:(美)MichaelHaleLighStevenAdairBlakeHartsteinMatthewRichard译者:胡乔林钟读航丛书名:安全技术经典译丛出版社:清华大学出版社ISBN:9787302274407上架时间:2012-2-8出版日期:2012年1月开本:16开页码:584版次:1-1样章试读:http://product.chi

- 免杀技术,你需要学习哪些内容

自饰者六便士

网络安全学习网络安全

免杀技术,你需要学习哪些内容?什么是免杀?免杀是指通过各种技术手段使恶意软件或病毒能够逃避杀毒软件的检测和阻止,成功地感染目标系统。免杀技术是黑客和恶意软件开发者常用的手段之一,用于隐藏恶意代码并绕过安全防护机制。学习免杀技术需要掌握以下内容:1.恶意软件分析:了解恶意软件的工作原理、特征和行为,学习如何反编译、静态分析和动态调试恶意代码。2.加密与混淆技术:学习如何使用加密算法和混淆技术来隐藏恶

- 恶意软件分析资料大合集

hacker鬼七

网络网络安全web安全安全

在研究malware移除的过程中,发现了下面的一些病毒软件分析资料,整理收藏过来,分享给需要的人。恶意软件集合匿名代理蜜罐恶意软件样本库开源威胁情报工具其他资源检测与分类在线扫描与沙盒域名分析浏览器恶意软件文档和Shellcode文件提取去混淆调试和逆向工程网络内存取证Windows神器存储和工作流杂项资源书籍Twitter其它相关Awesome清单恶意软件集合匿名代理对于分析人员的Web流量匿名

- Ninja: Towards Transparent Tracing and Debugging on ARM【TEE的应用】

粥粥粥少女的拧发条鸟

TEEarm开发

目录摘要引言贡献背景TrustZone和受信任的固件PMU和ETM相关工作x86上的透明恶意软件分析ARM上的动态分析工具基于仿真的系统硬件虚拟化裸机系统Trustzone相关的系统系统架构具体实现和评估可以看论文,这里不赘述了讨论总结作者:ZhenyuNingandFengweiZhang发布:USENIX时间:2017摘要现有的恶意软件分析平台留下了可检测的指纹,如QEMU中不常见的字符串属性

- 动态恶意软件分析工具介绍

myguaicai

系统安全分析

网络安全观察者在本教程中,我们将介绍动态恶意软件分析工具,用于了解恶意软件执行后的行为。本教程是我们恶意软件分析教程中的第2部分。如果您尚未阅读本系列的第1部分,请先阅读本系列教程1,然后再继续这一篇。在本教程中,我们将介绍用于在虚拟机中执行恶意软件后分析活动的动态恶意软件分析工具。我们将分别介绍Procmon,ProcessExplorer,Regshot,ApateDNS,Netcat,Wir

- 技术深入解析与教程:网络安全技术探秘

小正太浩二

web安全git安全

第一章:引言在当今数字化时代,网络安全已经成为了重要议题。随着各种信息和业务在网络上的传输与存储,安全问题也日益突出。本文将带您深入探讨网络安全领域中的关键技术,涵盖渗透测试、漏洞挖掘以及恶意软件分析等方面,通过实际案例和代码示例,帮助读者理解和应用这些关键技术。第二章:渗透测试的艺术与实践2.1渗透测试概述渗透测试是评估系统、应用或网络的安全性的过程,旨在模拟潜在黑客的攻击。例如,我们可以使用K

- 使用免费工具构建恶意软件分析工具包的5个步骤

Threathunter

来源:https://zeltser.com/build-malware-analysis-toolkit/检查恶意软件的能力可以让IT团队更好地评估安全事件的性质,并可能有助于防止进一步的感染。这里是如何建立一个受控的恶意软件分析实验室-免费。步骤1:为分析实验室分配物理或虚拟系统步骤2:将实验室系统与生产环境隔离步骤3:安装行为分析工具步骤4:安装代码分析工具步骤5:利用在线分析工具下一个步骤

- 恶意软件分析与反制: 深入研究各类恶意软件,介绍分析技术以及如何构建有效的反恶意软件策略

小正太浩二

网络

第一章:引言在数字化时代,恶意软件已经成为网络安全领域的一大威胁。从病毒、蠕虫到特洛伊木马,各类恶意软件不断进化,威胁着个人、组织ja以国家的信息安全。本文将深入探讨恶意软件的分析与反制方法,帮助读者更好地了解这一领域。第二章:恶意软件分析技术2.1静态分析静态分析是一种分析恶意软件的方法,它通过对样本进行逆向工程,分析代码的结构和功能,而无需运行样本。例如,我们可以使用反汇编工具如IDAPro来

- 移动安全框架(MobSF)

zxl2605

app攻防web安全网络安全

1、简介移动安全框架(MobSF)是一个自动化、一体化的移动应用程序(Android/iOS/Windows)渗透测试、恶意软件分析和安全评估框架,能够执行静态和动态分析。MobSF支持移动应用程序二进制文件(APK、XAPK、IPA和APPX)以及压缩的源代码,并提供RESTAPI,以便与CI/CD或DevSecOps管道无缝集成。动态分析器帮助您执行运行时安全性评估和交互式检测测试。如果使用D

- 网络安全-书籍推荐列表

德西德西

java数据库开发语言网络安全密码学

看到作者列出的书籍列表,对于信息安全的初学者来说,能很好的选择教材,鉴于只有英文版,我尝试翻译成中文以供参考,初次翻译,翻译的不好请见谅。注:对于所有的书籍链接,我都会寻找中文版重新链接,如无中文版,则按原文链接英文版。并且所有书籍名称保留英文名称这是一个我建立的一个有关计算机安全的书籍列表,它们都是很有用的“计算机安全”这个主题的相关数据。包括:数字取证、事件响应,恶意软件分析和逆向工程。书籍的

- SolarWinds供应链攻击事件带来的启示

SECISLAND安全官

solaris安全安全漏洞网络安全

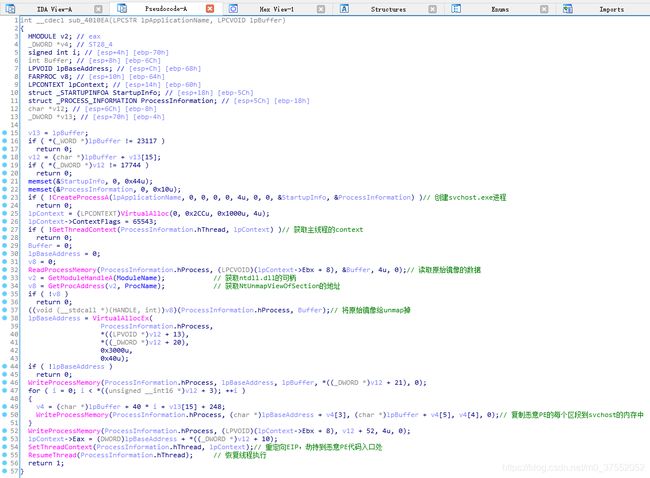

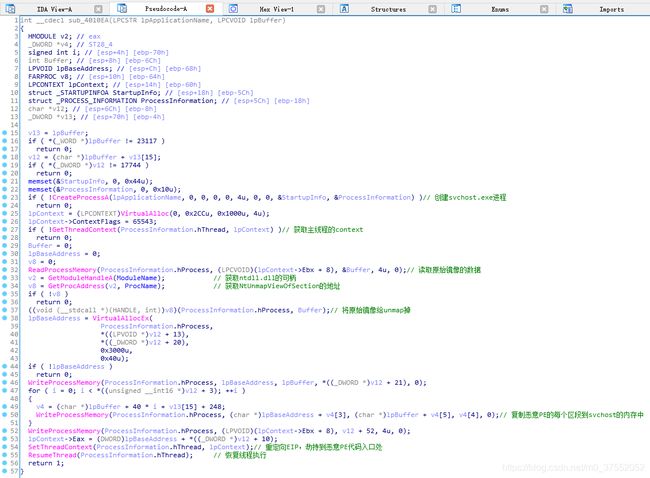

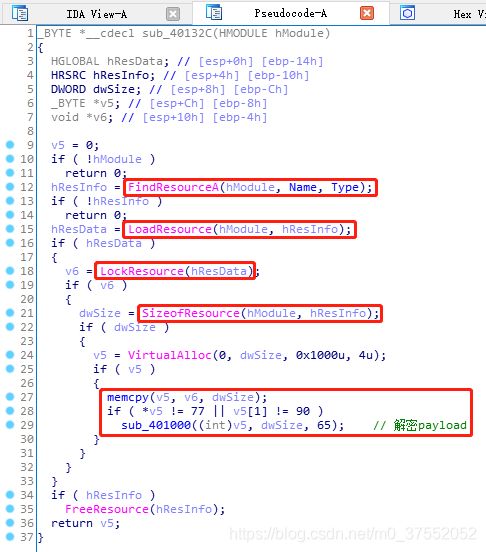

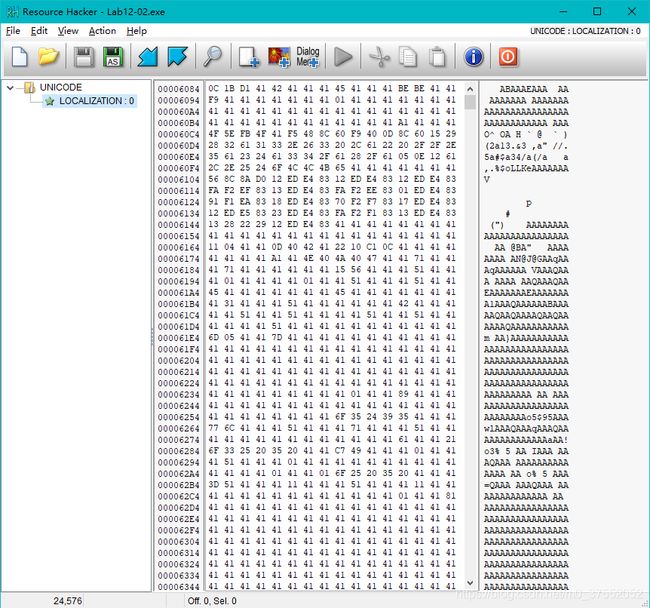

SolarWinds供应链攻击事件带来的启示一、概述二、事件分析1、SUNBURST后门2、深入恶意软件分析传播和安装初始化DGA和阻止列表网络命令和控制(C2)支持的命令3、行为分析和防御TEARDROP和BEACON恶意软件环境伪装受害者国家/地区的IP地址横向移动临时文件替换和临时任务修改4、解决办法三、启示一、概述2020年12月13日,美国网络安全公司FireEye发布分析报告称,Sol

- 继之前的线程循环加到窗口中运行

3213213333332132

javathreadJFrameJPanel

之前写了有关java线程的循环执行和结束,因为想制作成exe文件,想把执行的效果加到窗口上,所以就结合了JFrame和JPanel写了这个程序,这里直接贴出代码,在窗口上运行的效果下面有附图。

package thread;

import java.awt.Graphics;

import java.text.SimpleDateFormat;

import java.util

- linux 常用命令

BlueSkator

linux命令

1.grep

相信这个命令可以说是大家最常用的命令之一了。尤其是查询生产环境的日志,这个命令绝对是必不可少的。

但之前总是习惯于使用 (grep -n 关键字 文件名 )查出关键字以及该关键字所在的行数,然后再用 (sed -n '100,200p' 文件名),去查出该关键字之后的日志内容。

但其实还有更简便的办法,就是用(grep -B n、-A n、-C n 关键

- php heredoc原文档和nowdoc语法

dcj3sjt126com

PHPheredocnowdoc

<!doctype html>

<html lang="en">

<head>

<meta charset="utf-8">

<title>Current To-Do List</title>

</head>

<body>

<?

- overflow的属性

周华华

JavaScript

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml&q

- 《我所了解的Java》——总体目录

g21121

java

准备用一年左右时间写一个系列的文章《我所了解的Java》,目录及内容会不断完善及调整。

在编写相关内容时难免出现笔误、代码无法执行、名词理解错误等,请大家及时指出,我会第一时间更正。

&n

- [简单]docx4j常用方法小结

53873039oycg

docx

本代码基于docx4j-3.2.0,在office word 2007上测试通过。代码如下:

import java.io.File;

import java.io.FileInputStream;

import ja

- Spring配置学习

云端月影

spring配置

首先来看一个标准的Spring配置文件 applicationContext.xml

<?xml version="1.0" encoding="UTF-8"?>

<beans xmlns="http://www.springframework.org/schema/beans"

xmlns:xsi=&q

- Java新手入门的30个基本概念三

aijuans

java新手java 入门

17.Java中的每一个类都是从Object类扩展而来的。 18.object类中的equal和toString方法。 equal用于测试一个对象是否同另一个对象相等。 toString返回一个代表该对象的字符串,几乎每一个类都会重载该方法,以便返回当前状态的正确表示.(toString 方法是一个很重要的方法) 19.通用编程:任何类类型的所有值都可以同object类性的变量来代替。

- 《2008 IBM Rational 软件开发高峰论坛会议》小记

antonyup_2006

软件测试敏捷开发项目管理IBM活动

我一直想写些总结,用于交流和备忘,然都没提笔,今以一篇参加活动的感受小记开个头,呵呵!

其实参加《2008 IBM Rational 软件开发高峰论坛会议》是9月4号,那天刚好调休.但接着项目颇为忙,所以今天在中秋佳节的假期里整理了下.

参加这次活动是一个朋友给的一个邀请书,才知道有这样的一个活动,虽然现在项目暂时没用到IBM的解决方案,但觉的参与这样一个活动可以拓宽下视野和相关知识.

- PL/SQL的过程编程,异常,声明变量,PL/SQL块

百合不是茶

PL/SQL的过程编程异常PL/SQL块声明变量

PL/SQL;

过程;

符号;

变量;

PL/SQL块;

输出;

异常;

PL/SQL 是过程语言(Procedural Language)与结构化查询语言(SQL)结合而成的编程语言PL/SQL 是对 SQL 的扩展,sql的执行时每次都要写操作

- Mockito(三)--完整功能介绍

bijian1013

持续集成mockito单元测试

mockito官网:http://code.google.com/p/mockito/,打开documentation可以看到官方最新的文档资料。

一.使用mockito验证行为

//首先要import Mockito

import static org.mockito.Mockito.*;

//mo

- 精通Oracle10编程SQL(8)使用复合数据类型

bijian1013

oracle数据库plsql

/*

*使用复合数据类型

*/

--PL/SQL记录

--定义PL/SQL记录

--自定义PL/SQL记录

DECLARE

TYPE emp_record_type IS RECORD(

name emp.ename%TYPE,

salary emp.sal%TYPE,

dno emp.deptno%TYPE

);

emp_

- 【Linux常用命令一】grep命令

bit1129

Linux常用命令

grep命令格式

grep [option] pattern [file-list]

grep命令用于在指定的文件(一个或者多个,file-list)中查找包含模式串(pattern)的行,[option]用于控制grep命令的查找方式。

pattern可以是普通字符串,也可以是正则表达式,当查找的字符串包含正则表达式字符或者特

- mybatis3入门学习笔记

白糖_

sqlibatisqqjdbc配置管理

MyBatis 的前身就是iBatis,是一个数据持久层(ORM)框架。 MyBatis 是支持普通 SQL 查询,存储过程和高级映射的优秀持久层框架。MyBatis对JDBC进行了一次很浅的封装。

以前也学过iBatis,因为MyBatis是iBatis的升级版本,最初以为改动应该不大,实际结果是MyBatis对配置文件进行了一些大的改动,使整个框架更加方便人性化。

- Linux 命令神器:lsof 入门

ronin47

lsof

lsof是系统管理/安全的尤伯工具。我大多数时候用它来从系统获得与网络连接相关的信息,但那只是这个强大而又鲜为人知的应用的第一步。将这个工具称之为lsof真实名副其实,因为它是指“列出打开文件(lists openfiles)”。而有一点要切记,在Unix中一切(包括网络套接口)都是文件。

有趣的是,lsof也是有着最多

- java实现两个大数相加,可能存在溢出。

bylijinnan

java实现

import java.math.BigInteger;

import java.util.regex.Matcher;

import java.util.regex.Pattern;

public class BigIntegerAddition {

/**

* 题目:java实现两个大数相加,可能存在溢出。

* 如123456789 + 987654321

- Kettle学习资料分享,附大神用Kettle的一套流程完成对整个数据库迁移方法

Kai_Ge

Kettle

Kettle学习资料分享

Kettle 3.2 使用说明书

目录

概述..........................................................................................................................................7

1.Kettle 资源库管

- [货币与金融]钢之炼金术士

comsci

金融

自古以来,都有一些人在从事炼金术的工作.........但是很少有成功的

那么随着人类在理论物理和工程物理上面取得的一些突破性进展......

炼金术这个古老

- Toast原来也可以多样化

dai_lm

androidtoast

Style 1: 默认

Toast def = Toast.makeText(this, "default", Toast.LENGTH_SHORT);

def.show();

Style 2: 顶部显示

Toast top = Toast.makeText(this, "top", Toast.LENGTH_SHORT);

t

- java数据计算的几种解决方法3

datamachine

javahadoopibatisr-languer

4、iBatis

简单敏捷因此强大的数据计算层。和Hibernate不同,它鼓励写SQL,所以学习成本最低。同时它用最小的代价实现了计算脚本和JAVA代码的解耦,只用20%的代价就实现了hibernate 80%的功能,没实现的20%是计算脚本和数据库的解耦。

复杂计算环境是它的弱项,比如:分布式计算、复杂计算、非数据

- 向网页中插入透明Flash的方法和技巧

dcj3sjt126com

htmlWebFlash

将

Flash 作品插入网页的时候,我们有时候会需要将它设为透明,有时候我们需要在Flash的背面插入一些漂亮的图片,搭配出漂亮的效果……下面我们介绍一些将Flash插入网页中的一些透明的设置技巧。

一、Swf透明、无坐标控制 首先教大家最简单的插入Flash的代码,透明,无坐标控制: 注意wmode="transparent"是控制Flash是否透明

- ios UICollectionView的使用

dcj3sjt126com

UICollectionView的使用有两种方法,一种是继承UICollectionViewController,这个Controller会自带一个UICollectionView;另外一种是作为一个视图放在普通的UIViewController里面。

个人更喜欢第二种。下面采用第二种方式简单介绍一下UICollectionView的使用。

1.UIViewController实现委托,代码如

- Eos平台java公共逻辑

蕃薯耀

Eos平台java公共逻辑Eos平台java公共逻辑

Eos平台java公共逻辑

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2015年6月1日 17:20:4

- SpringMVC4零配置--Web上下文配置【MvcConfig】

hanqunfeng

springmvc4

与SpringSecurity的配置类似,spring同样为我们提供了一个实现类WebMvcConfigurationSupport和一个注解@EnableWebMvc以帮助我们减少bean的声明。

applicationContext-MvcConfig.xml

<!-- 启用注解,并定义组件查找规则 ,mvc层只负责扫描@Controller -->

<

- 解决ie和其他浏览器poi下载excel文件名乱码

jackyrong

Excel

使用poi,做传统的excel导出,然后想在浏览器中,让用户选择另存为,保存用户下载的xls文件,这个时候,可能的是在ie下出现乱码(ie,9,10,11),但在firefox,chrome下没乱码,

因此必须综合判断,编写一个工具类:

/**

*

* @Title: pro

- 挥洒泪水的青春

lampcy

编程生活程序员

2015年2月28日,我辞职了,离开了相处一年的触控,转过身--挥洒掉泪水,毅然来到了兄弟连,背负着许多的不解、质疑——”你一个零基础、脑子又不聪明的人,还敢跨行业,选择Unity3D?“,”真是不自量力••••••“,”真是初生牛犊不怕虎•••••“,••••••我只是淡淡一笑,拎着行李----坐上了通向挥洒泪水的青春之地——兄弟连!

这就是我青春的分割线,不后悔,只会去用泪水浇灌——已经来到

- 稳增长之中国股市两点意见-----严控做空,建立涨跌停版停牌重组机制

nannan408

对于股市,我们国家的监管还是有点拼的,但始终拼不过飞流直下的恐慌,为什么呢?

笔者首先支持股市的监管。对于股市越管越荡的现象,笔者认为首先是做空力量超过了股市自身的升力,并且对于跌停停牌重组的快速反应还没建立好,上市公司对于股价下跌没有很好的利好支撑。

我们来看美国和香港是怎么应对股灾的。美国是靠禁止重要股票做空,在

- 动态设置iframe高度(iframe高度自适应)

Rainbow702

JavaScriptiframecontentDocument高度自适应局部刷新

如果需要对画面中的部分区域作局部刷新,大家可能都会想到使用ajax。

但有些情况下,须使用在页面中嵌入一个iframe来作局部刷新。

对于使用iframe的情况,发现有一个问题,就是iframe中的页面的高度可能会很高,但是外面页面并不会被iframe内部页面给撑开,如下面的结构:

<div id="content">

<div id=&quo

- 用Rapael做图表

tntxia

rap

function drawReport(paper,attr,data){

var width = attr.width;

var height = attr.height;

var max = 0;

&nbs

- HTML5 bootstrap2网页兼容(支持IE10以下)

xiaoluode

html5bootstrap

<!DOCTYPE html>

<html>

<head lang="zh-CN">

<meta charset="UTF-8">

<meta http-equiv="X-UA-Compatible" content="IE=edge">