同态加密专栏写作初心

本文转自本人的知乎专栏 https://www.zhihu.com/column/c_1325497863725047808

本人专栏文章主页:https://www.zhihu.com/people/an-quan-xiao-qi/posts

本专栏还是需要一个序,其目的主要是为了让大家能对同态加密有个初步认识。若能够吸引到感兴趣的小伙伴,那我就不会孤单的在这知乎上待着了。

**

一、初识同态加密

**

说起同态加密,已经有很长很长很长的一段历史了,不过,仅是在理论研究中。在工业界一直没能发展起来,主要原因是其密集型计算的特性,导致计算效率过低,在工业界无法展开应用。另一方面原因,在2009年之前,全同态加密的研究一直没有突破进展。半同态加密和有限同态加密只能应用在特定场景。

不过,到了2009年,一切不一样了,Gentry 大神在博士论文中,设计出了第一个全同态加密,改变了这个世界。从此,加密的 “圣杯” 出现了。

读到这,如果不是特别了解同态加密的同学可能会有疑问,“同态加密” 为什么可以称为加密界的圣杯呢?好的,带着这个疑问,咱们往下看。

二、同态加密定义

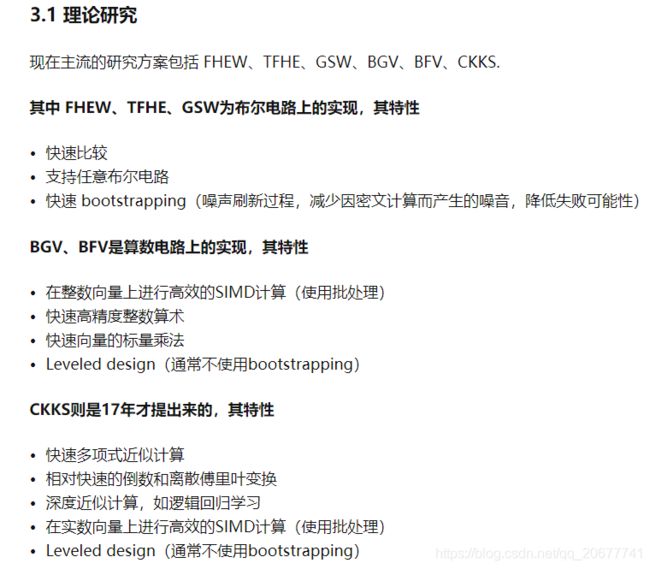

三、同态加密实现

四、总结

同态加密活的一塌糊涂,其主要原因还是云计算、大数据和数据安全的发展引起的。现在学习同态加密还不晚,等把基础打牢时,同态加密还不一定能够商用呢,不过未来可期。

如果想学习同态加密,那么可以看本专栏,

同态加密的理论和实现

https://www.zhihu.com/column/c_1320055686139813888

如果觉得学起来比较吃力,那么可以看我另外一个专栏,先打基础

格密码理论与应用实践

https://www.zhihu.com/column/c_1312093478458458112

如果读格密码也很费劲,那么请先读下面我这个专栏,

近世代数

https://www.zhihu.com/column/c_1323997705640054784

当然,如果想了解其它的密文计算技术,那我推荐读我下面这个专栏,

安全多方计算的理论与实践

https://www.zhihu.com/column/c_1325497863725047808

打字不易,手腕已经酸的不行,如果大家喜欢我的文章,请去知乎为我,点点关注、赞同和喜欢,我会持续为大家带来干货。

最后的最后,我还是要给出大家一些阅读材料的:

Zvika, Brakerski, Craig, et al。 (Leveled) Fully Homomorphic Encryption without Bootstrapping[J]。 ACM Transactions on Computation Theory (TOCT) - Special issue on innovations in theoretical computer science 2012 - Part II, 2014。

Zvika Brakerski。 2012。 Fully Homomorphic Encryption without Modulus Switching from Classical GapSVP。 868–886。

Cheon J H , Kim A , Kim M , et al。 Homomorphic Encryption for Arithmetic of Approximate Numbers[C]// International Conference on the Theory and Application of Cryptology and Information Security。 Springer, Cham, 2017。

Liu Gen, Jiang Tianfa. Research on homomorphic encryption technology and the applications of it in IOT [J]. Information Network Security, 2011(5): 61-64 (in Chinese) (刘艮,蒋天发.同态加密技术及其在物联网中的应用研究 [J].信息网络安全,2011(5): 61-64)

ZDNet. Google to begin offering encrypted search [OL]. [2013-08-20]. http://www. zdnet. co. uk

Wu Guangyuan, He Pilian, Cao Guihong, et al. Research on word co-occurrence based on vector space model and its application in doucuments [ J]. Computer Applica tions , 2003,23(6): 138-145 (in Chinese) (吴光远,何丕廉,曹桂宏,等.基于向量空间模型的词共现研究及其在文本分类中的应用[J].计算机应用,2003,23(6): 138-145)

Zhou Yongbin. A survey of homomorphic cryptography [G] //The Development Report of the Chinese Cryptology 2010. Beijing: Electronic Industry Press, 2011: 160-1884 (in Chinese) (周永彬. 同态密码学研究进展[G] //中国密码学发展报告. 北京:电子工业出版社,2011 :160-184)

Li Z , Zhu X , Lian Y , et al. Constructing Secure Content-Dependent Watermarking Scheme Using Homomorphic Encryption[C]// IEEE International Conference on Multimedia & Expo. IEEE, 2007.

同态加密是否准备好向企业提供机密云计算?https://www.idcjia.net/m10911.html.

TFHE. Fast Fully Homomorphic Encryption Library over the Torus [EB/OL]. https://github.com/tfhe/tfhe, 2017-5-2.

Regev O . On Lattices, Learning with Errors, Random Linear Codes, and Cryptography[C]// Proceedings of the 37th Annual ACM Symposium on Theory of Computing, Baltimore, MD, USA, May 22-24, 2005. ACM, 2005.