一. Oauth2.0

Oauth2.0是开放授权的一个标准,旨在让用户允许第三方应用去访问用户在某服务器中的特定私有资源,而可以不提供其在某服务器的账号密码给到第三方应用。通俗的话可以这样去理解,假如你们公司正在开发一个 第三方应用XXX,该应用会需要在微信中分享出来一个活动页,该活动需要让微信用户去参与,你们的应用需要收集到用户的姓名,头像,地域等信息,那么问题来了?你的应用如何才能拿到所有参与活动的微信用户的基本信息呢?

根据如上的描述,我们可以将OAuth2分为四个角色:

- Resource Owner:资源所有者 即上述中的微信用户

- Resource Server:资源服务器 即上述中的微信服务器,提供微信用户基本信息给到第三方应用

- Client:第三方应用客户端 即上述中你公司正在开发的第三方应用

- Authorication Server:授权服务器 该角色可以理解为管理其余三者关系的中间层

其具体的执行流程如下图所示:

1.1 OAuth2的四种授权方式

1.1.1 授权码(authorization-code)

这种方式是最常用的流程,安全性也最高,它适用于那些有后端的 Web 应用。授权码通过前端传送,令牌则是储存在后端,而且所有与资源服务器的通信都在后端完成。这样的前后端分离,可以避免令牌泄漏。

第一步,A 网站提供一个链接,用户点击后就会跳转到 B 网站,授权用户数据给 A 网站使用。下面就是 A 网站跳转 B 网站的一个示意链接。

http://127.0.0.1:8080/oauth/authorize?

client_id=my-client&

response_type=code&

redirect_uri=http://localhost:9090/login

上面 URL 中,response_type参数表示要求返回授权码(code),client_id参数让 B 知道是谁在请求,redirect_uri参数是 B 接受或拒绝请求后的跳转网址,scope参数表示要求的授权范围(这里是只读)。

注意 : 第三方访问授权需要提前申请获取并获取

client_id和client_secret

第二步,用户跳转后,B 网站会要求用户登录,然后询问是否同意给予 A 网站授权。用户表示同意,这时 B 网站就会跳回redirect_uri参数指定的网址。跳转时,会传回一个授权码,就像下面这样。

http://localhost:9090/login?code=AUTHORIZATION_CODE

第三步,A 网站拿到授权码以后,就可以在后端,向 B 网站请求令牌。

http://127.0.0.1:8080/oauth/token?

client_id=CLIENT_ID&

client_secret=CLIENT_SECRET&

grant_type=authorization_code&

code=AUTHORIZATION_CODE&

redirect_uri=CALLBACK_URL

上面 URL 中,client_id参数和client_secret参数用来让 B 确认 A 的身份(client_secret参数是保密的,因此只能在后端发请求),grant_type参数的值是AUTHORIZATION_CODE,表示采用的授权方式是授权码,code参数是上一步拿到的授权码,redirect_uri参数是令牌颁发后的回调网址。

第四步,B 网站收到请求以后,就会颁发令牌。具体做法是向redirect_uri指定的网址,发送一段 JSON 数据。

{

"access_token": "e8fe7578-bfc3-459a-a7d4-0910cef1b02c",

"token_type": "bearer",

"expires_in": 43199,

"scope": "abc"

}

上面 JSON 数据中,access_token字段就是令牌,A 网站在后端拿到了。

1.1.2 隐藏式(implicit)

有些 Web 应用是纯前端应用,没有后端。这时就不能用上面的方式了,必须将令牌储存在前端。

第一步,A 网站提供一个链接,要求用户跳转到 B 网站,授权用户数据给 A 网站使用。

https://b.com/oauth/authorize?

response_type=token&

client_id=CLIENT_ID&

redirect_uri=CALLBACK_URL

上面 URL 中,response_type参数为token,表示要求直接返回令牌。

第二步,用户跳转到 B 网站,登录后同意给予 A 网站授权。这时,B 网站就会跳回redirect_uri参数指定的跳转网址,并且把令牌作为 URL 参数,传给 A 网站。

https://a.com/callback?token=ACCESS_TOKEN

这种方式把令牌直接传给前端,是很不安全的。因此,只能用于一些安全要求不高的场景,并且令牌的有效期必须非常短,通常就是会话期间(session)有效,浏览器关掉,令牌就失效了。

1.1.3 密码式(password)

如果你高度信任某个应用,RFC 6749 也允许用户把用户名和密码,直接告诉该应用。该应用就使用你的密码,申请令牌,这种方式称为"密码式"(password)。

第一步,A 网站要求用户提供 B 网站的用户名和密码。拿到以后,A 就直接向 B 请求令牌。

ttps://oauth.b.com/token?

grant_type=password&

username=USERNAME&

password=PASSWORD&

client_id=CLIENT_ID

上面 URL 中,grant_type参数是授权方式,这里的password表示"密码式",username和password是 B 的用户名和密码。

第二步,B 网站验证身份通过后,直接给出令牌。注意,这时不需要跳转,而是把令牌放在 JSON 数据里面,作为 HTTP 回应,A 因此拿到令牌。

这种方式需要用户给出自己的用户名/密码,显然风险很大,因此只适用于其他授权方式都无法采用的情况,而且必须是用户高度信任的应用。

1.1.4 客户端凭证(client credentials)

最后一种方式是凭证式(client credentials),适用于没有前端的命令行应用,即在命令行下请求令牌。

第一步,A 应用在命令行向 B 发出请求。

https://oauth.b.com/token?

grant_type=client_credentials&

client_id=CLIENT_ID&

client_secret=CLIENT_SECRET

上面 URL 中,grant_type参数等于client_credentials表示采用凭证式,client_id和client_secret用来让 B 确认 A 的身份。

第二步,B 网站验证通过以后,直接返回令牌。

这种方式给出的令牌,是针对第三方应用的,而不是针对用户的,即有可能多个用户共享同一个令牌。

二. 授权服务器的搭建

2.1 依赖

org.springframework.boot

spring-boot-starter-web

org.springframework.security.oauth

spring-security-oauth2

2.3.6.RELEASE

org.springframework.security.oauth.boot

spring-security-oauth2-autoconfigure

2.1.9.RELEASE

mysql

mysql-connector-java

com.alibaba

druid-spring-boot-starter

1.1.17

org.springframework.boot

spring-boot-starter-jdbc

2.2 配置

spring:

datasource:

url: jdbc:mysql://mysql:3306/oauth2?useSSL=false&serverTimezone=UTC

username: root

password:

driver-class-name: com.mysql.cj.jdbc.Driver

druid:

initial-size: 20

max-active: 50

min-idle: 15

validation-query: 'select 1'

test-on-borrow: false

test-on-return: false

test-while-idle: true

# psCache, 缓存preparedStatement, 对支持游标的数据库性能有巨大的提升,oracle开启,mysql建议关闭

pool-prepared-statements: false

# psCache开启的时候有效

max-open-prepared-statements: 100

# 一个连接在被驱逐出连接池的时候,在连接池中最小的空闲时间,单位为毫秒

min-evictable-idle-time-millis: 30000

# 距离上次释放空闲连接的时间间隔

time-between-eviction-runs-millis: 30000

2.3 数据库表的创建

create table oauth_client_details (

client_id VARCHAR(256) PRIMARY KEY,

resource_ids VARCHAR(256),

client_secret VARCHAR(256),

scope VARCHAR(256),

authorized_grant_types VARCHAR(256),

web_server_redirect_uri VARCHAR(256),

authorities VARCHAR(256),

access_token_validity INTEGER,

refresh_token_validity INTEGER,

additional_information VARCHAR(4096),

autoapprove VARCHAR(256)

);

create table oauth_client_token (

token_id VARCHAR(256),

token blob,

authentication_id VARCHAR(256) PRIMARY KEY,

user_name VARCHAR(256),

client_id VARCHAR(256)

);

create table oauth_access_token (

token_id VARCHAR(256),

token blob,

authentication_id VARCHAR(256) PRIMARY KEY,

user_name VARCHAR(256),

client_id VARCHAR(256),

authentication blob,

refresh_token VARCHAR(256)

);

create table oauth_refresh_token (

token_id VARCHAR(256),

token blob,

authentication blob

);

create table oauth_code (

code VARCHAR(256), authentication blob

);

create table oauth_approvals (

userId VARCHAR(256),

clientId VARCHAR(256),

scope VARCHAR(256),

status VARCHAR(10),

expiresAt TIMESTAMP,

lastModifiedAt TIMESTAMP DEFAULT CURRENT_TIMESTAMP ON UPDATE CURRENT_TIMESTAMP

);

说明:数据库表是依据spring-security的官网,地址为:https://github.com/spring-projects/spring-security-oauth/blob/master/spring-security-oauth2/src/test/resources/schema.sql,但是在创建的时候将所有的字段类型LONGVARBINARY改为BLOB类型。

数据库的说明参考:http://andaily.com/spring-oauth-server/db_table_description.html

2.4 用户登录认证

@Component

public class UserSecurityService implements UserDetailsService {

private static Logger logger = LoggerFactory.getLogger(UserSecurityService.class);

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

logger.info("用户名:" + username);

return new User(username, "$2a$10$TWf8wOKvyAeuJiL/gj8AfeWOrW9vr6g4Q6kJ.PZ1bt53ISRXTTcga",

Arrays.asList(new SimpleGrantedAuthority("ROLE_admin")));

}

}

2.5 web安全配置

@Configuration

public class WebAuthorizationConfig extends WebSecurityConfigurerAdapter {

/**

* 该bean的作用是,在UserDetailsService接口的loadUserByUsername返回的UserDetail中包含了

* password, 该bean就将用户从页面提交过来的密码进行处理,处理之后与UserDetail中密码进行比较。

* @return

*/

// 密码的加解密

@Bean

public PasswordEncoder passwordEncoder() {

return new BCryptPasswordEncoder();

}

@Override

protected void configure(HttpSecurity http) throws Exception {

http.formLogin()

.loginPage("/login.html")

.loginProcessingUrl("/authentication/form")

.and()

.authorizeRequests()

.antMatchers("/login.html").permitAll()

.anyRequest()

.authenticated()

.and()

.csrf().disable();

}

}

2.6 授权服务器配置

@Configuration

@EnableAuthorizationServer //开启授权服务器

public class AuthorizationServerConfig extends AuthorizationServerConfigurerAdapter {

@Autowired

private LoginAuthencation loginAuthencation;

@Autowired

private PasswordEncoder passwordEncoder;

@Resource

private DataSource dataSource;

// 根据用户的client_id查询用户的授权信息

@Bean

public ClientDetailsService clientDetails() {

return new JdbcClientDetailsService(dataSource);

}

//用于将token信息存放在数据库中

@Bean

public TokenStore tokenStore() {

return new JdbcTokenStore(dataSource);

}

// authentication_code放入到数据中

@Bean

public AuthorizationCodeServices authorizationCodeServices() {

return new JdbcAuthorizationCodeServices(dataSource);

}

@Override

public void configure(ClientDetailsServiceConfigurer clients) throws Exception {

// 采用数据库的方式查询用户的授权信息

clients.withClientDetails(clientDetails());

/** 供学习使用, 这部分数据在数据库表oauth_client_details中

clients.inMemory()

// client_id

.withClient("client")

// client_secret

.secret("secret")

// 该client允许的授权类型,不同的类型,则获得token的方式不一样。

.authorizedGrantTypes("authorization_code")

.scopes("all")

//回调uri,在authorization_code与implicit授权方式时,用以接收服务器的返回信息

.redirectUris("http://localhost:9090/login");

*/

}

@Override

public void configure(AuthorizationServerEndpointsConfigurer endpoints) throws Exception {

// 存数据库

endpoints.tokenStore(tokenStore())

.authorizationCodeServices(authorizationCodeServices())

.allowedTokenEndpointRequestMethods(HttpMethod.GET, HttpMethod.POST);

// 配置tokenServices参数

DefaultTokenServices tokenServices = new DefaultTokenServices();

tokenServices.setTokenStore(endpoints.getTokenStore());

tokenServices.setSupportRefreshToken(false);

tokenServices.setClientDetailsService(endpoints.getClientDetailsService());

tokenServices.setTokenEnhancer(endpoints.getTokenEnhancer());

// token的过期时间为1天

tokenServices.setAccessTokenValiditySeconds((int)TimeUnit.DAYS.toSeconds(1));

endpoints.tokenServices(tokenServices);

}

@Override

public void configure(AuthorizationServerSecurityConfigurer oauthServer) throws Exception {

/**

* 作用是使用client_id和client_secret来做登录认证,如果是在浏览器的情况下,会让用户

* 输入用户名和密码

*/

oauthServer.allowFormAuthenticationForClients();

oauthServer.checkTokenAccess("isAuthenticated()"); //表示资源服务器认证通过了就可以校验access_token;

oauthServer.passwordEncoder(passwordEncoder);

}

}

表oauth_client_details添加测试数据

2.7 更改默认授权页面(也可以使用,默认的)

@Controller

@SessionAttributes("authorizationRequest") // 必须配置

public class AuthController {

/**

* org.springframework.security.oauth2.provider.endpoint.AuthorizationEndpoint

默认的授权页面

*/

@RequestMapping("/oauth/confirm_access")//覆盖默认授权识别路劲

public String getAccessConfirmation(Map model, HttpServletRequest request) throws Exception {

AuthorizationRequest authorizationRequest = (AuthorizationRequest) model.get("authorizationRequest");

System.out.println(authorizationRequest.getScope());

return "/oauth.html";

}

}

2.8 获取code

获取授权码的地址:

http://127.0.0.1:8080/oauth/authorize?client_id=other_client&response_type=code&redirect_uri=http://localhost:9090/login

在浏览器地址栏的重定向地址上可以看到 code值。

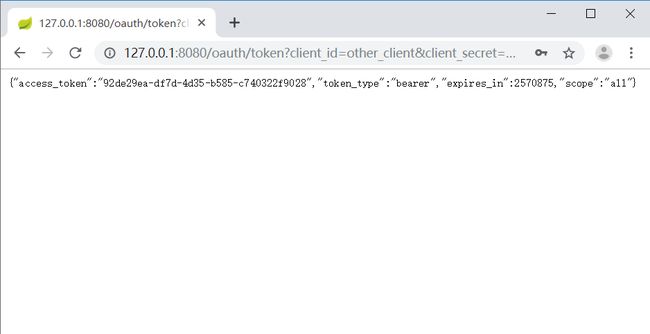

2.9 获取access_token

根据上一步获取到的code值获取acccess_token, 请求的地址为:

http://127.0.0.1:8080/oauth/token?client_id=other_client&client_secret=1&grant_type=authorization_code&code=tuvCj9&redirect_uri=http://localhost:9090/login

其中code的值为上一步请求获取到的code的数据,返回内容如下:

2.10 获取额外的信息

Oauth2在获取用户额外信息的时候,内部实现上并没有去做,所以需要我们自己去实现,实现的方式就是去重写其代码,思路是从数据库查询到的信息封装到 ClientDetails中,但是内部却没有开放出来,所以需要去找到是在何处查询数据库,根据源代码的追踪,发现查询数据库的操作是在ApprovalStoreUserApprovalHandler这个类中,所以我们需要手动的去修改其源代码,修改的内容如下:

三. 资源服务器的搭建

资源服务器就是用户想要真正获取资源的服务器,我们必须要通过2.9节中获取到的access_token来获取。

3.1依赖

org.springframework.boot

spring-boot-starter-parent

2.1.9.RELEASE

org.springframework.boot

spring-boot-starter-web

org.springframework.security.oauth

spring-security-oauth2

2.3.6.RELEASE

org.springframework.security.oauth.boot

spring-security-oauth2-autoconfigure

2.1.9.RELEASE

3.2 配置

security:

oauth2:

resource:

# access_token的验证地址

token-info-uri: http://localhost:8080/oauth/check_token

client:

client-id: resources_client

client-secret: 1

3.3 资源服务账号

我们需要在授权服务器上创建client_id和client_secret,当资源服务器拿到第三方的access_token后需要到授权服务器上验证access_token的来源是否合法。

3.4 资源服务器安全配置

@Configuration

@EnableResourceServer

public class ResourceServerConfig extends ResourceServerConfigurerAdapter {

@Override

public void configure(HttpSecurity http) throws Exception {

http.authorizeRequests() //

.antMatchers("/user").access("#oauth2.hasAnyScope('all','read')");

}

}

注: access("#oauth2.hasAnyScope('all','read')")中的'all','read'与第三方授权的scopes对应

3.5 获取资源

通过调用如下接口去获取资源服务器的资源:

http://localhost:8081/user?access_token=92de29ea-df7d-4d35-b585-c740322f9028

示例代码

Oauth-authorization-server: https://gitee.com/decent-cat/Oauth-authorization-server.git

Oauth-resource-server: https://gitee.com/decent-cat/Oauth-resource-server.git

Oauth-client: https://gitee.com/decent-cat/Oauth-client.git