一、Shell是什么

Shell是操作系统外壳程序的统称,Windos中的图形化界面、Linux中的命令行外壳都是外壳程序。CentOS中的外壳程序被称为bash。

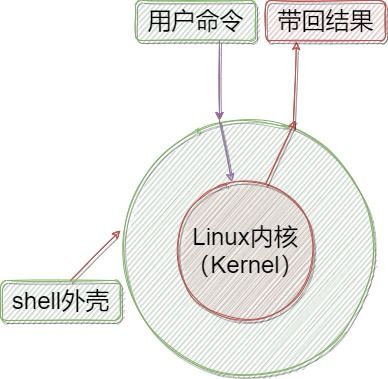

1、Shell承担用户和内核间的翻译工作

Shell是命令行解释器。

Linux严格意义上说的是一个操作系统,我们称之为"核心(Kernel)"。但是用户和内核沟通的学习成本很高,所以在内核外部有一层Shell外壳程序,将用户输入的指令翻译传递给内核,内核处理后,将结果返回给Shell,由Shell向用户传达指令的最终结果。

2、拒绝用户非法请求,保护内核

当用户输入非法指令时,shell不会再去询问内核结果,而是直接拒绝用户的非法请求。

3、派生子进程执行用户指令

因为Shell是用户和内核沟通的唯一桥梁,一般Shell不参与指令的执行,而是通过派生子进程的方式执行用户的指令。(子进程挂了,但Shell不会受到影响)

二、用户切换与提权

1、普通用户与root用户的切换

su//切换后路径不变 su -//切换后来到家目录

普通用户切换为root用户需要输入root密码,而root用户切换成普通用户无需 任何验证。

2、普通用户指令短暂提权

sudo whoami

当该用户被添加至etc/sudoers中,sudo为最近的一条指令提权至root,需要输入当前普通用户密码。

在一次密码认证过后,接下来的几分钟使用sudo提权操作,将无需再次输入密码。

为什么sudo提权需要输入当前用户的密码,而不是root密码呢?这样做是为某些被信任的用户,提供最少的执行障碍。而不是直接将root的密码交给员工。

三、文件权限的理解

1、文件权限=角色的权限+文件属性

对于Linux中的文件权限,有的角色对这个文件有可读、可写、可执行的权限,而有的角色却只有可读权限。这是人的权限。

对于文件的可读、可写、可执行的属性,如果一个文件不具备可读权限,那么角色在访问文件时,也是没有可读权限的。

2、Linux中的三种角色

Linux中有三种角色,分别是拥有者(owner)、所属组(grouper)、其他人(other),权限限制的不是用户,而是这个用户当前所处的角色。

2.1为什么会存在所属组(grouper)这种角色

举个例子:现在公司有A、B、C等多个部门使用同一台Linux的云服务器,每个小组都有各自的小组成员,所以就有了所属组的概念。把不同的组员放到各自的所属组中,员工无权限访问他组文件,防止项目信息互相泄露。

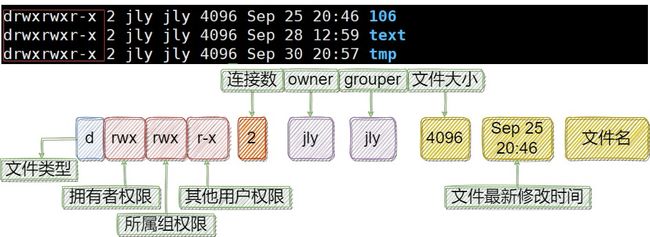

3、drwxrwxr-x代表的意义

3.1第一位字母代表的意义

第一位字母代表的意义是文件的类型。

在windows中,区分文件类型是通过文件名后缀,而Linux中,文件的类型由第一位字母决定,与文件本身的后缀无关。(Linux中文件后缀作用是帮助用户快速区分这个文件的类型或者gcc等工具是需要关注后缀)

- d:目录文件

- -:普通文件(源代码、库文件、可执行程序、文档压缩包等)

- c:字符设备文件(键盘、显示器等串口设备)

- b:块设备(硬盘、光驱等)

- l:软链接文件(类似于Windows中的快捷方式)

- p:管道文件

- s:socket套接口文件

3.2后九位代表的意义

后九位三三为一组,分别代表拥有者、所属组、其他用户的权限。其中r代表可读,w代表可写,x代表可执行。-代表不具备该权限。

3.3文件权限的字符修改方法

chmod u-r text.c//将text.c的拥有者减去可读权限 chmod g+x text.c//将text.c的所属组加上可执行权限 chmod o+rwx text.c//将text.c的其他用户减去读、写、可执行权限 chmod u+rx,g-w,o-rwx text.c//可以组合操作权限的增减 chmod a-rwx text.c//对所有角色减去读、写、可执行权限

只有文件的拥有者和root才能对文件角色的权限进行更改。

root不受角色权限的约束。

3.4角色的更改

sudu chown jly2 text.c//把text.c的拥有者改成jly2 sudo chgrp jly2 text.c//把text.c的所属组改成jly2 sudo chown jly2:jly2 text.c//把text.c的拥有者、所属组改成jly2

拥有者、所属组更改后,other也变了,所以other不用特意改。

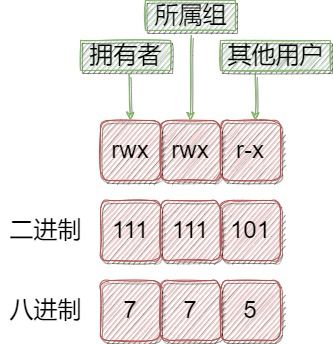

3.5文件权限的八进制修改方法

三三为一组,非-位用二进制1填充,-位用0填充,得到角色权限的二进制,在将这些二进制转化为八进制,即可使用八进制来表达角色的权限。

chmod 000 text.c//用权限的八进制更改text.c的权限

3.6目录的起始权限及权限掩码umask

Linux规定,目录的起始权限从777开始,普通文件的起始权限从666开始。

[jly@VM-4-11-centos text]$ umask 0002//第一位不管,系统会默认配置好权限掩码为002,即000 000 010

凡是在umask中出现的权限,必须在起始权限中去掉,即最终权限=起始权限&(~umask)。

所以,我们创建出来的目录的权限是775(rwx rwx r-x),普通文件的权限是664(rw- rw- r--)。

umask 0444//更改umask的值,即100 100 100

修改后创建出来的目录权限变为333,普通文件权限变为222。

4、目录的权限

目录的r权限:能否查看目录中的文件。

目录的w权限:能否在目录中创建文件。

目录的x权限:能否进入、执行目录中的文件

所以,目录的起始权限从777开始,是因为所有角色都需要x权限进入目录。

四、粘滞位(公共目录使用)

Linux系统中有很多人,我们需要在一个公共的目录下,进行临时文件的操作(增删查改)。这个公共目录由root来创建。

在这个公共目录中,通过文件自身的权限来约束不同的角色,但是无法阻止其他用户私自删除这些文件。因为在目录中删除一个文件,与这个文件本身无关,与它所处的目录的权限有关。

这个公共目录的拥有者和所属组是root,粘滞位会限制other的权限。

chmod +t /mytmp //在/目录下的mytmp目录中加上粘滞位

drwxrwxrwx

drwxrwxrwt

加上粘滞位后,该公共目录的other的x权限变为t,也就是该目录下other的可执行权限变为粘滞位,其他用户无权删除不属于他的文件。

五、权限总结

1、目录的可执行权限是表示你可否在目录下执行命令。

2、如果目录没有-x权限,则无法对目录执行任何命令,甚至无法cd进入目录, 即使目录仍然有-r 读权限(这个地方很容易犯错,认为有读权限就可以进入目录读取目录下的文件)

3、如果目录具有-x权限,但没有-r权限,则用户可以执行命令,可以cd进入目录。但由于没有目录的读权限,所以在目录下,即使可以执行ls命令,但仍然没有权限读出目录下的文档。

到此这篇关于深入了解Linux的文件权限的文章就介绍到这了,更多相关Linux文件权限内容请搜索脚本之家以前的文章或继续浏览下面的相关文章希望大家以后多多支持脚本之家!