公司分支使用5G链路和总部建立IPS加密隧道配置案例

场景介绍

企业分支通过5G链路接入到Internet,然后与企业总部建立VPN,使得分支可以通过Internet接入总部。根据企业分支和总部之间的业务诉求,可以在5G链路上建立不同的VPN隧道,例如GRE、L2TP、IPSec VPN、DSVPN。其中,IPSec VPN隧道可以对链路上传输的数据进行加密,防止数据被拦截或篡改,非常适用于那些业务安全性和保密性要求较高的行业,例如金融的离行ATM、政府机构等。

组网需求

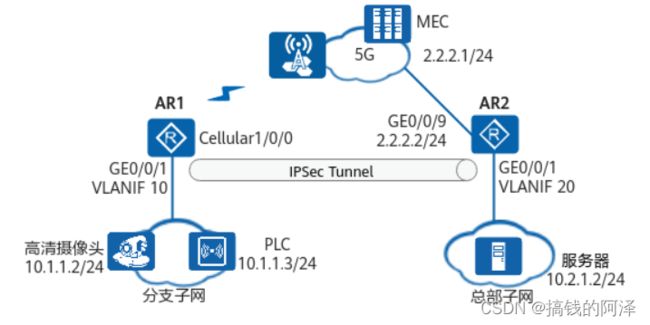

如图所示,企业分支使用AR1企业路由器作为出口网关,AR2企业路由器通过5G链路接入Internet,企业分支和总部在5G链路上通过配置IPSec实现企业分支与总部的业务安全互通,对互相访问的流量进行安全保护。

PLC:是专为工业环境中的数字化操作而设计的电子设备。

MEC:边缘计算技术(Mobile Edge Computing)是ICT融合的产物,结合日渐成熟的SDN/NFV、大数据、人工智能等技术,5G网络成为各行业数字化转型的关键基础设施之时,MEC也成为支撑运营商进行5G网络转型的关键技术,以满足高清视频、VR/AR、工业互联网、车联网等业务发展需求。MEC作为新兴IT技术的代表。

配置案例大致内容

| 项目 |

数据 |

说明 |

|---|---|---|

| 运营商分配给企业分支的APN名称 |

5gnet |

APN名称需提前从运营商处获取。 |

| 运营商分配给分支的5G Cellular接口的IP地址 |

1.1.1.1/32 |

5G Cellular接口拨号接入运营商后,运营商给5G Cellular接口自动分配的IP地址。 |

| 运营商分配给总部的GE0/0/9接口的IP地址 |

2.2.2.2/24 |

总部AR2通过有线的方式接入Internet,该有线接口GE0/0/9采用静态方式获取IP地址。 |

| 分支AR1 LAN侧接口信息 |

VLAN:10 VLANIF10:10.1.1.1 |

VLAN 10为分支子网用户所在的VLAN,且分支子网用户的网关为VLANIF10接口。 |

| 总部AR2 LAN侧接口信息 |

VLAN:20 VLANIF20:10.2.1.1 |

VLAN 20为总部子网用户所在的VLAN,且总部子网用户的网关为VLANIF20接口。 |

| 总部AR2对端运营商接口的IP地址 |

2.2.2.1/24 |

总部AR2对端运营商接口的IP地址用于配置路由信息,使分支和总部之间的路由互通。 |

TCP MSS参数配置说明:为了减少网络传输中不必要的分片和重组,网络规划时需要合理设置终端发出的报文大小。对于TCP报文,可以配置5G AR设备的TCP MSS值,通过修改应用层报文数据包的长度来避免报文分片。在5G 2B专线场景中,TCP MSS取值比较简单,在隧道两端AR设备的LAN侧接入物理口或VLANIF口上配置TCP MSS为推荐值1200。

配置思路

1、配置5G Cellular接口的连接参数,实现5G Cellular接口接入5G网络。

2、配置企业子网,为内部用户自动分配IP地址。

3、配置分支NAT功能,实现分支的内部用户可以访问Internet。

4、配置ACL,以定义IPSec保护的数据流。

5、配置IPSec安全提议,定义IPSec的保护方法。

6、配置IKE对等体,定义对等体间IKE协商时的属性。

7、配置安全策略,确定对何种数据流采取何种保护方法。其中总部AR采用策略模板方式创建安全策略。

8、在接口上应用安全策略组,使接口具有IPSec的保护功能。

9、配置静态路由,使企业分支和总部的内网流量可以上行传输到Internet。

配置代码

AR1配置文件

#

sysname AR1

#

vlan batch 10

#

dhcp enable

#

acl number 3000 //配置分支NAT功能

rule 5 deny ip destination 10.2.1.0 0.0.0.255

rule 10 permit ip

acl number 3101 //配置分支ACL,定义由子网10.1.1.0/24去子网10.2.1.0/24的数据流

rule permit ip destination 10.2.1.0 0.0.0.255

#

interface Vlanif10

ip address 10.1.1.1 255.255.255.0

dhcp select interface

tcp adjust-mss 1200 //配置VLANIF 10接口TCP最大报文段长度为1200字节并配置DHCP功能

#

interface GigabitEthernet0/0/1 //配置分支子网,创建VLAN10,将GE0/0/1接口加入VLAN10

port link-type access

port default vlan 10

#

ipsec proposal tran1 //配置分支IPSec安全提议

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-128

#

ike proposal 5 //配置分支IKE安全提议

encryption-algorithm aes-128

dh group14

authentication-algorithm sha2-256

#

ike peer spub //配置分支IKE对等体

pre-shared-key cipher 123456

remote-address 2.2.2.2

ike-proposal 5

#

ipsec policy policy1 10 isakmp //配置分支IKE动态协方式安全策略

security acl 3101

ike-peer spub

proposal tran1

#

interface Cellular1/0/0

dialer enable-circular //使能轮询DCC功能,配置自动拨号连接

apn-profile 5gprofile //在5G Cellular接口上绑定APN模板

dialer timer autodial 10

nat outbound 3000

modem auto-recovery dial action modem-reboot fail-times 128

modem auto-recovery icmp-unreachable action modem-reboot

modem auto-recovery services-unavailable action modem-reboot test-times 0 interval 3600

ip address negotiate

ipsec policy policy1 //在分支接口上应用安全策略组

#

apn profile 5gprofile //创建APN模板

apn 5gnet

#

ip route-static 0.0.0.0 0.0.0.0 Cellular 1/0/0 //配置分支的缺省路由,指定出接口为5G Cellular接口

#

returnAR2配置文件

#

sysname AR2

#

vlan batch 20

#

dhcp enable

#

interface Vlanif20

ip address 10.2.1.1 255.255.255.0

dhcp select interface

tcp adjust-mss 1200 //配置VLANIF 20接口TCP最大报文段长度为1200字节并配置DHCP功能

#

acl number 3101 //配置总部ACL,定义由子网10.2.1.0/24去子网10.1.1.0/24的数据流

rule permit ip source 10.2.1.0 0.0.0.255

#

interface GigabitEthernet0/0/1 //配置总部子网,创建VLAN20,将GE0/0/1接口加入VLAN20

port link-type access

port default vlan 20

#

ipsec proposal tran1 //配置总部IPSec安全提议

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-128

#

ike proposal 5 //配置总部IKE安全提议

encryption-algorithm aes-128

dh group14

authentication-algorithm sha2-256

#

ike peer spua //配置总部IKE对等体

pre-shared-key cipher 123456

remote-address 1.1.1.1

ike-proposal 5

#

ipsec policy policy1 10 isakmp //配置总部以策略模板方式配置IKE动态协商方式安全策略

security acl 3101

ike-peer spua

proposal tran1

#

interface GigabitEthernet0/0/9 //配置总部接口IP地址

ip address 2.2.2.2 255.255.255.0

ipsec policy policy1 //在总部接口上应用安全策略组

#

ip route-static 0.0.0.0 0.0.0.0 2.2.2.1 //配置总部的路由参数,确保企业总部与企业分支用户网络互通

#

return配置验证

1、分别在AR1和AR2上执行display ike sa会显示所配置的信息,以AR1为例。

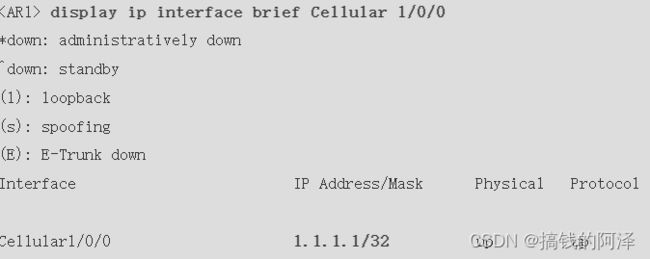

2、在AR1上执行命令display ip interface brief Cellular 1/0/0,查看Cellular1/0/0接口获取到的IP地址。

3、在AR1上执行命令ping -a 10.1.1.1 10.2.1.1,模拟分支用户访问总部用户的流量,流量能Ping通。