- 使用LLaVa和Ollama实现多模态RAG示例

llzwxh888

python人工智能开发语言

本文将详细介绍如何使用LLaVa和Ollama实现多模态RAG(检索增强生成),通过提取图像中的结构化数据、生成图像字幕等功能来展示这一技术的强大之处。安装环境首先,您需要安装以下依赖包:!pipinstallllama-index-multi-modal-llms-ollama!pipinstallllama-index-readers-file!pipinstallunstructured!p

- Python 实现图片裁剪(附代码) | Python工具

剑客阿良_ALiang

前言本文提供将图片按照自定义尺寸进行裁剪的工具方法,一如既往的实用主义。环境依赖ffmpeg环境安装,可以参考我的另一篇文章:windowsffmpeg安装部署_阿良的博客-CSDN博客本文主要使用到的不是ffmpeg,而是ffprobe也在上面这篇文章中的zip包中。ffmpy安装:pipinstallffmpy-ihttps://pypi.douban.com/simple代码不废话了,上代码

- 锁之缘

尘缘诗词原创作品

是谁追寻梦的足迹,是谁在偷偷的哭泣,日月隔离在黑白天地情感在心中蔓延的痕迹天与地的距离有多远流失的星晨落入哪片空间不要让泪水模糊双眼心牢中一样充满温暖谁说爱情没有永远白娘子又为何爱许仙蝴蝶墓地展翅翩翩轻歌慢舞袖卷人间传奇千古留爱万年…………月落星飞徘徊是选择不去问自已为合舍不得寂寞本就是痛苦的不在追寻梦中的痕迹才不会失去真实的自已

- k均值聚类算法考试例题_k均值算法(k均值聚类算法计算题)

寻找你83497

k均值聚类算法考试例题

?算法:第一步:选K个初始聚类中心,z1(1),z2(1),…,zK(1),其中括号内的序号为寻找聚类中心的迭代运算的次序号。聚类中心的向量值可任意设定,例如可选开始的K个.k均值聚类:---------一种硬聚类算法,隶属度只有两个取值0或1,提出的基本根据是“类内误差平方和最小化”准则;模糊的c均值聚类算法:--------一种模糊聚类算法,是.K均值聚类算法是先随机选取K个对象作为初始的聚类

- 读书为什么这么难,听拆书帮赵周怎么说。

董小萌读书

赵周的《这样读书就够了》提炼了成年人读书难的三个问题。问题一:没时间、没精力这是压力与学习的矛盾问题二:看不懂、记不住这是搞错了学习主体其实,我们大多数人在学习主体是谁的问题一直都很模糊。问题三:看不下去这是学习目的不明确,说白了就是不知道为啥而看。也许你会觉得这话有点一竿子打死一片的劲头。不急着反驳,可以回忆一下,哪本书,哪类书,是你曾经读完了,并在脑海中至今还留下痕迹的?是的。成年人的读书,是

- linux 发展史

种树的猴子

内核java操作系统linux大数据

linux发展史说明此前对linux认识模糊一知半解,近期通过学习将自己对于linux的发展总结一下方便大家日后的学习。那Linux是目前一款非常火热的开源操作系统,可是linux是什么时候出现的,又是因为什么样的原因被开发出来的呢。以下将对linux的发展历程进行详细的讲解。目录一、Linux发展背景二、UINIX的诞生三、UNIX的重要分支-BSD的诞生四、Minix的诞生五、GNU与Free

- Some jenkins settings

SnC_

Jenkins连接到特定gitlabproject的特定branch我采用的方法是在pipeline的script中使用git命令来指定branch。如下:stage('Clonerepository'){steps{gitbranch:'develop',credentialsId:'gitlab-credential-id',url:'http://gitlab.com/repo.git'}}

- 阅读《认知觉醒》读书笔记

就看看书

本周阅读了周岭的《认知觉醒开启自我改变的原动力》,启发较多,故做读书笔记一则,留待学习。全书共八章,讲述了大脑、潜意识、元认知、专注力、学习力、行动力、情绪力及成本最低的成长之道。具体描述了大脑、焦虑、耐心、模糊、感性、元认知、自控力、专注力、情绪专注、学习专注、匹配、深度、关联、体系、打卡、反馈、休息、清晰、傻瓜、行动、心智宽带、单一视角、游戏心态、早起、冥想、阅读、写作、运动等相关知识点。大脑

- WebMagic:强大的Java爬虫框架解析与实战

Aaron_945

Javajava爬虫开发语言

文章目录引言官网链接WebMagic原理概述基础使用1.添加依赖2.编写PageProcessor高级使用1.自定义Pipeline2.分布式抓取优点结论引言在大数据时代,网络爬虫作为数据收集的重要工具,扮演着不可或缺的角色。Java作为一门广泛使用的编程语言,在爬虫开发领域也有其独特的优势。WebMagic是一个开源的Java爬虫框架,它提供了简单灵活的API,支持多线程、分布式抓取,以及丰富的

- Python实现TIFF 文件转换为 PNG 和 JPG 格式

sand&wich

python开发语言

在日常的图像处理工作中,可能会遇到需要将TIFF格式的图像转换为其他格式的情况,例如PNG和JPG。下面,本文将介绍如何使用Python和GDAL库实现这一功能。准备工作在开始之前,请确保已经安装了必要的库:GDAL(GeospatialDataAbstractionLibrary)可以使用以下命令安装GDAL:pipinstallgdal代码实现以下是一个将TIFF文件转换为PNG文件的示例代码

- python结束子进程_如何清除python中的子进程

weixin_39995943

python结束子进程

我们使用python进程来管理长时间运行的python子进程。有时需要终止子进程。kill命令不会完全终止进程,只会使其失效。运行以下脚本将演示此行为。importsubprocessp=subprocess.Popen(['sleep','400'],stdout=subprocess.PIPE,shell=False)或者p=subprocess.Popen('sleep400',stdout

- 解决Obsidian写笔记中的<img>标签无法显示图片的问题

全能全知者

笔记

Obsidian中写md笔记如果使用标签会显示不出图案,后来才知道因为Obsidian的问题导致只能用绝对路径定位。所以我本人写了一个py插件,将md笔记里的img标签批量替换成Obsidian能够读取的形式。安装FixObsImgDpy:pipinstallFixObsImgDpy安装完成后在需要修复的md文件的父目录下运行命令:FixObsImgDpy就会自动修复父目录以下的全部md文件 仓库

- 2021-07-26

前方的前方

做最好的自己说起来挺可笑的,在很久久以前,我给自己做过很多很多的承诺。这个承诺就是,做最好的自己。但是,怎样去做,才能成为最好的自己,心中从来没有建立起一个清晰的概念。随着时间的流逝,慢慢的感觉到感觉到这个承诺离自己好象越来越远,那个心中最好的自己,一点一点的开始变的模糊起来。直到有一天,在给儿子打电话的时候,说给儿子的几句话,突然让我感觉到,随着时光无声划过,很多东西,已慢慢的成为了光荫的故事。

- yolov5>onnx>ncnn>apk

图像处理大大大大大牛啊

opencv实战代码讲解yoloonnxncnn安卓

一.yolov5pt模型转onnx条件:colabnotebookyolov51.安装环境!pipinstallonnx>=1.7.0#forONNXexport!pipinstallcoremltools==4.0#forCoreMLexport!pipinstallonnx-simplifier2.修改common.py在classFocus下面

- 勇于开始,才能找到成功的路

胡涂涂tutu

图片发自App真正做一件事,讨论细节,才发现自己对咨询了解的太少,很多地方模糊,甚至陌生。我有点慌乱,开始怀疑自己的决定。我怕自己不能很好的给来访者做咨询,误了他们的期待,更毁了自己将来前进的路。幸好得到恩师朱老师的支持与赋能。我说感觉没准备好,老师说都是在跌跌撞撞中磨练,积累经验的,没完全准备好,可以边做边调整。做任何事,都有第一次,都会感觉没准备好。那什么是准备好了呢?只有去做才会知道。行动能

- ubuntu22.04环境中安装pylint

歪歪的酒壶

pythonlinux开发语言

ubuntu22.04环境中安装pylintsudoapt-getinstallpython3-pipsudoaptitudeinstallpython3-pipsudopipinstallpylintsudoapt-getinstallpython3-pip在安装pylint的时候,需要使用pip命令,在ubuntu22.04环境中命令如下:$sudoapt-getinstallpython3-

- 郭生白中药方论之二(破除温凉寒热的框框)

本能学堂a昨年

离病说药茫茫然,对症下药不着边。顺势利导一乘法,排异调节渡法船。无限整合非模糊,模糊病区得清楚。共性之外求个性,亲和不生抗药性。温凉寒热巧方便,君臣佐使筏喻焉。药包大小折中看,毒性有无一念间。导读破除温凉寒热的框框寒热温凉是基于中药共性的传统分类药无寒热人有寒热药无寒热病有寒热抛弃温凉不并用的错误观念寒热温凉是基于中药共性的传统分类寒热温凉是个共性,是说的共性。这个共性,知道什么叫共性吗?所有的药

- 一文让你彻底搞懂什么是VR、AR、AV、MR

码上飞扬

vrarmrav

随着科技的飞速发展,现实世界与虚拟世界的界限变得越来越模糊。各种与现实增强相关的技术如雨后春笋般涌现,令人眼花缭乱。本文将为你详细解读四种常见的现实增强技术:虚拟现实(VR)、增强现实(AR)、混合现实(MR)和增强虚拟(AV),让你彻底搞懂它们之间的区别与联系。一、虚拟现实(VR)1.什么是VR?虚拟现实(VirtualReality,简称VR)是一种通过计算机模拟生成的三维环境,使用户能够沉浸

- 【Death Note】网吧战神之7天爆肝渗透测试死亡笔记_sqlmap在默认情况下除了使用 char() 函数防止出现单引号

2401_84561374

程序员笔记

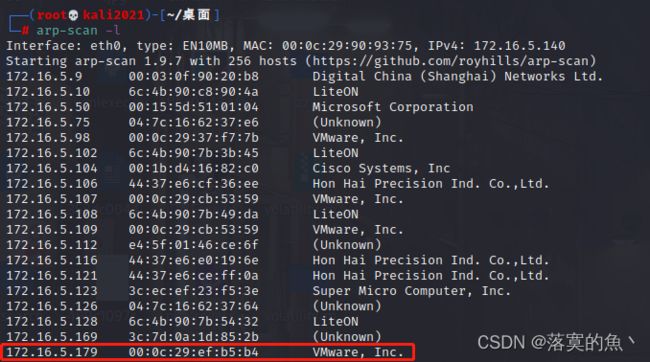

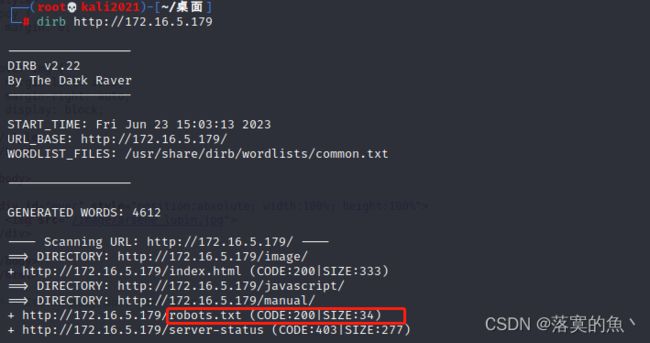

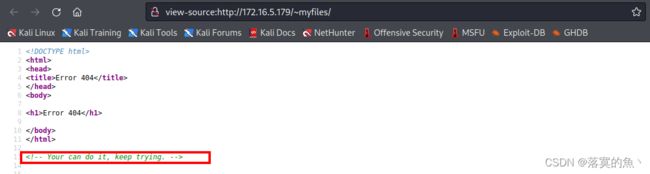

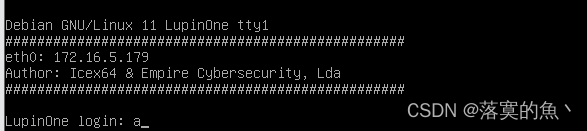

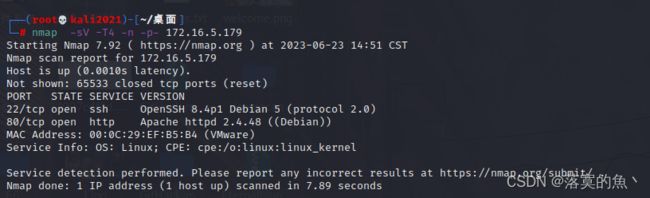

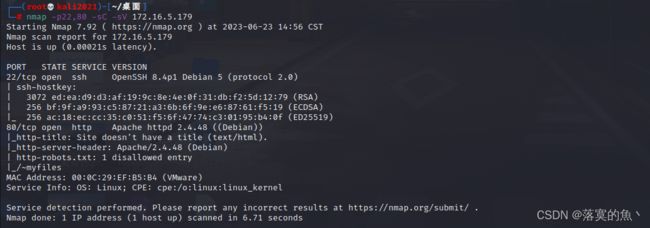

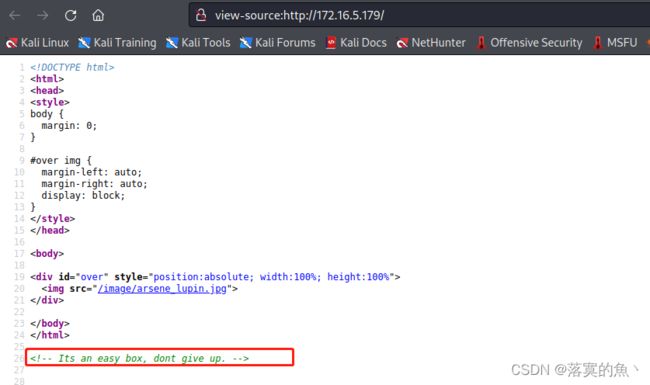

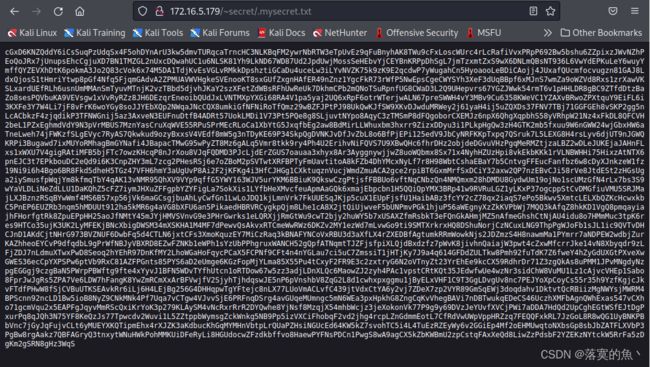

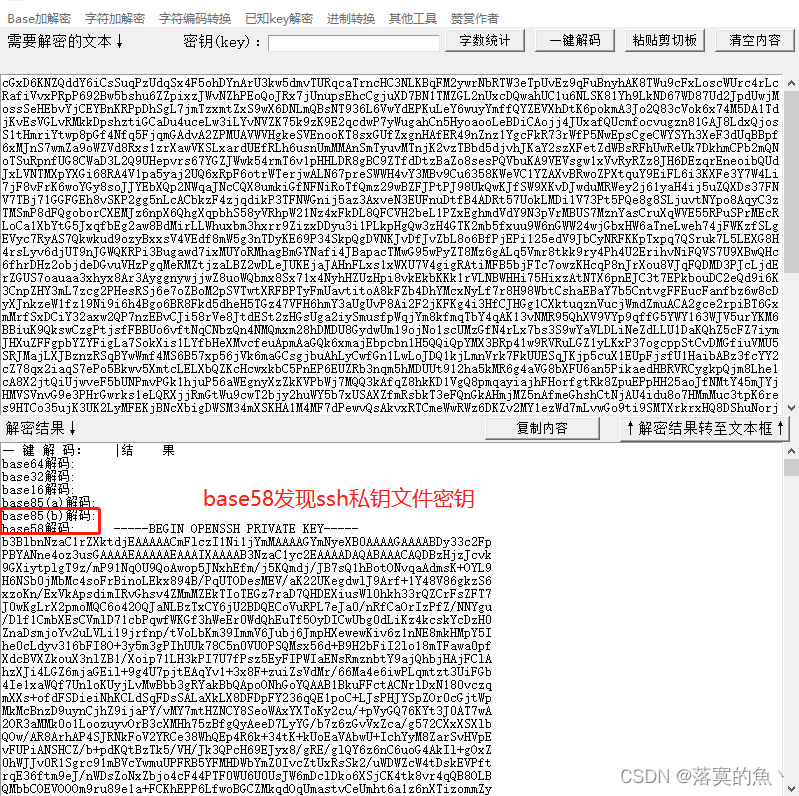

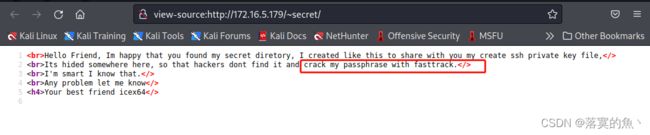

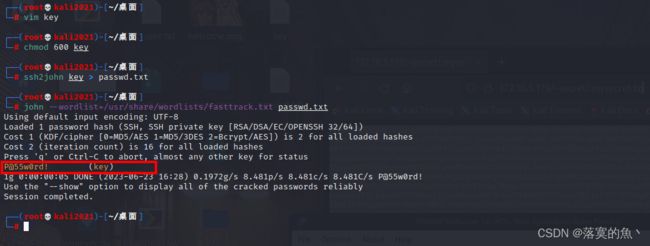

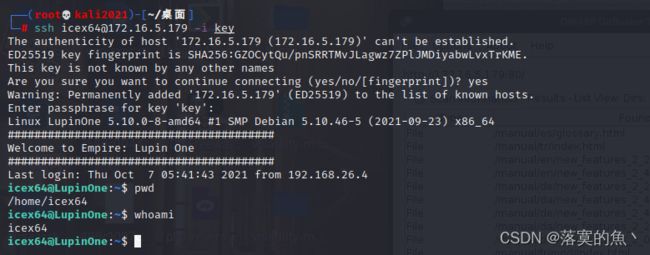

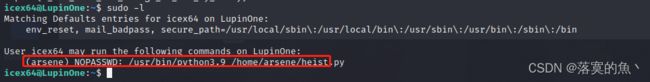

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。需要这份系统化的资料的朋友,可以戳这里获取一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!特殊服务端口2181zookeeper服务未授权访问

- 2021-10-03

虫虫新生111

今天放假的第3天感觉过得好快,总体来说数学做了25道题,里边有几道题还是弄得不清楚,仍然不懂怎么做,不过整体感觉思路比去年要清晰很多,因为有去年的基础,今年还是比较轻松一些。逻辑做了有几道题,6题,错2,有些概念总的是模糊不清,还是要反复的再整理一下概念,以及回头看一下讲的基础知识,把基础的公式弄懂才可以。现在困了睡觉,明天早点起床。

- Windows安装ciphey编码工具,附一道ciscn编码题例

im-Miclelson

CTF工具网络安全

TA是什么一款智能化的编码分析解码工具,对于CTF中复杂性编码类题目可以快速攻破。编码自动分析解码的神器。如何安装Windows环境Python3.864位(最新的版本不兼容,32位的也不行)PIP直接安装pipinstallciphey-ihttps://pypi.mirrors.ustc.edu.cn/simple/安装后若是出现报错请根据错误代码行数找到对应文件,r修改成rb即可。使用标准语

- Python程序打包指南:手把手教你一步步完成

Python_P叔

python数据库开发语言

最近感兴趣想将开发的项目转成Package,研究了一下相关文章,并且自己跑通了,走了一下弯路,这里记录一下如何打包一个简单的Python项目,展示如何添加必要的文件和结构来创建包,如何构建包,以及如何将其上传到Python包索引(PyPI)。首先要确保安装最新版本:#Unix/macOSpython3-mpipinstall--upgradepip#windowspy-mpipinstall--u

- python画出分子化学空间分布(UMAP)

Sakaiay

python

利用umap画出分子化学空间分布图安装pipinstallumap-learn下面是用一个数据集举的例子importtorchimportumapimportpandasaspdimportnumpyasnpimportmatplotlib.pyplotaspltimportseabornassnsfromsklearn.manifoldimportTSNEfromrdkit.Chemimport

- 好奇

oulan

试着把室温调成16度,试着把蚊账尽可能调成无缝隙模式,试着送排着队等着入夜来一波攻击模式的蚊子一直向西。昨天晚上的梦境就空幻而不可记。早晨醒来的时候鸟歌雀舞,这边山上一声,那边山上一声。走到屋子外面,连眼镜都因为热浪袭来而模糊不清。水面倒映着铁塔,小燕子在水面饱餐着飞虫。很好奇这不熟悉的世界,是什么让鱼儿秀着水花,是什么让鲜花爬满窗棱。一切都是好的开始,一会就去看山顶的微红。早安,世界。早安,未来

- python 读写csv文件方法

菩提本无树007

pythonpandas开发语言

csv是一种结构化文件,可以将文本转化成矩阵的形式,方便程序读取和处理。下面来介绍一下使用python读写csv文件的方法:1.首先需要使用pip安装python包,然后将csv文件解压到一个文件夹下2.使用pip安装python包,安装完成后在终端输入:3.在终端输入命令:4.输入完成后,打开终端,在命令行输入以下代码:5.最后输出结果,可以看到csv文件已经打开了。6.将csv文件放入到pyt

- 无畏孤独

蔚蓝以北

孤独这两个字拆开来看,有孩童,有瓜果,有小犬,有蚊蝇,足以撑起一个盛夏傍晚间的巷子口,人情味十足。稚儿擎瓜柳棚下,细犬逐蝶窄巷中,人间繁华多笑语,惟我空余两鬓风。——孩童水果猫狗飞蝇当然热闹,可都和你无关,这就叫孤独。——林语堂人生中,哪个时刻,让你感觉自己是孤独的?看到这个问题,脑海画面犹如影片一般快速的翻动,一段段闪亮的时刻仿佛就在眼前,模糊又清晰。也许是在医院吧,从14年开始,因为甲状腺的问

- [话与诗?]

Yeluu

当你凝视深渊时,为什么深渊也在凝视着你?因为你在照镜子啊深渊。有何胜利可言?挺住意味着一切。命运是怎样地,在诗中一去永不复返。它是怎样地,在诗中成为模糊的影象?所有发生过的事物,总是先于我们的判断,我们无从追赶,难以辨认。不要胆怯,如果有死者与你擦肩而过,同他们,平静地对视吧。无数人的忧伤,使你与众不同。我们目睹了,发生过的事物,那些时代的豪言壮语,并非为我们所说出。有何胜利可言?挺住意味着一切。

- 基于Python执行lua脚本

xu-jssy

Python自动化脚本pythonlua自动化rpa

一、依赖安装pipinstalllupa二、源码将lua文件存放在base_path路径,将lua文件名称(不包含后缀名)传递给lua_runner函数即可importmultiprocessingimportlupa#lua文件存放位置base_path='D:\\test\\lua'classLuaFuncion:#创建Lua运行时环境lua=lupa.LuaRuntime(unpack_re

- 利用Python+OpenCV实现截图匹配图像,支持自适应缩放、灰度匹配、区域匹配、匹配多个结果

xu-jssy

Python自动化脚本pythonopencv开发语言图像处理自动化

可以直接通过pip获取,无需手动安装其他依赖pipinstallxug示例:importxugxug.find_image_on_screen(,,,)=========================================================================一、依赖安装pipinstallopencv-pythonpipinstallpyautogui二、获

- python环境安装 pip不能用的问题 pycharm的模板字符

卓越小Y

python学习pythonpycharmpip

学习初衷今天是九月一号,也就是开学日,做大人的也要适当开下学,享受下仪式感。以往都是存储在笔记本的,但是几台电脑,经常很多资料乱成一团,写成博客,方便让有心学习的朋友少走一些弯路。属于自己的开学季也出发了python环境安装和一些小问题环境搭建环境安装添加变量名为PYTHON_HOME地址:安装文件的路径path路径(%代表引用设置好的变量)一般我们会添加一个环境PYTHON_HOME然后指向我们

- iOS http封装

374016526

ios服务器交互http网络请求

程序开发避免不了与服务器的交互,这里打包了一个自己写的http交互库。希望可以帮到大家。

内置一个basehttp,当我们创建自己的service可以继承实现。

KuroAppBaseHttp *baseHttp = [[KuroAppBaseHttp alloc] init];

[baseHttp setDelegate:self];

[baseHttp

- lolcat :一个在 Linux 终端中输出彩虹特效的命令行工具

brotherlamp

linuxlinux教程linux视频linux自学linux资料

那些相信 Linux 命令行是单调无聊且没有任何乐趣的人们,你们错了,这里有一些有关 Linux 的文章,它们展示着 Linux 是如何的有趣和“淘气” 。

在本文中,我将讨论一个名为“lolcat”的小工具 – 它可以在终端中生成彩虹般的颜色。

何为 lolcat ?

Lolcat 是一个针对 Linux,BSD 和 OSX 平台的工具,它类似于 cat 命令,并为 cat

- MongoDB索引管理(1)——[九]

eksliang

mongodbMongoDB管理索引

转载请出自出处:http://eksliang.iteye.com/blog/2178427 一、概述

数据库的索引与书籍的索引类似,有了索引就不需要翻转整本书。数据库的索引跟这个原理一样,首先在索引中找,在索引中找到条目以后,就可以直接跳转到目标文档的位置,从而使查询速度提高几个数据量级。

不使用索引的查询称

- Informatica参数及变量

18289753290

Informatica参数变量

下面是本人通俗的理解,如有不对之处,希望指正 info参数的设置:在info中用到的参数都在server的专门的配置文件中(最好以parma)结尾 下面的GLOBAl就是全局的,$开头的是系统级变量,$$开头的变量是自定义变量。如果是在session中或者mapping中用到的变量就是局部变量,那就把global换成对应的session或者mapping名字。

[GLOBAL] $Par

- python 解析unicode字符串为utf8编码字符串

酷的飞上天空

unicode

php返回的json字符串如果包含中文,则会被转换成\uxx格式的unicode编码字符串返回。

在浏览器中能正常识别这种编码,但是后台程序却不能识别,直接输出显示的是\uxx的字符,并未进行转码。

转换方式如下

>>> import json

>>> q = '{"text":"\u4

- Hibernate的总结

永夜-极光

Hibernate

1.hibernate的作用,简化对数据库的编码,使开发人员不必再与复杂的sql语句打交道

做项目大部分都需要用JAVA来链接数据库,比如你要做一个会员注册的 页面,那么 获取到用户填写的 基本信后,你要把这些基本信息存入数据库对应的表中,不用hibernate还有mybatis之类的框架,都不用的话就得用JDBC,也就是JAVA自己的,用这个东西你要写很多的代码,比如保存注册信

- SyntaxError: Non-UTF-8 code starting with '\xc4'

随便小屋

python

刚开始看一下Python语言,传说听强大的,但我感觉还是没Java强吧!

写Hello World的时候就遇到一个问题,在Eclipse中写的,代码如下

'''

Created on 2014年10月27日

@author: Logic

'''

print("Hello World!");

运行结果

SyntaxError: Non-UTF-8

- 学会敬酒礼仪 不做酒席菜鸟

aijuans

菜鸟

俗话说,酒是越喝越厚,但在酒桌上也有很多学问讲究,以下总结了一些酒桌上的你不得不注意的小细节。

细节一:领导相互喝完才轮到自己敬酒。敬酒一定要站起来,双手举杯。

细节二:可以多人敬一人,决不可一人敬多人,除非你是领导。

细节三:自己敬别人,如果不碰杯,自己喝多少可视乎情况而定,比如对方酒量,对方喝酒态度,切不可比对方喝得少,要知道是自己敬人。

细节四:自己敬别人,如果碰杯,一

- 《创新者的基因》读书笔记

aoyouzi

读书笔记《创新者的基因》

创新者的基因

创新者的“基因”,即最具创意的企业家具备的五种“发现技能”:联想,观察,实验,发问,建立人脉。

第一部分破坏性创新,从你开始

第一章破坏性创新者的基因

如何获得启示:

发现以下的因素起到了催化剂的作用:(1) -个挑战现状的问题;(2)对某项技术、某个公司或顾客的观察;(3) -次尝试新鲜事物的经验或实验;(4)与某人进行了一次交谈,为他点醒

- 表单验证技术

百合不是茶

JavaScriptDOM对象String对象事件

js最主要的功能就是验证表单,下面是我对表单验证的一些理解,贴出来与大家交流交流 ,数显我们要知道表单验证需要的技术点, String对象,事件,函数

一:String对象;通常是对字符串的操作;

1,String的属性;

字符串.length;表示该字符串的长度;

var str= "java"

- web.xml配置详解之context-param

bijian1013

javaservletweb.xmlcontext-param

一.格式定义:

<context-param>

<param-name>contextConfigLocation</param-name>

<param-value>contextConfigLocationValue></param-value>

</context-param>

作用:该元

- Web系统常见编码漏洞(开发工程师知晓)

Bill_chen

sqlPHPWebfckeditor脚本

1.头号大敌:SQL Injection

原因:程序中对用户输入检查不严格,用户可以提交一段数据库查询代码,根据程序返回的结果,

获得某些他想得知的数据,这就是所谓的SQL Injection,即SQL注入。

本质:

对于输入检查不充分,导致SQL语句将用户提交的非法数据当作语句的一部分来执行。

示例:

String query = "SELECT id FROM users

- 【MongoDB学习笔记六】MongoDB修改器

bit1129

mongodb

本文首先介绍下MongoDB的基本的增删改查操作,然后,详细介绍MongoDB提供的修改器,以完成各种各样的文档更新操作 MongoDB的主要操作

show dbs 显示当前用户能看到哪些数据库

use foobar 将数据库切换到foobar

show collections 显示当前数据库有哪些集合

db.people.update,update不带参数,可

- 提高职业素养,做好人生规划

白糖_

人生

培训讲师是成都著名的企业培训讲师,他在讲课中提出的一些观点很新颖,在此我收录了一些分享一下。注:讲师的观点不代表本人的观点,这些东西大家自己揣摩。

1、什么是职业规划:职业规划并不完全代表你到什么阶段要当什么官要拿多少钱,这些都只是梦想。职业规划是清楚的认识自己现在缺什么,这个阶段该学习什么,下个阶段缺什么,又应该怎么去规划学习,这样才算是规划。

- 国外的网站你都到哪边看?

bozch

技术网站国外

学习软件开发技术,如果没有什么英文基础,最好还是看国内的一些技术网站,例如:开源OSchina,csdn,iteye,51cto等等。

个人感觉如果英语基础能力不错的话,可以浏览国外的网站来进行软件技术基础的学习,例如java开发中常用的到的网站有apache.org 里面有apache的很多Projects,springframework.org是spring相关的项目网站,还有几个感觉不错的

- 编程之美-光影切割问题

bylijinnan

编程之美

package a;

public class DisorderCount {

/**《编程之美》“光影切割问题”

* 主要是两个问题:

* 1.数学公式(设定没有三条以上的直线交于同一点):

* 两条直线最多一个交点,将平面分成了4个区域;

* 三条直线最多三个交点,将平面分成了7个区域;

* 可以推出:N条直线 M个交点,区域数为N+M+1。

- 关于Web跨站执行脚本概念

chenbowen00

Web安全跨站执行脚本

跨站脚本攻击(XSS)是web应用程序中最危险和最常见的安全漏洞之一。安全研究人员发现这个漏洞在最受欢迎的网站,包括谷歌、Facebook、亚马逊、PayPal,和许多其他网站。如果你看看bug赏金计划,大多数报告的问题属于 XSS。为了防止跨站脚本攻击,浏览器也有自己的过滤器,但安全研究人员总是想方设法绕过这些过滤器。这个漏洞是通常用于执行cookie窃取、恶意软件传播,会话劫持,恶意重定向。在

- [开源项目与投资]投资开源项目之前需要统计该项目已有的用户数

comsci

开源项目

现在国内和国外,特别是美国那边,突然出现很多开源项目,但是这些项目的用户有多少,有多少忠诚的粉丝,对于投资者来讲,完全是一个未知数,那么要投资开源项目,我们投资者必须准确无误的知道该项目的全部情况,包括项目发起人的情况,项目的维持时间..项目的技术水平,项目的参与者的势力,项目投入产出的效益.....

- oracle alert log file(告警日志文件)

daizj

oracle告警日志文件alert log file

The alert log is a chronological log of messages and errors, and includes the following items:

All internal errors (ORA-00600), block corruption errors (ORA-01578), and deadlock errors (ORA-00060)

- 关于 CAS SSO 文章声明

denger

SSO

由于几年前写了几篇 CAS 系列的文章,之后陆续有人参照文章去实现,可都遇到了各种问题,同时经常或多或少的收到不少人的求助。现在这时特此说明几点:

1. 那些文章发表于好几年前了,CAS 已经更新几个很多版本了,由于近年已经没有做该领域方面的事情,所有文章也没有持续更新。

2. 文章只是提供思路,尽管 CAS 版本已经发生变化,但原理和流程仍然一致。最重要的是明白原理,然后

- 初二上学期难记单词

dcj3sjt126com

englishword

lesson 课

traffic 交通

matter 要紧;事物

happy 快乐的,幸福的

second 第二的

idea 主意;想法;意见

mean 意味着

important 重要的,重大的

never 从来,决不

afraid 害怕 的

fifth 第五的

hometown 故乡,家乡

discuss 讨论;议论

east 东方的

agree 同意;赞成

bo

- uicollectionview 纯代码布局, 添加头部视图

dcj3sjt126com

Collection

#import <UIKit/UIKit.h>

@interface myHeadView : UICollectionReusableView

{

UILabel *TitleLable;

}

-(void)setTextTitle;

@end

#import "myHeadView.h"

@implementation m

- N 位随机数字串的 JAVA 生成实现

FX夜归人

javaMath随机数Random

/**

* 功能描述 随机数工具类<br />

* @author FengXueYeGuiRen

* 创建时间 2014-7-25<br />

*/

public class RandomUtil {

// 随机数生成器

private static java.util.Random random = new java.util.R

- Ehcache(09)——缓存Web页面

234390216

ehcache页面缓存

页面缓存

目录

1 SimplePageCachingFilter

1.1 calculateKey

1.2 可配置的初始化参数

1.2.1 cach

- spring中少用的注解@primary解析

jackyrong

primary

这次看下spring中少见的注解@primary注解,例子

@Component

public class MetalSinger implements Singer{

@Override

public String sing(String lyrics) {

return "I am singing with DIO voice

- Java几款性能分析工具的对比

lbwahoo

java

Java几款性能分析工具的对比

摘自:http://my.oschina.net/liux/blog/51800

在给客户的应用程序维护的过程中,我注意到在高负载下的一些性能问题。理论上,增加对应用程序的负载会使性能等比率的下降。然而,我认为性能下降的比率远远高于负载的增加。我也发现,性能可以通过改变应用程序的逻辑来提升,甚至达到极限。为了更详细的了解这一点,我们需要做一些性能

- JVM参数配置大全

nickys

jvm应用服务器

JVM参数配置大全

/usr/local/jdk/bin/java -Dresin.home=/usr/local/resin -server -Xms1800M -Xmx1800M -Xmn300M -Xss512K -XX:PermSize=300M -XX:MaxPermSize=300M -XX:SurvivorRatio=8 -XX:MaxTenuringThreshold=5 -

- 搭建 CentOS 6 服务器(14) - squid、Varnish

rensanning

varnish

(一)squid

安装

# yum install httpd-tools -y

# htpasswd -c -b /etc/squid/passwords squiduser 123456

# yum install squid -y

设置

# cp /etc/squid/squid.conf /etc/squid/squid.conf.bak

# vi /etc/

- Spring缓存注解@Cache使用

tom_seed

spring

参考资料

http://www.ibm.com/developerworks/cn/opensource/os-cn-spring-cache/

http://swiftlet.net/archives/774

缓存注解有以下三个:

@Cacheable @CacheEvict @CachePut

- dom4j解析XML时出现"java.lang.noclassdeffounderror: org/jaxen/jaxenexception"错误

xp9802

java.lang.NoClassDefFoundError: org/jaxen/JaxenExc

关键字: java.lang.noclassdeffounderror: org/jaxen/jaxenexception

使用dom4j解析XML时,要快速获取某个节点的数据,使用XPath是个不错的方法,dom4j的快速手册里也建议使用这种方式

执行时却抛出以下异常:

Exceptio