【ATT&CK】MITRE Caldera 简介

一、什么是Caldera

caldera是一个基于MITRE ATT&CK™构建的网络安全框架。其目标是创建一种工具,通过提供自动化安全评估来增强网络从业者的能力,从而节省用户的时间、金钱和精力。为此,需要几个关键组件才能使 Caldera 成为行业领先的平台,包括以下功能:

-

代理agents

-

能力abilities

-

对抗策略adversaries

-

操作operation

-

插件plugins

二、代理agents

代理是在主机/端点上运行并促进与 Caldera 服务器通信的简单软件程序。代理在目标系统中横向移动以执行易于部署和定制的任务。

Caldera 提供了三种默认代理:

Sandcat(又名 54ndc47):用 GoLang 编写的主要默认代理,通过 HTTP、Git 或 P2P over SMB 进行通信,并可选择进一步扩展

Manx:用 GoLang 编写的基于 TCP 的代理,充当反向 shell

Ragdoll:用 Python 编写的代理,通过 HTML 联系人进行通信

所有这三个代理均受 Windows、Linux 和 MacOS 支持。

部署代理时,用户可以使用多种配置选项来根据需要自定义代理。以下是可用选项的一些示例:

三、能力abilities

Caldera 中的能力是可以在代理执行的特定 ATT&CK 战术或技术。能力由以下部分组成:

要了解功能的工作原理,有助于了解其基本功能,例如有效负载、文件上传、清理命令和解析器。这些功能允许能力按照他们的方式执行。

四、对抗策略adversaries

对抗策略是代表威胁行为者可以利用的策略、技术和程序 (TTP) 的能力的集合。ATT&CK 框架概述了这些 TTP,Caldera 使用这些 TTP 创建对手配置文件,然后在操作中执行这些配置文件。换句话说,对抗策略的配置文件决定了在行动期间将执行哪些能力。

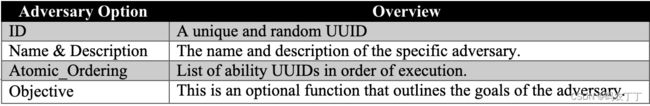

对手由以下部分组成:

五、操作operation

Caldera 操作将代理、能力和对抗策略结合起来,对特定目标实施攻击。这是针对 Caldera 平台内的特定目标执行的操作。

操作由以下特征组成:

六、插件plugins

插件是用于在不更改程序的情况下自定义程序或向程序添加新功能的软件组件,是 Caldera 架构的支柱。插件增加了功能、额外的能力和对抗策略。平台上很多插件都是默认开启的,比如access、atomic、compass、stockpile、debrief等。默认没有开启的插件可以在服务器关闭的情况下通过配置文件添加。

本文并未详细介绍 Caldera 的所有功能,旨在简单介绍 Caldera 是什么及其工作原理。