- pycharm安装tensorflow

非凡的大师

pycharmtensorflowide

先在pycharm中的python解释器中直接添加下载,总是出错大概都是因为网络的连接超时吧之后用pip安装仍然出错。用国内镜像安装成功。在自己的解释器的Scripts的路径下pipcmd中,cd到相应的文件夹下之后指令安装pipinstalltensorflow==2.15.0-ihttps://pypi.tuna.tsinghua.edu.cn/simple版本用的2.15.0,用的清华源,直

- yolo模型学习笔记——4——yolov4相比与yolov3的优点

Summit-

YOLO学习笔记

1.网络结构和架构的改变(1)yolov3使用darknet-53的主干网络,该网络基于残差结构(2)yolov4使用CSPDarknet53,增强版darknet-53,具有更高的计算效率和更好的特征提取能2.优化技术(1)yolov3使用了基础的数据增强技术(如翻转、裁剪、亮度调整等),并且使用了自适应锚框来匹配目标的大小(2)yolov41.Mosaic数据增强这是一种新的数据增强方法,通过

- 系统间交互时,怎么校验两个系统所在服务器时间是否一致

chen2017sheng

经验总结服务器运维时间同步

一、背景知识网络时间协议(NTP):是一种用于同步计算机时钟的协议,通过向时间服务器发送请求,NTP客户端可以自动调整其系统时间,达到毫秒级别的精度。时间同步的重要性:在分布式系统中,时间一致性对于数据同步、日志记录、安全认证等至关重要。时间不一致可能导致数据冲突、日志混乱、认证失败等问题。二、校验方法接口中传递时间戳在接口调用时,双方系统可以在请求或响应中传递当前的时间戳。接收方收到时间戳后,与

- TCP网络通信/线程池

thief thief

Linuxsocketc语言线程池通信网络

TCP网络通信预备知识socket:在TCP/IP协议中表示:IP地址+TCP端口号或UDP端口号唯一标识网络通讯中的一个进程,IP地址+端口号就称为socket。网络字节序:在学习C语言的时候,我们大家都应该知道大小端的问题,在网络数据流中同样也有大小端之分,网络数据流的地址规定:先发出的数据是低地址,后发出的地址是高地址,即网络数据流应采用大端字节序,低地址高字节。#includeuint32

- 高效运维工具箱:精选10款Linux运维神器(非常详细)零基础入门到精通,收藏这一篇就够了_运维工程师脚本软件

狂野帅哥

运维linux服务器网络安全web安全计算机网络系统安全

运维工程师在日常工作中频繁运用的10款工具,并细致阐述每款工具的功能、适用场景以及其卓越之处。1.Shell脚本功能:主要用于自动化任务和批处理作业。适用场景:频繁用于文件处理、系统管理、简单的网络管理等操作。优势:灵活且强大,能够直接与系统进行交互操作。实例:运维工程师常常使用Shell脚本来批量修改服务器上的配置文件。#!/bin/bash#配置文件的路径``config_path="/pat

- TensorFlow\Keras实战100例——结合CNN和RNN神经网络~CIFAR-10图像分类识别

AI街潜水的八角

tensorflowkeras神经网络

一.原理说明现在热火朝天的多模态中,就会将图片和文本等融合到一起,CNN网络,从事图像处理的工程师一般特别熟悉,如果不了解,可以参见我的另外一篇博客:TensorFlow\Keras实战100例——三种方式实现BP神经网络~CIFAR-10图像分类识别-CSDN博客LSTM网络介绍如下:长短期记忆网络(LongShort-TermMemory,LSTM)是一种特殊类型的循环神经网络(RNN),由H

- 微信小程序入门一之小程序架构

Qiang_1995

微信小程序

微信公众平台技术文档2016-9-20凌晨,微信推出应用号“小程序”内测功能;2016-11-4,正式公测,企事业单位可申请公测账号;2017-1-9,正式上线;官方社区地址:http://developers.weixin.qq.com架构分析基本目录结构主目录(项目描述文件){主逻辑文件app.js主配置文件app.json:注册页面,全局定义网络超时、窗口表现等主样式文件app.wxss:类

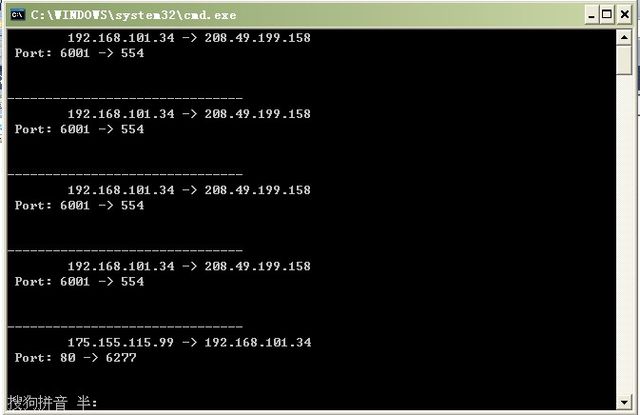

- Windows系统网络流量监控与限制攻略

小白爱电脑

Windowswindows

在现代互联网生活中,网络宽带流量管理变得越来越重要。特别是在家庭或小型办公环境中,有限的宽带流量需要被合理分配和有效利用。Windows系统提供了一些内置的工具和方法,可以帮助我们监控和限制电脑的网络宽带流量。一、监控网络宽带流量在Windows系统中,我们可以使用任务管理器来监控当前的网络数据流量。具体步骤如下:1.按下Ctrl+Shift+Esc组合键,打开任务管理器。2.点击“性能”选项卡,

- 安卓手机软件流量抓包工具HttpCanary的使用指南

鹅肝手握高V五色

httpudphttpswebsocket网络安全网络协议tcp/ip

企业运维实践与网络安全设为星标,每天带你从基础入门到进阶实践,再到放弃学习。网络抓包工具的选择与使用在网络调试和安全测试中,抓包工具是不可或缺的利器。除了常见的HttpCanary,还有一款功能强大的工具——SniffMaster(抓包大师),它在网络流量分析方面表现出色,尤其适合需要深度分析网络通信的场景。SniffMaster的主要特性全面的协议支持:不仅支持HTTP/HTTPS,还支持TCP

- git无法使用git协议clone github仓库问题解决方法

uuuuu1711644

gitgithub

如果你在使用Git协议(git://)尝试克隆GitHub仓库时遇到问题,可能是因为一些网络限制或防火墙设置阻止了Git协议的访问。你可以尝试以下解决方法:使用HTTPS协议克隆:GitHub支持使用HTTPS协议进行仓库克隆。使用HTTPS协议可以通过常见的端口(通常是443)绕过一些网络限制。在克隆命令中使用HTTPSURL替代Git协议的URL。例如:gitclonehttps://gith

- 投影仪欧盟网络安全EN18031认证,投影仪英国PSTI网络安全测试

weixin13823395179

web安全网络安全

投影仪欧盟网络安全EN18031认证,投影仪英国PSTI网络安全测试随着欧盟市场对无线电设备的网络安全要求不断提升,EN18031系列标准应运而生。它并不是传统意义上的“测试性能”标准,而是为了让无线设备在“联网后”也能守好三道防线:网络安全、个人隐私、防诈骗。那么,作为想要出口欧盟市场的品牌或工厂,EN18031跟你有什么关系?EN18031是欧盟无线电设备指令RED(2014/53/EU)第3

- linux如何在终端启动程序并让其在后台执行

洞阳

Linuxlinux运维linux命令

在终端启动程序并让其在后台执行,可根据不同的使用场景,采用以下几种常见方法。目录方法一:使用&符号方法二:使用nohup命令方法三:使用screen命令方法四:使用tmux命令方法一:使用&符号在命令的末尾添加&符号,就能让程序在后台运行。例如,要让ping命令在后台持续向www.example.com发送网络请求,可这样操作:pingwww.example.com&执行此命令后,程序会在后台运行

- 国际机构Gartner发布2025年网络安全趋势

阳光普照世界和平

web安全网络安全

转自:中国新闻网中新网北京3月14日电国际机构高德纳(Gartner)14日发布的消息称,网络安全和风险管理在2025年“面临挑战与机遇并存的局面”,“实现转型和提高弹性”对确保企业在快速变化的数字世界中,实现安全且可持续的创新至关重要。据高德纳预测,2025年网络安全趋势之一是网络安全规划将由生成式人工智能推动。传统的网络安全工作和资源大多集中于保护数据库等结构化数据上,但生成式人工智能的兴起正

- 微软将 AI 代理引入安全工具,助力缓解网络安全人员压力

Sinokap

行业热点分析人工智能microsoft微软

微软周一宣布,将在其面向网络安全场景的Copilot工具中推出11个全新AI代理,旨在减轻网络安全团队日常工作中最繁琐、最重复的任务负担。一、背景:AI被寄予厚望,填补网络安全人才缺口根据美国联邦数据,目前仅有83%的网络安全岗位能够被现有人才填补,人才缺口依然巨大。VectraAI的研究指出,安全团队每天约有三小时耗在响应告警上,部分团队每天需处理超过4400条安全告警。尽管众多传统安全厂商已发

- ResNet18与VGG11模型对比分析

mosquito_lover1

深度学习人工智能python神经网络

ResNet18和VGG11是两种经典的卷积神经网络(CNN)架构,它们在设计理念、性能和应用场景上有显著差异。以下是它们的详细对比:1.网络结构与设计理念VGG11核心思想:通过堆叠多个**小卷积核(3×3)**构建深层网络,强调深度对性能的提升。结构特点:11层(8个卷积层+3个全连接层)。每层卷积使用固定3×3卷积核,通过堆叠小卷积模拟大感受野(如两个3×3卷积等效于一个5×5卷积)。池化层

- 阿里云国际站代理商:如何通过并行文件系统提升IO性能?

聚搜云—服务器分享

阿里云云计算

1.元数据管理优化设计高效的元数据管理模块,如基于键值存储的模块,以提升元数据的IOPS(每秒输入输出操作次数),减少元数据访问延迟。2.并行I/O处理模型优化采用异步I/O和多线程技术,提高I/O处理的并发度,使多个进程或线程能够同时进行I/O操作,充分利用系统的I/O能力。3.网络通信优化采用多轨通信机制,增加网络通信带宽,减少数据传输瓶颈,确保数据能够快速地在节点之间传输。4.数据条带化将文

- Docker资源限制:给容器戴上精准“金箍“的工程指南

weixin_42587823

云原生docker容器运维

Docker资源限制:给容器戴上精准"金箍"的工程指南一、当容器变身"饕餮巨兽":真实事故现场去年某天,一个服务容器在凌晨3点突然暴走:#事故现场监控日志[03:12:45]CPU使用率:780%#物理机总共才8核![03:13:02]内存占用:32GB/32GB[03:13:15]磁盘IO延迟:15.7秒[03:13:30]网络丢包率:62%最终导致整个集群雪崩。这就是没有资源限制的血泪教训!二

- AI视频生成竞赛:代理IP如何成为隐形冠军的「加速器」

傻啦嘿哟

关于代理IP那些事儿自然语言处理

目录一、代理IP:AI竞赛的「瑞士军刀」二、技术解构:代理IP的「三重加速」三、技术博弈:代理IP的「攻防战」四、成本经济学:代理IP的「杠杆效应」五、伦理边界:代理IP的「暗面」结语:智能时代的「影子战争」在AI视频生成技术的军备竞赛中,参赛者们往往将目光投向算力集群、算法优化这些显性战场。但真正的行家却悄悄启用了一种「降维打击」工具——代理IP。这些看似普通的网络地址,正在成为决定竞赛胜负的隐

- 高可用解决方案详解

笑远

运维数据库集群高可用

高可用解决方案详解高可用性(HighAvailability,HA)是确保系统在出现硬件故障、软件错误或网络问题时仍能持续提供服务的关键设计目标。以下是针对数据库及应用层面的高可用解决方案,结合不同场景与技术的详细设计:一、高可用核心原则消除单点故障(SPOF)所有关键组件(服务器、网络、存储)均需冗余部署。快速故障转移实现秒级检测与切换(RTO<30秒)。数据零丢失(RPO=0)强一致性副本确保

- 技术驱动人类文明的范式革命:从科学发现到元宇宙重构

AI天才研究院

计算重构人工智能ai自动化

技术驱动人类文明的范式革命:从科学发现到元宇宙重构引言:技术作为文明演进的底层引擎在人类文明的演进图谱中,技术始终是最为活跃的变量。从两河流域的灌溉系统到量子计算机的量子比特,从腓尼基人的字母文字到ChatGPT的神经网络,技术不仅重塑了生产力形态,更深刻改写了人类认知世界与自我的方式。2023年全球研发投入突破2.2万亿美元,科技对经济增长贡献率在发达国家已达80%以上,这标志着人类正进入以技术

- 机顶盒芯片

黑石云

边缘计算

全志(Allwinner)和晶晨(Amlogic)都是知名的芯片设计公司,它们的产品广泛应用于智能电视盒子、网络播放器以及其他多媒体消费电子产品中。这些芯片通常被用于流量盒子,即那些能够处理大量数据传输任务的设备,包括但不限于PCDN(Peer-to-PeerContentDeliveryNetwork)应用。全志(Allwinner)芯片全志科技提供的芯片解决方案通常具有良好的性价比,适合预算有

- 笔记本运行边缘计算

黑石云

边缘计算

笔记本电脑可以用来运行PCDN(Peer-to-PeerContentDeliveryNetwork)服务。实际上,如果你有闲置的笔记本电脑,并且它具备一定的硬件条件和网络环境,那么它可以成为一个不错的PCDN节点。运行PCDN的基本要求硬件需求:处理器:多核处理器能够更好地处理并发连接。内存:至少2GBRAM,但推荐4GB或更多以确保流畅运行。存储:需要足够的硬盘空间来缓存数据,建议至少有几十G

- 企业带宽与家庭带宽

黑石云

边缘计算

企业带宽与家庭带宽在运行PCDN(Peer-to-PeerContentDistributionNetwork,即P2P内容分发网络)时存在显著差异,主要体现在以下几个方面:一、接入方式与带宽资源企业带宽:接入方式通常更为直接和高效,如企业专线,直接从宽带运营商机房光纤出来,一个OLT的PON口直接到用户设备上,独享接入方式保证了带宽的速度和稳定性。带宽资源充足,通常具有较高的上下行带宽速率,能够

- 边缘计算革命:重构软件架构的范式与未来

领码科技

技能篇产业篇AI应用边缘计算人工智能软件架构分布式系统云边协同实时性

摘要边缘计算通过将算力下沉至网络边缘,正在颠覆传统中心化软件架构的设计逻辑。本文系统分析了边缘计算对软件架构的范式革新,包括分布式分层架构、实时资源调度、安全防护体系等技术变革,并结合工业物联网、智慧医疗等场景案例,探讨了云边端协同、微服务改造、边缘AI融合等实践路径。文章提出“分层解耦-动态优化-智能自治”的架构设计框架,为开发者提供兼具理论性与操作性的指导。关键词:边缘计算、软件架构、分布式系

- 网吧网络的边缘计算

黑石云

边缘计算

网吧的网络在理论上是能够用于P2PCDN(点对点内容分发网络)的,但需综合评估以下核心条件及潜在风险:一、可行性分析硬件基础带宽优势:网吧通常采用高带宽网络(如万兆到桌面),能稳定提供P2PCDN所需的上行带宽资源。设备性能:网吧电脑配置较高(多核CPU、大内存、SSD),满足作为分布式节点的计算与存储需求。技术适配P2PCDN特性:技术如WebTorrent支持浏览器内P2P传输,兼容性强,即使

- 渗透测试(Penetration Testing, Pentest)

niuniu_666

单元测试测试工具java

渗透测试(PenetrationTesting,Pentest)渗透测试(又称渗透攻击测试或道德黑客测试)是一种模拟黑客攻击的安全评估方法,目的是发现计算机系统、网络或应用程序中的安全漏洞,并验证其可能导致的危害。渗透测试通常由**安全专家(白帽黑客)**执行,以帮助组织修复漏洞,防止真实攻击。渗透测试的核心目标发现安全漏洞(如SQL注入、XSS、权限提升等)评估漏洞的危害程度(是否可被利用?影响

- Python 爬虫:一键解锁 3GPP 标准协议下载难题

youngerwang

Python5G移动通信python爬虫3gpp标准协议反爬技巧

文章目录【背景说明】零、缘起一、核心算法设计1.**分层遍历算法(BFS)**2.**下载控制算法**3.**路径生成算法**二、关键数据结构三、可靠性增强设计1.**网络容错机制**2.**数据完整性保障**3.**系统兼容性设计**四、反爬虫对抗策略1.**基础反反爬技术**2.**高级防护建议(暂未实现,后续补充)**五、性能优化权衡(暂未实现,后续补充)六、合规性考量七、总结八、Pytho

- 卷积神经网络 - 微步卷积、空洞卷积

谦亨有终

AI学习笔记cnn人工智能神经网络机器学习

一、微步卷积微步卷积(FractionallyStridedConvolution),通常也称为转置卷积(TransposedConvolution)或反卷积(Deconvolution),是深度学习(尤其是卷积神经网络,CNN)中用于上采样(Upsampling)或特征图尺寸恢复的关键操作。它的核心目的是通过卷积操作将较小的特征图(低分辨率)扩展为更大的特征图(高分辨率)。1.微步卷积的核心思想

- 使用 Chromedp 监听网页请求和响应

Clown95

go#go爬虫gochromedp

使用Chromedp监听网页请求和响应在进行网络爬虫的时候,有很多网站都有反爬机制,比如你想抓点数据,结果发现每次请求都带一堆奇奇怪怪的参数——什么timestamp签名、AES加密的字段,还有各种Token令牌,跟密码本似的。你直接看网页源代码吧,那些JS代码被混淆得亲妈都不认识,像一团乱麻似的根本理不清头绪。这时候我们可以使用chromedp来监听网页请求,它的核心价值在于:第一不用费劲巴拉地

- 【人工智能】卷积神经网络(Convolutional Neural Network)

AI天才研究院

DeepSeekR1&大数据AI人工智能大模型人工智能cnn深度学习

文章目录卷积神经网络(ConvolutionalNeuralNetwork)卷积神经网络|CNN,ConvolutionalNeuralNetworks.1.卷积操作(ConvolutionOperation):2.池化操作(PoolingOperation):3.激活函数(ActivationFunction):4.全连接层(FullyConnectedLayer):卷积神经网络1.卷积神经网络

- ViewController添加button按钮解析。(翻译)

张亚雄

c

<div class="it610-blog-content-contain" style="font-size: 14px"></div>// ViewController.m

// Reservation software

//

// Created by 张亚雄 on 15/6/2.

- mongoDB 简单的增删改查

开窍的石头

mongodb

在上一篇文章中我们已经讲了mongodb怎么安装和数据库/表的创建。在这里我们讲mongoDB的数据库操作

在mongo中对于不存在的表当你用db.表名 他会自动统计

下边用到的user是表明,db代表的是数据库

添加(insert):

- log4j配置

0624chenhong

log4j

1) 新建java项目

2) 导入jar包,项目右击,properties—java build path—libraries—Add External jar,加入log4j.jar包。

3) 新建一个类com.hand.Log4jTest

package com.hand;

import org.apache.log4j.Logger;

public class

- 多点触摸(图片缩放为例)

不懂事的小屁孩

多点触摸

多点触摸的事件跟单点是大同小异的,上个图片缩放的代码,供大家参考一下

import android.app.Activity;

import android.os.Bundle;

import android.view.MotionEvent;

import android.view.View;

import android.view.View.OnTouchListener

- 有关浏览器窗口宽度高度几个值的解析

换个号韩国红果果

JavaScripthtml

1 元素的 offsetWidth 包括border padding content 整体的宽度。

clientWidth 只包括内容区 padding 不包括border。

clientLeft = offsetWidth -clientWidth 即这个元素border的值

offsetLeft 若无已定位的包裹元素

- 数据库产品巡礼:IBM DB2概览

蓝儿唯美

db2

IBM DB2是一个支持了NoSQL功能的关系数据库管理系统,其包含了对XML,图像存储和Java脚本对象表示(JSON)的支持。DB2可被各种类型的企 业使用,它提供了一个数据平台,同时支持事务和分析操作,通过提供持续的数据流来保持事务工作流和分析操作的高效性。 DB2支持的操作系统

DB2可应用于以下三个主要的平台:

工作站,DB2可在Linus、Unix、Windo

- java笔记5

a-john

java

控制执行流程:

1,true和false

利用条件表达式的真或假来决定执行路径。例:(a==b)。它利用条件操作符“==”来判断a值是否等于b值,返回true或false。java不允许我们将一个数字作为布尔值使用,虽然这在C和C++里是允许的。如果想在布尔测试中使用一个非布尔值,那么首先必须用一个条件表达式将其转化成布尔值,例如if(a!=0)。

2,if-els

- Web开发常用手册汇总

aijuans

PHP

一门技术,如果没有好的参考手册指导,很难普及大众。这其实就是为什么很多技术,非常好,却得不到普遍运用的原因。

正如我们学习一门技术,过程大概是这个样子:

①我们日常工作中,遇到了问题,困难。寻找解决方案,即寻找新的技术;

②为什么要学习这门技术?这门技术是不是很好的解决了我们遇到的难题,困惑。这个问题,非常重要,我们不是为了学习技术而学习技术,而是为了更好的处理我们遇到的问题,才需要学习新的

- 今天帮助人解决的一个sql问题

asialee

sql

今天有个人问了一个问题,如下:

type AD value

A

- 意图对象传递数据

百合不是茶

android意图IntentBundle对象数据的传递

学习意图将数据传递给目标活动; 初学者需要好好研究的

1,将下面的代码添加到main.xml中

<?xml version="1.0" encoding="utf-8"?>

<LinearLayout xmlns:android="http:/

- oracle查询锁表解锁语句

bijian1013

oracleobjectsessionkill

一.查询锁定的表

如下语句,都可以查询锁定的表

语句一:

select a.sid,

a.serial#,

p.spid,

c.object_name,

b.session_id,

b.oracle_username,

b.os_user_name

from v$process p, v$s

- mac osx 10.10 下安装 mysql 5.6 二进制文件[tar.gz]

征客丶

mysqlosx

场景:在 mac osx 10.10 下安装 mysql 5.6 的二进制文件。

环境:mac osx 10.10、mysql 5.6 的二进制文件

步骤:[所有目录请从根“/”目录开始取,以免层级弄错导致找不到目录]

1、下载 mysql 5.6 的二进制文件,下载目录下面称之为 mysql5.6SourceDir;

下载地址:http://dev.mysql.com/downl

- 分布式系统与框架

bit1129

分布式

RPC框架 Dubbo

什么是Dubbo

Dubbo是一个分布式服务框架,致力于提供高性能和透明化的RPC远程服务调用方案,以及SOA服务治理方案。其核心部分包含: 远程通讯: 提供对多种基于长连接的NIO框架抽象封装,包括多种线程模型,序列化,以及“请求-响应”模式的信息交换方式。 集群容错: 提供基于接

- 那些令人蛋痛的专业术语

白糖_

springWebSSOIOC

spring

【控制反转(IOC)/依赖注入(DI)】:

由容器控制程序之间的关系,而非传统实现中,由程序代码直接操控。这也就是所谓“控制反转”的概念所在:控制权由应用代码中转到了外部容器,控制权的转移,是所谓反转。

简单的说:对象的创建又容器(比如spring容器)来执行,程序里不直接new对象。

Web

【单点登录(SSO)】:SSO的定义是在多个应用系统中,用户

- 《给大忙人看的java8》摘抄

braveCS

java8

函数式接口:只包含一个抽象方法的接口

lambda表达式:是一段可以传递的代码

你最好将一个lambda表达式想象成一个函数,而不是一个对象,并记住它可以被转换为一个函数式接口。

事实上,函数式接口的转换是你在Java中使用lambda表达式能做的唯一一件事。

方法引用:又是要传递给其他代码的操作已经有实现的方法了,这时可以使

- 编程之美-计算字符串的相似度

bylijinnan

java算法编程之美

public class StringDistance {

/**

* 编程之美 计算字符串的相似度

* 我们定义一套操作方法来把两个不相同的字符串变得相同,具体的操作方法为:

* 1.修改一个字符(如把“a”替换为“b”);

* 2.增加一个字符(如把“abdd”变为“aebdd”);

* 3.删除一个字符(如把“travelling”变为“trav

- 上传、下载压缩图片

chengxuyuancsdn

下载

/**

*

* @param uploadImage --本地路径(tomacat路径)

* @param serverDir --服务器路径

* @param imageType --文件或图片类型

* 此方法可以上传文件或图片.txt,.jpg,.gif等

*/

public void upload(String uploadImage,Str

- bellman-ford(贝尔曼-福特)算法

comsci

算法F#

Bellman-Ford算法(根据发明者 Richard Bellman 和 Lester Ford 命名)是求解单源最短路径问题的一种算法。单源点的最短路径问题是指:给定一个加权有向图G和源点s,对于图G中的任意一点v,求从s到v的最短路径。有时候这种算法也被称为 Moore-Bellman-Ford 算法,因为 Edward F. Moore zu 也为这个算法的发展做出了贡献。

与迪科

- oracle ASM中ASM_POWER_LIMIT参数

daizj

ASMoracleASM_POWER_LIMIT磁盘平衡

ASM_POWER_LIMIT

该初始化参数用于指定ASM例程平衡磁盘所用的最大权值,其数值范围为0~11,默认值为1。该初始化参数是动态参数,可以使用ALTER SESSION或ALTER SYSTEM命令进行修改。示例如下:

SQL>ALTER SESSION SET Asm_power_limit=2;

- 高级排序:快速排序

dieslrae

快速排序

public void quickSort(int[] array){

this.quickSort(array, 0, array.length - 1);

}

public void quickSort(int[] array,int left,int right){

if(right - left <= 0

- C语言学习六指针_何谓变量的地址 一个指针变量到底占几个字节

dcj3sjt126com

C语言

# include <stdio.h>

int main(void)

{

/*

1、一个变量的地址只用第一个字节表示

2、虽然他只使用了第一个字节表示,但是他本身指针变量类型就可以确定出他指向的指针变量占几个字节了

3、他都只存了第一个字节地址,为什么只需要存一个字节的地址,却占了4个字节,虽然只有一个字节,

但是这些字节比较多,所以编号就比较大,

- phpize使用方法

dcj3sjt126com

PHP

phpize是用来扩展php扩展模块的,通过phpize可以建立php的外挂模块,下面介绍一个它的使用方法,需要的朋友可以参考下

安装(fastcgi模式)的时候,常常有这样一句命令:

代码如下:

/usr/local/webserver/php/bin/phpize

一、phpize是干嘛的?

phpize是什么?

phpize是用来扩展php扩展模块的,通过phpi

- Java虚拟机学习 - 对象引用强度

shuizhaosi888

JAVA虚拟机

本文原文链接:http://blog.csdn.net/java2000_wl/article/details/8090276 转载请注明出处!

无论是通过计数算法判断对象的引用数量,还是通过根搜索算法判断对象引用链是否可达,判定对象是否存活都与“引用”相关。

引用主要分为 :强引用(Strong Reference)、软引用(Soft Reference)、弱引用(Wea

- .NET Framework 3.5 Service Pack 1(完整软件包)下载地址

happyqing

.net下载framework

Microsoft .NET Framework 3.5 Service Pack 1(完整软件包)

http://www.microsoft.com/zh-cn/download/details.aspx?id=25150

Microsoft .NET Framework 3.5 Service Pack 1 是一个累积更新,包含很多基于 .NET Framewo

- JAVA定时器的使用

jingjing0907

javatimer线程定时器

1、在应用开发中,经常需要一些周期性的操作,比如每5分钟执行某一操作等。

对于这样的操作最方便、高效的实现方式就是使用java.util.Timer工具类。

privatejava.util.Timer timer;

timer = newTimer(true);

timer.schedule(

newjava.util.TimerTask() { public void run()

- Webbench

流浪鱼

webbench

首页下载地址 http://home.tiscali.cz/~cz210552/webbench.html

Webbench是知名的网站压力测试工具,它是由Lionbridge公司(http://www.lionbridge.com)开发。

Webbench能测试处在相同硬件上,不同服务的性能以及不同硬件上同一个服务的运行状况。webbench的标准测试可以向我们展示服务器的两项内容:每秒钟相

- 第11章 动画效果(中)

onestopweb

动画

index.html

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/

- windows下制作bat启动脚本.

sanyecao2314

javacmd脚本bat

java -classpath C:\dwjj\commons-dbcp.jar;C:\dwjj\commons-pool.jar;C:\dwjj\log4j-1.2.16.jar;C:\dwjj\poi-3.9-20121203.jar;C:\dwjj\sqljdbc4.jar;C:\dwjj\voucherimp.jar com.citsamex.core.startup.MainStart

- Java进行RSA加解密的例子

tomcat_oracle

java

加密是保证数据安全的手段之一。加密是将纯文本数据转换为难以理解的密文;解密是将密文转换回纯文本。 数据的加解密属于密码学的范畴。通常,加密和解密都需要使用一些秘密信息,这些秘密信息叫做密钥,将纯文本转为密文或者转回的时候都要用到这些密钥。 对称加密指的是发送者和接收者共用同一个密钥的加解密方法。 非对称加密(又称公钥加密)指的是需要一个私有密钥一个公开密钥,两个不同的密钥的

- Android_ViewStub

阿尔萨斯

ViewStub

public final class ViewStub extends View

java.lang.Object

android.view.View

android.view.ViewStub

类摘要: ViewStub 是一个隐藏的,不占用内存空间的视图对象,它可以在运行时延迟加载布局资源文件。当 ViewSt