[以早期版本为例]快速Dump爱加密的方法

- “本帖转发自群中鬼哥的雷锋分享为大爱的分享精神赞一个!”

最近有空学习下apk的保护,简单分析了爱加密加固后的程序流程,可以在inflate或dvmDexFileOpenPartial函数下断点,快速dump出Dex明文出来,如果想要了解详细流程的可以自己去分析了..(样本为Android软件安全与逆向分析中的Crackme0201.apk)(高手不要见笑,没有任何目的,仅供小菜玩乐)

下面看具体操作步骤.

加固前apk结构如下所示

一:准备调试环境:

将IDA的 android_server复制到android模拟器里面,修改其权限,执行.

adb push android_server /data/local/tmp/

adb shell chmod 755 /data/local/tmp/android_server

cd /data/local/tmp

./android_server

成功执行以上命令后打开另一个终端执行如下命令

adb forward tcp:23946 tcp:23946

二:打开IDA开始调试

调试前在加固后程序中加一句smali代码,让她睡一会儿,好让我们有时间去附加她,如下图所示.

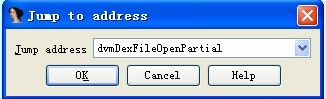

附加成功后按"G"键跳到dvmDexFileOpenPartial函数或inflate函数去下断,然后F9运行,如下图所示.

![[以早期版本为例]快速Dump爱加密的方法_第3张图片](http://img.e-com-net.com/image/info5/3b666c62f7824fe488b0ffba44bf824b.jpg)

此时寄存器情况如下所示:

![[以早期版本为例]快速Dump爱加密的方法_第4张图片](http://img.e-com-net.com/image/info5/15e247c9610b4848a3414f3634a1177d.jpg)

R0为存放DEX数据首地址,R1为Dex大小,Dump出来.

开始地址为: 4489B530 大小: 4EAD8 结束地址 448EA008

三:将加固后的的apk解压出来(zip解压),将里面的classes.dex替换成我们dump出来的原始dex,删除加固后的libexec.so libexecmain.so与其它

一些无用文件(可以不删除)然打包成apk.

接下来反编译打包后的apk,一定要删除AndroidManifest.xml文件中android:name="com.shell.SuperApplication"并保存

分析反编译的smali代码,根据strings.xml中的字符串提示,将if-nezv0, :cond_0 改成if-eqz v0, :cond_0 保存,编译成功后安装测试,如下图所示.

附件:http://pan.baidu.com/s/1jGwtRJw

![[以早期版本为例]快速Dump爱加密的方法_第1张图片](http://img.e-com-net.com/image/info5/506697d102de4515b5061400a2caad01.jpg)

![[以早期版本为例]快速Dump爱加密的方法_第2张图片](http://img.e-com-net.com/image/info5/d730deb80cfd47068f44c60b5e4b8c24.jpg)