Tomcat被曝重大漏洞,影响过去 13 年的所有版本

一、漏洞背景

近日,国内安全公司长亭科技披露一个在 Tomcat 中潜伏十多年的安全漏洞——Ghostcat (幽灵猫),其编号为 CVE-2020-1938 。

据悉,Ghostcat(幽灵猫)由长亭科技安全研究员发现,它是存在于 Tomcat 中的安全漏洞。

由于 Tomcat AJP 协议设计上存在缺陷,攻击者通过 Tomcat AJP Connector 可以读取或包含 Tomcat 上所有 webapp 目录下的任意文件,例如可以读取 webapp 配置文件或源代码。

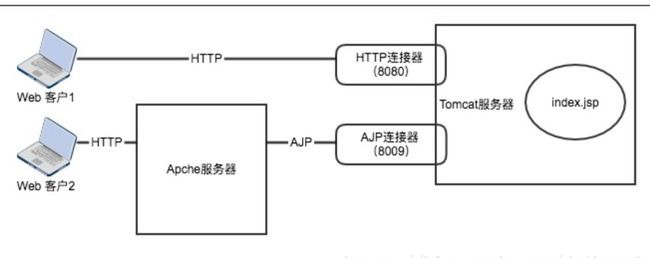

Tomcat Connector 是 Tomcat 与外部连接的通道,它使得 Catalina 能够接收来自外部的请求,传递给对应的 Web 应用程序处理,并返回请求的响应结果。默认情况下,Tomcat 配置了两个 Connector,它们分别是 HTTP Connector 和 AJP Connector。

安全公告编号:CNTA-2020-0004

2020年02月20日, 360CERT 监测发现 国家信息安全漏洞共享平台(CNVD) 收录了 CNVD-2020-10487 Apache Tomcat文件包含漏洞。

CNVD-2020-10487/CVE-2020-1938是文件包含漏洞,攻击者可利用该高危漏洞读取或包含 Tomcat 上所有 webapp 目录下的任意文件,如:webapp 配置文件或源代码等。

受影响的版本包括:Tomcat 6,Tomcat 7的7.0.100以下版本,Tomcat 8的8.5.51以下版本,Tomcat 9的9.0.31以下版本。

CNVD 对该漏洞的综合评级为“高危”。

二、影响版本

1、Apache Tomcat 9.x < 9.0.31

2、Apache Tomcat 8.x < 8.5.51

3、Apache Tomcat 7.x < 7.0.100

4、Apache Tomcat 6.x

三、漏洞分析

3.1 AJP Connector

Apache Tomcat服务器通过Connector连接器组件与客户程序建立连接,Connector表示接收请求并返回响应的端点。即Connector组件负责接收客户的请求,以及把Tomcat服务器的响应结果发送给客户。

在Apache Tomcat服务器中我们平时用的最多的8080端口,就是所谓的Http Connector,使用Http(HTTP/1.1)协议

在conf/server.xml文件里,他对应的配置为:

而 AJP Connector,它使用的是 AJP 协议(Apache Jserv Protocol)是定向包协议。因为性能原因,使用二进制格式来传输可读性文本,它能降低 HTTP 请求的处理成本,因此主要在需要集群、反向代理的场景被使用。

Ajp协议对应的配置为:

Tomcat服务器默认对外网开启该端口 Web客户访问Tomcat服务器的两种方式:

3.2 代码分析

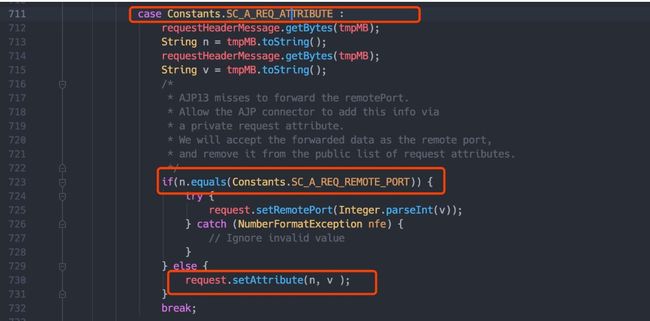

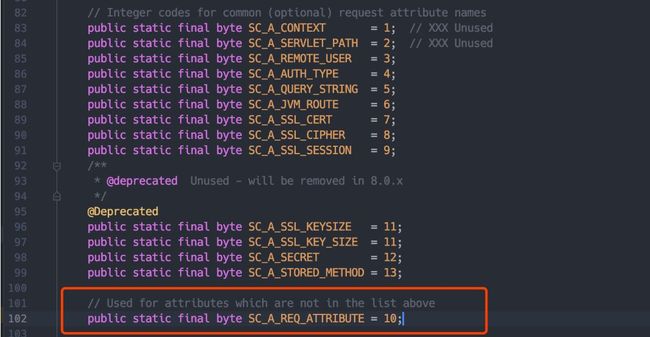

漏洞产生的主要位置在处理Ajp请求内容的地方org.apache.coyote.ajp.AbstractAjpProcessor.java#prepareRequest()

这里首先判断SCAREQ_ATTRIBUTE,意思是如果使用的Ajp属性并不在上述的列表中,那么就进入这个条件

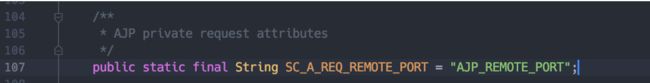

SCAREQREMOTEPORT对应的是AJPREMOTEPORT,这里指的是对远程端口的转发,Ajp13并没有转发远程端口,但是接受转发的数据作为远程端口。

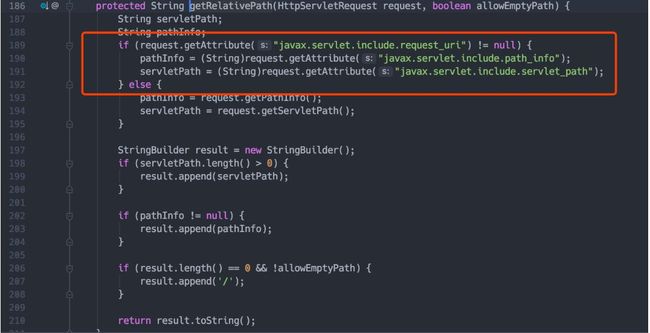

于是这里我们可以进行对Ajp设置特定的属性,封装为request对象的Attribute属性 比如以下三个属性可以被设置:

javax.servlet.include.request_uri

javax.servlet.include.path_info

javax.servlet.include.servlet_path3.3 任意文件读取

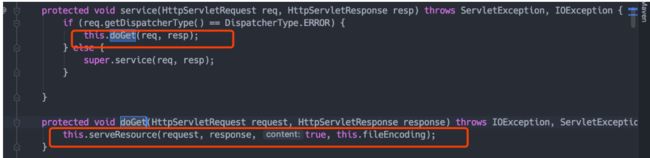

当请求被分发到org.apache.catalina.servlets.DefaultServlet#serveResource()方法

调用getRelativePath方法,需要获取到request_uri不为null,然后从request对象中获取并设置pathInfo属性值和servletPath属性值

接着往下看到getResource方法时,会把path作为参数传入,获取到文件的源码

漏洞演示:读取到/WEB-INF/web.xml文件

3.4 命令执行

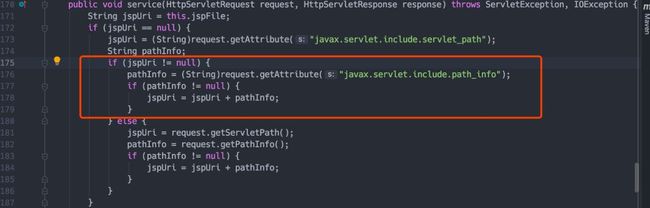

当在处理 jsp 请求的uri时,会调用 org.apache.jasper.servlet.JspServlet#service()

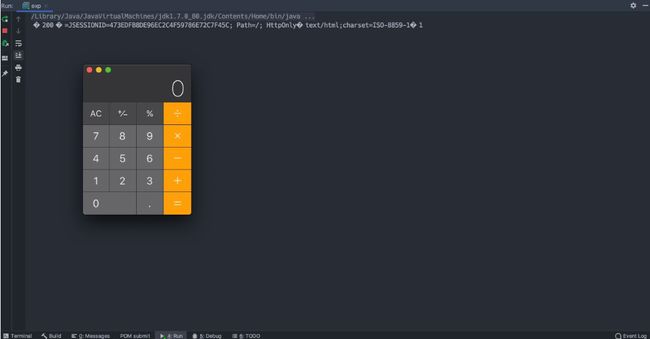

最后会将pathinfo交给serviceJspFile处理,以jsp解析该文件,所以当我们可以控制服务器上的jsp文件的时候,比如存在jsp的文件上传,这时,就能够造成rce

漏洞演示:造成rce

四、修复建议

长亭科技提示:对于处在漏洞影响版本范围内的 Tomcat 而言,若其开启 AJP Connector 且攻击者能够访问 AJP Connector 服务端口的情况下,即存在被 Ghostcat 漏洞利用的风险。

并且,Tomcat AJP Connector 默认配置下即为开启状态,且监听在 0.0.0.0:8009。

要正确修复 Ghostcat 漏洞,首先要确定服务器环境中是否有用到 Tomcat AJP 协议:

如果未使用集群或反向代理,则基本上可以确定没有用到 AJP;

如果使用了集群或反向代理,则需要看集群或反代服务器是否与 Tomcat 服务器 AJP 进行通信

早在 1 月初,长亭科技向 Apache Tomcat 官方提交漏洞。

目前,Tomcat 官方已经发布 9.0.31、8.5.51 及 7.0.100 版本针对此漏洞进行修复。因此,建议 Tomcat 用户尽快升级到最新版本。

| Tomcat 分支 | 版本号 |

|---|---|

| Tomcat 7 | 7.0.0100 |

| Tomcat 8 | 8.5.51 |

| Tomcat 9 | 9.0.31 |

下载链接如下:

7.0.100版本:https://tomcat.apache.org/download-70.cgi

8.5.51版本:https://tomcat.apache.org/download-80.cgi

9.0.31版本 https://tomcat.apache.org/download-90.cgi

素材来源以下网站:

www.anquanke.com/post/id/199448

https://www.infoq.cn/article/CyeCTLTTqWT2QJkuLEh3

作者:Hu3sky & 万佳

![]()

“扫一扫,获取更多内容”