- 【Steg】CTF 隐写术题目解题思路图

D-river

CTF安全网络安全

以下是专门针对CTF隐写术(Steganography)的解题思路与步骤树形图,包含常见分类、工具链和关键方法:CTF隐写术题目解题思路图隐写术(Steganography)├──1.图片隐写(ImageSteg)│├──1.1LSB隐写(最低有效位)││├──步骤:StegSolve逐通道分析,提取LSB数据。││└──工具:StegSolve、zsteg、PythonPIL库。│││├──1.

- CTF---密码学(1)--古典密码-理论与实战详解

洛一方

#渗透测试从入门到入土网络安全---白帽从小白到大神密码学网络安全web安全网络攻击模型安全系统安全计算机网络

密码学的三个发展阶段:密码学的首要目的是隐藏信息的涵义,而并不是隐藏信息的存在,这是密码学与隐写术的一个重要区别。密码学的发展大概经历了三个阶段:古典密码阶段(1949年以前):早期的数据加密技术比较简单,复杂程度不高,安全性较低,大部分都是一些具有艺术特征的字谜。随着工业革命的到来和二次世界大战的爆发,数据加密技术有了突破性的发展。出现了一些比较复杂的加密算法以及机械的加密设备。近代密码阶段(1

- ctf-杂项-编码分析-Morse编码

go_to_hacker

ctfctf

通信中的编码:Morse编码,(国际摩尔斯电码)ctf:题目:嘀嗒嘀嗒嘀嗒嘀嗒时针它不停在转动-----.-.....嘀嗒嘀嗒嘀嗒嘀嗒小雨它拍打着水花-.-.----...writeup:通过摩斯密码表自己一一对应查找,也可以同网上在线工具直接计算http://www.zhongguosou.com/zonghe/moErSiCodeConverter.aspx或者:http://rumkin.c

- 愿你天天好心情啦

Sirius_5de5

古有梁祝化蝶飞一路有你不觉累许仙逆天会白蛇情动地天永不悔七七说好鹊桥会牛郎真心织女陪蜜意浓情世人追七夕来啦幸福随选修了一门《趣味隐写术与密码术》,就用上面这首诗表达一下对你的祝愿啦!不用说诗真的很美,而且这首藏头尾诗也不是很奇怪,很容易看出需要表达的内容。藏头尾诗的有效信息藏于诗词中,爱情藏头诗是一种含蓄的表爱方式,是将所要表达之事藏于诗句中,使之在隽永优美中暗藏玄机。既然是诗,它必须具备诗歌的因

- 渗透测试CTF-图片隐写的详细教程(干货)

保持微笑-泽

渗透测试渗透测试网络安全CTF

大家可以关注一下我的公众号-小白渗透测试BinwalkBinwalk是一款快速、易用,用于分析,逆向工程和提取固件映像的工具。最直接的我们可以用来检测图片中是否有隐藏的文件。如图,拿到图片,使用binwalk工具检查发现存在文件包含。我们可以看到这个图片中包含了一个rar压缩包。Foremostforemost是一个控制台程序,用于根据页眉,页脚和内部数据结构恢复文件。最直接的我们可以将图片中的隐

- 图像处理之《鲁棒图像隐写术:隐藏频率系数中的信息》论文精读

Hard Coder

图像处理图像处理JPEG压缩鲁棒图像隐写频域系数论文阅读

一、文章摘要隐写术是一种将秘密信息隐藏到公共多媒体对象中而不会引起第三方怀疑的技术。然而,大多数现有的工作不能提供良好的抗有损JPEG压缩鲁棒性,同时保持相对较大的嵌入容量。提出了一种基于可逆神经网络的端到端鲁棒隐写系统。该方法将秘密信息直接隐藏到封面图像的离散余弦变换(DCT)系数中,而不是隐藏在空间域中,显著提高了鲁棒性和抗隐写安全性。首先提出了互信息损失来约束INN中的信息流。实现了双向融合

- 图像处理之《隐写网络的隐写术》论文阅读

Hard Coder

图像处理图像处理隐写网络隐写术深度神经网络模型伪装论文阅读

一、文章摘要隐写术是一种在双方之间进行秘密通信的技术。随着深度神经网络(DNN)的快速发展,近年来越来越多的隐写网络被提出,并显示出良好的性能。与传统的手工隐写工具不同,隐写网络的规模相对较大。如何在公共信道上秘密传输隐写网络引起了人们的关注,这是隐写技术在实际应用中的关键阶段。为了解决这一问题,本文提出了一种新的隐写网络隐写方案。不像现有的隐写方案,其重点是微妙的修改封面数据,以适应秘密。我们建

- 图像处理之《生成隐写流》论文阅读

Hard Coder

图像处理图像处理生成式隐写Glow模型数据隐藏论文阅读

一、文章摘要生成隐写术(GS)是一种新的数据隐藏方式,其特点是直接从秘密数据生成隐写介质。现有的GS方法通常因性能差而受到批评。本文提出了一种新的基于流的GS方法——生成隐写流(GSF),该方法可以直接生成隐写图像而不需要封面图像。我们将隐写图像生成和秘密数据恢复过程作为一个可逆变换,在输入的秘密数据和生成的隐写图像之间建立可逆的双客观映射。在前向映射中,将秘密数据隐藏在Glow模型的输入潜变量中

- 图像处理之《生成隐写网络》论文精读

Hard Coder

图像处理图像处理生成式隐写GAN数据隐藏分层梯度衰减

一、文章摘要隐写术通常修改封面媒体以嵌入秘密数据。最近出现了一种新的隐写方法,称为生成隐写(GS),其中隐写图像(包含秘密数据的图像)直接从秘密数据生成,而不需要封面介质。然而,现有的GS方案经常因性能差而受到批评。在本文中,我们提出了一种先进的生成隐写网络(GSN),它可以在不使用封面图像的情况下生成逼真的隐写图像。我们首先引入了互信息机制,这有助于实现高的秘密提取精度。我们的模型包含四个子网络

- XCTF攻防世界MISC进阶篇题目(1-10)

青崖牧人

1Training-Stegano-1这是我能想到的最基础的图片隐写术附件是个bmp图片,下载下来长这样一开始先用stegsolve和binwalk看了看没发现问题,然后用winhex发现有文字,“看看hex-edit提示了什么”试着提交flag{steganoI},不对,看了wp说是直接提交steganoI。。。2Test-flag-please-ignore没有题干,有一个附件,下载下来是个没

- 嵌入式学习日记(四)

huyz_2008

嵌入式学习

嵌入式学习记录2018.11.9理论学习阶段计算机科学导论(原书第二版)第16章安全学到的新知识1安全的三个目标:机密性、完整性和可用性2安全攻击分为针对机密性的威胁、对完整性的威胁和对可用性的威胁3为了达到安全目标和防止安全攻击,人们定义了安全服务的标准。下边是五个常见的服务类型4实现技术,流行的两种:密码术以及特殊的隐写术5密码术今被定义成涉及三个不同的机制:对称秘钥密码、非对称秘钥密码和散列

- ctf-夏令营-crypto

逃课的小学生

ctfcryptoctfcrypto

1.通过nc端口可以获得一个加密算法的五个参数n,e,d,c2,r。几次nc发现参数n,e,d不发生变化,而c2和r在不断的变化,所以猜测这是一个RSA加密,而c2和r都是密文,进行尝试,发现c2解出的明文与r^-1相乘可以获得一段有意义的明文,即为答案importgmpy2defshuchu(mingwenstr):ifmingwenstr[len(mingwenstr)-1]=='L':min

- 【misc | CTF】攻防世界 适合作为桌面

星盾网安

安全

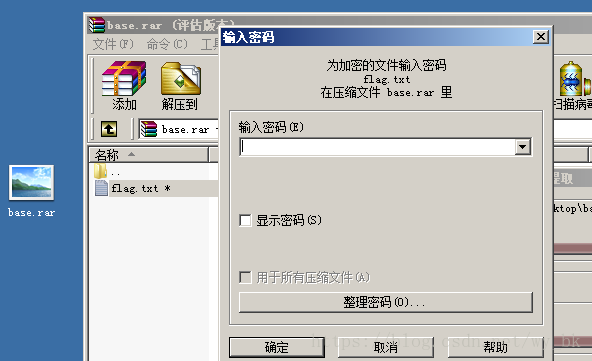

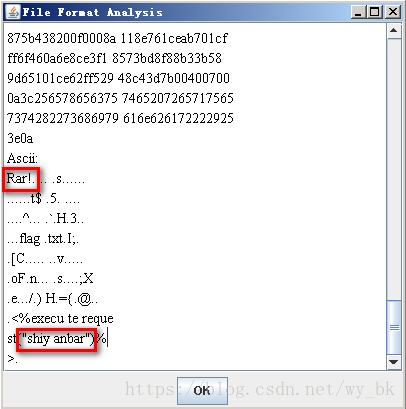

天命:这题还挺繁琐的,知识点还不少目录步骤1:图片隐写步骤2:Winhex查看ascii码步骤1:图片隐写拿到这张图片,不可能扔进ps会有多图层,普通图片也就一个图层而已但居然可以有隐写图片这技术,还真的是第一次听说可以看看这个视频,博主讲的不错:隐写术:把秘密藏在照片里_哔哩哔哩_bilibili再了解会发现其实隐写术有很多种,可以通过像素,光影,颜色等隐血进去还有输入密码来加密与解密的有点古典

- WEB攻防-通用漏洞&文件上传&js验证&mime&user.ini&语言特性

@墨竹

前端javascriptphp

目录知识点1、文件上传-前端验证2、文件上传-黑白名单3、文件上传-user.ini妙用4、文件上传-PHP语言特性详细介绍1、检测层面:前端,后端等2、检测内容:文件头,完整性,二次渲染等3、检测后缀:黑名单,白名单,MIME检测等4、绕过技巧5、前置知识案例演示-CTFSHOW-文件上传-151到161关卡CTF-文件上传-151CTF-文件上传-152CTF-文件上传-153CTF-文件上传

- 渗透测试CTF-流量分析

保持微笑-泽

渗透测试渗透测试web安全测试工具

大家可以关注一下我的微信公众号-小白渗透测试工具:wireshark我们这里以三道CTF题目为例,开始讲解。题目一下载流量包,打开wireshark流量包为多个带range头部发送的http报文,所以都是部分回显,把所有的部分回显按照时间顺序拼接即可分别打开这几个文件,拼接里面的内容就是最终的flag,结果为flag{17uaji1l}题目二下载压缩包解压后发现为流量包,打开分析tcp连接,再是F

- ctf-攻防世界-web:webshell

2021gracedoudou

#webshellunctf

提示webshell在index.php里面,那就打开场景看看:显然是一句话木马,密码为shell。用菜刀或者蚁剑链接一句话,即可找到flag:3.也可以使用hackbar,使用post方式传递shell=system(ls)列出目录shell=system('catflag.txt');获得flagshell=system(“find/-name‘flag*’”);蚁剑下载地址https://g

- 基于DNA的密码学和隐写术综述

AI知识图谱大本营

密码学

摘要本文全面调研了不同的脱氧核糖核酸(DNA)-基于密码学和隐写术技术。基于DNA的密码学是一个新兴领域,利用DNA分子的大规模并行性和巨大的存储容量来编码和解码信息。近年来,由于其相对传统密码学方法的潜在优势,如高存储容量、低错误率和对环境因素的抗性,该领域引起了极大关注。在本文中,我们回顾了三种类型的基于DNA的密码学:自然DNA密码学、伪DNA密码学和基于DNA的隐写术。对于每种技术,我们讨

- 参加CTF比赛不会这些技术点,过去也是当炮灰!【CTF要掌握哪些技术点】

退休的龙叔

网络安全CTF网络安全渗透测试安全网络

文章目录0.前言1.Web技术2.逆向工程3.密码学4.网络分析5.系统编程6.二进制分析7.密码破解8.隐写术9.社会工程学10.日志分析0.前言很多人学了很久网络安全方面的技术出来还是找不到工作,这到底是为什么?其实是没弄清楚现在企业在网络安全方面的岗位需要什么,比如说网络安全领域最热门的渗透测试方向:很明显,现在网安面试的时候,加分项就是CTF比赛或者漏洞证明,即便你的专业不是纯计算机专业,

- 青少年CTF-Misc(持续更新中)

是liku不是里库

CTFweb安全CTF

FLAG:当觉得自己很菜的时候,就静下心来学习专研方向:Web安全,CTF每日emo:听一千遍反方向的钟,我们能回到过去吗?1.StegoTXT:解压缩文件。发现字母中存在覆盖。使用0宽隐写在线解密得到flag。工具:纯文本隐写术2.欢迎来到商丘师范学院:解压缩文件后拿到一个图片当我在linux下却是无法打开图片,应该是图片尺寸不对,直接爆破爆破长宽高脚本:importbinasciiimport

- CTF-文件上传

YAy17

CTF数据库网络安全安全学习web安全

[NISACTF2022]babyupload界面没什么好稀奇的,上来就是上传文件:这里在测试的时候,发现无论怎么上传都提示badfilename!奇奇怪怪;f12源代码,发现:存在着提示?尝试访问,发现存在源码的泄露,代码审计:fromflaskimportFlask,request,redirect,g,send_from_directoryimportsqlite3importosimpor

- DFT音频还原及降噪实战

Hellespontus

信息隐藏音视频c++算法信号处理

傅里叶变换与信息隐写术(二)声音数据声音可以用连续的波形来表示声音在计算机中的存储是离散的计算机中存储的是声音的几个采样点的数据,1秒钟采样5个点就表示采样频率是5Hz(每隔0.25秒取一个点,注意第0秒也取)采样频率越高,听到的声音就越平滑、越连续比如这段1Hz的音频采样频率为16.1kHz,就意味着它在这份文件中1秒钟存储了16100个数据点。以下代码可以用于生成一段音频#!/usr/bin/

- 中职网络安全-隐写术

Plkaciu

中职网络安全web安全安全

有什么不会或者需要环境都可以找我qq:195744492这个也是2022年四川省赛的赛题1.找出文件夹1中的文件,将文件中的隐藏信息作为flag提交将图片放入kali,查询文件内部是否有其他文件发现有一个地址开头为0x1D55DC的图片,我们可以手动或使用工具将它分离,这里我们跟着大佬一样使用手动(应为比赛环境里面可能没有foremost这个工具),打开Winhex这里我们可以利用定义块选区

- CTF-文件包含(1)

Plkaciu

#webweb安全

南邮杯CTF文件包含题目地址:asdf点击后利用file函数对show.php进行文件利用使用伪协议php://filter/read=convert.base64-encode/resource=index.php访问index.php文件+base64解码后得到flag[极客大挑战2019]SecretFile题目地址:BUUCTF在线评测查看源码,发现了一个文件点击跳转有一个secret按钮

- CTF-攻防世界web新手入门篇

weixin_45923850

CTF安全web服务器javascriptweb安全php

CTF-攻防世界web新手入门(全)攻防世界网址1、view_source2、robots3、backup4、cookie5、disabled_button6、weak_auth7、simple_php8、get_post9、xff_referer10、webshell11、command_execution12、simple_js攻防世界网址https://adworld.xctf.org.cn

- MISC之LSB

正在努力中的小白♤

安全学习

LSB隐写简介LSB隐写(LeastSignificantBitSteganography)是一种隐写术,它通过将秘密信息嵌入到图像、音频或视频等多媒体文件中的最低有效位中来隐藏信息。在数字图像中,每个像素由红、绿、蓝三个通道的颜色值组成。每个颜色通道的颜色值通常用8位二进制数表示,范围为0-255。而LSB隐写则是将秘密信息的二进制位依次替换为RGB值中的最低有效位,从而实现隐藏信息的效果。由于

- ctf隐写用到的技术 隐写术试题及工具

白帽子凯哥

网络安全web安全图像处理网络pythonphp

在CTF(CaptureTheFlag)竞赛中,隐写术(Steganography)类题型主要涉及在看似普通的数据中隐藏或发现秘密信息。隐写术(Steganography)是一种信息隐藏技术,它的目的是在不引起注意的情况下隐藏信息。与加密不同,加密着重于信息内容的保密,隐写术则着重于隐藏信息的存在。隐写术可以通过多种方式实现,比如在数字图像、视频、音频文件或其他计算机文件中隐藏信息。隐写术的核心思

- 2023年甘肃职业院校技能大赛(中职教师组)网络安全竞赛样题(五)

旺仔Sec

中职网络空间安全网络运维web安全

2023年甘肃职业院校技能大赛(中职教师组)网络安全竞赛样题(五)(总分1000分)目录模块A基础设施设置与安全加固模块B网络安全事件响应、数字取证调查和应用安全B-1任务一:Linux系统安全B-2任务二:漏洞扫描与利用B-3任务三:Web安全应用B-4任务四:流量分析B-5任务五:FTP弱口令渗透测试B-6任务六:Web渗透测试B-7任务七:中间人攻击渗透测试B-8任务八:隐写术应用B-9任务

- 隐写术和人工智能

网络研究院

网络研究院人工智能模型编码推理隐写术训练

在一项新的研究中,人工智能对齐研究实验室RedwoodResearch揭示了大型语言模型(LLM)可以掌握“编码推理”,这是一种隐写术形式。这种有趣的现象使得大型语言模型能够以人类读者无法理解的方式巧妙地将中间推理步骤嵌入到生成的文本中。大型语言模型通常受益于推理的中间阶段来生成复杂问题的答案。当这些中间推理步骤用于监视模型活动时,这种显式推理必须是忠实的,也就是说,它反映了模型实际推理的内容。研

- CTF-虚拟机-QEMU-前置知识-操作流程与源码阅读

看星猩的柴狗

linux服务器数据库

文章目录总览内存PCI设备PCI配置空间前64个字节对应源码Memorry空间的BARIO空间的BARMMIOPMIOIspci访问PCI设备配置空间中的Memory空间和IO空间MMIOPMIOQQM(qemuobjectmodel)简洁概要将TypeInfo注册TypeImpl:ObjectClass的初始化:实例化Instance(Object)准备自己写mini版QEMU吧,不然实在迷糊吹

- 《CTF 解题技能之 MISC 基础》(上)

hqxnb666

安全网络安全安全架构密码学系统安全网络攻击模型计算机网络

本篇旨在帮助在CTF-杂项方面零基础小白完完全全的从头开始讲解(全网最详细)文章目录前言一、CTF中我们为什么从杂项开始?二、杂项的类型1.隐写2.压缩包处理3.流量分析4.攻击取证总结前言本篇我们将会介绍杂项的基本做题思路工具虚拟机等具体用法帮助你直接上手ctf关于CTF所需要安装的工具和网安等环境配置我已经全部整理好免费后台找我领取即可(不卖课!)提示:以下是本篇文章正文内容,下面案例可供参考

- redis学习笔记——不仅仅是存取数据

Everyday都不同

returnSourceexpire/delincr/lpush数据库分区redis

最近项目中用到比较多redis,感觉之前对它一直局限于get/set数据的层面。其实作为一个强大的NoSql数据库产品,如果好好利用它,会带来很多意想不到的效果。(因为我搞java,所以就从jedis的角度来补充一点东西吧。PS:不一定全,只是个人理解,不喜勿喷)

1、关于JedisPool.returnSource(Jedis jeids)

这个方法是从red

- SQL性能优化-持续更新中。。。。。。

atongyeye

oraclesql

1 通过ROWID访问表--索引

你可以采用基于ROWID的访问方式情况,提高访问表的效率, , ROWID包含了表中记录的物理位置信息..ORACLE采用索引(INDEX)实现了数据和存放数据的物理位置(ROWID)之间的联系. 通常索引提供了快速访问ROWID的方法,因此那些基于索引列的查询就可以得到性能上的提高.

2 共享SQL语句--相同的sql放入缓存

3 选择最有效率的表

- [JAVA语言]JAVA虚拟机对底层硬件的操控还不完善

comsci

JAVA虚拟机

如果我们用汇编语言编写一个直接读写CPU寄存器的代码段,然后利用这个代码段去控制被操作系统屏蔽的硬件资源,这对于JVM虚拟机显然是不合法的,对操作系统来讲,这样也是不合法的,但是如果是一个工程项目的确需要这样做,合同已经签了,我们又不能够这样做,怎么办呢? 那么一个精通汇编语言的那种X客,是否在这个时候就会发生某种至关重要的作用呢?

&n

- lvs- real

男人50

LVS

#!/bin/bash

#

# Script to start LVS DR real server.

# description: LVS DR real server

#

#. /etc/rc.d/init.d/functions

VIP=10.10.6.252

host='/bin/hostname'

case "$1" in

sta

- 生成公钥和私钥

oloz

DSA安全加密

package com.msserver.core.util;

import java.security.KeyPair;

import java.security.PrivateKey;

import java.security.PublicKey;

import java.security.SecureRandom;

public class SecurityUtil {

- UIView 中加入的cocos2d,背景透明

374016526

cocos2dglClearColor

要点是首先pixelFormat:kEAGLColorFormatRGBA8,必须有alpha层才能透明。然后view设置为透明glView.opaque = NO;[director setOpenGLView:glView];[self.viewController.view setBackgroundColor:[UIColor clearColor]];[self.viewControll

- mysql常用命令

香水浓

mysql

连接数据库

mysql -u troy -ptroy

备份表

mysqldump -u troy -ptroy mm_database mm_user_tbl > user.sql

恢复表(与恢复数据库命令相同)

mysql -u troy -ptroy mm_database < user.sql

备份数据库

mysqldump -u troy -ptroy

- 我的架构经验系列文章 - 后端架构 - 系统层面

agevs

JavaScriptjquerycsshtml5

系统层面:

高可用性

所谓高可用性也就是通过避免单独故障加上快速故障转移实现一旦某台物理服务器出现故障能实现故障快速恢复。一般来说,可以采用两种方式,如果可以做业务可以做负载均衡则通过负载均衡实现集群,然后针对每一台服务器进行监控,一旦发生故障则从集群中移除;如果业务只能有单点入口那么可以通过实现Standby机加上虚拟IP机制,实现Active机在出现故障之后虚拟IP转移到Standby的快速

- 利用ant进行远程tomcat部署

aijuans

tomcat

在javaEE项目中,需要将工程部署到远程服务器上,如果部署的频率比较高,手动部署的方式就比较麻烦,可以利用Ant工具实现快捷的部署。这篇博文详细介绍了ant配置的步骤(http://www.cnblogs.com/GloriousOnion/archive/2012/12/18/2822817.html),但是在tomcat7以上不适用,需要修改配置,具体如下:

1.配置tomcat的用户角色

- 获取复利总收入

baalwolf

获取

public static void main(String args[]){

int money=200;

int year=1;

double rate=0.1;

&

- eclipse.ini解释

BigBird2012

eclipse

大多数java开发者使用的都是eclipse,今天感兴趣去eclipse官网搜了一下eclipse.ini的配置,供大家参考,我会把关键的部分给大家用中文解释一下。还是推荐有问题不会直接搜谷歌,看官方文档,这样我们会知道问题的真面目是什么,对问题也有一个全面清晰的认识。

Overview

1、Eclipse.ini的作用

Eclipse startup is controlled by th

- AngularJS实现分页功能

bijian1013

JavaScriptAngularJS分页

对于大多数web应用来说显示项目列表是一种很常见的任务。通常情况下,我们的数据会比较多,无法很好地显示在单个页面中。在这种情况下,我们需要把数据以页的方式来展示,同时带有转到上一页和下一页的功能。既然在整个应用中这是一种很常见的需求,那么把这一功能抽象成一个通用的、可复用的分页(Paginator)服务是很有意义的。

&nbs

- [Maven学习笔记三]Maven archetype

bit1129

ArcheType

archetype的英文意思是原型,Maven archetype表示创建Maven模块的模版,比如创建web项目,创建Spring项目等等.

mvn archetype提供了一种命令行交互式创建Maven项目或者模块的方式,

mvn archetype

1.在LearnMaven-ch03目录下,执行命令mvn archetype:gener

- 【Java命令三】jps

bit1129

Java命令

jps很简单,用于显示当前运行的Java进程,也可以连接到远程服务器去查看

[hadoop@hadoop bin]$ jps -help

usage: jps [-help]

jps [-q] [-mlvV] [<hostid>]

Definitions:

<hostid>: <hostname>[:

- ZABBIX2.2 2.4 等各版本之间的兼容性

ronin47

zabbix更新很快,从2009年到现在已经更新多个版本,为了使用更多zabbix的新特性,随之而来的便是升级版本,zabbix版本兼容性是必须优先考虑的一点 客户端AGENT兼容

zabbix1.x到zabbix2.x的所有agent都兼容zabbix server2.4:如果你升级zabbix server,客户端是可以不做任何改变,除非你想使用agent的一些新特性。 Zabbix代理(p

- unity 3d还是cocos2dx哪个适合游戏?

brotherlamp

unity自学unity教程unity视频unity资料unity

unity 3d还是cocos2dx哪个适合游戏?

问:unity 3d还是cocos2dx哪个适合游戏?

答:首先目前来看unity视频教程因为是3d引擎,目前对2d支持并不完善,unity 3d 目前做2d普遍两种思路,一种是正交相机,3d画面2d视角,另一种是通过一些插件,动态创建mesh来绘制图形单元目前用的较多的是2d toolkit,ex2d,smooth moves,sm2,

- 百度笔试题:一个已经排序好的很大的数组,现在给它划分成m段,每段长度不定,段长最长为k,然后段内打乱顺序,请设计一个算法对其进行重新排序

bylijinnan

java算法面试百度招聘

import java.util.Arrays;

/**

* 最早是在陈利人老师的微博看到这道题:

* #面试题#An array with n elements which is K most sorted,就是每个element的初始位置和它最终的排序后的位置的距离不超过常数K

* 设计一个排序算法。It should be faster than O(n*lgn)。

- 获取checkbox复选框的值

chiangfai

checkbox

<title>CheckBox</title>

<script type = "text/javascript">

doGetVal: function doGetVal()

{

//var fruitName = document.getElementById("apple").value;//根据

- MySQLdb用户指南

chenchao051

mysqldb

原网页被墙,放这里备用。 MySQLdb User's Guide

Contents

Introduction

Installation

_mysql

MySQL C API translation

MySQL C API function mapping

Some _mysql examples

MySQLdb

- HIVE 窗口及分析函数

daizj

hive窗口函数分析函数

窗口函数应用场景:

(1)用于分区排序

(2)动态Group By

(3)Top N

(4)累计计算

(5)层次查询

一、分析函数

用于等级、百分点、n分片等。

函数 说明

RANK() &nbs

- PHP ZipArchive 实现压缩解压Zip文件

dcj3sjt126com

PHPzip

PHP ZipArchive 是PHP自带的扩展类,可以轻松实现ZIP文件的压缩和解压,使用前首先要确保PHP ZIP 扩展已经开启,具体开启方法就不说了,不同的平台开启PHP扩增的方法网上都有,如有疑问欢迎交流。这里整理一下常用的示例供参考。

一、解压缩zip文件 01 02 03 04 05 06 07 08 09 10 11

- 精彩英语贺词

dcj3sjt126com

英语

I'm always here

我会一直在这里支持你

&nb

- 基于Java注解的Spring的IoC功能

e200702084

javaspringbeanIOCOffice

- java模拟post请求

geeksun

java

一般API接收客户端(比如网页、APP或其他应用服务)的请求,但在测试时需要模拟来自外界的请求,经探索,使用HttpComponentshttpClient可模拟Post提交请求。 此处用HttpComponents的httpclient来完成使命。

import org.apache.http.HttpEntity ;

import org.apache.http.HttpRespon

- Swift语法之 ---- ?和!区别

hongtoushizi

?swift!

转载自: http://blog.sina.com.cn/s/blog_71715bf80102ux3v.html

Swift语言使用var定义变量,但和别的语言不同,Swift里不会自动给变量赋初始值,也就是说变量不会有默认值,所以要求使用变量之前必须要对其初始化。如果在使用变量之前不进行初始化就会报错:

var stringValue : String

//

- centos7安装jdk1.7

jisonami

jdkcentos

安装JDK1.7

步骤1、解压tar包在当前目录

[root@localhost usr]#tar -xzvf jdk-7u75-linux-x64.tar.gz

步骤2:配置环境变量

在etc/profile文件下添加

export JAVA_HOME=/usr/java/jdk1.7.0_75

export CLASSPATH=/usr/java/jdk1.7.0_75/lib

- 数据源架构模式之数据映射器

home198979

PHP架构数据映射器datamapper

前面分别介绍了数据源架构模式之表数据入口、数据源架构模式之行和数据入口数据源架构模式之活动记录,相较于这三种数据源架构模式,数据映射器显得更加“高大上”。

一、概念

数据映射器(Data Mapper):在保持对象和数据库(以及映射器本身)彼此独立的情况下,在二者之间移动数据的一个映射器层。概念永远都是抽象的,简单的说,数据映射器就是一个负责将数据映射到对象的类数据。

&nb

- 在Python中使用MYSQL

pda158

mysqlpython

缘由 近期在折腾一个小东西须要抓取网上的页面。然后进行解析。将结果放到

数据库中。 了解到

Python在这方面有优势,便选用之。 由于我有台

server上面安装有

mysql,自然使用之。在进行数据库的这个操作过程中遇到了不少问题,这里

记录一下,大家共勉。

python中mysql的调用

百度之后能够通过MySQLdb进行数据库操作。

- 单例模式

hxl1988_0311

java单例设计模式单件

package com.sosop.designpattern.singleton;

/*

* 单件模式:保证一个类必须只有一个实例,并提供全局的访问点

*

* 所以单例模式必须有私有的构造器,没有私有构造器根本不用谈单件

*

* 必须考虑到并发情况下创建了多个实例对象

* */

/**

* 虽然有锁,但是只在第一次创建对象的时候加锁,并发时不会存在效率

- 27种迹象显示你应该辞掉程序员的工作

vipshichg

工作

1、你仍然在等待老板在2010年答应的要提拔你的暗示。 2、你的上级近10年没有开发过任何代码。 3、老板假装懂你说的这些技术,但实际上他完全不知道你在说什么。 4、你干完的项目6个月后才部署到现场服务器上。 5、时不时的,老板在检查你刚刚完成的工作时,要求按新想法重新开发。 6、而最终这个软件只有12个用户。 7、时间全浪费在办公室政治中,而不是用在开发好的软件上。 8、部署前5分钟才开始测试。