使用Tor+Privoxy来进行安全的代理访问是一种非常简单实用的方法。如下的说明都是针对Windows操作系统,其他OS的使用说明和配置方案请参考阅读TorFAQ基本文档。

首先在Tor官方站点(http://www.torproject.org/)上下载最新的集成安装包:

官方下载的安装包中包含4个程序,你可以根据你的需要进行选择。分别是Tor(主要的必不可少的安装文件),Vidalia(Tor的图形化配置程序),Privoxy(代理服务器和广告过滤软件,可以把Tor的SOCKS转换为HTTP代理),TorButton(Firefox插件,可以很方便的使用和配置tor来配合Firefox使用)。

推荐全部默认安装!

1、首先简单介绍下Tor:

官方站点上对于Tor作用的说明是“Tor 是一个由虚拟通道组成的网络,团体和个人用它来保护自己在互联网上的隐私和安全。同时它使得软件开发人员能够创建具有内建隐私保护特性的新的通信工具。Tor 为一系列应用提供了基础,通过这些应用,组织和个人可以在公开的网络上分享信息而不必担心隐私受到威胁。”

从这里我们可以看出tor主要的应用场合是需要高度匿名化的网络环境,例如当你需要避开监视或者是不希望自己被其他机构或组织追踪时;tor所采取的解决办法就是采用一个分布式的匿名网络:

每次访问某个目的地时,tor所建立中继转接站大约是2-5个,因而有效避免了被追击和记录的可能性!

2、这样的特性对于我们访问wiki和其他被封锁的站点来说并不是很重要,我们关心的重点是如何使用,所以下面主要说明使用问题:

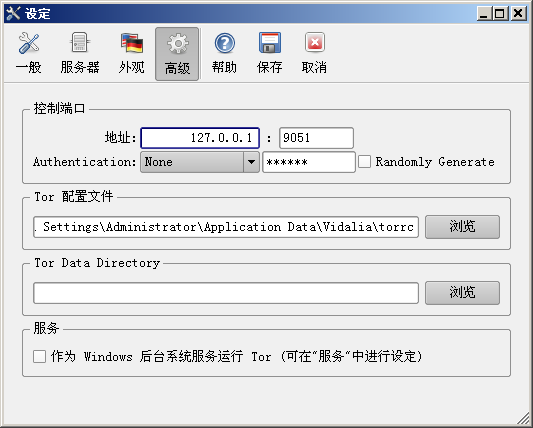

打开Vidalia,在图形化界面下配置tor:

选择“设定”开始配置tor;

首先选择高级选项卡,默认控制端口9051;可以更改控制端口,但是不要更改为9050,因为9050端口是Tor默认的socks通信端口,不然重启Vidalia或是tor之后会出现“9050端口已被占用,tor无法启用”的警告;

由于tor是一个个分布式的服务器构成的,所以如果你是宽带上网,拥有大于20KB的网络带宽,就请打开“Tor网络中继”选项!

你可以根据自己的实际情况设置带宽限制(例如我使用1M的电信ADSL独立带宽,就可以设置为平均20K,最大40K);“名称”部分是你所建立的服务器名称,“信息”部分是不向第三方泄露的个人信息,例如你的email地址或者是PGP公钥;

选择“映像服务器目录”之后会占用较为大量的带宽和系统资源,所以建议使用小区带宽的人选择这个选项,其他人就免了。

3、设置完了tor,我们来设置Privoxy。

Privoxy在这里的用途有两个:一是将socks代理转换成为http代理,便于浏览器使用;二是广告过滤。考虑到目前的主流浏览器都具有广告过滤的插件,例如Avant本身就具有过滤功能、Firefox中有一个极为强大的ADBlock插件,所以这个功能并不是我们本次任务中重点关注的地方。(当然了,Privoxy在自定义过滤设置方面极为强大,所以如果你对广告过滤的要求极高,那么这款软件肯定适合你!)

Privoxy使用文本配置方式,打开config.txt文件,定位到如下命令:

# forward-socks4a / 127.0.0.1:9050 .

去掉前面的注释标记“#”便可。

简单解释下这个命令:forward-socks4a是命令项,“/”表示对所有站点进行同样的配置,后面的“127.0.0.1:9050”表示定位到tor的socks代理端口。

注意:后面的“.”不能去掉,因为在forward-socks4a命令参数中,这个点表示没有http设置,如果去掉将会报错!

4、设置Firefox浏览器:

上面已经提到了TorButton这个Firefox插件。安装后默认显示在Firefox浏览器右下方,如图:![]()

可以在插件设置中对其进行设置:

我的设置是显示为Icon,代理设置使用Privoxy代理(你可以选择使用自定义代理设置,这样子TorButton就变成了你在DirectLink和ProxyLink连接之间转换的一个快速按钮,和tor等等都没有任何关系了!)

最终效果:![]()

5、其他浏览器设置:

使用其他浏览器时设置为使用http代理,地址是127.0.0.1:8118或者是localhost:8118 ;

6、大功告成了!

输入www.google.com看看最终的效果:

我们连接到了一个德国的服务器(准确地说是我们中继的终点是一个德国的中继点,因而Google将我的请求识别为来自德国的请求)

某些站点也可以正常访问了:

7、进阶设置:

由于tor本身需要多重中继结点,而这些节点又是随机选取的世界各地的个人服务器(分布情况可以在Vidalia控制面板中选择“View the Network”察看,主要是分布在美国和欧洲,中国也有,但是不多)。

因而可想而知,速度肯定比较慢了,为了我们既能够通过代理访问到某些站点,又能够以较快的速度访问其他站点,我们可以作如下改动和调整:

例如将“forward-socks4a / 127.0.0.1:9050 .”中的“/”修改成为“*.download.com/*”,便可以仅在访问download.com站点的时候调用tor,而其他时候均通过Privoxy直接连接!

最终命令如下:

forward-socks4a *.download.com/* 127.0.0.1:9050 .

8、tor安全性问题:

tor的服务器都是个人所建立的,例如我所建立的riverbeast服务器。这就不排除别有用心之人对tor所传输的数据进行破译!

由于tor选择节点路径时,最后一个exit节点传送和接收的均是明文信息。例如我是riverbeast,我通过如下路径riverbeast--Jim--Jane--Tom--Destination达到目的地Destination,那么Tom通过分析,便可以轻松知道我所请求的文件,同时还可以进行伪装,传送给我虚假的信息!

尽管他目前不知道我是谁(他只能认为我是Jane),但是如果他传送过来的虚假信息中含有可以分析我真实IP的代码,而后将我的真实IP传送给他,那么他便可以掌握我的隐私信息!而更加恐怖的是如果这个代码是恶意型破坏代码,那么我的系统便可能遭到破坏!

所以我强烈推荐各位最好是不要使用tor来访问需要敏感帐户的站点(例如网银、邮箱)等等!同时使用Tor的同时保持打开防火墙和其他安全软件!

好了,就这么多吧,Good Luck!

( o o )

+------------------.oooO--(_)--Oooo.---------------------+

| riverbeast 江水兽 |

| E-mail: [email protected] |

| http://www.cppblog.com/riverbeast |

| ( ) |

+--------------------- (----( )-----------------------+

_) ) /

(_/

终于用上tor+privoxy上到分布式代理网络了

所有正常情况下访问不了的网站都可以访问到了。 参考: http://www.cppblog.com/riverbeast/archive/2009/01/02/36866.html

转载于:https://www.cnblogs.com/qtchina/archive/2010/06/18/1760567.html