被D一小时,损失近10万,低成本的攻击方式备受黑客青睐

近年来,DDoS攻击一直是一个老生常谈的话题,在多年的发展中逐渐形成了次数多、强度高、手法新、来源广等特点,DDoS的投入成本低,但是却有着极强的针对性,能够在极短的时间内造成大面积的网络瘫痪、服务器终止服务、企业业务中断,如果不能及时进行处理,将会造成巨大的损失。

有调查发现60%以上被DDoS的企业可能面临高达每小时10万元以上的损失风险,当DDoS攻击检测和缓解方案延迟生效时,潜在的损失会迅速增加。在全球范围内,51%的受访者至少需要花3个小时确定DDoS攻击,48%的受访者表示需要3个小时或更多的时间来实现DDoS攻击防御。

而受到DDoS攻击的受害者主要集中于游戏、电商、互联网金融三大行业,尤其是游戏和电商行业当仁不让地成为了DDoS攻击的最佳目标,一般占比60%以上,这与其业务场景有极大的关系。一般来说,企业受到DDoS攻击主要有以下几个原因:

黑产团伙的敲诈勒索

DDoS的成本非常低,使用1000台基于云的僵尸网络进行DDoS攻击成本一般在每小时7美元,像游戏和电商这些商业,对网络的持续性要求极高,全天24小时持续在线,如果一旦发生网络瘫痪,业务难以进行,尤其是对于那些初创企业来说,只将重心放在业务扩展方向而忽略对自身网络系统安全进行加固,因此,很容易成为黑产团伙的勒索目标。

黑客搭建DDoS攻击站点,每个月的成本只需要数千元,而用来出租,收入可以达到数十万元以上。而那些租用这些站点进行攻击的黑产人员,每个月只需要支付不到一千的金额就可向企业发动勒索,而索要的赎金可以达到数万元,完全就是一本万利的买卖。

商业竞争对手的打击

除了黑产团伙通过DDoS手段来进行敲诈勒索之外,商业竞争对手还会以DDoS的方式来进行商业打击,妨碍其业务正常运营。卡巴斯基在对部分被DDoS的公司进行采访调查时发现,近一半的受访公司认为, 他们知道最近 DDoS攻击背后的人的身份和动机, 许多公司将竞争对手列为关键罪魁祸首,而竞争对手DDoS攻击往往带来的是网络攻击的恶性循环。

案例

2017年4月,江苏省某网络公司就遭遇了频繁的DDoS流量攻击,导致挂载在服务器上的多个网站无法正常运营,经过警方调查发现,是其业务同行进行了恶意打压,雇佣黑客进行DDoS攻击。

反射型DDoS攻击

除了传统的通过成千上万的“肉鸡”直接对目标发起攻击之外,在最近几年DDoS还变种出了新的攻击手段:反射型的DDoS攻击。这种攻击方式不需要直接攻击目标服务IP,而是通过伪造被攻击者的IP地址、向有开放服务的服务器发送构造的请求报文,随后,该服务器会将数倍于请求报文的回复数据发送到被攻击IP,从而对后者间接形成DDoS攻击。

此种攻击方式比传统的攻击方式具有更大的攻击力,攻击者只需要付出少量的代价,即可对需要攻击的目标产生巨大的流量,对网络带宽资源、连接资源和计算机资源造成巨大的压力。

![]()

![]()

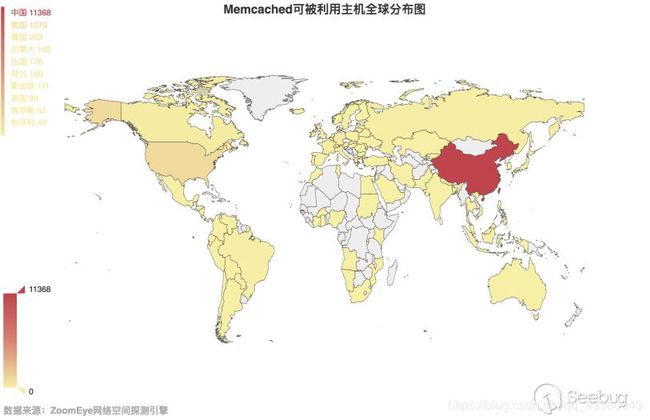

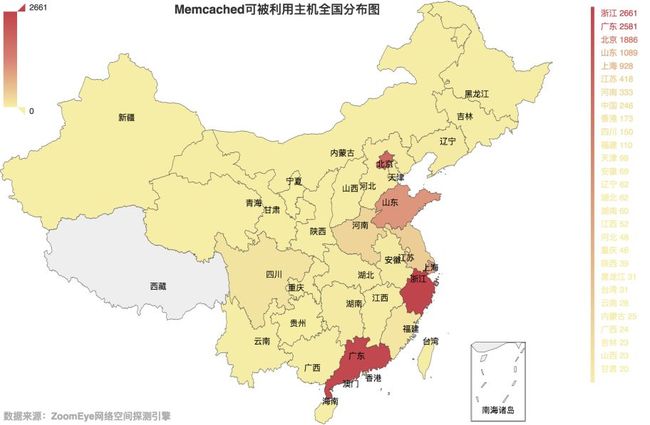

知道创宇ZoomEye网络空间探测引擎在2017年便对反射型DDoS攻击进行了探测,距今已经进行了5轮的探测更新,在今年发布的《DDoS反射放大攻击全球探测分析-第五版》中,分别对NTP流量攻击、ACK流量攻击、Memcached缓存攻击、DNS流量攻击、CoAP等8种攻击方式进行了详细的分析,其中在对Memcached进行分析时,通过实践操作,其放大效果可将近1000倍。

面对日益猖狂的DDoS攻击,许多国家对其打击也越来越严厉,去年四月,英国执法机构勒令关闭了全球最大的DDoS服务平台Webstresser.org,该网站管理员也被欧洲当局逮捕,而后,包含荷兰、英国、塞尔维亚、克罗地亚、西班牙、意大利、德国、澳大利亚、香港、加拿大和美利坚合众国的执法机构联合欧洲刑警组织开始追查该网站十多万的注册用户,并且将对其采取法律行动。

据悉,Webstresser.org 网站共发起过超400多万次DDoS攻击,受害者遍布各行各业,尤其是游戏和金融行业最为严重。

从当前来看,与DDoS的对抗是一场硬战,没有捷径可言,我们需要做的就是选择一款有效的抗D产品,以应对随时可能到来的大流量攻击。

知道创宇抗D保专注于特大流量DDoS攻击防御,防护能力超过4T,拥有5秒发现恶意攻击、10秒快速阻断的高效快速反应处理能力,包括基于网络层的攻击,如TCP Flood、UDP Flood、ICMP Flood,以及应用层的攻击,类似HTTP Flood这种试图耗尽服务器资源的攻击,同时可以有效防御各种反射攻击和僵尸网络攻击。

现双十一活动进行中

抗 D 保-DDoS 防御 ???? 买 2 个月送 1 个月

创宇盾-Web 防火墙 ???? 买 2 个月送 1 个月

猎风-威胁感知系统 ???? 5 折

...

更多优惠点“阅读原文”立抢优惠