Iptables

iptables服务规则:

在进行路由选择前处理数据包(PREROUTING);

处理流入的数据包(INPUT);

处理流出的数据包(OUTPUT);

处理转发的数据包(FORWARD);

在进行路由选择后处理数据包(POSTROUTING)。

iptables命令

iptables命令中常用的参数以及作用

| 参数 | 作用 |

|---|---|

| -P | 设置默认策略 |

| -F | 清空规则链 |

| -L | 查看规则链 |

| -l num | 在规则链的头部加入新规则 |

| -D num | 删除某一条规则 |

| -s | 匹配来源地址IP/MASK,加叹号“!”表示除这个IP外 |

| -d | 匹配目标地址 |

| -i 网卡名称 | 匹配从这块网卡流入的数据 |

| -o 网卡名称 | 匹配从这块网卡流出的数据 |

| -p | 匹配协议,如TCP、UDP、ICMP |

| --dport num | 匹配目标端口号 |

| --sport num | 匹配来源端口号 |

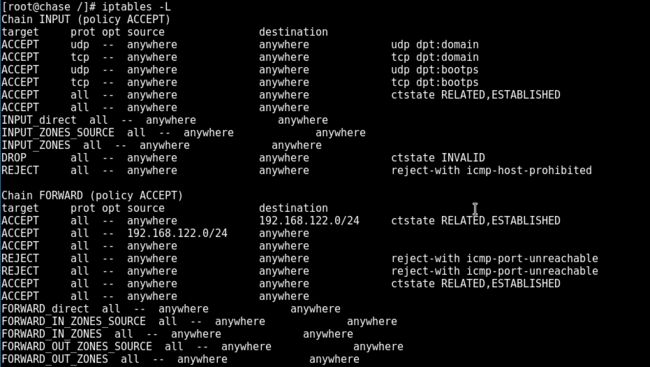

在iptables命令后添加-L参数查看已有的防火墙规则链:

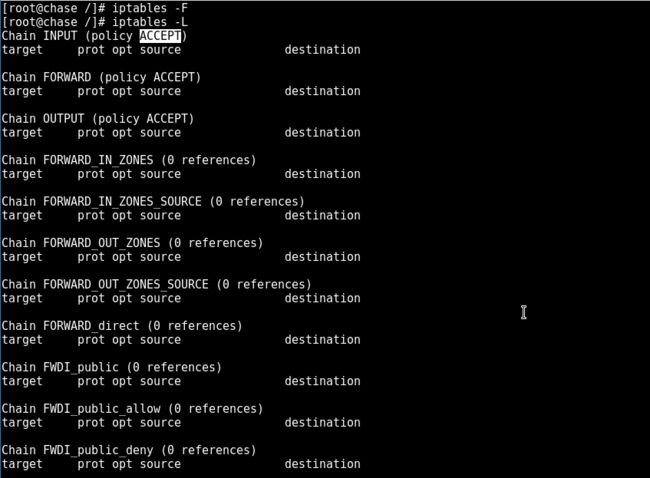

在iptables命令后添加-F参数清空已有的防火墙规则链:

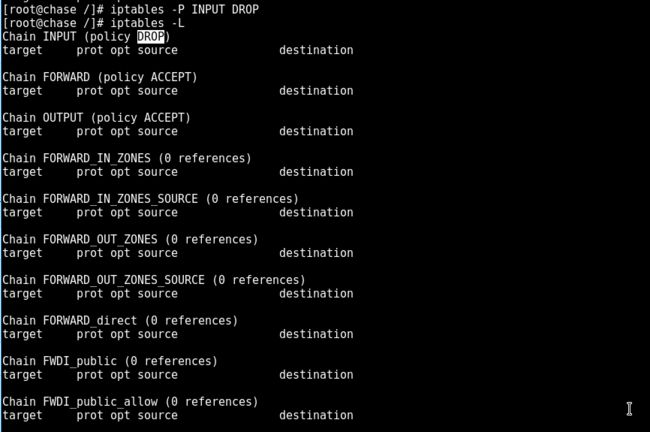

把INPUT规则链的默认策略设置为拒绝:

向INPUT链中添加允许ICMP流量进入的策略规则:

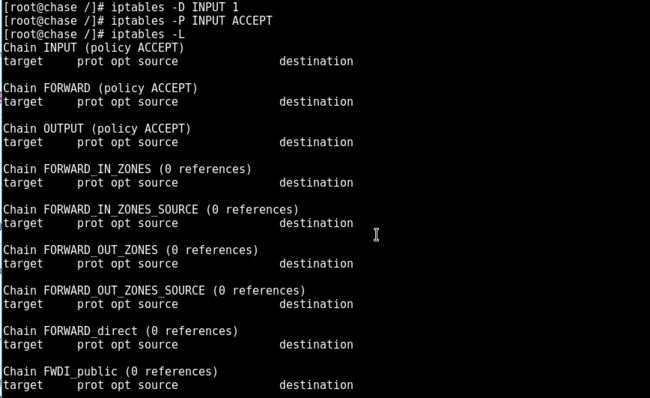

删除INPUT规则链中刚刚加入的那条策略(允许ICMP流量),并把默认策略设置为允许:

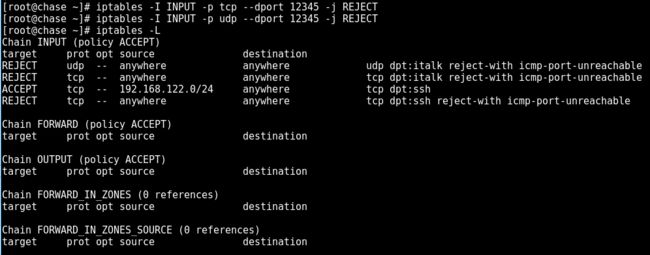

将INPUT规则链设置为只允许指定网段的主机访问本机的22端口,拒绝来自其他所有主机的流量:

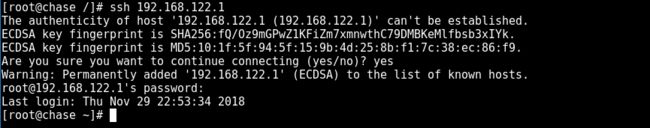

访问192.168.122.1主机服务器:

向INPUT规则链中添加拒绝所有人访问本机12345端口的策略规则:

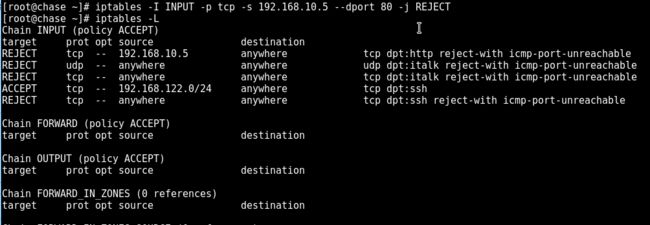

向INPUT规则链中添加拒绝192.168.10.5主机访问本机80端口(Web服务)的策略规则:

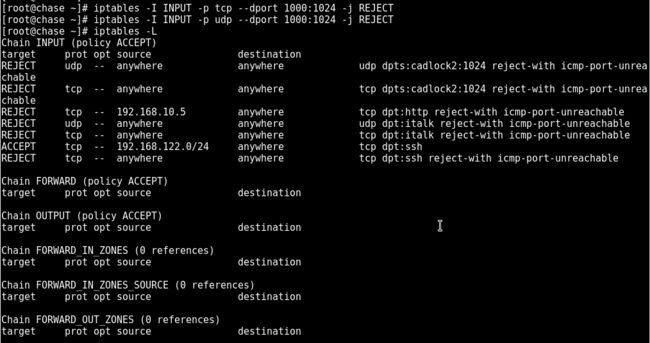

向INPUT规则链中添加拒绝所有主机访问本机1000~1024端口的策略规则:

如果想让配置的防火墙策略永久生效,还要执行保存命令:

service iptables save

Firewalld

firewalld常用的区域名称及策略规则

| 区域名称 | 默认策略规则 |

|---|---|

| trusted | 允许所有的数据包 |

| home | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、mdns、ipp-client、amba-client与dhcpv6-client服务相关,则允许流量 |

| internal | 等同于home区域 |

| work | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、ipp-client与dhcpv6-client服务相关,则允许流量 |

| public | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、dhcpv6-client服务相关,则允许流量 |

| external | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| dmz | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| block | 拒绝流入的流量,除非与流出的流量相 |

| drop | 拒绝流入的流量,除非与流出的流量相关 |

firewall-cmd命令中的参数以及作用

| 参数 | 作用 |

|---|---|

| --get-default-zone | 查询默认的区域名称 |

| --set-default-zone=<区域名称> | 设置默认的区域,使其永久生效 |

| --get-zones | 显示可用的区域 |

| --get-services | 显示预先定义的服务 |

| --get-active-zones | 显示当前正在使用的区域与网卡名称 |

| --add-source= | 将源自此IP或子网的流量导向指定的区域 |

| --remove-source= | 不再将源自此IP或子网的流量导向某个指定区域 |

| --add-interface=<网卡名称> | 将源自该网卡的所有流量都导向某个指定区域 |

| --change-interface=<网卡名称> | 将某个网卡与区域进行关联 |

| --list-all | 显示当前区域的网卡配置参数、资源、端口以及服务等信息 |

| --list-all-zones | 显示所有区域的网卡配置参数、资源、端口以及服务等信息 |

| --add-service=<服务名> | 设置默认区域允许该服务的流量 |

| --add-port=<端口号/协议> | 设置默认区域允许该端口的流量 |

| --remove-service=<服务名> | 设置默认区域不再允许该服务的流量 |

| --remove-port=<端口号/协议> | 设置默认区域不再允许该端口的流量 |

| --reload | 让“永久生效”的配置规则立即生效,并覆盖当前的配置规则 |

| --panic-on | 开启应急状况模式 |

| --panic-off | 关闭应急状况模式 |

查看firewalld服务当前所使用的区域:

firewall-cmd --get-default-zone

//显示

public

查询enp0s3网卡在firewalld服务中的区域:

firewall-cmd --get-zone-of-interface=enp0s3

//显示

public

把firewalld服务中enp0s3网卡的默认区域修改为external,并在系统重启后生效。分别查看当前与永久模式下的区域名称:

firewall-cmd --permanent --zone=external --change-interface=eno16777728

//显示

success

firewall-cmd --get-zone-of-interface=eno16777728

//显示

public

firewall-cmd --permanent --get-zone-of-interface=eno16777728

//显示

external

把firewalld服务的当前默认区域设置为public:

firewall-cmd --set-default-zone=public

//显示

success

firewall-cmd --get-default-zone

//显示

public

启动/关闭firewalld防火墙服务的应急状况模式,阻断一切网络连接(当远程控制服务器时请慎用):

firewall-cmd --panic-on

//显示

success

firewall-cmd --panic-off

//显示

success

查询public区域是否允许请求SSH和HTTPS协议的流量:

firewall-cmd --zone=public --query-service=ssh

//显示

yes

firewall-cmd --zone=public --query-service=https

//显示

no

把firewalld服务中请求HTTPS协议的流量设置为永久允许,并立即生效:

firewall-cmd --zone=public --add-service=https

//显示

success

firewall-cmd --permanent --zone=public --add-service=https

//显示

success

firewall-cmd --reload

//显示

success

把firewalld服务中请求HTTP协议的流量设置为永久拒绝,并立即生效:

firewall-cmd --permanent --zone=public --remove-service=http

//显示

success

firewall-cmd --reload

//显示

success

把在firewalld服务中访问8080和8081端口的流量策略设置为允许,但仅限当前生效:

firewall-cmd --zone=public --add-port=8080-8081/tcp

//显示

success

firewall-cmd --zone=public --list-ports

//显示

8080-8081/tcp

把原本访问本机888端口的流量转发到22端口,要且求当前和长期均有效:

//流量转发命令格式为firewall-cmd --permanent --zone=<区域> --add-forward-port=port=<源端口号>:proto=<协议>:toport=<目标端口号>:toaddr=<目标IP地址>

firewall-cmd --permanent --zone=public --add-forward-port=port=888:proto=tcp:toport=22:toaddr=192.168.10.10

//显示

success

firewall-cmd --reload

//显示

success

在客户端使用ssh命令尝试访问192.168.10.10主机的888端口:

ssh -p 888 192.168.10.10

//显示

The authenticity of host '[192.168.10.10]:888 ([192.168.10.10]:888)' can't be established.

ECDSA key fingerprint is b8:25:88:89:5c:05:b6:dd:ef:76:63:ff:1a:54:02:1a.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added '[192.168.10.10]:888' (ECDSA) to the list of known hosts.

[email protected]'s password:此处输入远程root管理员的密码

Last login: Sun Jul 19 21:43:48 2017 from 192.168.10.10

在firewalld服务中配置一条富规则,使其拒绝192.168.10.0/24网段的所有用户访问本机的ssh服务(22端口):

firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="192.168.10.0/24" service name="ssh" reject"

//显示

success

firewall-cmd --reload

//显示

success

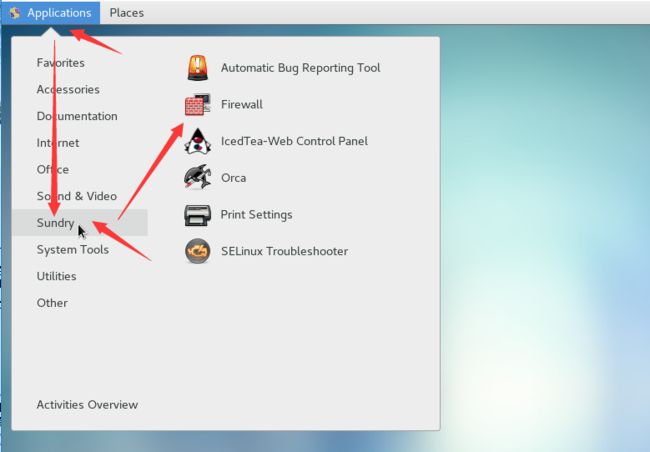

图形管理工具 firewall-config

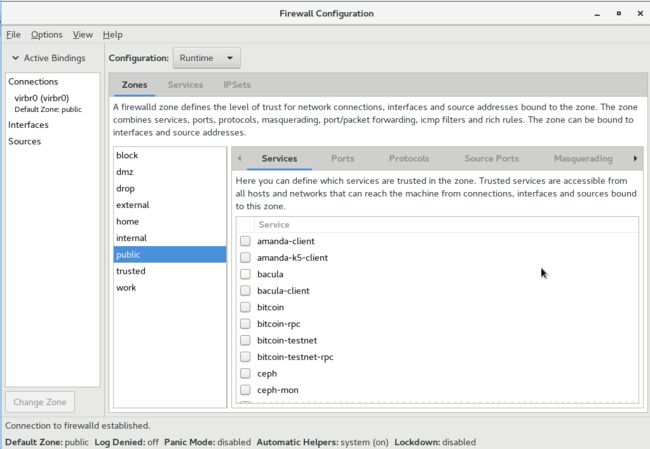

firewall-config的功能如下:

1:选择运行时(Runtime)模式或永久(Permanent)模式的配置。

2:可选的策略集合区域列表。

3:常用的系统服务列表。

4:当前正在使用的区域。

5:管理当前被选中区域中的服务。

6:管理当前被选中区域中的端口。

7:开启或关闭SNAT(源地址转换协议)技术。

8:设置端口转发策略。

9:控制请求icmp服务的流量。

10:管理防火墙的富规则。

11:管理网卡设备。

12:被选中区域的服务,若勾选了相应服务前面的复选框,则表示允许与之相关的流量。

13:firewall-config工具的运行状态。

打开firewall-config:

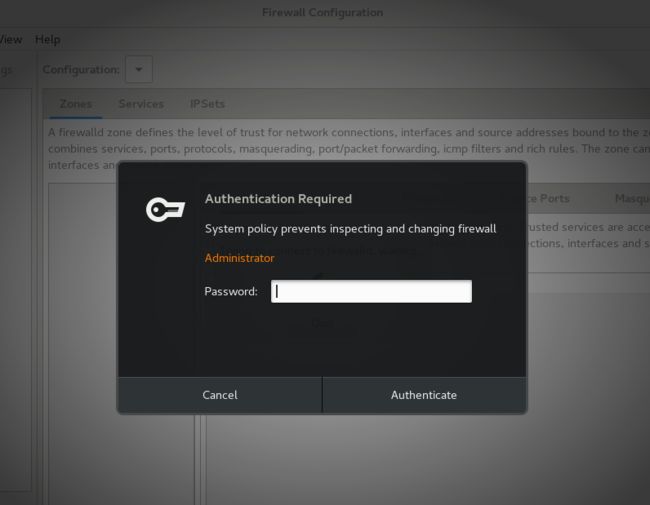

输入root管理员密码: