第二届全国大学生网络安全精英赛初赛错题笔记

(一)

1.通信保密阶段

主要威胁:搭线窃听和密码分析

主要措施:数据加密保护机密性和完整性

开始标志:香农的《保密系统的信息理论》

2.信息安全的阶段

四个阶段:通信安全、计算机安全、信息安全、信息保障

3.信息系统安全保障蕴含:

生命周期、保障要素、安全特征

4.完整性:确保信息在存储、使用、传输的过程中不会被非授权按用户篡改,同时还要防止授权用户对信息进行不恰当篡改,保持信息内外部表示的一致性

- 国际标准化组织:IOS/OSI 提供了五种安全服务:以及八类安全机制。

五类安全服务:- 认证(鉴别)服务:在网络交互过程中,对收发双方的身份及数据来源进行验证。

- 访问控制服务:防止未授权用户非法访问资源,包括用户身份认证和用户权限确认。

- 数据保密性服务:防止数据在传输过程中被破解、泄露。

- 数据完整性服务:防止数据在传输过程中被篡改。

- 抗否认性服务:也称为抗抵赖服务或确认服务。防止发送方与接收方双方在执行各自操作后,否认各自所做的操作。

八类安全机制:

-

加密机制:加密机制对应数据保密性服务。加密是提高数据安全性的最简便方法。通过对数据进行加密,有效提高了数据的保密性,能防止数据在传输过程中被窃取。常用的加密算法有对称加密算法(如DES算法)和非对称加密算法(如RSA算法)。

-

数字签名机制:数字签名机制对应认证(鉴别)服务。数字签名是有效的鉴别方法,利用数字签名技术可以实施用户身份认证和消息认证,它具有解决收发双方纠纷的能力,是认证(鉴别)服务最核心的技术。在数字签名技术的基础上,为了鉴别软件的有效性,又产生了代码签名技术。常用的签名算法有RSA算法和DSA算法等。

-

访问控制机制:访问控制机制对应访问控制服务。通过预先设定的规则对用户所访问的数据进行限制。通常,首先是通过用户的用户名和口令进行验证,其次是通过用户角色、用户组等规则进行验证,最后用户才能访问相应的限制资源。一般的应用常使用基于用户角色的访问控制方式,如RBAC(Role Basic Access Control,基于用户角色的访问控制)。

-

数据完整性机制:数据完整性机制对应数据完整性服务。数据完整性的作用是为了避免数据在传输过程中受到干扰,同时防止数据在传输过程中被篡改,以提高数据传输完整性。通常可以使用单向加密算法对数据加密,生成唯一验证码,用以校验数据完整性。常用的加密算法有MD5算法和SHA算法等。

MD5信息摘要算法使用128位摘要值,以确保信息传输的完整性 -

认证机制:认证机制对应认证(鉴别)服务。认证的目的在于验证接收方所接收到的数据是否来源于所期望的发送方,通常可使用数字签名来进行认证。常用算法有RSA算法和DSA算法等。

-

业务流填充机制:也称为传输流填充机制。业务流填充机制对应数据保密性服务。业务流填充机制通过在数据传输过程中传送随机数的方式,混淆真实的数据,加大数据破解的难度,提高数据的保密性。

-

路由控制机制:路由控制机制对应访问控制服务。路由控制机制为数据发送方选择安全网络通信路径,避免发送方使用不安全路径发送数据,提高数据的安全性。

-

公证机制:公正机制对应抗否认性服务。公证机制的作用在于解决收发双方的纠纷问题,确保两方利益不受损害。类似于现实生活中,合同双方签署合同的同时,需要将合同的第三份交由第三方公证机构进行公证。

6.法律:

商用密码:《商用密码管理条例》《商用密码产品销售管理规定》《商用密码产品使用规定》

国家秘密:《中华人民共和国保守国家秘密法》是我或第一步比较完备的保护国际秘密的额法律

《电子签名法》主要目的时为了规范电子签名行为 ,确立电子签名的法律效益

利用计算机实施诈骗盗窃贪污、窃取国家秘密等依照《刑法》触发

罪犯成立要有:犯罪主体、犯罪主观方面、犯罪客观方面、犯罪客体

2017年《中华人民共和国网络安全法》

7.身份认证:

用户与主机之间可以基于:

用户所知道的东西如口令密钥、用户拥有的的东西:印章U盾、用户所具有的生命特征

8.对称加密和非对称加密:

对称加密通信双方拥有相同的密钥,密钥较短,密文明文长度一致

非对称加密主要为解决对称密钥体制中的分发和管理的问题以及不可否认的问题

9.KPI公钥基础设施:是一种遵循既定标准的的公钥管理平台,能为所有网络应用提供加密和数字签名等服务所需要的密钥和证书管理体系

四个组成部分:

X.509格式的证书和证书废止列表

证书授权中心CA的操作协议、管理协议、政策制定

管理对象:证书、密钥、证书撤销

支持的服务:非对称密钥技术及证书管理、目录服务、对称密钥的产生和分发

10.量子计算级可以实现快速分解大整数算法使得RSA和ECC不在具有应用价值

11.PGP是一个基于RSA公钥加密体现的邮件加密软件,可以用它对邮件保密以防止授权着阅读,还能对邮件加上数字签名从而使收信人确定邮件的发送者,以确保邮件没有被篡改。它采用了一种RSA和传统加密的杂合算法,开源的,有良好的人机工程设计,速度快

12.访问控制是指确定用户权限以及实施访问权限的过程

访问控制应用方面:

入网访问控制、网络权限控制、目录级安全控制、属性安全控制、网络服务器安全控制、网络监测和锁定控制、网络端口和节点的安全控制、防火墙控制

网络权限控制: 防止网络非法操作而采取的一种安全保护措施,用户对网络资源的访问权限通常用一个访问控制列表来描述

目录级安全控制:主要为了控制用户对目录文件和设备的访问,或指定对他们的使用权限

网络服务器安全控制是指允许通过服务器控制台执行的安全控制操作 包括:用户利用控制台卸载操作模块、安装和删除软件等

三类用户:

特殊用户:具有系统管理权限

一般用户:系统管理员根据实际需要而分配到一定操作权限的用户

审计用户:专门负责审计网的安全控制与资源使用情况的人员

13.常见的认证方式:

短信口令认证方式中,手机与顾客的绑定比较密切,短息口令的生成与使用场景时物理隔绝的,因此口令在通路上被截取的概率较低

动态口令牌认证时基于时间同步方式的,每60秒变换一次动态口令,基于时间同步方式的口里牌存在60秒的时间窗口,导致该密码在这60秒内存在风险。

USB Key是一种USB接口的硬件设备,它内置单片机或智能卡芯片,可以存储用户的密钥或数字证书,利用USB Key内置的密码算法实现对用户身份的认证。挑战/应答认证模式,即认证系统发送一个随机数(挑战) , 用户使用USB Key中的密钥和算法计算出一个数值(应答) ,认证系统对该数值进行检验,若正确则认为是合法用户。

网上银行在用户登录时需要输入证件号码,昵称和登陆密码,而不需要输入USBkey密码

图形认证码:随机产生的,无法多次使用,可以保护噪音干扰信息,由数字和字母组成

14.黑客窃取口令与账号的方式:暴力破解,键盘记录木马,屏幕快照,没有cookie

15.拒绝服务攻击预防方法:

安装防火墙:过滤畸形数据包

安装入侵检测系统:检测拒绝服务攻击行为

安装安全评估系统:先于入侵者进行模拟攻击

16.数字签名:不能重复使用,不能保证机密性,不可以随便复制

修改的数字签名会被识别出来

17.远程控制常用方法:木马、后门、WebShell

18.SSL协议为了保护协议的安全性采用了多种加密和安全技术,在初始ssl链接时用的加密技术时公钥密码(非对称加密:公钥加密私钥解密)

产生会话密钥的方式:随机由客户端产生并加密后通知服务器

19.防火墙:透明代理是指内部网络主机访问外部网络时,不需要做任何设置,完全感觉不到防火墙的存在传统代理需要在客户端设置代理服务器,并由该服务器实现内网与外网的通信,两种代理都能实现网络的隐藏,透明代理有更高的安全性

大多数防火墙所实现的功能包括:包过滤、审计和报警、远程管理、网络地址转换、代理、MAC地址与IP地址绑定、流量控制宽带管理、统计分析和流量计费

Internet防火墙建立在:内部网络与外部网络的交叉点

20.审计:记录用户使用计算机网络系统的所有活动过程,提高安全的重要工具

21.木马:

隐蔽性:可以集成到正常的程序中

窃密性:可以窃取用户信息

破坏性:感染木马的电脑会变成肉鸡被控制

没有伪装性!

脚本病毒:脚本病毒可以实现各种攻击包括修改IE首页弹窗等

Wanna Cry是蠕虫病毒

22.无线路由器安全参数设置,可以提高无线网络安全的是:

隐藏SSID、修改无线路由器的默认管理ip地址,ip与mac静态绑定,不要将SSID设置的与用户名一致

23.操作系统

在win系统中对文件的访问控制权限包括:修改、读取和执行、读取、写入

国产操作系统是对Linux的二次开发

win的默认用户名为Anonymous

win服务运行不需要用户交互登录、通常以管理员身份运行、可以作为独立的进程运行或通过DLL的形式依附在svchost进程

24.《计算机信息系统安全保护等级划分准则》

五个安全等级由低到高:

用户自主保护级、系统审计保护级、安全标记保护级、结构化保护级、访问验证保护级

25.杀毒软件的功能包括:监控识别、病毒扫描和清除、数据恢复

一般杀毒软件无法优化操作系统

26.漏洞扫描:用于自动检测远程或本地主机的安全性弱点的程序

入侵检测:是防火墙的合理补充,帮助系统对付网络攻击,扩展了系统管理员的安全管理能力(包括安全审计、监视、进攻识别和响应),提高了信息安全基础结构的完整性。它从计算机网络系统中的若干关键点收集信息,并分析这些信息,看看网络中是否有违反安全策略的行为和遭到袭击的迹象。入侵检测被认为是防火墙之后的第二道安全闸门,在不影响网络性能的情况下能对网络进行监测,从而提供对内部攻击、外部攻击和误操作的实时保护。

27.数字版权管理DRM的常用技术:数字水印、数字签名、数字加密‘

数字水印常用于:版权保护,盗版追踪 拷贝保护

数字版权管理:数字媒体加密,组织非法数字内容注册,用户行为监控,没有付费机制和资源管理

28.备份

根据数据量多少:完全备份、增量备份、差额备份、按需备份

按备份的状态: 冷备份、热备份

按备份的层次: 硬件冗余和软件备份

数据备份的基本构成:存储介质、硬件备份、软件备份

如果不慎将硬盘格式化,应该首先关机,不要轻易对数据资料进行写操作,否则会增加数据恢复的难度

Easy Recovery 是威力非常强大的硬盘数据恢复工具,他的工作原理时在内存中新建文件分区表使数据能够安全的传输达到驱动器中

29.Cookie存储有关用户和用户偏好信息:

购物时不同页面加购的商品可以同时结账

ActiveX:是一些小应用,可以提供游戏和视频等内容,可以收集和破坏用户电脑上的信息

30.网络打印机是网络中独立的成员,它需要网卡意味着有独立的硬件地址,有单独的ip地址,能跨局域网进行应用

31.信息安全管理中广泛采用的模型是:戴明环PDCA

戴明环PDCA:P:Plan -计划 D:Do-执行 C:Check-检查 A:Act-改进

1、P (Plan) 计划,包括方针和目标的确定,以及活动规划的制定。

2、D (Do) 执行,根据已知的信息,设计具体的方法、方案和计划布局;再根据设计和 布局,进行具体运作,实现计划中的内容。

3、C (Check) 检查,总结执行计划的结果,分清哪些对了,哪些错了,明确效果,找出问题。

4、A (Act)处理,对总结检查的结果进行处理,对成功的经验加以肯定,并予以标准化;对于失败的教训也要总结,引起重视。对于没有解决的问题,应提交给下一个PDCA循环中去解决。

32.信息安全管理的核心内容是:风险管理

风险管理包括:风险评估、风险消减、风险控制

信息安全管理要素:资产 威胁 脆弱性

信息安全的主要特征:相对性、时效性、相关性、不确定性、复杂性

保障信息安全的三个支柱:技术、法律法规、管理

信息安全事件分为:特别重大事件、重大事件、较大事件、一般事件

33.信息安全时间的处理过程:准备阶段、检测阶段、抑制阶段、根除阶段、恢复阶段

34.IPSec协议由AH、SA、ESP和IPE协议组成

一、认证头(AH),为IP数据报提供数据报数据完整性、消息认证以及防重放攻击保护;不提供数据机密性保护,必须提供验证服务

二、封装安全载荷(ESP),提供机密性、数据源认证、无连接完整性、防重放和有限的传输流(traffic-flow)机密性;

三、安全关联(SA),提供算法和数据包,提供AH、ESP操作所需的参数。

四、密钥协议(IKE),提供对称密码的钥匙的生存和交换。

补充:AH——认证头标,是用以保证数据包的完整性和真实性,防止黑客截断数据包或向网络中插入伪造数据包的协议。其作用主要有:数据源鉴别认证和数据完整性保护。在AH的传输模式下,AH散列算法计算的是整个数据包(包括IP报头)在传输过程中不变的所有域。

考虑到计算效率,AH没有采用数字签名而是采用了安全哈希算法来对数据包进行保护。AH没有对用户数据进行加密。当需要身份验证而不需要机密性的时候,使用AH协议是最好的选择。

工作模式:Transport 和Tunnel

验证算法:HMAC-MD5 和HMAC-SHA1

ESP(封装安全载荷)是IPSec的一种协议,定义在RFC2406中,用于为IP提供保密性和抗重播服务,包括数据包内容的保密性和有限的流量保密性。

工作模式:Transport 和Tunnel

35.VPN 核心技术:隧道技术、身份认证、访问控制

加密手段:VPN内的各台主机对各自信息进行相应的加密

Access VPN--远程接入APN(移动VPN):通过一个拥有与专用网络相同策略的共享基础设施,提供对企业内部网或外部网的远程访问

Internet VPN--内联网APN:通过一个使用专用连接的共享基础设施链接企业总部、远程办事处和分支机构

Extranet VPN--外联网APN:通过使用一个专用连接的共享基础设施、将客户、供应商、合作伙伴或感兴趣的群体连接到企业内部网

(二)

1.会话侦听和劫持技术属于 协议漏洞渗透

2.溢出攻击的核心:修改堆栈记录中的进程的返回地址

阻断攻击破坏的是 可用性

截取攻击针对的是:机密性

安全攻击主要来自企业内部网

3.安全防护配置:

指定操作系统安全策略

关闭操作系统不必要的服务

关闭系统不必要的端口

开启系统审核策略

开启操作系统 口令策略

下载操作系统最新补丁

安装防火墙和杀毒软件

4.应急响应工作六阶段:

准备 检测 遏制 根除 恢复 跟踪总结

5.数字证书包括:认证权威机构CA签名、拥有者身份信息、公开密钥数据体、有效时间

6.netstat查看某个端口号是否占用,为哪个进程所占用.

-a 显示所有连接和监听端口。 —可以排查是否存在木马

-b 显示包含于创建每个连接或监听端口的可执行组件。在某些情况下已知可执行组件 拥有多个独立组件,并且在这些情况下包含于创建连接或监听端口的组件序列被显示。 这种情况下,可执行组件名在底部的 [] 中,顶部是其调用的组件,等等,直到 TCP/IP 部分。注意此选项可能需要很长时间,如果没有足够权限可能失败。

-e 显示以太网统计信息。此选项可以与 -s 选项组合使用。

-n 以数字形式显示地址和端口号。

-o 显示与每个连接相关的所属进程 ID 。

7.Linux :

查IP -ifconfig 修改密码设置:login.defs 用户信息保存在:SHADOM文件中

win查IP—ipconfig 加密文件:cipher 用户密钥文件:SAM

8.网络地址转换NAT

目的:重用IP地址 可以使受保护的内网主机重用特定范围的IP地址,还可以是多台计算机共享一个Internet链接很好的解决了公共IP地址紧缺的问题,可以隐藏内部网络。地址的映射是多对一的不是一对一的

9.域名的格式:最右侧为顶级域名(一级域名)向左依次递减

10.存储管理主要任务是:

对内存进行分配保护和扩充

为多道程序运行提供有力的支撑

便于用户使用存储资源、提高存储空间的利用率

11.文件管理:实现文件的高速存取

12.常见的三种上网方式:PPPoe、动态IP、静态IP

13.为了简化管理,通常对访问者分类组织成组,以防止访问控制表过于庞大

13.IPsec :(英语:Internet Protocol Security,缩写为IPsec),是一个协议包,通过对IP协议的分组进行加密和认证来保护IP协议的网络传输协议族(一些相互关联的协议的集合)。

安全特性:不可否认性、反重播性、数据完整性、数据可靠性

不适用动态分配IP

可以保护:UDP、TCP、IP

14.IPE:密钥交换协议,定义了通信实体间进行身份认证、创建安全关联、协商加密算法以及生成共享会话密钥的方法

第一阶段时两个ISAKMP对等终端简历安全认证的通信通道和**ISAKMP安全关联(SA)**主模式和积极模式,产生IKE SA

第二阶段对安全关联可提供的服务以及所需要的密钥和参数进行协商,快速模式:产生IPSEC SA

IKE协议由 ISAKMP、Oakley、SKEME协议混合而成

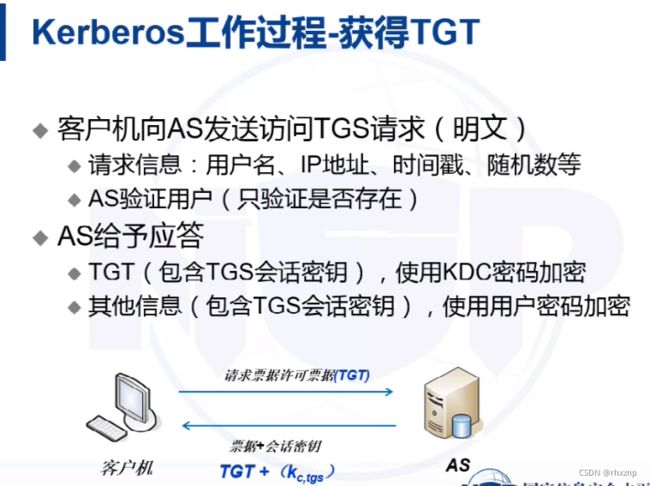

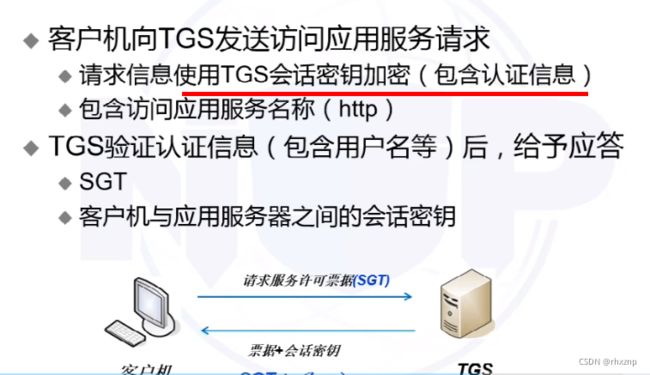

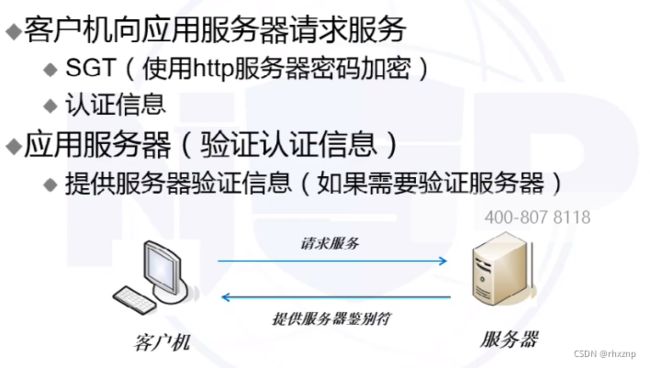

15.Kerberos

Kerberos 是一种网络认证协议,其设计目标是通过密钥系统为客户机 / 服务器应用程序提供强大的认证服务。该认证过程的实现不依赖于主机操作系统的认证,无需基于主机地址的信任,不要求网络上所有主机的物理安全,并假定网络上传送的数据包可以被任意地读取、修改和插入数据。在以上情况下, Kerberos 作为一种可信任的第三方认证服务,是通过传统的密码技术**(如:共享密钥)执行认证服务的。

认证过程具体如下:客户机向认证服务器(AS)发送请求,要求得到某服务器的证书,然后 AS 的响应包含这些用客户端密钥加密的证书。证书的构成为: 1) 服务器 “ticket” ; 2) 一个临时加密密钥(又称为会话密钥 “session key”) 。客户机将 ticket (包括用服务器密钥加密的客户机身份和一份会话密钥的拷贝)传送到服务器上。会话密钥可以(现已经由客户机和服务器共享)用来认证客户机或认证服务器,也可用来为通信双方以后的通讯提供加密服务,或通过交换独立子会话密钥为通信双方提供进一步的通信加密服务。

上述认证交换过程需要只读方式访问 Kerberos 数据库**。但有时,数据库中的记录必须进行修改,如添加新的规则或改变规则密钥时。修改过程通过客户机和第三方 Kerberos 服务器(Kerberos 管理器 KADM)间的协议完成。

是一个对称DES加密系统,使用一个集中式的专钥密码功能,系统核心是KDC

AS(Authentication Server)= 认证服务器

KDC(Key Distribution Center)= 密钥分发中心

TGT(Ticket Granting Ticket)= 票据授权票据,票据的票据

TGS(Ticket Granting Server)= 票据授权服务器

SS(Service Server)= 特定服务提供端

用户先用共享密钥从某认证服务器得到一个身份证明。随后,用户使用这个身份证明与SS通信,而不使用共享密钥。

设计的目标是:认证、记账、审计

16.FTP协议不建议使用Internet服务

17.实现身份鉴别的安全机制:加密机制和数字签名机制

17.L2TP隧道在两端VPN服务器之间采用口令握手协议CHAP来验证对方身份

18.机密性服务包括:文件机密性、信息传输的机密性、信息流的机密性

19.GRE 通用路由封装(GRE: Generic Routing Encapsulation)是通用路由封装协议,可以对某些网络层协议的数据报进行封装,使这些被封装的数据报能够在IPv4网络中传输

GRE是三层网络协议

它对某些网络层协议(如IP 和IPX)的数据报文进行封装,使这些被封装的数据报文能够在另一个网络层协议(如IP)中传输。GRE采用了Tunnel(隧道)技术,是VPN(Virtual Private Network)的第三层隧道协议。

通过GRE协议,用户可以利用公共IP网络连接IPX网络、Apple Talk网络、还可以使用保留地址进行网络互联,或者对公网隐藏企业网的IP地址

20.接受服务的一方是客户端,为客户提供本地服务

服务端是为客户端服务的,服务的内容诸如向客户端提供资源,保存客户端数据。

(三)、(四)

1.操作系统:是一种软件,是计算机系统的一部分,是一个资源的集合体,包括软件资源和硬件资源,计算机硬件是操作系统工作的实体。

2.中国电子商务认证机构管理中心的主要职责是:

国内PKI认证系统的统筹规划

规范国内认证机构的服务

对国内各认证机构的管理人员进行培训

3.Nmap是一款全球有名的扫描工具,主要作用是:扫描网上电脑开放的网络连接端

4.软件开发团队安全培训的内容:

对环境网络代码文档的安全意识

对安全配置管理的培训

对安全编程安全测试知识产权的培训

5.IDS依照一定的安全策略,对网络、系统的运行状态进行监视

全称:Integrity Detection Systems 完整性检测系统

DES 全称:Data Encryption Standard 数据加密标准

CIDF 全称:Common Instruction Detection Framework 通用入侵检测框架

SQL全称: Structured (有结构的;有组织的)Query(查询)Language

OSI 交换的数据单位 :SDU 服务数据单元

RIP 全称 Routing(路由选择) Information Protocol

6.N层用户与N层协议之间传递的数据称为服务数据单元SDU

而N层协议实体之间传递的数据称为协议数据单元PDU

SDU(service Data Unit):服务数据单元,又叫业务数据单元,是指定层的用户服务的数据集,传送到接收方的时候同一协议层时数据没有发生变化,即业务部分,然后发给下层之后,下层将其封装在PDU中发送出去。服务数据单元是从高层协议来的信息单元传送到低层协议。第N层服务数据单元SDU,和上一层的协议数据单元(PDU)是一一对应的。根据协议数据单元的数据的不同,送到接收端的指定层。

PDU(N) = SDU(N - 1)

SDU(N) = PDU(N + 1)

PDU(Ptotocol data unit): 协议数据单元:计算机网络各层对等实体间交换的单位信息,例如TCP层的PDU就是segment(分节)、应用层间交换的PDU则是application data(应用数据)

本层的PDU为下层的SDU;

本层的SDU为上层的PDU

7.ICMP

ICMP(Internet Control Message Protocol)Internet控制报文协议。它是TCP/IP协议簇的一个子协议,用于在IP主机、路由器之间传递控制消息。控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

ICMP使用IP的基本支持,就像它是一个更高级别的协议,但是,ICMP实际上是IP的一个组成部分,必须由每个IP模块实现。

ping 和 tracert是两个常用网络管理命令**,ping 用来测试网络可达性,tracert 用来显示到达目的主机的路径**。ping和 tracert 都利用 ICMP 协议来实现网络功能

从技术角度来说,ICMP就是一个“错误侦测与回报机制”,其目的就是让我们能够检测网路的连线状况﹐也能确保连线的准确性。当路由器在处理一个数据包的过程中发生了意外,可以通过ICMP向数据包的源端报告有关事件。

其功能主要有:侦测远端主机是否存在,建立及维护路由资料,重导资料传送路径(ICMP重定向),资料流量控制。ICMP在沟通之中,主要是透过不同的类别(Type)与代码(Code) 让机器来识别不同的连线状况。

ICMP报文分为差错报文和停止报文

8.日志 :

- 应用程序日志:记录应用程序或一般程序的事件。

- 安全性日志:可以记录例如有效和无效的登录尝试等安全事件,以及与资源使用有关的事件。例如创建、打开或删除文件以及有关设置的修改。

- 系统日志:包含由Windows XP 系统组件记录的事件,例如,在系统日志中记录启动期间要加载的驱动程序或其他系统组件的故障。

9.路由器交换机集线器都属于网络设备而防火墙不属于网络设备也不属于应用系统

10.APache

Apache(音译为阿帕奇)是世界使用排名第一的Web服务器软件。它可以运行在几乎所有广泛使用的计算机平台上,由于其跨平台和安全性被广泛使用,是最流行的Web服务器端软件之一。它快速、可靠并且可通过简单的API扩充,将Perl/Python等解释器编译到服务器中。Apache HTTP服务器是一个模块化的服务器,源于NCSAhttpd服务器。

Apache Live Log 是一个 Perl 编写的模块,可以在浏览器上直接实时的通过 Ajax 技术浏览和监控 Apache 的 日志文件。

Apache的日志分为:访问日志、错误日志

11.数据库:

Oracle Database,又名Oracle RDBMS,或简称Oracle。是甲骨文公司的一款关系数据库管理系统。它是在数据库领域一直处于领先地位的产品。可以说Oracle数据库系统是目前世界上流行的关系数据库管理系统,系统可移植性好、使用方便、功能强,适用于各类大、中、小微机环境。它是一种高效率的、可靠性好的、适应高吞吐量的数据库方案。

数据库事务:事务完成时,必须使所有事物都保持一致状态

事务必须满足原子性。所封装的操作或者全做或者全不做

事务管理系统保证多个事务并发执行,满足ACID特性,数据库不必有事务日志

关系数据库的信息包括:头信号、消息体、分析和总结

原子性、一致性、隔离性、持久性

12.Web Service是一个平台独立的,低耦合的,自包含的、基于可编程的web的应用程序,可使用开放的XML(标准通用标记语言下的一个子集)标准来描述、发布、发现、协调和配置这些应用程序,用于开发分布式的交互操作的应用程序。

Web Service技术, 能使得运行在不同机器上的不同应用无须借助附加的、专门的第三方软件或硬件, 就可相互交换数据或集成。依据Web Service规范实施的应用之间, 无论它们所使用的语言、 平台或内部协议是什么, 都可以相互交换数据。Web Service是自描述、 自包含的可用网络模块, 可以执行具体的业务功能。Web Service也很容易部署, 因为它们基于一些常规的产业标准以及已有的一些技术,诸如标准通用标记语言下的子集XML、HTTP。Web Service减少了应用接口的花费。Web Service为整个企业甚至多个组织之间的业务流程的集成提供了一个通用机制。

web广泛用到的技术:

TCP/IP:通用网络协议,被各种设备使用

HTML(标准通用标记语言下的一个应用):通用用户界面,可以使用HTML标签显示数据

.NET: 不同应用程序间共享数据与数据交换

Java:写一次可以在任何系统运行的通用编程语言,因为java具有跨平台特性

XML(标准通用标记语言下的一个子集):通用数据表达语言,在web上传送结构化数据的容易方法

他们的特点是其开放性,跨平台性,开放性正是Web services的基础。

13. XML

可扩展标记语言,标准通用标记语言的子集,简称XML。是一种用于标记电子文件使其具有结构性的标记语言。

在电子计算机中,标记指计算机所能理解的信息符号,通过此种标记,计算机之间可以处理包含各种的信息比如文章等。它可以用来标记数据、定义数据类型,是一种允许用户对自己的标记语言进行定义的源语言。 它非常适合万维网传输,提供统一的方法来描述和交换独立于应用程序或供应商的结构化数据。是Internet环境中跨平台的、依赖于内容的技术,也是当今处理分布式结构信息的有效工具。它严格规定了的结构化数据,能实现各种数据的集成管理,具有自描述性,可扩展性、层次性、异构系统间的信息互通性,是Internet异构环境中的数据交换标准

14.递归关联:

一对一递归关联:同类对象之间是一对一关系

多对多递归关联:指同类实体中的关联的关系是多对多的

一对多递归关联:指同类对象存在一个实体对应关联多个实体

事件关联分析引擎能够进行多种方式的事件关联

15.HDFS

Hadoop分布式文件系统(HDFS)是指被设计成适合运行在通用硬件(commodity hardware)上的分布式文件系统(Distributed File System)。HDFS有着高容错性(fault-tolerant)的特点,并且设计用来部署在低廉的(low-cost)硬件上。而且它提供高吞吐量(high throughput)来访问应用程序的数据,适合那些有着超大数据集(large data set)的应用程序。HDFS放宽了(relax)POSIX的要求(requirements)这样可以实现流的形式访问(streaming access)文件系统中的数据。

16.SAMM软件保证成熟度模型

SAMM的目的是评估组织已有的软件安全实践,建立软件安全保证计划,证明安全保证计划带来实质性改善,定义并衡量组织中与安全相关的措施。SAMM提供了一个开放的框架,用以帮助软件公司制定并实施所面临的来自软件安全的特定风险策略,SAMM提供的资源可用于评估一个组织已有的软件安全实践, 建立一个软件安全保证计划,证明安全保证计划带来了实质性改善,定义并衡量组织中与安全相关的措施。

创建明确定义和可衡量的目标、涉及到软件开发的任何业务、可用于小型中型和大型组织

16.综合的轻量应用安全过程(Comprehensive Lightweight Application Security Process,CLASP) 最初由安全软件公司(Secure Software,Inc.) 提出,后来由OWASP完善、维护并推广,该模型由一系列安全活动驱动。

CLASP是一个用于构建安全软件的轻量级过程,由30个特定活动和辅助资源组成,用于提升整个开发团队的安全意识。CLASP的一个突出特点是安全活动与角色相关联,强调安全开发过程中各角色的职责。执行的安全活动及顺序执行顺序选职责是开放的

17.SQUARE过程模型:当软件项目发生变化时,应重新应用SQUARE过程模型分析安全需求,统一定义时安全需要工程的首要条件

18.缓冲区溢出:

缓冲区时存储数据的一组地址连续的内存单元,著名的心脏流血漏洞是缓冲区漏洞

19,编程语言的区别:

面向对象的编程语言:c++ c# java、Python

优点:代码量较面向过程的会有一些增加,但是能更好的复用这些代码,实质编写量反而减少,在需求变更的条件下,面向对象编程的修改比较少,甚至只是需要附加模块,而不用重新编译整个程序,这样部署成本就显著降低了 至于效率,

Python的优点:面向对象的、解释型的、通用的、开源的脚本编程语言、语法简单、并且免费

开源:程序员使用Python编写的代码时开源的、Python的解释器和模块是开源的

解释型语言可以跨平台,可扩展性强

缺点:运行速度慢,代码加密困难

面向过程语言:C

写代码效率高:C#,Java

都具有框架支持,大部分功能直接调用框架就可以了,并且代码复用也比较好

写代码效率最高的应该是c#和java,因为都具有框架支持,大部分功能直接调用框架就可以了,并且代码复用也比较好,JAVA 是多线程跨平台的

运行效率最高:c和c++

因为c# java vb程序的执行,都是解释执行,也就是编译成中间代码,然后由解释器解释执行,而c c++是编译执行,编译成汇编语言,直接执行。

编译执行和解释执行的区别:

1、编译执行:由编译程序将目标代码一次性编译成目标程序,再由机器运行目标程序。

2、解释执行:将源语言直接作为源程序输入,解释执行解释一句后就提交计算机执行一句,并不形成目标程序。

解释执行就是说一句解释一句,编写效率快但是执行效率慢,编译执行执行效率高。

C语言中指针变量可以指向静态变量、堆地址、空地址单元,但不能指向实际的物理单元

C++ 需调用拷贝构造函数的时:对象以值传递的方式传递给函数参数、对象以值传递的方式从函数返回、对象用于给另一个对象进行初始化

JAVA 平台由JAVA虚拟机和JAVA应用编程接口两部分构成

JAVA虚拟机是运行所有JAVA程序的抽象计算机

JAVA应用编程接口是一些预先定义的函数

PHP:开源易扩展效率高,既可以面向过程、又能面向对象。缺点是函数命名不严谨,缺乏统一的编码规范,异常处理功能不广泛,可以将独立的功能模块写成函数

Python对缩进敏感,python3中默认的源文件编码格式是UTF-8

18. Session对于Web应用无疑是最重要的,也是最复杂的。对于web应用程序来说,加强安全性的第一条原则就是 – 不要信任来自客户端的数据,一定要进行数据验证以及过滤,才能在程序中使用,进而保存到数据层。 然而,为了维持来自同一个用户的不同请求之间的状态, 客户端必须要给服务器端发送一个唯一的身份标识符(Session ID)。 很显然,这和前面提到的安全原则是矛盾的,但是没有办法,http协议是无状态的,为了维持状态,我们别无选择。 可以看出,web应用程序中最脆弱的环节就是session,因为服务器端是通过来自客户端的一个身份标识来认证用户的, 所以session是web应用程序中最需要加强安全性的环节。

基于session的攻击有很多种方式。大部分的手段都是首先通过捕获合法用户的session, 然后冒充该用户来访问系统。也就是说,攻击者至少必须要获取到一个有效的session标识符,用于接下来的身份验证。

攻击者至少可以通过以下三种方式来获取一个有效的session标识符:

1、预测

2、捕获(劫持)

3、固定

攻击步骤

1、 目标用户需要先登录站点;

2、 登录成功后,该用户会得到站点提供的一个会话标识SessionID;

3、 攻击者通过某种攻击手段捕获Session ID;

暴力破解:尝试各种Session ID,直到破解为止;

预测:如果Session ID使用非随机的方式产生,那么就有可能计算出来;

窃取:使用网络嗅探,XSS攻击等方法获得。

4、 攻击者通过捕获到的Session ID访问站点即可获得目标用户合法会话。

防御方法

1、 更改Session名称。PHP中Session的默认名称是PHPSESSID,此变量会保存在Cookie中,如果攻击者不分析站点,就不能猜到Session名称,阻挡部分攻击。

2、 关闭透明化Session ID。透明化Session ID指当浏览器中的Http请求没有使用Cookie来存放Session ID时,Session ID则使用URL来传递。

3、 设置HttpOnly。通过设置Cookie的HttpOnly为true,可以防止客户端脚本访问这个Cookie,从而有效的防止XSS攻击。

4、 关闭所有phpinfo类dump request信息的页面。

5、验证HTTP头部信息

19、命令注入攻击

PHP网站常见的攻击方式中的命令攻击。Command Injection,即命令注入攻击,是指这样一种攻击手段,黑客通过把HTML代码输入一个输入机制(例如缺乏有效验证限制的表格域)来改变网页的动态 生成的内容。使用系统命令是一项危险的操作,尤其在你试图使用远程数据来构造要执行的命令时更是如此。如果使用了被污染数据,命令注入漏洞就产生了。

PHP中可以使用下列5个函数来执行外部的应用程序或函数:

system、exec、passthru、shell_exec、“(与shell_exec功能相同)

防范方法

SQL注入特点:普遍性、隐蔽性、危害性

攻击方式:重言式攻击、非法或逻辑错误查询攻击、联合查询攻击

避免方式:使用存储过程、使用抽象层、处理敏感数据

1、尽量不要执行外部命令

2、使用自定义函数或函数库来替代外部命令的功能

3、使用escapeshellarg(安全)函数来处理命令参数

4、使用safe_mode_exec_dir指定可执行文件的路径

20.软件安全测试:包括程序、网络、数据库安全性测试

狭义:执行安全测试用例的过程

广义:所有关于安全性测试的活动

常用方法:黑盒、白盒、灰盒

21.HTTP状态码:

100:这个状态码是告诉客户端应该继续发送请求,这个临时响应是用来通知客户端的,部分的请求服务器已经接受,但是客户端应继续发送求请求的剩余部分,如果请求已经完成,就忽略这个响应,而且服务器会在请求完成后向客户发送一个最终的结果

200:这个是最常见的http状态码,表示服务器已经成功接受请求,并将返回客户端所请求的最终结果

202:表示服务器已经接受了请求,但是还没有处理,而且这个请求最终会不会处理还不确定

204:服务器成功处理了请求,但没有返回任何实体内容 ,可能会返回新的头部元信息

500:服务器遇到未知的错误,导致无法完成客户端当前的请求。

404 Not Found,指网页或文件未找到

402 Payment Required 为了将来可能的需求而预留的。

403 Forbidden 服务器已经理解请求,但是拒绝执行它

HTTP请求报文组成部分:请求行、请求头、请求实体

请求行组成:Cookie(存储在用户本地终端上的信息) Accept(状态) Host(请求方式)

HTTP响应报文组成部分:响应行(状态行)、响应头、响应实体

HTTP请求方式:POST、HEAD、GET

22.Web应用程序设计

三层架构:

MOD 是表示层 Model (也叫显示层):与用户直接接触,实现用户界面功能

BLL 是业务逻辑层 Business Logic Layer (也叫业务层、逻辑层、中间层) :实现业务规则及数据加工,是数据访问层与表现层的数据交互的桥梁。

DAL 是数据访问层 Data Access Layer (也叫数据层) 实现与数据库(数据存储区)的数据交互。

23.web应用防火墙。防御CSRF的三种策略:

验证HTTP Refresh字段

在请求地址中添加token并验证

在HTTP头中自定义属性并验证

24.网络爬虫是一种按照一定的规则,自动地抓取万维网信息的程序或者脚本。另外一些不常使用的名字还有蚂蚁、自动索引、模拟程序或者蠕虫。

分类:

通用网络爬虫:又称全网爬虫(Scalable Web Crawler),爬行对象从一些种子 URL 扩充到整个 Web,主要为门户站点搜索引擎和大型 Web 服务提供商采集数据。这类网络爬虫的爬行范围和数量巨大,对于爬行速度和存储空间要求较高,对于爬行页面的顺序要求相对较低,同时由于待刷新的页面太多,通常采用并行工作方式,但需要较长时间才能刷新一次页面。 虽然存在一定缺陷,通用网络爬虫适用于为搜索引擎搜索广泛的主题,有较强的应用价值。

聚焦网络爬虫:又称主题网络爬虫(Topical Crawler),是指选择性地爬行那些与预先定义好的主题相关页面的网络爬虫。 和通用网络爬虫相比,聚焦爬虫只需要爬行与主题相关的页面,极大地节省了硬件和网络资源,保存的页面也由于数量少而更新快,还可以很好地满足一些特定人群对特定领域信息的需求。

增量式网络爬虫:(Incremental Web Crawler)是指对已下载网页采取增量式更新和只爬行新产生的或者已经发生变化网页的爬虫,它能够在一定程度上保证所爬行的页面是尽可能新的页面。 和周期性爬行和刷新页面的网络爬虫相比,增量式爬虫只会在需要的时候爬行新产生或发生更新的页面,并不重新下载没有发生变化的页面,可有效减少数据下载量,及时更新已爬行的网页,减小时间和空间上的耗费,但是增加了爬行算法的复杂度和实现难度。增量式网络爬虫的体系结构[包含爬行模块、排序模块、更新模块、本地页面集、待爬行 URL 集以及本地页面URL 集。

25.Web应用防护系统(也称为:网站应用级入侵防御系统。英文:Web Application Firewall,简称: WAF)。利用国际上公认的一种说法:Web应用防火墙是通过执行一系列针对HTTP/HTTPS的安全策略来专门为Web应用提供保护的一款产品。

遵循:重塑网站边界、智能化防护理念、纵深防御系统

26.常见服务器端脚本程序:ASP、JSP、PHP

常见的WEb服务器:Microsoft IIS 、Apache、Nginx

28.信息系统的核心要素:人、组织、技术

(五)

1.网络隔离设备:防火墙、IPS、网闸

2.蜜罐

技术本质上是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击,从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推测攻击意图和动机,能够让防御方清晰地了解他们所面对的安全威胁,并通过技术和管理手段来增强实际系统的安全防护能力。

3.容灾抗毁能力是衡量系统安全性和可靠性的重要指标

其技术指标:恢复时间目标

容灾系统:

恢复能力指标:RPO:(Recovery Point Obejective,恢复点目标)是指业务系统所允许的在灾难过程中的最大数据丢失量,用来衡量容灾系统的数据冗余备份能力。

RTO:(Recovery Time Objective,恢复时间目标)是指信息系统从灾难状态恢复到可运行状态所需的时间,用来衡量容灾系统的业务恢复能力。

RPO和PTO 越小可用性越大

4.网络安全的不对称性:

安全相互独依赖,而攻击破坏性逐渐增长

5.分布式防火墙包括:

网络防火墙、主机防火墙、中心防火墙

6.强认证方式:实物认证、身份认证、多因子认证

7.攻击密码类型:

进知密文攻击:仅能通过截获的密文破解密码

进知明文攻击:分析者知道明文-密文对

选择明文攻击:分析者知道明文-密文对,还可以选择被加密的明文

选择密文攻击:可以选择一些密文知道明文

8.置换密码:按一定规则进行位移得到密码

代替密码,指每一个字符被替换成密文中的另一个字符。接收者对密文做反向替换就可以恢复出明文

9.S盒是一种变幻压缩,将48位变为32位

10.IEEE802标准把数据链路层分为两层

与硬件无关实现流量控制功能的是:逻辑链路控制层

与硬件相关的是:媒体介入层

11.子网络数划分,在原来网络位数得到基础上借了n位,则划分了2^n位的网络数

例:255.255.255.192 该C类地址借用了两位主机位,所以划分了4的子网

12.IPv6 使用了128位的二进制数字标识网络和终端

13.MD5摘要算法使用128位摘要值

14.P2DR模型是动态安全模型

组成部分:Policy、Protection、Detection

15.操作系统的基本特性:共享并发异步

16.存储保护技术通过控制对存储器的读写功能来保护计算机的工作状态和数据信息,存储保护一般以硬件为主软件为辅

17.入侵检测系统IDS作为一种网络安全设备,能对网络传输流量进行监测。其中入侵检测规则是:确定IDS 的应用程序如何工作的具体条目

(六)+(七)

1.访问控制包含:身份认证、密码技术、信息隐藏

2.风险评估:

定量:运用数量指标

定性

定量定性相结合

3、计算机网络的各层及协议的集合称为计算机网络的体系结构

序列密码:是对称加密,加密解密用相同的密钥

利用密钥产生一个密钥流Z=Z1Z2Z3…,然后利用此密钥流依次对明文X=X0X1X2…进行加密,这样产生的密码就是序列密码,也称流密码。密钥流由密钥流发生器f产生:zi=f(k,si),这里的si是加密器中存储器(记忆元件)在i时刻的状态,k是密钥。序列密码方案的发展是模仿“一次一密”系统的尝试。

分组密码:

分组密码以一定大小作为每次处理的基本单元,而序列密码则是以一个元素(一个字母或一个比特)作为基本的处理单元。

序列密码是一个随时间变化的加密变换,具有转换速度快、低错误传播的优点,硬件实现电路更简单;其缺点是:低扩散(意味着混乱不够)、插入及修改的不敏感性。

分组密码使用的是一个不随时间变化的固定变换,具有扩散性好、插入敏感等优点;其缺点是:加解密处理速度慢、存在错误传播。

目前,公开的序列密码算法主要有RC4、SEAL等。

5.木马的常见类型:DOS攻击型、密码发送型、键盘记录型

DOS攻击包含:服务过载、信息接地、消息流

6.常见的web攻击:SQL注入、跨站脚本、Cookie攻击

7.计算机互联的主要目的:资源共享

8.传输介质:

双绞线:信道宽度和数据传输速度等方面均受到一定限制,但价格较为低廉。

无线信道:

同轴电缆:同轴电缆可用于模拟信号和数字信号的传输,适用于各种各样的应用,其中最重要的有电视传播、长途电话传输、计算机系统之间的短距离连接以及局域网等。

光纤:扰能带宽最宽、抗干力最强

9.IP协议的传输方式是数据报

10.世界上第一个计算机网络是:ARPANET

ARPANET的主机-网络层对应于OSI中的物理层和数据链路层

11.数据链路层功能:帧定界功能、差错检错功能、链路管理功能

12.通信系统的三要素:信源、通信媒体、信宿

13.

100BASE-T :100Base-T是一种以100Mbps速率工作的局域网(LAN)标准,它通常被称为快速以太网标准,并使用两对UTP(非屏蔽双绞线)铜质电缆。 快速以太网 的网络速率是10BASE-T的十倍,即100M。

(1) 数据传输速率100Mbps基带传输

(2) 采用了FDDI的PMD协议,但价格比FDDI便宜。

(3) 100BASE-T的标准由IEEE802.3制定。与10BASE-T采用相同的媒体访问技术、类似的布线规则和相同的引出线,易于与10BASE-T集成。

(4) 每个网段只允许两个中继器,最大网络跨度为210米。

快速以太网有四种基本的实现方式:100Base-TX、100Base-FX、100Base-T4和100Base-T2。每一种规范除了接口电路外都是相同的,接口电路决定了它们使用哪种类型的电缆。为了实现时钟/数据恢复(CDR)功能,100Base-T使用4B/5B曼彻斯特编码机制。

实现标准简介:

100Base-FX使用2条光纤,一条光纤用于发送,另一条光纤用于接收;

100Base-TX使用5类数据线无屏蔽双绞线或屏蔽双绞线的快速以太网技术。它使用两对双绞线,一对用于发送,一对用于接收数据,采用全双工方式工作

100Base-T4采用半双工方式工作。

14.ISDN:综合业务数字网(Integrated Services Digital Network,ISDN)是一个数字电话网络国际标准,是一种典型的电路交换网络系统。在ITU的建议中,ISDN是一种在数字电话网IDN的基础上发展起来的通信网络,ISDN能够支持多种业务,包括电话业务和非电话业务。

(1)多路性。对大部分用户来说,ISDN的最大优点之一是其具有多路性。ISDN用户可以在一对双绞线上提供两个B信道(每个64kbit/s)和一个D信道(16kbit/s),同时使用多种业务。

(2)传输质量高。ISDN采用端到端的数字连接,不像模拟线路那样会受到静电和噪音的干扰,因此传输质量很高。由于采用了纠错编码,ISDN中传输的误码特性比电话网传输数据的误码特性至少改善了10倍。

(3)综合性。ISDN提供各种业务,用户只需一个入网接口,就能使用网络提供的各种业务,例如,用户可以在一个基本速率接口上接入电话、电脑、会议电视和路由器等设备。

(4)高速数据传输。使用ISDN,最高的数据传输速率可达128kbit/s,且是全双工的,是一般V.90调制解调器的理论上行速率的2倍多。

15.域名书写规则:

顶级域名:

国际顶级域名

.com(商业)

.net(网络公司)

.org(非盈利性组织)

.edu(教育)

.gov(政府)

国内顶级域名

.cn(中国)

.us(美国)

.jp(日本)

二级域: 以顶级域名为基础的二级域:一般是在顶级域名后面加上国内顶级域名。例如:

.com.cn:工行:icbc.com.cn

.net.cn:万网:www.net.cn

.gov.cn:中国政府:www.gov.cn

.edu.cn:北大:www.pku.edu.cn

子域名:子域名是顶级域名的下一级或多级。在顶级域名前面加入一个“.”即为二级子域名,例如“www.baidu.com ”和“zhidao.baidu.com”。加入两个“.”即为三级子域名,例如“abc.zhidao.baidu.com”。

16.DHCP工作原理:

- DHCP Client以广播的方式发出DHCP Discover报文。

- 所有的DHCP Server都能够接收到DHCP Client发送的DHCP Discover报文,向DHCP Client发送一个DHCP Offer报文。

DHCP Offer报文中“Your(Client) IP Address”字段就是DHCP Server能够提供给DHCP Client使用的IP地址,且DHCP Server会将自己的IP地址放在“option”字段中以便DHCP Client区分不同的DHCP Server。DHCP Server在发出此报文后会存在一个已分配IP地址的纪录。 - DHCP Client只能处理一个DHCP Offer报文,一般的原则是DHCP Client处理最先收到的DHCP Offer报文。 DHCP Client会发出一个广播的DHCP Request报文,在选项字段中会加入选中的DHCP Server的IP地址和需要的IP地址。

- DHCP Server收到DHCP Request报文后,判断选项字段中的IP地址是否与自己的地址相同。如果不相同,DHCP Server不做任何处理只清除相应IP地址分配记录;如果相同,DHCP Server就会向DHCP Client响应一个DHCP ACK报文,并在选项字段中增加IP地址的使用租期信息。

- DHCP Client接收到DHCP ACK报文后,检查DHCP Server分配的IP地址是否能够使用。如果可以使用,则DHCP Client成功获得IP地址并根据IP地址使用租期自动启动续延过程;如果DHCP Client发现分配的IP地址已经被使用,则DHCP Client向DHCPServer发出DHCP Decline报文,通知DHCP Server禁用这个IP地址,然后DHCP Client开始新的地址申请过程。

- DHCP Client在成功获取IP地址后,随时可以通过发送DHCP Release报文释放自己的IP地址,DHCP Server收到DHCP Release报文后,会回收相应的IP地址并重新分配。

在租期超过50%时刻处:DHCP Client会以单播形式向DHCP Server发送DHCP Request报文来续租IP地址。如果DHCP Client成功收到DHCP Server发送的DHCP ACK报文,则按相应时间延长IP地址租期;如果没有收到DHCP Server发送的DHCP ACK报文,则DHCP Client继续使用这个IP地址。

租期超过87.5%处:DHCP Client会以广播形式向DHCP Server发送DHCPRequest报文来续租IP地址。如果DHCP Client成功收到DHCP Server发送的DHCP ACK报文,则按相应时间延长IP地址租期;如果没有收到DHCP Server发送的DHCP ACK报文,则DHCP Client继续使用这个IP地址,直到IP地址使用租期到期时,DHCP Client才会向DHCP Server发送DHCP Release报文来释放这个IP地址,并开始新的IP地址申请过程。

17、计算机病毒根据寄生方式划分:

引导型病毒、文件型病毒、复合型病毒

18、无线局域网的硬件设备包括:

无线网卡:可以通过无线网卡以无线的方式连接无线网络,是一种不需要连接网线即可实现上网的设备。它有信号收发的作用,在找到上互联网的出口时就能实现与互联网的连接;无线网卡好比是接收器,需要有线的Internet线路接入到无线猫上,再将信号转化为无线的信号发射出去,由无线网卡接收。

无线网卡的标准:

1.IEEE802.11a:使用5GHz频段,传输速度54Mbps,与802.11b不兼容;

2.IEEE802.11b:使用2.4GHz频段,传输速度11Mbps;

3.IEEE802.11g:使用2.4GHz频段,传输速度54Mbps,可向下兼容802.11b;

4.IEEE802.11n(Draft2.0):用于Intel新的迅驰2笔记本和高端路由上,可向下兼容,传输速度300Mbps。

无线AP:是一个无线网络的接入点,用于无线网络的无线交换机。

主要在媒体存取控制层MAC中扮演无线工作站及有线局域网络的桥梁,无线路由器主要有路由交换接入一体设备和纯接入点设备,一体设备执行接入和路由工作,纯接入设备只负责无线客户端的接入,纯接入设备通常作为无线网络扩展使用,与其他AP或者主AP连接,以扩大无线覆盖范围,无线接入点主要用于宽带家庭、大楼内部以及园区内部,典型距离覆盖几十米至上百米,目前主要技术为802.11系列。

19、漏洞扫描技术操作顺序:读取漏洞信息、发送探测数据包、返回响应、特征匹配分析

20、强制性国家标准的代号:GB

21、防火墙的作用:过滤信息、进程管理、审计检查

(八)

1.入侵检测系统根据 正确的配置 对一个攻击作出反应

2.数据备份包括:硬件 软件 存储介质

3.ICMP报文封装在 UDP数据报内传输

4.数据库的原子性体现在事务在执行过程中发生错误是会执行 回滚

5.Unix和Linux的日志子系统包括**:登录时间子系统、进程管理子系统、漏洞扫描子系统**

6.Windows系统日志文件 :系统日志、应用程序日志、 安全日志

7.Syslog 是一种工业标准协议,分为客户端和服务器端,是一个在IP网络中转发日志信息的标准

8.CC标准:信息技术安全性评估通用标准用于评估信息系统、信息产品的安全性

9.JAVA中的设计模式主要,行为型模式、结构型模式、创建型模式

结构型模式有:组合模式、桥接模式、代理模式

10、威胁建模可对影响系统的威胁进行识别和评价,其中分解应用阶段执行的任务有:表示数据流、表示入口点、表示信任边界

使用分类的威胁列表识别威胁时,执行的任务包括:识别网络威胁、识别主机威胁、识别应用程序威胁

11.HASH算法应用于:消息摘要、数字签名、验证消息的完整性

12. 测试

黑盒测试主要针对程序所展现给用户的功能

白盒测试是针对被测单元内部是如何工作进行测试

灰盒测试是介于黑盒测试和白盒测试之间

模糊测试介于完全手工测试和完全自动化测试,可以有效地找出安全漏洞 常见的测试对象是文件格式和网络协议

在模糊测试中,常常使用模糊生成器生成测试用例,常用的输入包括:命令行参数、环境变量参数、文件格式

13.DREAD风险评估模型:DREAD提供了5个维度,进行威胁评级,每个维度0-10分。通过最后的评分确定威胁的严重程度

包含:威胁性、复现性、利用难度、发现难度、影响面

14.WAF是Web应用防护系统的简称,用来弥补防火墙等安全设备对Wedding应用攻击防范能力的不足,主要功能:

Web非授权访问的防护功能

Web恶意代码的防护功能

Web攻击的防护功能

15.SQL注入攻击流程:判断数据库类型、探测SQl注入点、提升权限进一步攻击

主要方式:利用用户输入注入、利用Cookies注入、利用系统变量注入

16.XSS漏洞注入 根据注入位置和触发流程可以分为:

反射型XSS漏洞、存储型XSS漏洞、DOM型XSS漏洞

17、爬虫:网络爬虫(又称为网页蜘蛛,网络机器人,在FOAF社区中间,更经常的称为网页追逐者),是一种按照一定的规则,自动地抓取万维网信息的程序或者脚本。另外一些不常使用的名字还有蚂蚁、自动索引、模拟程序或者蠕虫。

常用的聚焦爬虫爬行策略:

基于内容评价的爬行策略、基于链接结构的爬行策略、基于增强学习的爬虫策略

爬虫的危害:核心文本被爬、注册用户被扫描、影响正常用户的访问

18、分布式拒绝服务根据攻击的目标可以分为:

攻击网络带宽资源、攻击系统资源、攻击应用资源

19、威胁情报可以提供:IP URL 域名信息

威胁情报的基本特征:时效性、相关性、准确性

20.PDRR 模型包括防护、检测、相应和恢复,他是一个动态的信息系统安全运营模型

其中检测的功能就是检测入侵者的身份

21.VPN的接入方式包括**:拨号VPN、IPsecVPN、SSLVPN**

SSL VPN:配置简单、成本低、细分控制、认证多样

22入侵检测系统:入侵检测系统(intrusion detection system,简称“IDS”)是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全设备。它与其他网络安全设备的不同之处便在于,IDS是一种积极主动的安全防护技术。 IDS最早出现在1980年4月。 1980年代中期,IDS逐渐发展成为入侵检测专家系统(IDES)。 1990年,IDS分化为基于网络的IDS和基于主机的IDS。后又出现分布式IDS。

入侵防御系统(IPS: Intrusion Prevention System)是电脑网络安全设施,是对防病毒软件(Antivirus Programs)和防火墙(Packet Filter, Application Gateway)的补充。 入侵防御系统(Intrusion-prevention system)是一部能够监视网络或网络设备的网络资料传输行为的计算机网络安全设备,能够及时的中断、调整或隔离一些不正常或是具有伤害性的网络资料传输行为。

23.自适应的安全防护系统中。安全策略的设计原则是:先急后缓、先众后寡、先断后网

24、数据融合层次包括:原始数据融合、特征级融合、决策级融合

25.网络攻击模型用到的机器:僵尸机器、攻击者、跳板

26、网络取证:(network forensics)是抓取、记录和分析网络事件的来源,特点是:动态、实时、多态.特征包括:客观性、关联性、合法性

网络取证的分类方法:按照采集方式进行分类、按照取证时延性进行分类、按照不同的视角进行分类

27、密钥的配置模式是:诱骗服务、弱化系统、用户模式服务器

28、信息系统安全运营模型:PDRR、WPDRRC、PPDR

信息系统安全运维的三个层次:基础实践层、安全能力层、展示决策层

安全数据分析三个阶段: 基础的安全数据分析、基于安全数据的行为分析、基于人工智能的安全分析和预警

29:VPN具有专用和虚拟两个特征,根据VPN的应用平台可以分为软件VPN和硬件VPN

按实现层次划分,VPN技术包括基于数据链路层的VPN、基于网络层的VPN、基于应用层的VPN

30.容灾系统目标有:

恢复时间目标、降级操作目标、网络恢复目标

31.大企业根据部署位置选择防火墙

中小企业根据网络规模选择防火墙

考察厂商的服务

可能有错误或错别字,看到可以评论指出来