2021HW | 04/12 第四天总结

更多黑客技能 公众号:白帽子左一

今日趣闻

疑似攻击方看到防守方在打游戏

今天的告警依旧、应急依旧、溯源依旧、钓鱼依旧、段子依旧

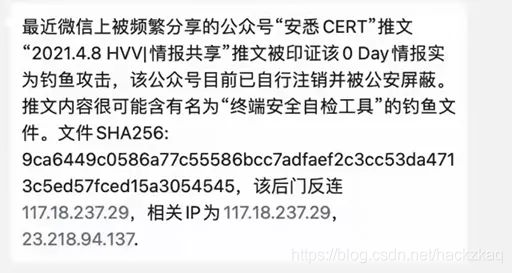

邮件钓鱼、恶意程序钓鱼、人身攻击钓鱼…

总之,故事总是不断产生

我如同韩毅,静静地坐在故事中间,看着故事讲完

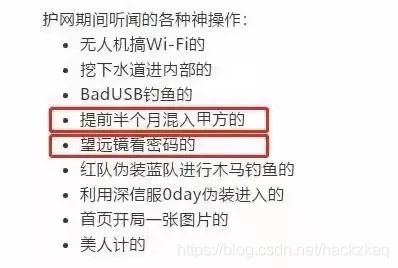

hw第四天了,似乎比前几天更忙了,战术又升级了

天亮后又是全新的一天,新的周一图片

攻防的常态化,钓鱼和0day成了攻击方的攻击武器,溯源反制成了防守方的目标

我们总是猝不及防中提升着技术,自我怀疑、自我抛弃、自我安慰、自我成长

如同去年一样,不断有人打听,你认识这个人么,这个人在哪家公司啊,最朴实无华的溯源方式图片

这个世界很小,这个圈子很小

小到我们总是无意中相遇

现实中见到你,网络中也见到你

其实没有真正的对手,无论现实和网络我们都是朋友,立场不同并不代表势不两立,真正的朋友是可以直面对抗的图片

攻击者通过被溯源你学到了什么:

不要带着自己的指纹id随意访问网站

网络id不要使用自己的名字

不要始终如一的使用一个网路id,购物网站、技术博客等id最好不要一样

要低调,知名度高固然是好事,但是要知道自己从事的什么职业图片

隐藏好自己,现实中你是你,网络中你是所有人图片

热度较高攻击事件回顾:

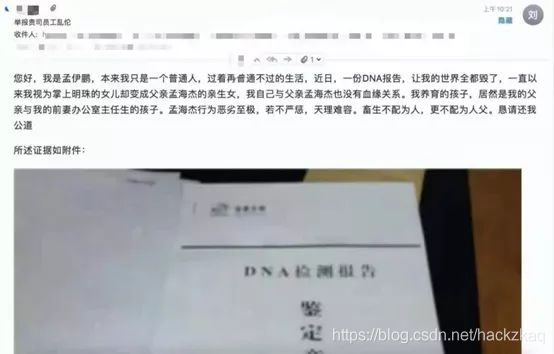

“我的”女儿是我爸爸与我前妻的办公室主任生的(目前该攻击队已被处罚)

2021HW | 04/09 第一天总结

2021HW | 04/10 第二天总结

2021HW | 04/11 第三天总结

4月11日,奇安信补天情报站全面研判后,提醒广大客户关注今晚的补丁包,尽快升级,提升防护能力。

截至2021年4月11日21点,奇安信补天情报站共监测到58个漏洞情报信息,涉及到35家厂家。今日监测到7个漏洞情报信息,涉及7个厂商。已过期漏洞(早已发现且被修复的漏洞)2个,其余漏洞中需重点关注的证实漏洞为2个,其余情报持续监测中。

一、需重点关注的证实漏洞

事件名称:利用Coremail虚假漏洞信息钓鱼事件

涉及厂商:论客

首次发现时间:2021年4月11日

情报来源:github

事件名称:利用浪潮虚假漏洞信息钓鱼事件

涉及厂商:浪潮

首次发现时间:2021年4月11日

情报来源:github

二、已证实漏洞

漏洞编号:B-T-V-0052

漏洞名称:金蝶天燕v9.0版本消息中间件getshell

涉及厂商:金蝶

漏洞等级:高危

是否公开:否

是否有POC:是

首次发现时间:2021年4月10日

情报来源:互联网

防护建议:

奇安信天眼 规则ID:0x10020D4C 版本号:3.0.0411.12748

奇安信安域Web应用防护系统 规则ID:181260001 版本号:20210411003

奇安信网神网络数据传感器 规则ID:6366 版本号:2104111822

奇安信网神智慧防火墙 规则id:1240701 版本号:2104112000及以上版本

奇安信网神云锁服务器安全管理系统 RASP版本:2.0.18 Agent版本号:V8.0.2.112

漏洞编号:B-T-V-0058

漏洞名称:蓝凌oa高版本 前台未授权getshell

涉及厂商:蓝凌

漏洞等级:高危

是否公开:否

是否有POC:是

首次发现时间:2021年4月11日

情报来源:互联网

防护建议:

奇安信天眼 规则id:0x10020D42 版本号:3.0.0411.12748

奇安信安域Web应用防护系统 规则ID:181230002 版本号:20210411002

奇安信网神网络数据传感器 规则ID:6357 版本号:2104111822

奇安信网神智慧防火墙 规则id:1240601 版本号:2104112000及以上版本

虚拟化安全管理平台windows版 规则id:2923983 版本号:2021.04.14

虚拟化安全管理平台linux版 规则id:313826 版本号:2021.04.14

奇安信网神智慧防火墙 规则id:1238801 版本号:2104112000及以上版本

奇安信网神统一服务器安全管理平台 规则Id:63823983 版本号:10352

三、已过期漏洞

漏洞编号:B-T-V-0054

漏洞名称:金山WPS存在远程堆损坏漏洞(4月10日证实漏洞,4月11日确认为历史漏洞)

及厂商:金山WPS

漏洞等级:高危

是否公开:是

是否有POC:否

首次发现时间:2021年4月10日

情报来源:互联网

防护建议:

该漏洞于去年9月修复,参考官方公告

漏洞编号:B-T-V-0056

漏洞名称:三星路由器XSS漏洞、本地文件包含漏洞、远程命令执行漏洞

涉及厂商:三星

漏洞等级:高危

是否公开:是

是否有POC:是

首次发现时间:2020年11月27日

情报来源:互联网

防护建议:

三星相关团队已获悉,已经确认漏洞已在5.2.4.T1版本中修复。

四、 还不确定的“漏洞”情报信息

名称:迪普防火墙疑似存在“漏洞”

涉及厂商:迪普

可信度:10%

是否有POC:无

首次发现时间:2021年4月10日

情报来源:互联网

五、恶意IP情报通报

情报编号:B-T-I-0019

危险等级:高

评判类型:攻击队IP

涉及行业:金融/财税/能源/通信/企业

攻击队IP:45.121.104.86,209.141.58.91,180.215.194.111,103.145.13.120,74.102.39.43,173.255.209.105,209.141.60.60,209.141.49.19,192.35.168.160,139.214.87.224

处置建议:封禁&溯源

情报编号:B-T-I-0020

危险等级:高

评判类型:攻击队IP

涉及行业:金融/财税/政法/通信/企业

攻击队IP:14.152.34.77,103.47.104.241,104.143.83.241,119.52.193.164,94.232.42.200,94.232.40.110,45.121.104.188,183.111.122.132,122.138.95.213,139.214.87.175

处置建议:封禁&溯源

情报编号:B-T-I-0021

危险等级:高

评判类型:攻击队IP

涉及行业:金融/政法/通信/企业

攻击队IP:122.141.222.134,139.211.231.150,106.13.80.219,103.87.10.8,94.232.40.116,50.230.96.23,8.141.51.166,60.214.107.180,82.156.109.87,65.1.206.96

处置建议:封禁&溯源

情报编号:B-T-I-0022

危险等级:高

评判类型:攻击队IP

涉及行业:金融/政法/能源/企业

攻击队IP:64.227.15.139,94.232.40.115,64.227.61.57,45.121.104.111,45.121.104.204,42.193.55.127,45.79.172.5,42.194.176.213,202.55.17.39,210.108.70.119

处置建议:封禁&溯源

情报编号:B-T-I-0023

危险等级:高

评判类型:攻击队IP

涉及行业:金融/环境/通信/能源/企业

攻击队IP:18.220.173.195,203.248.175.72,185.172.110.205,138.197.147.43,139.211.229.172,121.5.44.33,121.5.223.121,152.32.143.4,142.93.185.140,165.227.5.116

处置建议:封禁&溯源

情报编号:B-T-I-0024

危险等级:高

评判类型:攻击队IP

涉及行业:金融/环境/通信/能源/企业

攻击队IP:157.245.97.118,139.199.141.63,104.152.52.62,103.54.45.5,103.40.172.189,118.24.23.90,119.27.171.113,119.52.194.113,119.52.194.179,54.176.59.196

处置建议:封禁&溯源

情报编号:B-T-I-0025

危险等级:高

评判类型:攻击队IP

涉及行业:金融/通信/财税/企业

攻击队IP:89.163.150.234,80.82.77.139,51.195.91.189,71.6.199.23,52.89.160.37,8.142.19.139,80.87.192.169,68.183.185.77,89.248.172.16,71.6.146.186

处置建议:封禁&溯源

情报编号:B-T-I-0026

危险等级:高

评判类型:攻击队IP

涉及行业:金融/通信/企业

攻击队IP:94.232.40.111,27.75.101.51,42.193.53.57,45.121.104.183,36.110.189.107,45.121.107.94,47.114.129.89,4.71.37.45,45.79.182.113,42.51.37.212

处置建议:封禁&溯源

情报编号:B-T-I-0027

危险等级:高

评判类型:攻击队IP

涉及行业:金融/环境/能源/通信/企业

攻击队IP:47.94.227.6,43.128.36.11,49.51.241.239,222.186.58.3,180.105.233.95,201.116.250.2,182.72.82.178,207.154.226.10,167.172.158.81,193.169.255.95

处置建议:封禁&溯源

情报编号:B-T-I-0028

危险等级:高

评判类型:攻击队IP

涉及行业:环境/能源/企业

攻击队IP:170.106.72.214,172.119.145.108,175.23.157.205,204.93.154.208,218.2.106.125,180.76.245.22,222.160.184.144,211.40.129.246,188.127.224.117,218.8.152.35

处置建议:封禁&溯源

情报编号:B-T-I-0029

危险等级:高

评判类型:攻击队IP

涉及行业:通信/能源/企业

攻击队IP:222.163.40.240,193.169.255.27,121.4.108.59,121.196.162.134,139.215.251.28,129.146.92.98,142.93.193.37,121.43.129.130,165.22.185.175,139.214.87.158

处置建议:封禁&溯源

情报编号:B-T-I-0030

危险等级:高

评判类型:攻击队IP

涉及行业:金融/企业

攻击队IP:139.5.146.80,120.71.180.113,121.196.179.171,150.109.170.185,138.68.43.240,152.67.174.47,139.214.87.228,139.214.87.68,139.209.171.106,139.155.74.234

处置建议:封禁&溯源

必看TIPS

小心各种钓鱼手段,公开POC不要随意利用,注意分析后使用

攻击手段日益精进,攻防对抗愈演愈烈,更应注重主动防御,谨记以下安全纪律:

陌生来电不轻信,不明链接不要点

邮件附件常带毒,陌生来源勿打开

收信看清发件人,冒名顶替要当心

二维码中藏奥秘,切勿随意扫一扫

文件后缀可更改,不管是谁都别信

HW日记(来源于网络)