内网信息搜集

内网信息搜集

-

- 收集本机信息

-

- 查询网络配置信息

- 查新操作系统及软件的信息

- 查询本机服务信息

- 查询进程列表

- 查看启动程序信息

- 查看计划任务

- 查看主机开机时间

- 查询用户列表

- 列出或断开本地计算机与所连接的客户端之间的会话

- 查询端口列表

- 查看补丁列表

- 查询本机共享列表

- 查询路由表及所有可用接口的ARP缓存表

- 查询防火墙相关配置

- 查看代理配置情况

- 查看并开启远程连接服务

- 查询当前权限

- 判断是否存在域

- 探测域内存活主机

收集本机信息

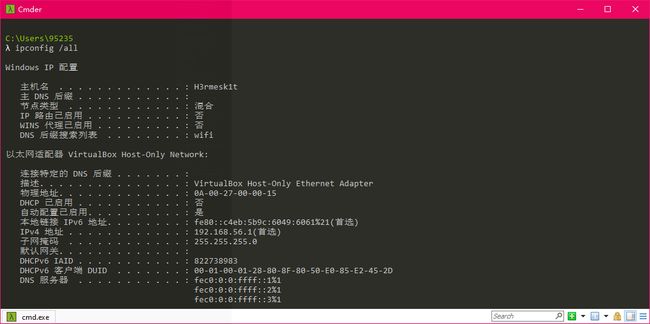

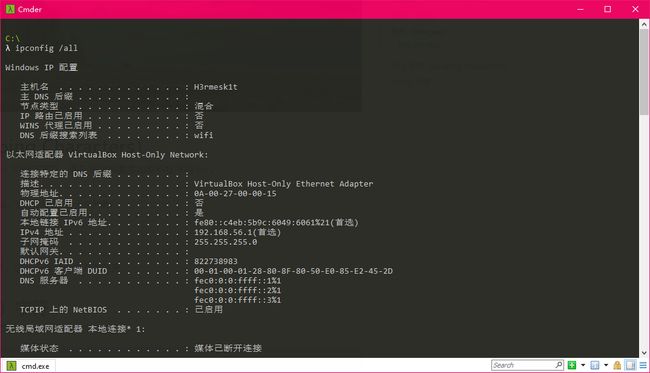

查询网络配置信息

- 执行

ipconfig /all获取本机网络配置信息

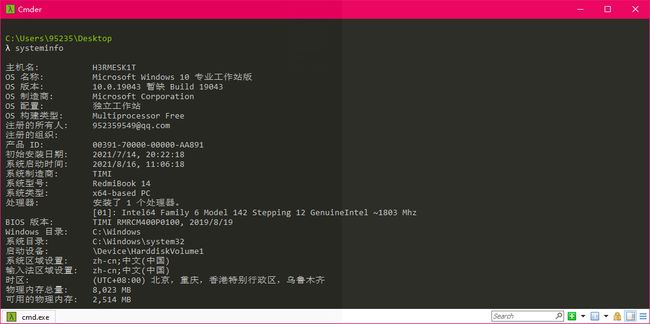

查新操作系统及软件的信息

- 查询操作系统和版本信息

英文版

systeminfo | findstr /B /C:"OS Name" /C:"OS Version"

中文版

systeminfo | findstr /B /C:"OS 名称" /C:"OS 版本"

- 查看系统体系结构

echo %PROCESSOR_ARCHITECTURE%

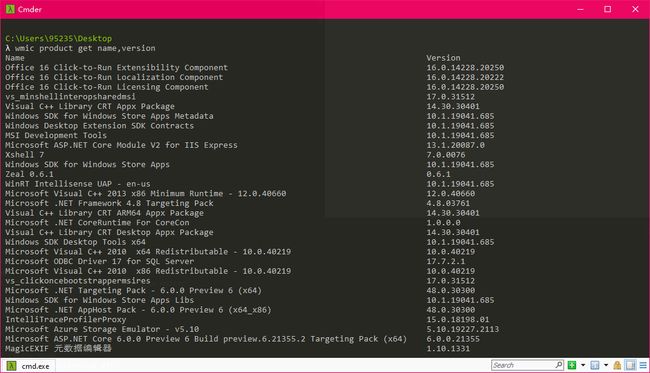

- 查看按照的软件及版本、路径等

利用 wmic 命令,将结果输出到文本文件中

wmic product get name,version

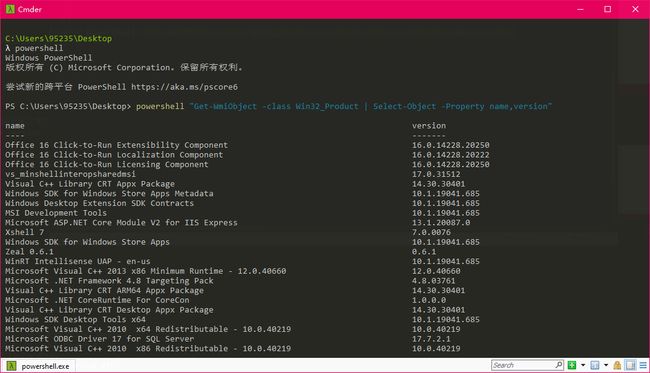

利用 PowerShell 命令,收集软件的版本信息

powershell "Get-WmiObject -class Win32_Product | Select-Object -Property name,version"

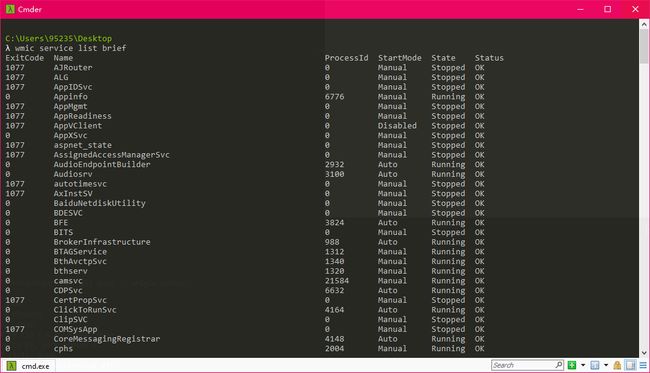

查询本机服务信息

- 执行如下命令,查询本机服务信息

wmic service list brief

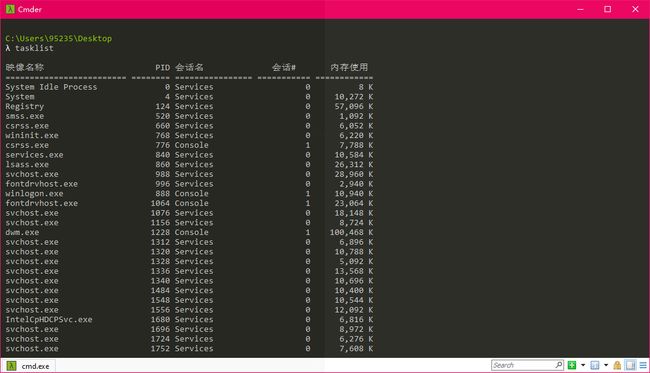

查询进程列表

- 执行如下命令可以查看当前进程列表和进程用户,分析软件、邮件客户端、VPN和杀毒软件等进程

tasklist

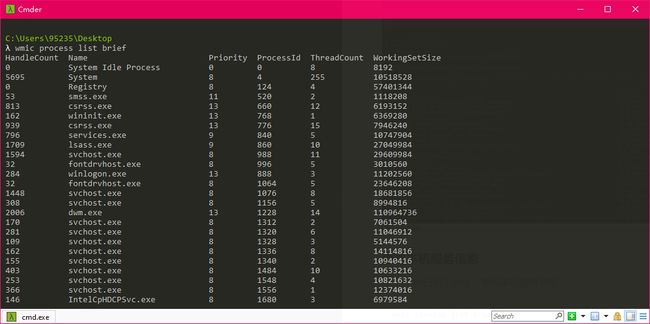

- 执行如下命令查看进程信息

wmic process list brief

- 常见的杀软进程有

| 进程 | 软件名称 |

|---|---|

| 360sd.exe | 360杀毒 |

| 360tray.exe | 360实时保护 |

| ZhuDongFangYu.exe | 360主动防御 |

| KSafeTray.exe | 金山卫士 |

| SafeDogUpdateCenter.exe | 服务器安全狗 |

| McAff McShieeld.exe | McAfee |

| egui.exe | NOD32 |

| AVP.exe | 卡巴斯基 |

| avguarg.exe | 小红伞 |

| bdagent.exe | BitDefender |

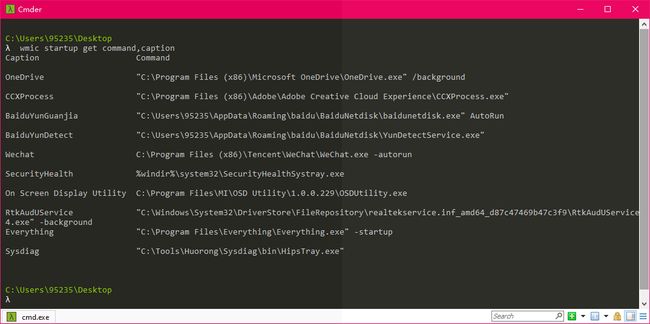

查看启动程序信息

- 执行如下命令查看启动程序信息

wmic startup get command,caption

查看计划任务

- 执行如下命令查看计划任务

schtasks /query /fo LIST /v

查看主机开机时间

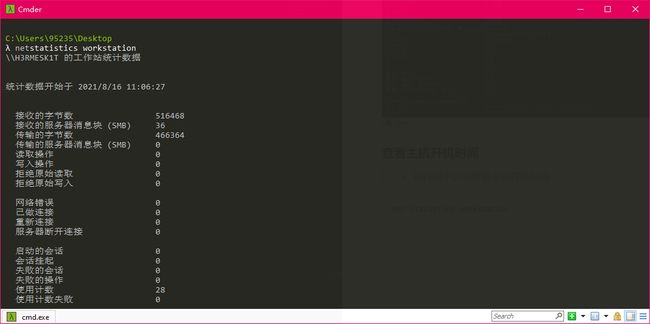

- 执行如下命令查看主机开机时间

net statistics workstation

查询用户列表

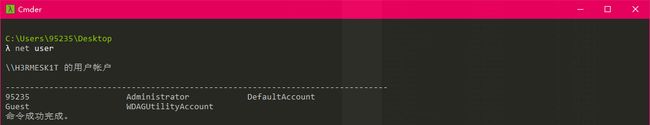

- 执行如下命令查询用户列表

net user

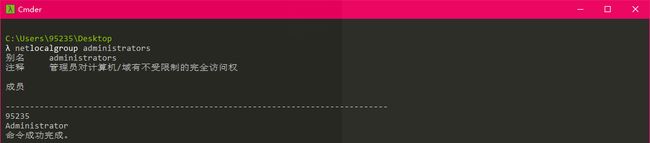

- 执行如下命令获取本地管理员(通常包括域用户)信息

net localgroup administrators

- 执行如下命令查看当前在线用户

query user|| qwinsta

列出或断开本地计算机与所连接的客户端之间的会话

- 执行如下命令列出或断开本地计算机与所连接的客户端之间的会话

net session

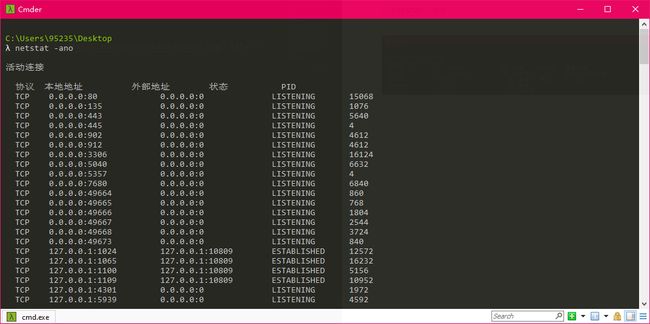

查询端口列表

- 执行如下命令查询端口列表

netstat -ano

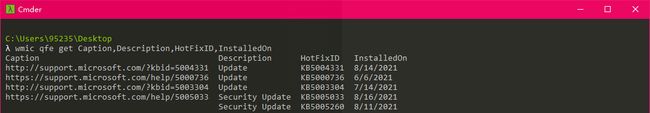

查看补丁列表

- 执行如下命令查看系统详细信息

systeminfo

- 使用 wmic 命令查看安装在系统中的补丁

wmic qfe get Caption,Description,HotFixID,InstalledOn

查询本机共享列表

- 执行如下命令查看本机共享列表和可访问的域共享列表

net share

- 利用 wmic 命令查找共享列表

wmic share get name,path,status

c

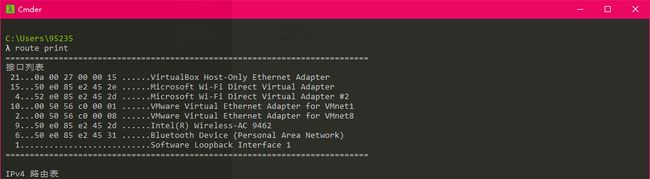

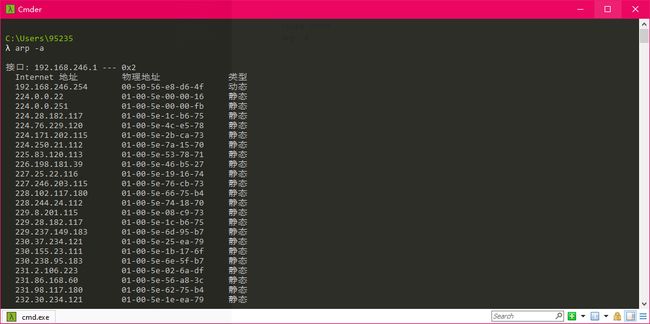

查询路由表及所有可用接口的ARP缓存表

- 执行如下命令查询路由表及所有可用接口的ARP(地址解析协议)缓存表

route print

arp -a

查询防火墙相关配置

- 关闭防火墙

Windows Server 2003 及之前的版本

netsh firewall set opmode disable

Windows Server 2003 之后的版本

netsh firewall set allprofiles state off

- 查看防火墙配置

netsh firewall show config

- 修改防火墙配置

Windows Server 2003 及之前的版本,允许程序全部连接

netsh firewall add allowedprogram c:\nc.exe "allow nc" enable

Windows Server 2003 之后的版本

允许指定程序进入

netsh advfirewall firewall add rule name="pass nc" dir=in action=allow program="C:\nc.exe"

允许指定程序退出

netsh advfirewall firewall add rule name="Allow nc" dir=out action=allow program="C:\nc.exe"

允许3389端口放行

netsh advfirewall firewall add rule name="Remote Desktop" protocol=TCP dir=in localport=3389 action=allow

- 自定义防火墙日志的存储位置

netsh advfirewall set currentprofile logging filename "xxxxxx"

查看代理配置情况

- 执行如下命令可以看到服务器 127.0.0.1 的 1080 端口的代理配置信息

reg query "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings"

查看并开启远程连接服务

- 查看远程连接端口

reg query "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TerminalServer\WinStations\RDP-Tcp" /V PortNumber

- 在 Windows Server 2003 中开启 3389 端口

wmic path win32_terminalservicesetting shere (__CLASS != "") call setallowtsconnectiond 1

- 在 Windows Server 2008 和 Windows Server 2012 中开启 3389 端口

wmic /namespace:\\root\cimv2\terminalservices path win32_terminalservicesetting where (__CLASS !="") call setallowtsconnections 1

wmic /namespace:\\root\cimv2\terminalservices path win32_tsgeneralsetting where (TerminalName='RDP-Tcp') call setuserauthenticationrequired 1

reg add "HKLM\SYSTEM\CURRENT\CONTROLSET\CONTROL\TERMINAL SERVER" /v fSingleSessionPerUser /t REG_DWORD /d 0 /f

查询当前权限

- 获取一台主机的权限后,会出现三种情况,分别是本地普通用户、本地管理员用户、域内用户,如果当前内网中存在域,那么本地普通用于只能查询本机相关信息,而本地管理员用户和域内用户可以查询域内信息

- 获取域SID,当前域

h3rmesk1t的 SID 是S-1-5-21-2639648258-4073184867-3316712528,与用户95235的SID 是S-1-5-21-2639648258-4073184867-3316712528-1001

whoami /all

- 查询指定用户详细信息

net user xxx /domain

判断是否存在域

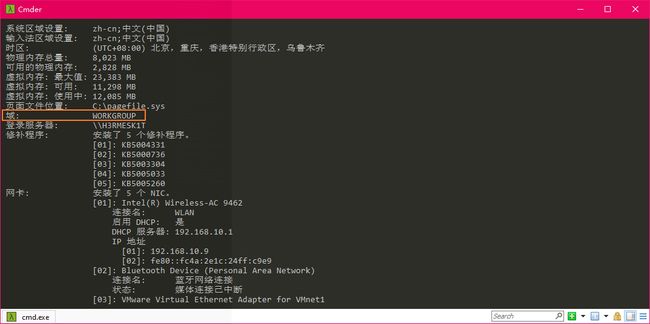

- 查看系统详细信息,"域"即域名,“登录服务器"即域控制器,如果"域"为"WORKGROUP”,表示当前服务器不在域内

- 查询当前登录域及登录用户信息,"工作站域DNS名称"为域名,登录域表示当前登录的用户是域用户还是本地用户

net config WORKGROUP

- 判断主域(域服务器通常会同时作为时间服务器使用)

net time /domain

探测域内存活主机

- 利用 NetBIOS 快速探测内网

- 利用 ICMP 协议快速探测内网,在渗透测试中可以使用如下命令循环探测整个C段

for /L %I in (1,1,254) DO @ping -w 1 -n 1 192.168.1.%I | findstr "TTL="

- 通过 ARP 扫描探测内网——arp-scan工具

- 通过常规 TCP/UDP 端口探测内网——ScanLine端口扫描器