- 计算机木马详细编写思路

小熊同学哦

php开发语言木马木马思路

导语:计算机木马(ComputerTrojan)是一种恶意软件,通过欺骗用户从而获取系统控制权限,给黑客打开系统后门的一种手段。虽然木马的存在给用户和系统带来严重的安全风险,但是了解它的工作原理与编写思路,对于我们提高防范意识、构建更健壮的网络安全体系具有重要意义。本篇博客将深入剖析计算机木马的详细编写思路,以及如何复杂化挑战,以期提高读者对计算机木马的认识和对抗能力。计算机木马的基本原理计算机木

- 狼牙山人-画家张国富原创写意作品剖析第65帧《数枝浓艳对秋光啚》

张国富字腴田

狼牙山人-画家张国富原创写意作品剖析第65帧《数枝浓艳对秋光啚》2016年3月原創寫意作品《數枝農艷對秋光圖》。

- 教师资格考试中学《教育知识与能力》知识点|高频考点汇总

小山丘

温馨提示:更多汇总详情留言小编哦!!!认知过程之易混知识点剖析社会中心课程论情绪——重要考点皮亚杰教你带孩子斯金纳强化规律你的心理足够强大吗?教育心理学的效应德育有规律常考人物思想之夸美纽斯中学常考教学原则孔子及《论语》中的重要教育思想教育学创立阶段人物之赫尔巴特学习策略分类知识点梳理教师资格证辨析题作答思路综合课程的类型班杜拉的学习理论马斯洛需要层次理论记忆类型的四大分类柏拉图和他的《理想国》感

- 【C#生态园】深度剖析:C#嵌入式开发工具大揭秘

friklogff

C#生态园c#开发语言

C#嵌入式开发:全面了解六大框架与库前言随着物联网和嵌入式系统的快速发展,越来越多的开发者开始关注使用C#语言进行嵌入式开发。本文将介绍几种用于C#的嵌入式开发框架和相关库,以及它们的核心功能、安装配置方法和API概览,帮助读者了解并选择适合自己项目的工具和资源。欢迎订阅专栏:C#生态园文章目录C#嵌入式开发:全面了解六大框架与库前言1.nanoFramework:一个用于C#的嵌入式开发框架1.

- 剖析牛顿定律(三)

能子源

牛顿第三定律:两个物体之间的作用力是相互的、对抗的,称其为作用力和反作用力(F和-F)。一、解剖“牛三律”牛顿认为作用力和反作用力,大小相等、方向相反且作用在同一直线上,同时认为二者具有同时性。人们认为这里暗含了一个条件,就是力的传递是瞬时的,要不然作用力和反作用力就不具有同时性;但是爱因斯坦相对论认为,力的传递有时限性,即力的传递速度不能超过真空中的光速c,这样一来二者就不和谐了。现在我们就此分

- MySQL 源码|55 - 语法解析(V2):基础查询语句(query_specification)|V20240915

长行

MySQL源码mysql源码语法解析查询

目录文档:MySQL源码|源码剖析文档目录源码位置(版本=MySQL8.0.37):sql/sql_yacc.yy前置文档:MySQL源码|68-语法解析(V2):LOCKING子句(锁定读取)|V20240909MySQL源码|39-语法解析(V2):ORDERBY子句|V20240814|V20240912(第2版)MySQL源码|40-语法解析(V2):GROUPBY子句|V20240814

- 面试题篇: 跨域问题如何处理(Java和Nginx处理方式)

guicai_guojia

javanginx开发语言

1.服务器端解决方案最常见的解决方案是在服务器端配置CORS头。服务器需要在响应中添加适当的Access-Control-Allow-头来允许跨域请求。1.1NGINX配置在NGINX配置中,你可以通过add_header指令来设置CORS头。配置示例:server{ listen80; server_nameapi.example.com; location/{ proxy_pass

- 北斗赋能万物互联:新质生产力的强劲驱动力

GeoSaaS

地理信息智慧城市机器人物联网人工智能无人机

在数字化转型的大潮中,中国自主研制的北斗卫星导航系统,作为国家重大空间基础设施,正以前所未有的力量推动着万物互联时代的到来,成为新质生产力发展的重要基石。本文将深入剖析北斗系统如何以其独特的技术优势和广泛应用场景,为各行业注入新的活力,加速经济社会的智能化升级。一、北斗系统的战略地位与技术演进自2000年第一颗北斗导航卫星成功发射以来,北斗系统经历了从试验系统到全球组网的历史性跨越,如今已成为与G

- 心的宁静

飞天的龙

一堂讲座,一场球赛,一粒糖,一杯奶,一盒冰淇淋,一堆水果和一部电影,再加上懒懒一觉,终于把自己疲惫的心和身体悄悄的放松了片刻!好久没有这么迎接周末了!十月的任务异常多,体力的,脑力的,一件接一件的迎面扑来,人就成了机器。带着一颗机械心来到了滨海,认识了一位神奇的老师——张文质先生!张先生一番激情四溢的演讲不断挑逗着文字的旋律,用他那深入的剖析撩动着那份久违的心弦。10月19日因此而值得纪念,期待一

- 微信公众号如何盈利赚钱?变现模式都能月入过万

氧惠购物达人

在移动互联网时代,微信公众号成为了众多内容创作者、品牌商家和个人展示自我、传递价值、实现商业变现的重要平台。那么,公众号究竟如何通过运营实现盈利呢?本文将深入剖析公众号赚钱的多种途径,帮助广大运营者找到适合自己的盈利模式。公众号流量主就找善士导师(shanshi2024)公众号:「善士笔记」主理人,《我的亲身经历,四个月公众号流量主从0到日入过万!》公司旗下管理800+公众号矩阵账号。代表案例如:

- 深入学习-Gradle-自动化构建技术(五)Gradle-插件架构实现原理剖析-

2401_84002294

2024年程序员学习学习自动化架构

6、AndroidGradlePluginV3.0.0(2017年10月)7、AndroidGradlePluginV2.3.0(2017年2月)三、Gradle构建核心流程解析1、LoadSettings2、Configure3、TaskGraph4、RunTasks5、Finished四、关于Gradle中依赖实现的原理1、通过MethodMissing机制,间接地调用DefaultDepen

- 狼牙山人-画家张国富原创写意作品剖析第17帧《大荔图》

张国富字腴田

狼牙山人-画家张国富原创写意作品剖析第17帧《大荔图》2014年8月张国富原創寫意作品《大荔圖》。

- 《大鱼海棠》:原罪之爱VS舍己之爱

钟毓文

我呢,很少会看国产动画片,但是《大鱼海棠》的名字很响,最近又是觉得生活特别黯淡无聊,需要些美好慰藉下对赤裸裸的现实剖析得淋漓尽致的疲倦心灵。看完之后,并不像我期待中的会有一片明媚的灿烂流入心底,而是淡淡地哀婉中带着淡淡的感动。成年人的世界里,很难有纯粹得一干二净的情绪,喜总是伴着忧,绝望的眼泪偶尔会闪烁着希冀,玩乐时总是会夹杂着思索。如果让我用一句话来评论《大鱼海棠》,我觉得它是一首婉转清幽的真爱

- C生万物 函数的讲解与剖析【内附众多案例详解】

2401_84170337

c语言java开发语言

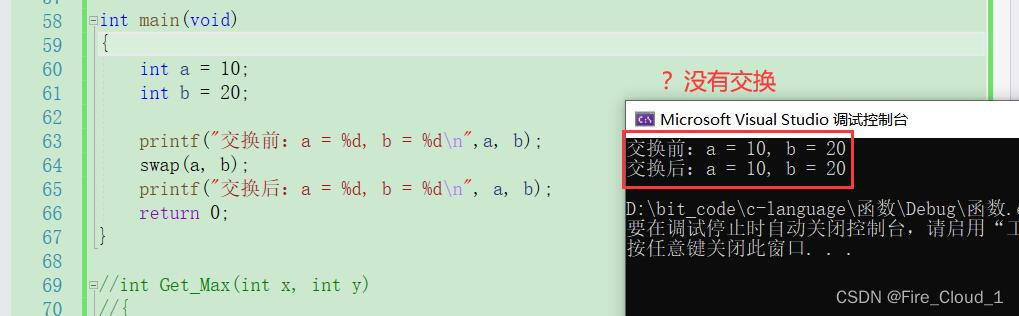

printf("交换前:a=%d,b=%d\n",a,b);swap(a,b);printf("交换后:a=%d,b=%d\n",a,b);return0;}*来看一下运行结果。可以看到两个数并没有发生交换*那有小伙伴就

- 教育智慧从哪里来

刘惠敏

教育智慧从哪里来——读《教育智慧从哪里来》有感“读一本好书,就是和许多高尚的人谈话。”确乎如此。近期,阅读了教育专家王晓春老师所著的《教育智慧从哪里来》颇有感触。书中汇集了100个小学教师及班主任常常碰到的棘手问题,涉及了“教师问题、学生问题、师生关系、教师与家长关系、管理问题”五个方面的常见问题,王晓春老师根据自己多年的教育经验给予每个案例或精彩点评,或细致剖析,或解疑答惑,给予了老师们最直接的

- 《Android内核剖析》笔记 第5章 进程间通信核心框架Binder

2401_84408814

程序员android笔记binder

服务端:即服务提供者,比如android就提供了很多的系统服务,比如Alarm、WIFI、INPUT、LAYOUT_INFLATER、ACTIVITY等;当然开发者也可以实现自己的服务,然后把服务开放给其他应用使用,在代码上服务接口必须继承IInterface,服务具体实现类必须继承Binder;Binder驱动:实际上他是一个遵从Linux设备驱动模型的虚拟驱动,设备节点为/dev/binder

- 读水浒,悟人生,人生百态尽在其中

xy枯叶蝶

说来惭愧,从小到大,水浒的威名总是萦绕在耳边,电视剧拍了又拍,可是长这么大还是第一次看作者的原著,都说读同样的书,在不同的阶段有着不同的感想,不同的收获,那么对于水浒来说,我就错过了之前二十几年的每个阶段的感想。再也读不出当初看电视剧时那种对英雄的崇拜,反而是会去剖析英雄背后的悲剧,背后的人性,错过了最初最纯真的那一份热情。在水浒中,反映了许多社会当中反映出来的现象,那么奸臣当道,报国无门,108

- 打造专属云存储:私有Docker Registry全面解读与实战部署

IT运维先森

Dockerdocker容器

在容器技术大行其道的今天,DockerRegistry作为容器镜像的中央仓库,扮演着至关重要的角色。当公开的官方镜像库无法满足企业对安全性、可控性及定制化的需求时,搭建私有DockerRegistry就显得尤为必要。本文旨在深入剖析私有DockerRegistry的核心功能、部署方法以及管理策略,并在文末抛砖引玉,引发关于私有Registry进阶实践与未来趋势的讨论。一、私有DockerRegis

- 深入解析 MyBatis:从理论到项目实例

OEC小胖胖

web后端mybatisjavaspringweb后端

深入解析MyBatis:从理论到项目实例目录MyBatis概述MyBatis项目结构及作用核心概念详解分页功能的实现与深入剖析动态SQL缓存机制详解与Spring集成常见问题与深入分析完整项目示例总结1.MyBatis概述MyBatis是一个轻量级的持久层框架,使用SQL查询语句来访问数据库。它与Java对象建立映射关系,通过配置文件或注解来管理SQL语句,灵活性高且与数据库操作直接相关,适合需要

- js TypeError: Cannot read property ‘initialize’ of undefined

二川bro

前端javascript前端

jsTypeError:Cannotreadproperty‘initialize’ofundefined在JavaScript开发旅程中,遇到TypeError:Cannotreadproperty‘initialize’ofundefined这样的错误提示,无疑是令人沮丧的。这个错误通常意味着你试图访问一个未定义对象的initialize属性。本文将带你深入剖析这个错误的本质,提供清晰的解决思

- 【深入剖析】Kylin架构全景及其组件详解

2401_85763639

kylin架构大数据

标题:【深入剖析】Kylin架构全景及其组件详解ApacheKylin是一个开源的分布式分析引擎,提供大数据集上的即时分析能力。它通过预计算技术,将数据以多维立方体的形式存储,从而加快查询速度。本文将详细探讨Kylin的架构及其组件,包括数据源、元数据存储、Cube构建、协调节点、查询引擎等关键部分。1.Kylin架构概述Kylin的架构设计为分层结构,每一层负责不同的功能和任务。2.数据源层Ky

- 前端工程化详解 & 包管理工具

lin-lins

工程化实战前端

前端工程化详解&包管理工具1、工程化体系介绍1.1、什么是前端工程化1.2、前端工程化发展2、脚手架能力2.1准备阶段2.2开发阶段2.3发布流程3、npm能力3.1剖析package.json3.1.1必备属性3.1.2描述信息3.1.3依赖配置3.1.4协议3.1.5目录&文件相关3.1.5.1程序入口3.1.5.2命令行工具入口3.1.5.3发布文件配置3.1.5.4man3.1.5.5规范

- 探索高效开发之道:N-Tier架构开源项目深度剖析

钟洁祺

探索高效开发之道:N-Tier架构开源项目深度剖析N-Tier-ArchitectureThisisan-layerarchitecturebasedonCommonwebapplicationarchitectures.项目地址:https://gitcode.com/gh_mirrors/nt/N-Tier-Architecture在追求卓越的软件开发旅程中,一个清晰、高效的架构设计是基石。今

- Docker学习八:组件剖析

爱打羽球的程序猿

Docker学习系列docker学习容器

一、Docker架构Docker整体架构采用C/S(客户端/服务器)模式,主要由客户端和服务端两大部分组成。客户端负责发送操作指令,服务端负责接收和处理指令。客户端和服务端通信有多种方式,可以在同一台机器上通过UNIX套接字通信,也可以通过网络连接远程通信。从整体架构可知,Docker组件大体分为Docker相关组件,containerd相关组件和容器运行时相关组件#在Docker安装路径下执行l

- Spring Boot 2.0 解决跨域问题:WebMvcConfiguration implements WebMvcConfigurer

令狐少侠2011

spring前端springbootjava后端

WhenallowCredentialsistrue,allowedOriginscannotcontainthespecialvalue“*“sincethatcannotWhenallowCredentialsistrue,allowedOriginscannotcontainthespecialvalue"*"sincethatcannotbesetonthe“Access-Control-

- 图灵机和人脑的基础算法分析

深巷卖樱桃

程序人生机器学习改行学it人工智能

图灵机是计算机的原型,图灵机的实现原理是计算机cpu的原理。因此,我们来深入剖析一下图灵机的原理借此一窥cpu的核心功能。以实现加法功能2+3为例:一.首先是目的:计算什么:2+3二.其次是资源准备:1.硬件资源:无限延伸的纸带纸带,读写头2.软件资源:要计算的数字3.条件资源:这里需要用到读写头,用来感知和执行三.最后是方法,指令对照表如下:(二进制)01q11Rq21Rq1q20Lq31Rq2

- 剖析自己,痛苦但必须经历

周唐

剖析自己很痛苦,我们都会选择性逃避,但是却是必须努力面对的。初级经济师考试这周六,我念叨了那么久的初级经济师考试终于结束了。在考前我真的非常焦虑。为什么?因为我发现自己前几个礼拜貌似非常用功的学习只不过是低效能的努力罢了,当我做了一套真题卷之后,就发现了这个残酷的现实,让我无法接受,特别难受,也很焦虑,考试要到了,但是我的复习根本不到位,这个时候我整个人的状态都特别不好,当我静下心来好好思考的时候

- “三八女神节”关爱女性心理健康——新时代女性的修行

青草老师

值此“三八妇女节”三月女性心理健康关爱活动的春风里,在3月10日和13日我分别带领我们学校女性同事和社会学员开展了两场“关爱女性心理健康——新时代女性的修行”活动,幸福从了解自己修行自己开始。活动中参加人员都是真诚投入积极分享,个个表达坦诚自我剖析,在体验分享中升华自我。感谢参与成员的信任支持,成员对自我的觉醒、觉察、接纳、了解、探索、成长,正是活动开展的意义所在,这个收获是组织者和参与者共同的期

- 探秘3D UNet-PyTorch:高效三维图像分割利器

鲍凯印Fox

探秘3DUNet-PyTorch:高效三维图像分割利器在医学影像处理、计算机视觉和自动驾驶等领域,三维图像的理解与分析至关重要。而是一个基于PyTorch实现的深度学习模型,专为三维图像分割任务设计。本文将深入剖析该项目的技术细节,应用场景及特性,以期吸引更多的开发者和研究人员参与其中。项目简介3DUNet是2DUNet的三维扩展,其结构保持了卷积神经网络的对称性,采用跳跃连接的方式保留了不同尺度

- 鸿蒙轻内核M核源码分析系列四 中断Hwi

OpenHarmony_小贾

鸿蒙开发OpenHarmonyHarmonyOSharmonyos单片机OpenHarmony嵌入式硬件鸿蒙开发移动开发鸿蒙内核

在鸿蒙轻内核源码分析系列前几篇文章中,剖析了重要的数据结构。本文,我们讲述一下中断,会给读者介绍中断的概念,鸿蒙轻内核的中断模块的源代码。本文中所涉及的源码,以OpenHarmonyLiteOS-M内核为例。1、中断概念介绍中断是指出现需要时,CPU暂停执行当前程序,转而执行新程序的过程。当外设需要CPU时,将通过产生中断信号使CPU立即中断当前任务来响应中断请求。在剖析中断源代码之前,下面介绍些

- ASM系列五 利用TreeApi 解析生成Class

lijingyao8206

ASM字节码动态生成ClassNodeTreeAPI

前面CoreApi的介绍部分基本涵盖了ASMCore包下面的主要API及功能,其中还有一部分关于MetaData的解析和生成就不再赘述。这篇开始介绍ASM另一部分主要的Api。TreeApi。这一部分源码是关联的asm-tree-5.0.4的版本。

在介绍前,先要知道一点, Tree工程的接口基本可以完

- 链表树——复合数据结构应用实例

bardo

数据结构树型结构表结构设计链表菜单排序

我们清楚:数据库设计中,表结构设计的好坏,直接影响程序的复杂度。所以,本文就无限级分类(目录)树与链表的复合在表设计中的应用进行探讨。当然,什么是树,什么是链表,这里不作介绍。有兴趣可以去看相关的教材。

需求简介:

经常遇到这样的需求,我们希望能将保存在数据库中的树结构能够按确定的顺序读出来。比如,多级菜单、组织结构、商品分类。更具体的,我们希望某个二级菜单在这一级别中就是第一个。虽然它是最后

- 为啥要用位运算代替取模呢

chenchao051

位运算哈希汇编

在hash中查找key的时候,经常会发现用&取代%,先看两段代码吧,

JDK6中的HashMap中的indexFor方法:

/**

* Returns index for hash code h.

*/

static int indexFor(int h, int length) {

- 最近的情况

麦田的设计者

生活感悟计划软考想

今天是2015年4月27号

整理一下最近的思绪以及要完成的任务

1、最近在驾校科目二练车,每周四天,练三周。其实做什么都要用心,追求合理的途径解决。为

- PHP去掉字符串中最后一个字符的方法

IT独行者

PHP字符串

今天在PHP项目开发中遇到一个需求,去掉字符串中的最后一个字符 原字符串1,2,3,4,5,6, 去掉最后一个字符",",最终结果为1,2,3,4,5,6 代码如下:

$str = "1,2,3,4,5,6,";

$newstr = substr($str,0,strlen($str)-1);

echo $newstr;

- hadoop在linux上单机安装过程

_wy_

linuxhadoop

1、安装JDK

jdk版本最好是1.6以上,可以使用执行命令java -version查看当前JAVA版本号,如果报命令不存在或版本比较低,则需要安装一个高版本的JDK,并在/etc/profile的文件末尾,根据本机JDK实际的安装位置加上以下几行:

export JAVA_HOME=/usr/java/jdk1.7.0_25

- JAVA进阶----分布式事务的一种简单处理方法

无量

多系统交互分布式事务

每个方法都是原子操作:

提供第三方服务的系统,要同时提供执行方法和对应的回滚方法

A系统调用B,C,D系统完成分布式事务

=========执行开始========

A.aa();

try {

B.bb();

} catch(Exception e) {

A.rollbackAa();

}

try {

C.cc();

} catch(Excep

- 安墨移动广 告:移动DSP厚积薄发 引领未来广 告业发展命脉

矮蛋蛋

hadoop互联网

“谁掌握了强大的DSP技术,谁将引领未来的广 告行业发展命脉。”2014年,移动广 告行业的热点非移动DSP莫属。各个圈子都在纷纷谈论,认为移动DSP是行业突破点,一时间许多移动广 告联盟风起云涌,竞相推出专属移动DSP产品。

到底什么是移动DSP呢?

DSP(Demand-SidePlatform),就是需求方平台,为解决广 告主投放的各种需求,真正实现人群定位的精准广

- myelipse设置

alafqq

IP

在一个项目的完整的生命周期中,其维护费用,往往是其开发费用的数倍。因此项目的可维护性、可复用性是衡量一个项目好坏的关键。而注释则是可维护性中必不可少的一环。

注释模板导入步骤

安装方法:

打开eclipse/myeclipse

选择 window-->Preferences-->JAVA-->Code-->Code

- java数组

百合不是茶

java数组

java数组的 声明 创建 初始化; java支持C语言

数组中的每个数都有唯一的一个下标

一维数组的定义 声明: int[] a = new int[3];声明数组中有三个数int[3]

int[] a 中有三个数,下标从0开始,可以同过for来遍历数组中的数

- javascript读取表单数据

bijian1013

JavaScript

利用javascript读取表单数据,可以利用以下三种方法获取:

1、通过表单ID属性:var a = document.getElementByIdx_x_x("id");

2、通过表单名称属性:var b = document.getElementsByName("name");

3、直接通过表单名字获取:var c = form.content.

- 探索JUnit4扩展:使用Theory

bijian1013

javaJUnitTheory

理论机制(Theory)

一.为什么要引用理论机制(Theory)

当今软件开发中,测试驱动开发(TDD — Test-driven development)越发流行。为什么 TDD 会如此流行呢?因为它确实拥有很多优点,它允许开发人员通过简单的例子来指定和表明他们代码的行为意图。

TDD 的优点:

&nb

- [Spring Data Mongo一]Spring Mongo Template操作MongoDB

bit1129

template

什么是Spring Data Mongo

Spring Data MongoDB项目对访问MongoDB的Java客户端API进行了封装,这种封装类似于Spring封装Hibernate和JDBC而提供的HibernateTemplate和JDBCTemplate,主要能力包括

1. 封装客户端跟MongoDB的链接管理

2. 文档-对象映射,通过注解:@Document(collectio

- 【Kafka八】Zookeeper上关于Kafka的配置信息

bit1129

zookeeper

问题:

1. Kafka的哪些信息记录在Zookeeper中 2. Consumer Group消费的每个Partition的Offset信息存放在什么位置

3. Topic的每个Partition存放在哪个Broker上的信息存放在哪里

4. Producer跟Zookeeper究竟有没有关系?没有关系!!!

//consumers、config、brokers、cont

- java OOM内存异常的四种类型及异常与解决方案

ronin47

java OOM 内存异常

OOM异常的四种类型:

一: StackOverflowError :通常因为递归函数引起(死递归,递归太深)。-Xss 128k 一般够用。

二: out Of memory: PermGen Space:通常是动态类大多,比如web 服务器自动更新部署时引起。-Xmx

- java-实现链表反转-递归和非递归实现

bylijinnan

java

20120422更新:

对链表中部分节点进行反转操作,这些节点相隔k个:

0->1->2->3->4->5->6->7->8->9

k=2

8->1->6->3->4->5->2->7->0->9

注意1 3 5 7 9 位置是不变的。

解法:

将链表拆成两部分:

a.0-&

- Netty源码学习-DelimiterBasedFrameDecoder

bylijinnan

javanetty

看DelimiterBasedFrameDecoder的API,有举例:

接收到的ChannelBuffer如下:

+--------------+

| ABC\nDEF\r\n |

+--------------+

经过DelimiterBasedFrameDecoder(Delimiters.lineDelimiter())之后,得到:

+-----+----

- linux的一些命令 -查看cc攻击-网口ip统计等

hotsunshine

linux

Linux判断CC攻击命令详解

2011年12月23日 ⁄ 安全 ⁄ 暂无评论

查看所有80端口的连接数

netstat -nat|grep -i '80'|wc -l

对连接的IP按连接数量进行排序

netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -n

查看TCP连接状态

n

- Spring获取SessionFactory

ctrain

sessionFactory

String sql = "select sysdate from dual";

WebApplicationContext wac = ContextLoader.getCurrentWebApplicationContext();

String[] names = wac.getBeanDefinitionNames();

for(int i=0; i&

- Hive几种导出数据方式

daizj

hive数据导出

Hive几种导出数据方式

1.拷贝文件

如果数据文件恰好是用户需要的格式,那么只需要拷贝文件或文件夹就可以。

hadoop fs –cp source_path target_path

2.导出到本地文件系统

--不能使用insert into local directory来导出数据,会报错

--只能使用

- 编程之美

dcj3sjt126com

编程PHP重构

我个人的 PHP 编程经验中,递归调用常常与静态变量使用。静态变量的含义可以参考 PHP 手册。希望下面的代码,会更有利于对递归以及静态变量的理解

header("Content-type: text/plain");

function static_function () {

static $i = 0;

if ($i++ < 1

- Android保存用户名和密码

dcj3sjt126com

android

转自:http://www.2cto.com/kf/201401/272336.html

我们不管在开发一个项目或者使用别人的项目,都有用户登录功能,为了让用户的体验效果更好,我们通常会做一个功能,叫做保存用户,这样做的目地就是为了让用户下一次再使用该程序不会重新输入用户名和密码,这里我使用3种方式来存储用户名和密码

1、通过普通 的txt文本存储

2、通过properties属性文件进行存

- Oracle 复习笔记之同义词

eksliang

Oracle 同义词Oracle synonym

转载请出自出处:http://eksliang.iteye.com/blog/2098861

1.什么是同义词

同义词是现有模式对象的一个别名。

概念性的东西,什么是模式呢?创建一个用户,就相应的创建了 一个模式。模式是指数据库对象,是对用户所创建的数据对象的总称。模式对象包括表、视图、索引、同义词、序列、过

- Ajax案例

gongmeitao

Ajaxjsp

数据库采用Sql Server2005

项目名称为:Ajax_Demo

1.com.demo.conn包

package com.demo.conn;

import java.sql.Connection;import java.sql.DriverManager;import java.sql.SQLException;

//获取数据库连接的类public class DBConnec

- ASP.NET中Request.RawUrl、Request.Url的区别

hvt

.netWebC#asp.nethovertree

如果访问的地址是:http://h.keleyi.com/guestbook/addmessage.aspx?key=hovertree%3C&n=myslider#zonemenu那么Request.Url.ToString() 的值是:http://h.keleyi.com/guestbook/addmessage.aspx?key=hovertree<&

- SVG 教程 (七)SVG 实例,SVG 参考手册

天梯梦

svg

SVG 实例 在线实例

下面的例子是把SVG代码直接嵌入到HTML代码中。

谷歌Chrome,火狐,Internet Explorer9,和Safari都支持。

注意:下面的例子将不会在Opera运行,即使Opera支持SVG - 它也不支持SVG在HTML代码中直接使用。 SVG 实例

SVG基本形状

一个圆

矩形

不透明矩形

一个矩形不透明2

一个带圆角矩

- 事务管理

luyulong

javaspring编程事务

事物管理

spring事物的好处

为不同的事物API提供了一致的编程模型

支持声明式事务管理

提供比大多数事务API更简单更易于使用的编程式事务管理API

整合spring的各种数据访问抽象

TransactionDefinition

定义了事务策略

int getIsolationLevel()得到当前事务的隔离级别

READ_COMMITTED

- 基础数据结构和算法十一:Red-black binary search tree

sunwinner

AlgorithmRed-black

The insertion algorithm for 2-3 trees just described is not difficult to understand; now, we will see that it is also not difficult to implement. We will consider a simple representation known

- centos同步时间

stunizhengjia

linux集群同步时间

做了集群,时间的同步就显得非常必要了。 以下是查到的如何做时间同步。 在CentOS 5不再区分客户端和服务器,只要配置了NTP,它就会提供NTP服务。 1)确认已经ntp程序包: # yum install ntp 2)配置时间源(默认就行,不需要修改) # vi /etc/ntp.conf server pool.ntp.o

- ITeye 9月技术图书有奖试读获奖名单公布

ITeye管理员

ITeye

ITeye携手博文视点举办的9月技术图书有奖试读活动已圆满结束,非常感谢广大用户对本次活动的关注与参与。 9月试读活动回顾:http://webmaster.iteye.com/blog/2118112本次技术图书试读活动的优秀奖获奖名单及相应作品如下(优秀文章有很多,但名额有限,没获奖并不代表不优秀):

《NFC:Arduino、Andro