SSClone非ARP会话劫持原理分析

作者:robur

来源:CSNA网络分析论坛

前两天买的过期杂志上看到的一款软件,刚开始还没注意,后来就恨自己杂志买晚了。(今年3月份的《黑客防线》)

那个神奇的软件,就像我标题上说的,叫SSClone,解释起来就是:Switch Session Clone,也就是“交换机会话克隆”(纯字面翻译,纯的~ )。

这个软件有什么用?其特点就是可以不通过传统的ARP欺骗方法,来实现局域网内的会话监听、劫持、复制等操作。(其实这个软件本身是用来会话复制的,也就是拦截客户机发送给网关的数据包,如果拦截网关发送给客户机的数据包,那么就是会话劫持了。)

因为采用了非ARP欺骗的技术,结果不用测试都可想而知,所有的ARP防火墙都对它不起作用。(废话了,ARP防火墙就是拦截ARP的,没有ARP数据包有个鸟用啊,哈哈)

今天自己组建了一个小环境,做了测试,具体环境如下:

一台傻瓜交换机(就是不可管理的),一台笔记本(作为被攻击者),一台服务器(作为发动攻击者),还有一个网关(局域网通过NAT网关上网)。

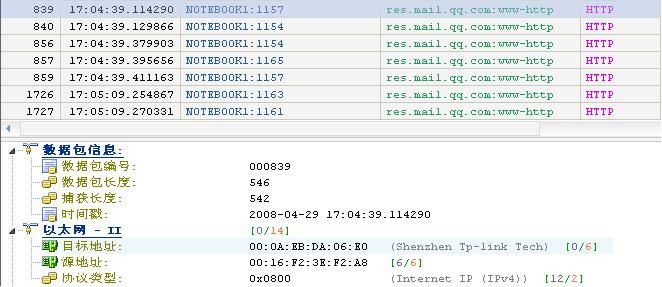

笔记本、服务器和网关通过那个傻瓜交换机连接。科来分析系统部署在服务器上,只捕获服务器本机网卡收发的数据包……

服务器的地址:192.168.1.27 (00 D0 68 06 22 74)

笔记本的地址:192.168.1.100 (00 11 5B CD E8 46)

网关的地址:192.168.1.1 (00 0A EB DA 06 E0)

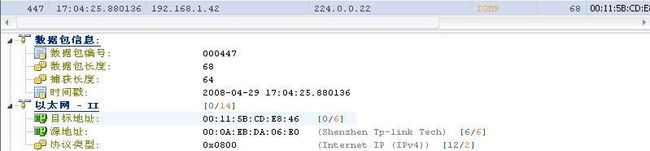

1、首先看看抓包后分析的网关MAC下的IP地址,除了网关自己的内网IP,还有一个192.168.1.42,呵呵,只要对自己网络心中有数的管理员,都会觉得不正常吧!

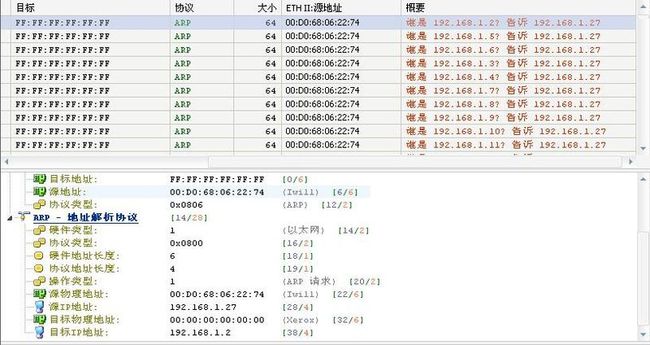

2、我们打开了SSClone,开始搜索局域网内的所有IP地址。程序发出大量的ARP数据包查询局域网中存活的主机。

这时可以看出,发送这些ARP请求的是操作者的真实主机,也就是说,如果要找用此程序捣乱的人,可以在此下手。

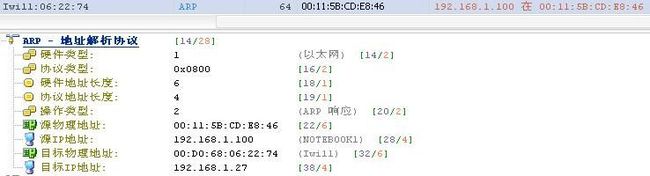

3、我们看到,笔记本(192.168.1.100)回答了这个请求。

![]()

5、现在可以看到,攻击者的计算机正在冒用网关的MAC地址以及一个假IP,向外发送数据包。也就是向交换机宣称,攻击者所在的端口对应的是网关的MAC,在真正的网关发送一个数据包,或攻击者再次发送一个伪造数据包之前,这个错误的映射关系(网关MAC<——>攻击者端口)将一直存在。

攻击者以每秒钟发送10个包的速度继续发送,不断地让交换机接收这个错误的映射关系。

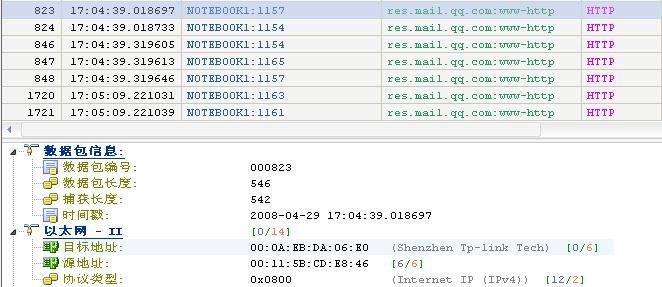

6、交换机果然被欺骗了,将目标MAC为网关MAC的数据包,都发送到了攻击者的计算机上。我的科来只在服务器本地捕获,如果欺骗不成功,是不可能收到笔记本与网关的通信内容。

7、截获之后,必然要把数据包转发出去,否则网络就不通了嘛~可是现在交换机上对应网关MAC的端口是攻击者自己的端口,程序就开始用一个假冒的MAC和IP,通过ARP请求192.168.1.1(网关)的MAC地址,网关收到之后会产生一个回应。

这样正确的根据第5条所述的原理,正确的映射关系就恢复了,于是攻击者的计算机可以把这些截获的数据继续传递给网关。

之后,通过再进行第5条所述的方法,设置错误的映射关系。

8、第5条说的数据包的具体结构。

最后,关于这个方法的一些个人理解:

设置错误映射关系的数据包,不一定是IGMP,其他的数据包也有可能,只要伪造一下MAC地址即可。

找出攻击者,可以参考第2条的内容,但如果攻击者变通一下手法,也不一定管用。

通过原理可以大致推断出,这个方法除了搞劫持,还能搞断网掉线……只要攻击者不转发数据包就可以了。

解决方法,需要通过交换机的端口绑定来实现,MAC和IP双绑已经没有作用了。

因为是基于交换机端口的,所以那种设置子网来屏蔽ARP泛滥的方法,也没用啦!

刚刚接触这种技术,有不正确的地方欢迎大家指正!!!

数据包样本我就不发了,里面有我邮箱密码呀。。。。