Cisco公司的CAR流量控制策略

网络上的应用类型种类繁多,为了保障主要应用的良好运作,必然要在网络上进行流量控制。网络流量控制的方法各网络设备厂商不完全一样,除C

isco

的CAR

(承诺访问速率)

外,还有如NEC的

Rich-QoS

,

HiPER

的

CBQ

等

,当然是

Cisco

(思科)公司的

CAR

流量控制策略应用最广。本文就要介绍C

isco

这种CAR路由器流量控制策略,同时在后面将介绍Cisco公司具有CAR流量控制功能的代表性产品。

一、什么是CAR

CAR

是Committed Access Rate的简写,意思是:承诺访问速率。它是

Cisco

公司IOS软件中QoS功能的一个子功能,它是自v12.0版本中新添加的。

它的

主要有两个作用:(1)对一个端口或子端口(subinterface)的进出流量速率按某个标准上限进行限制;(2)对流量进行分类,划分出不同的QoS优先级。

注意:CAR只能对IP包起作用,对非IP流量不能进行限制。另外CAR只能在支持CEF交换(Cisco Express Forward)的路由器或交换机上使用。以下这些接口上也不能使用CAR:

Ÿ

Fast EtherChannel interface

Ÿ

Tunnel Interface

Ÿ

PRI interface

CAR

的工作原理

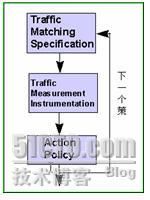

可以看成是数据包分类识别(packet classification)和流量控制(access rate limiting)的结合。其工作流程可以从图1所示。

图1

在这个流程中,主要分三步进行。第一步的Traffic Matching是首先从数据流中识别出用户希望对其进行流量控制的数据包类型(也称“感兴趣”流量类型)。用户可以选择以下几种不同的方式来进行流量识别:

Ÿ

全部的IP流量,这样可以把所有的IP流量采用统一的流量控制策略。

Ÿ

基于IP前缀,此种方式是通过rate-limit access list来定义的。

Ÿ

QoS

分组。

Ÿ

MAC

地址,此种方式通过rate-limit access list来定义。

Ÿ

IP

access list(IP ACL,IP访问控制列表),可通过标准的或扩展的访问控制列表来定义。

用上述方法识别到了用户希望进行流量控制的数据包类型后,接下来的第二步就是进行流量衡量(

traffic measurement

)。

CAR

采用一种名为

token bucket

的机制来进行流量衡量,如图

2

所示。

图

2

图中的

token

可以看成是第一步的

traffic matching

所识别到的感兴趣流量,该种流量的数据包进入一个

bucket

(桶)内,该

bucket

的深度则由用户定义。在进入该

token bucket

后,以用户希望控制的流量速率离开该

bucket

,执行下一部操作(

conform action

)。在这里,对于实际流量速率的不同,可以看到会有两种情况发生:

(

1

)实际流量小于或等于用户希望速率,这样,明显地,

token

离开

bucket

的实际速率将和其来到的速率一样,

bucket

内可以看作是空的。流量不会超过用户的希望值。

(

2

)实际流量大于用户希望速率。这样,

token

进入

bucket

的速率比其离开

bucket

的速率快,这样在一段时间内,

token

将填满该

bucket

,继续到来的

token

将溢出

(excess)bucket

,则

CAR

采取相应的动作(一般是丢弃或将其

IP

前缀改变以改变该

token

的优先级)。这样就保证了数据流量速率保证在用户定义的希望值内。

二、如何配置CAR

一般来说,CAR比较适合部署在网络的边缘部分,我们的一般做法也是在边界路由器上部署CAR。配置CAR可以选择前面介绍的五种流量类型识别方法,而常用的则是最后一种“IP access list(IP ACL,IP访问控制列表)”方法。

用户可以使用标准的“ip access list”命令来确定哪些IP流量数据需要进行rate-limit(速率限制),也可以用扩展“ip access list”来确定哪些IP协议类型流量(如HTTP,FTP)需要进行rate-limit。例如我们想限制用户到内部网站上浏览网页的速度,则可以采用如下的access list来定义流量:

access-list 101 permit tcp any eq www any

这里值得注意的一点是在配置时要配成“any eq www any”,而不是“any any eq www”。因为这里要限制的主要流量不是用户向http server发送的请求(这类请求流量的源端口号为随机(

any

)

,目的端口号为80),而是http server收到用户的请求后发给用户方的网页内容的流量(这部分流量的源端口号为80,目的端口号为发起方的端口号),如果在这个细节上不加注意则不能对下载的流量进行有效的限制。

在相应的端口配置rate-limit的语句格式

如下:

interface X #

聚集用户希望限制的端口

rate-limit {input|output} [access-group number ] bps burst-normal burst-max conform-action action exceed-action action

这里的

interface

可以是Ethernet interface(以太网端口)也可以是serial interface(串行接口),但是不同类型的interface在下面的rate-limit语句中的{input|output}选项上选择有所不同,需要注意一下。因为以太网端口既可以是输入(

input

)端口,又可是输出(output)端口;而串行接口则只能为输入接口。

[access-group number ]

选项是用户用access list定义流量的access list号码。

Bps:

用户希望该流量的速率上限,单位是bps。

Burst-normal burst-max

:这个是指token bucket的大小,一般采用8000、16000、32000等值,根据前面设置的Bps值大小而定。

Conform-action

:在速率限制以下的流量的处理策略。

Exceed-action:

超过速率限制的流量的处理策略。

Action:

处理策略,包括以下几种:

Ÿ

Transmit:

传输

Ÿ

Drop:

丢弃

Ÿ

Set precedence and transmit

:修改

IP

前缀然后传输

Ÿ

Set QoS group and transmit

:将该流量划入一个

QoS group

内传输

Ÿ

Continue

:不动作,看下一条

rate-limit

命令中有无流量匹配和处理策略,如无,则

transmit

Ÿ

Set precedence and continue

:修改

IP

前缀然后

continue

(继续)

Ÿ

Set QoS group and continue

:划入

QoS group

然后

continue

注意,在一个

interface

内,可以配置多条

rate-limit

命令,如果

action

里面有

continue

,则顺序执行下一条

rate-limit

命令,若某种流量在

continue

之后没有被某条

rate-limit

命令丢弃,则它将进行传输。一个端口最多可配

20

条

rate-limit

命令。

下面语句是一个对用户进行

http

应用限制的例子:

interface e0 #

聚集

0

号以太网端口

rate-limit output access-group 101 128000 16000 16000 conform-action transmit exceed-action drop

这里我们对用户进行

http

访问所

下载的网页流量控制在传输速率上限为128Kbps,token bucket包的大小为16000字节。

CAR

除了可以提供用来限制某种流量的速率之外,还可以用来抵挡某些类型的网络攻击。如

DOS

网络攻击的一个特征是网络中会充斥着大量带有非法源地址的ICMP包,我们可以通过在路由器上对ICMP包通过配置CAR来设置速率上限的方法来保护网络。

示例如下:

interface x

rate-limit output access-group 1000 3000000 80000 80000 conform-action transmit exceed-action drop

access-list 1000 permit icmp any any echo-reply

这样就可以限制

ICMP

包的转发速率和大小,减少对网络和主机造成的威胁。