H3C基础配置文档抄录12-可靠性配置

1 DLDP

1.1DLDP简介

DLDP(Device Link Detection Protocol,设备链路检测协议)能够通过在链路层监

控光纤或网线的链路状态,检测链路连接是否正确、链路两端可否正常交互报文。当发现单向链路时,DLDP 会根据用户配置自动关闭或由用户手工关闭相关接口,以防止网络问题的发生。DLDP与物理层检测机制协同工作,可以检测并避免物理和逻辑的单向连接。

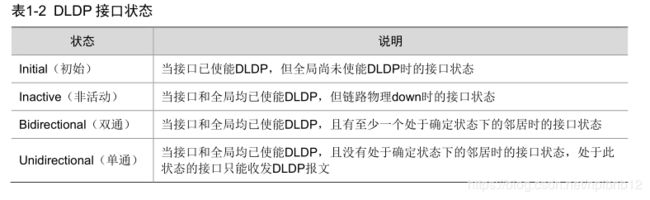

DLDP邻居状态:假设接口A和B同处一条链路上,若A能收到B发来的链路层报文,便将B称为A的DLDP邻居,能够互相收发报文的两个接口互为邻居。使能了DLDP功能的接口简称DLDP接口。DLDP接口可以有一或多个DLDP邻居,其状态与各DLDP邻居的状态相关,具体如 表 1-2 所示。

DLDP认证模式

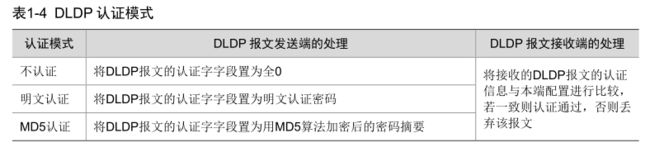

进行DLDP认证,可以防止网络攻击和恶意探测,DLDP的认证模式如 表 1-4 所示。

当多台设备通过 Hub 相连时,也可以在这些设备之间启用 DLDP 协议来检测单向链路,此时每个接口都会检测到一个以上的 DLDP 邻居,因此称为多邻居检测。在多邻居组网环境中,为了能正确检测出单向链路,要求在所有与 Hub 相连的接口上都启用 DLDP,接口一旦发现没有确定的邻居,便进入单通状态。

1.2 DLDP配置

dldp global enable //全局使能DLDP功能

interface g1/0/1

dldp enable

dldp authentication-mode {md5|none|simple}

dldp authentication-password {cipher cipher|simple simple}

display dldp

display dldp statistics

2 VRRP

2.1 VRRP(Virtual Router Redundancy Protocol,虚拟路由器冗余协议)功能将可以承担网关功能的一组路由器加入到备份组中,形成一台虚拟路由器,由 VRRP 的选举机制决定哪台路由器承担转发任务,局域网内的主机只需将虚拟路由器配置为默认网关。VRRP 在提高可靠性的同时,简化了主机的配置。在具有组播或广播能力的局域网(如以太网)中,借助 VRRP 能在某台路由器出现故障时仍然提供高可靠的链路,有效避免单一链路发生故障后网络中断的问题。设备支持两种工作模式的 VRRP:标准工作模式和负载均衡模式。

2.2 VRRP标准模式

VRRP 根据优先级来确定备份组中每台路由器的角色(Master 路由器或 Backup 路由器)。优先级越高,则越有可能成为 Master 路由器。VRRP 优先级的取值范围为 0 到 255(数值越大表明优先级越高),可配置的范围是 1 到 254,优先级 0 为系统保留给特殊用途来使用,255 则是系统保留给 IP 地址拥有者。当路由器为 IP 地址拥有者时,其优先级始终为 255。因此,当备份组内存在 IP 地址拥有者时,只要其工作正常,则为 Master路由器。

备份组中的路由器具有以下两种工作方式:

• • 非抢占方式:在该方式下只要 Master 路由器没有出现故障,Backup 路由器即使随后被配置了更高的优先级也不会成为 Master 路由器。非抢占方式可以避免频繁地切换 Master 路由器。

• • 抢占方式:在该方式下 Backup 路由器一旦发现自己的优先级比当前 Master 路由器的优先级高,就会触发 Master 路由器的重新选举,并最终取代原有的 Master 路由器。抢占方式可以确保承担转发任务的 Master 路由器始终是备份组中优先级最高的路由器。

VRRP 监视功能通过 NQA(Network Quality Analyzer,网络质量分析)、BFD(BidirectionalForwarding Detection,双向转发检测)等监测 Master 路由器和上行链路的状态,并通过 Track 功能在 VRRP 设备状态和 NQA/BFD 之间建立关联。

VRRP 负载均衡模式中,Master 路由器负责为备份组中的路由器分配虚拟 MAC 地址,并为来自不同主机的 ARP/ND 请求,应答不同的虚拟 MAC 地址,从而实现流量在多台路由器之间分担。备份组中的 Backup 路由器不会应答主机的 ARP/ND 请求。

2.3 VRRP配置

undo vrrp mode //配置VRRP工作在标准模式

vrrp mode load-balance //配置VRRP工作在负载均衡模式

interface g1/0/1

ip address 10.1.1.1 255.255.255.0

vrrp vrid 1 virtual-ip 10.1.1.111 //配置备份组1,虚拟IP为10.1.1.111

vrrp vrid 1 priority 110 //配置优先级,默认为100

vrrp vrid 1 preempt-mode [delay 10] //配置抢占模式和抢占延迟,缺省工作在抢占模式,抢占延迟为0秒。

display vrrp verbose

VRRP多备份组配置:

Router A:

interface g1/0/1

ip address 10.1.1.1 255.255.255.0

vrrp vrid 1 virtual-ip 10.1.1.111

vrrp vrid 1 priority 110

vrrp vrid 2 virtual-ip 10.1.1.112

Router B:

interface g1/0/1

ip address 10.1.1.2 255.255.255.0

vrrp vrid 1 virtual-ip 10.1.1.111

vrrp vrid 2 virtual-ip 10.1.1.112

vrrp vrid 2 priority 110

可以一般主机设置网关为10.1.1.111,另一半设置为10.1.1.112,这样两台路由器都处于工作状态。

VRRP负载均衡配置:

vrrp mode load-balance

track 1 interface g1/0/2 //配置track

interface g1/0/1

ip address 10.1.1.4 24

vrrp vrid 1 virtual-ip 10.1.1.1

vrrp vrid 1 weight track 1 reduced 250 //配置权重track,当g1/0/2出现故障时,权重减少250.

3 BFD

3.1 BFD简介

BFD(Bidirectional Forwarding Detection,双向转发检测)是一个通用的、标准化的、介质无关和协议无关的快速故障检测机制,用于检测 IP 网络中链路的连通状况,保证设备之间能够快速检测到通信故障,以便能够及时采取措施,保证业务持续运行。BFD 可以为各种上层协议(如路由协议等)快速检测两台设备间双向转发路径的故障。上层协议通常采用 Hello 报文机制检测故障,所需时间为秒级,而 BFD 可以提供毫秒级检测。实际应用中,BFD 可以用来进行单跳和多跳检测:

• • 单跳检测:是指对两个直连设备进行 IP 连通性检测,这里所说的“单跳”是 IP 的一跳。

• • 多跳检测:BFD 可以检测两个设备间任意路径的链路情况,这些路径可能跨越很多跳。

BFD会话的建立与拆除

BFD 本身并没有发现机制,而是靠被服务的上层协议通知来建立会话,具体过程如下:

(1) 上层协议通过自己的 Hello 机制发现邻居并建立连接;

(2) 上层协议在建立新的邻居关系后,将邻居的参数及检测参数(包括目的地址和源地址等)通告给 BFD;

(3) BFD 根据收到的参数建立 BFD 会话。

当网络出现故障时:

(1) BFD 检测到链路故障后,拆除 BFD 会话,通知上层协议邻居不可达;

(2) 上层协议中止邻居关系;

(3) 如果网络中存在备用路径,设备将选择备用路径进行通信。

3.2 BFD会话的工作方式和检测模式

BFD 会话通过下面两种报文来实现:

• • echo 报文:封装在 UDP 报文中传送,其 UDP 目的端口号为 3785。

• • 控制报文:封装在 UDP 报文中传送,对于单跳检测其 UDP 目的端口号3784,对于多跳检测其 UDP 目的端口号为 4784。

(1)echo报文方式

本端发送 echo 报文建立 BFD 会话,对链路进行检测。对端不建立 BFD 会话,只需把收到的 echo报文转发回本端。当 BFD 会话工作于 echo 报文方式时,仅支持单跳检测,并且不受检测模式的控制。

(2)控制报文方式

链路两端通过周期性发送控制报文建立 BFD 会话,对链路进行检测。

BFD 会话建立前有两种模式:主动模式和被动模式。

• • 主动模式:在建立会话前不管是否收到对端发来的 BFD 控制报文,都会主动发送 BFD 控制报文;

• • 被动模式:在建立会话前不会主动发送 BFD 控制报文,直到收到对端发送来的控制报文。

3.3 BFD配置

system-view

bfd echo-source-ip 192.168.1.1 //配置echo报文源IP地址

bfd session init-mode {active | passive} //配置BFD会话建立前的运行模式

interface g1/0/1

bfd demand enable //使能echo功能

display bfd session verbose

4 Track

4.1 Track简介

Track的用途是实现联动功能。如 图 1-1 所示,联动功能通过在监测模块、Track模块和应用模块之间建立关联,实现这些模块之间的联合动作。联动功能利用监测模块对链路状态、网络性能等进行监测,并通过Track模块将监测结果及时通知给应用模块,以便应用模块进行相应的处理。

4.2 Track配置举例

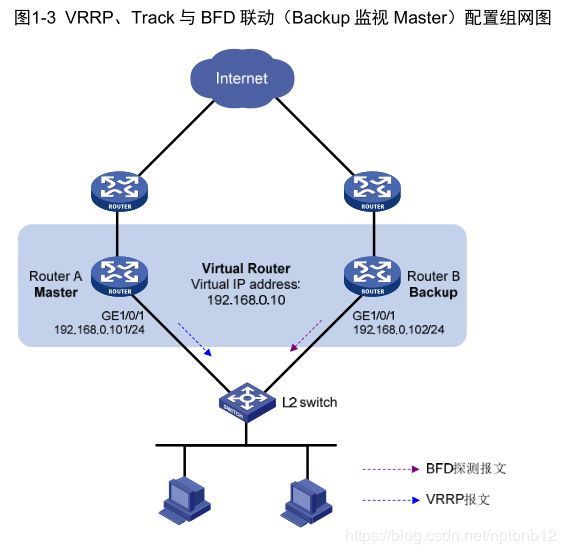

VRRP、Track与BFD联动:

Rouer A:

interface g1/0/1

vrrp vrid 1 virtual-ip 192.168.0.10

vrrp vrid 1 priority 110

return

Router B:

bfd echo-source-ip 10.10.10.10

track 1 bfd echo interface g1/0/1 remote ip 192.168.0.101 local ip 192.168.0.102

interface g1/0/1

vrrp vrid 1 virtual-ip 192.168.0.10

vrrp vrid 1 track 1 switchover

Router A:

bfd echo-souce-ip 10.10.10.10

track 1 bfd echo interface g1/0/1 remote ip 1.1.1.2 local ip 1.1.1.1

interface g1/0/2

vrrp vrid 1 virtual-ip 192.168.0.10

vrrp vrid 1 priority 110

vrrp vrid 1 track 1 reduced 20

Router B:

interface g1/0/2

vrrp vrid 1 virtual-ip 192.168.0.10

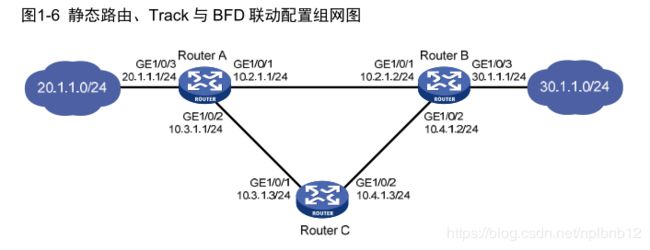

Router A:

ip route-static 30.1.1.0 24 10.2.1.2 track 1

ip route-static 30.1.1.0 24 10.3.1.3 preference 80

bfd echo-source-ip 10.10.10.10

track 1 bfd echo interface g1/0/1 remote ip 10.2.1.2 local ip 10.2.1.1

Router B:

ip route-static 20.1.1.0 24 10.2.1.1 track 1

ip route-static 20.1.1.0 24 10.4.1.3 preference 80

bfd echo-source-ip 1.1.1.1

track 1 bfd echo interface g1/0/1 remote ip 10.2.1.1 local ip 10.2.1.2

Router C:

ip route-static 30.1.1.0 24 10.4.1.2

ip route-static 20.1.1.0 24 10.3.1.1