本文将帮助您删除.p3rf0rm4 Ransomware。按照本文末尾提供的勒索软件删除说明进行操作。

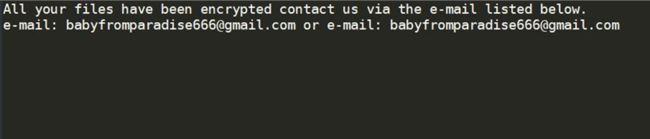

后缀.p3rf0rm4勒索病毒是一种加密您的数据并要求金钱作为赎金来恢复它的软件。文件将获得.p3rf0rm4扩展名。该.p3rf0rm4勒索将离开勒索指令作为桌面墙纸图像。

后缀.p3rf0rm4勒索病毒 - 分发技术

与.p3rf0rm4勒索病毒相关的捕获样本似乎属于Paradise系列病毒。这是一个相对较新的勒索软件群,深受黑客欢迎,因为黑暗的地下网络经常提供定制选项。没有关于攻击背后的黑客集体的信息,假设他们可能缺乏经验,因为选择使用众所周知的威胁的定制变体。

黑客可以通过发送大量发送给目标收件人的网络钓鱼电子邮件来传播威胁。它们旨在复制合法和知名公司和服务的设计和内容。通过与它们交互或通过访问附加文件,可以调用病毒感染。

另一种流行的机制是创建恶意网站,作为安全的下载门户,搜索引擎和产品登陆页面呈现给访问者。他们可能会使用类似的声音域名和自签名安全证书,以显示更合法。

许多.p3rf0rm4勒索病毒感染可能是由于使用有效载荷,这是黑客使用的最流行的方法之一。它们旨在通过在其中携带病毒部署代码来呈现用户经常使用的各种类型的文件。主要有两种类型:

软件安装文件 - 病毒引擎可以放在软件安装程序中。黑客通过从官方来源获取合法文件并修改它们以包含相关代码来制作它们。通常目标应用程序是系统实用程序,创造性程序,办公室和生产力工具等。

受感染的文档 - 导致勒索软件感染的宏可以放在最流行的文档格式中:演示文稿,富文本文档,数据库和电子表格。每当打开它们时,会出现一个提示,要求用户启用内置命令,通常引用的原因是为了正确查看文件内容,这是必需的。

其中许多也在BitTorrent 等文件共享网络上共享,计算机用户使用这些网络共享合法和盗版内容。

通常使用浏览器劫持程序可以实现更大的分发- 危险的Web浏览器插件通常会上传到相关的存储库。它们通常会添加虚假的用户评论和开发人员凭证,以保证更好地增强程序。一旦用户安装了它们,就会安装.p3rf0rm4勒索病毒。

后缀.p3rf0rm4勒索病毒 - 详细分析

已知.p3rf0rm4勒索软件所属的Paradise病毒系列具有模块化框架。这使得引擎可以进行各种类型的恶意软件活动。

他们中的许多人选择使用数据收集模块开始感染。它主要用于通过查找字符串(如姓名,地址,兴趣甚至任何存储的帐户凭据)来公开受害者用户的身份。可以应用相同的机制以生成可以应用于每个受影响的计算机的唯一ID。

收集的信息可以被另一个称为安全旁路的模块使用,该模块可以搜索和删除任何可能阻止.p3rf0rm4勒索软件运行的程序和服务。这是通过扫描内存和硬盘内容来完成的:防病毒程序,防火墙,入侵检测系统,虚拟机主机等。

一旦病毒部署在系统上,它就能够引起很多系统变化。其中许多与Windows注册表相关,可以在其中创建新值并可以修改现有值。这实际上会导致严重的性能问题,数据丢失和意外错误。像这样的病毒可以连接到现有进程或创建新进程,包括具有管理权限的进程。

可以向受害者部署其他威胁。其中最常见的是特洛伊木马 - 它们为黑客控制的服务器建立持久安装。因此,黑客控制器将能够接管控制机器,窃取用户数据并实时监视受害者。黑客可以随时添加其他组件,方法是上传新模块并重新启动攻击活动。

.p3rf0rm4勒索病毒 - 加密过程

与其他流行的恶意软件样本一样,.p3rf0rm4勒索软件将在所有先前模块运行完毕后启动加密引擎。它可能会使用内置的目标文件类型扩展列表,这些扩展将由强密码处理。示例列表可包括以下数据类型:备份/数据库/档案/图片/音乐/影片

所有受影响的文件都使用.p3rf0rm4扩展名重命名。勒索软件注释将在名为“Instructions with your files.txt”的文本文件中生成。

删除.p3rf0rm4勒索病毒并尝试恢复数据

如果您的计算机系统感染了.p3rf0rm4勒索病毒,您应该有一些删除恶意软件的经验。您应该尽快摆脱这种勒索软件,然后才有机会进一步防止它传播并感染其他计算机

1.以安全模式启动PC以隔离和删除.p3rf0rm4勒索病毒文件和对象

对于Windows XP,Vista和7系统:

1.删除所有CD和DVD,然后从“ 开始 ”菜单重新启动PC 。

2.选择以下两个选项之一:

- 对于具有单个操作系统的PC:在计算机重新启动期间出现第一个引导屏幕后,反复按“ F8 ”。如果Windows徽标出现在屏幕上,则必须再次重复相同的任务。

- 对于具有多个操作系统的PC:箭头键可帮助您选择您希望以安全模式启动的操作系统。按照单个操作系统所述,按“ F8 ”。

3.出现“ 高级启动选项 ”屏幕时,使用箭头键选择所需的安全模式选项。在进行选择时,按“ Enter ”。

4.使用管理员帐户登录计算机。当您的计算机处于安全模式时,屏幕的所有四个角都会出现“ 安全模式 ” 字样。

5.修复PC上恶意软件和PUP创建的注册表项。某些恶意脚本可能会修改计算机上的注册表项以更改不同的设置。这就是建议清理Windows注册表数据库的原因。由于有关如何执行此操作的教程有点长,如果操作不当,可能会损坏您的计算机

2.在PC上查找.p3rf0rm4勒索病毒创建的文件

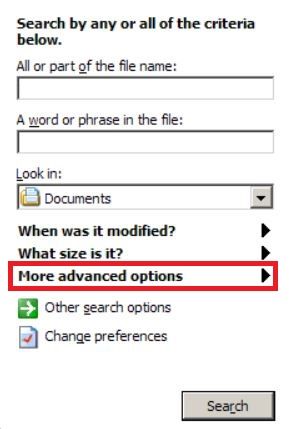

在较旧的Windows操作系统中,传统方法应该是有效的方法:

第1步:单击“ 开始菜单”图标(通常在左下角),然后选择“ 搜索”首选项。

第2步:出现搜索窗口后,从搜索助手框中选择“ 更多高级选项 ”。另一种方法是单击“ 所有文件和文件夹”。

第3步:之后,键入要查找的文件的名称,然后单击“搜索”按钮。这可能需要一些时间才能显示结果。如果您找到了恶意文件,可以通过右键单击来复制或打开其位置。

现在,您应该能够在Windows上发现任何文件,只要它在您的硬盘驱动器上并且不通过特殊软件隐藏。

3.使用杀毒软件防恶意软件工具扫描恶意软件和恶意程序

4.尝试恢复后缀.p3rf0rm4勒索病毒加密的文件

方法1:使用数据恢复软件扫描驱动器的扇区。

方法2:尝试杀毒软件或者安全公司的解密器。

方法3:使用Shadow Explorer

要在备份设置的情况下恢复数据,在Windows中使用以下软件检查卷影副本(如果勒索软件尚未删除它们)非常重要

方法4:在密码病毒通过网络通过嗅探工具发送解密密钥时查找解密密钥。

解密文件的另一种方法是使用网络嗅探器获取加密密钥,同时在系统上加密文件。网络嗅探器是监视通过网络传输的数据的程序和/或设备,例如其互联网流量和互联网数据包。如果在攻击发生之前设置了嗅探器,则可能会获得有关解密密钥的信息

关注服务号,交流更多解密文件方案和恢复方案: