linux-centos学习笔记

linux学习笔记

- 一、概述

-

- 1.1 概述

- 1.2 快捷键

- **linux区分大小写*

- 1.3 终端命令基本格式

- 1.4 设置密码

- 二、centos操作系统结构

-

- 2.1 概述

- 2.2 目录概述

- 三、Centos基本命令

-

- 1、查询

- 2.增

- 3、改:剪切和复制

- 4、删除

- 5、命令字的帮助信息查询

- 6、压缩和解压缩

- 7、分页

- 8. linux操作系统中的用户分类

- 9.管理用户和组

- 四、vim编辑器

-

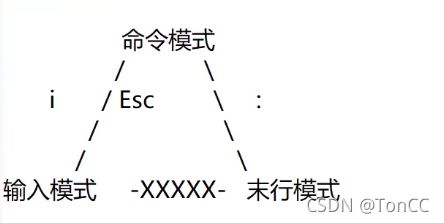

- 4.1 vim的几种模式

- 4.2 vim快捷键

- 4.3 linux操作系统下的软件包------

- 4.4 vim编辑器遇到的问题

- 五、调整文件及目录权限

-

- 5.1 查看文件目录权限

- 5.2 改变文件/目录所属组权限

- 5.3 粘滞位与suid&sgid

- 5.4 修改文件的属性

- 六、网络信息查看与配置

-

- 6.1、确认系统的网卡信息与IP地址

- 实验:搭建内外网——搞了半天

- 七、日志管理

-

- 4、日志的异地备份

- 八、centos打开jar包、安装burpsuite、安装antsword蚁剑

- 九、Centos开启80服务端口号

- 十、Centos配置apache服务器

-

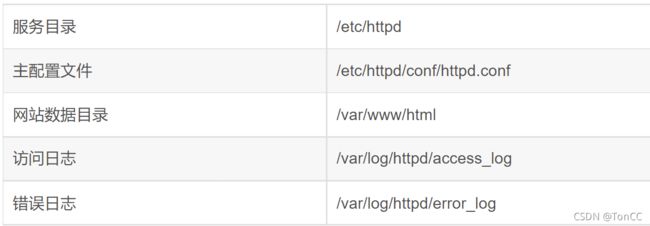

- 10.1 配置服务器

- 10.2 apache默认页面路径

- 十一、python脚本实现burpsuite代理上网

一、概述

1.1 概述

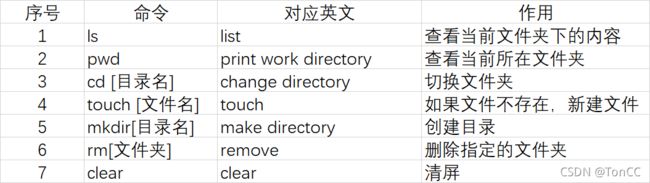

a. 基本命令

![]()

[当前登录用户的名称@主机名 当前所在路径]#

#指用户身份为超级管理员

$指用户身份为普通用户

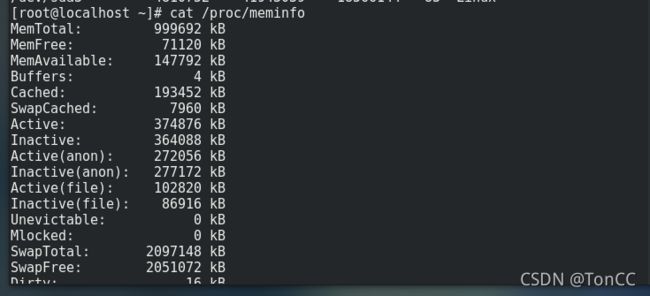

c.查看当前系统的信息

- 查看硬盘大小

fdisk -l

/dev/sda 操作系统中第一块硬盘的名称以及所在路径

# linux操作系统中一切皆文件 sd (硬盘类型) a(第一块)

- 查看硬盘大小

# 查看硬盘大小

cat /proc/meminfo

- 查看cpu型号

cat /proc/cpuinfo

- 关机和重启

reboot 重启

poweroff 关机

1.2 快捷键

ctrl + shift + = 放大终端窗口的字体

ctrl + - 缩小终端窗口的字体

ctrl+z 终止ping

ctrl+***l***清屏

ctrl + c 终止命令

table 补齐命令

*linux区分大小写

1.3 终端命令基本格式

command [-options] [parameter]

1.4 设置密码

# 添加一个a用户

sudo adduser 用户名(a)

#添加用户a的密码

sudo passwd a

用户管理

1.4

ifconfig # 查看IP地址

ifconfig eth0 xx.xx.xx.xx/24 # 配置IP地址

route add default gw 192.168.2.2 # 添加默认网关

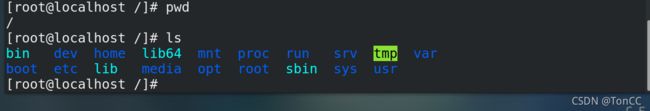

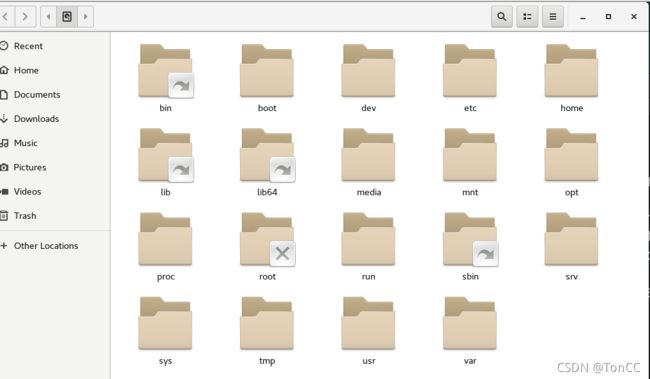

二、centos操作系统结构

2.1 概述

2.2 目录概述

*普通用户和管理员都可以执行的命令字,比如cat

/bin

*只有管理员才能执行的命令

/sbin

*引导 主引导目录,独立的分区,启动菜单,内核

/boot

*设备文件存放目录

/dev

*配置文件存放目录

/etc

*普通用户的家目录

/home

*管理员的家目录

/root

*光驱的挂载目录

/media

*临时设备挂载目录

/mnt

*里面的数据都在内存中

/proc

*临时文件存放目录

/tmp

*软件的安装目录

/usr

*常变文件存放目录 日志文件 邮件文件

/var

三、Centos基本命令

1、查询

*查看目录下有哪些内容

ls

*查看文件中的命令

cat

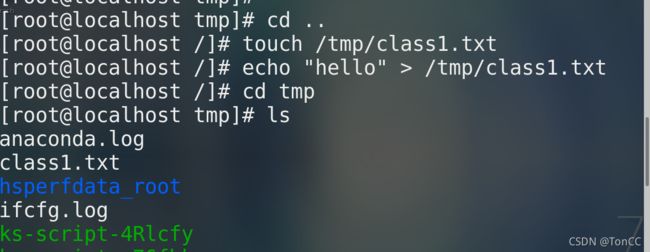

2.增

* 创建文件

touch 路径/文件名

echo "hello" > 文件

* 创建目录

mkdir 目录名

mkdir /tmp/class1

3、改:剪切和复制

*mv 重命名和剪切

*把class1.txt剪切到class1中

mv class1.txt class1

*修改文件名class1.txt为class11.txt

mv class1.txt class11.txt

*cp 拷贝

cp 文件名

*符号连接

ln -s 绝对路径源文件 建立的连接文件

4、删除

*删除文件

rm 文件

*强制删除

rm -f 文件

*删除目录

rm -rf/-f 目录名

5、命令字的帮助信息查询

如何查看一个命令的帮助手册

* 显示隐藏文件

man -a

* 显示文件的全部信息

man -l

* 显示文件大小

man -lh

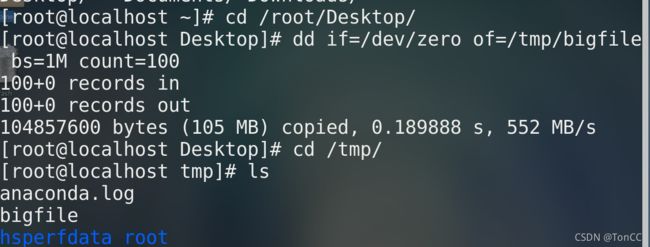

6、压缩和解压缩

* /tmp目录中建立一个大小为100M的文件bigfile

dd if=/dev/zero of=/tmp/bigfile bs=1M count=100

# if==inputfile,of==outputfile,bs单位,count计数器

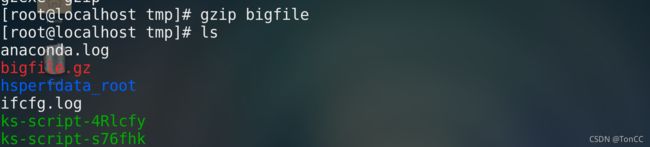

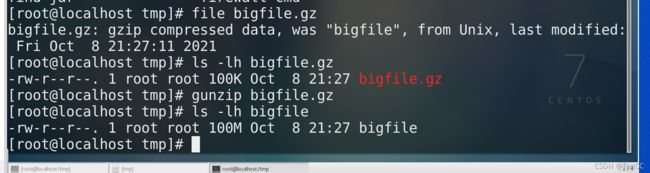

gzip/bzip2 文件名 # 压缩文件

file 文件名 # 查看文件信息

ls -lh 文件名 # 查看文件大小

gunzip/bunzip2 压缩包 # 解压缩文件

* 如何对目录进行打包压缩

tar -cf /tmp/allfile.tar /tmp/allfile

# 对目录(allfile)打包,tar--tape archive,c--create,f--file,对allfile进行打包生成新文件allfile.tar

gzip allfile.tar

# 对目录压缩生成allfile.tar.gz

gunzip allfile.zip

# 对目录进行解压缩生成allfile.tar

tar -xf allfile.tar [-C root]

# 对tar包解压,方括号里为路径 -C 指定解压目录

------对allfile直接进行打包压缩一步完成-------

tar -zcf /tmp/allfile.tar.gz allfile

------对allfile。tar.gz直接进行解压缩解打包一步完成------

tar -zxf allfile.tar.gz [-C root]

7、分页

more 文件名

8. linux操作系统中的用户分类

普通用户 xx

超级管理员 root

vim /etc/passwd *保存了操作系统中所有用户的信息

/*显示信息:

root:x:0:0:root:/root:/bin/bash

字段1:用户名

字段2:密码占位符

字段3:用户的uid 0 表示超级用户 500-6000 普通用户 1-499 程序用户

字段4:基本组的gid

字段5:用户信息记录字段

字段6:用户的家目录

字段7:用户登陆系统后使用的命令解释器*/

vim /etc/shadow *保存了用户密码信息

/*显示信息:

root:$1$ymMjOVRs$nJOxgkMVVmyikxBOMFe6A0::0:99999:7:::

字段1:用户名

字段2:用户的密码加密后的字符串

字段3:距离1970/1/1最近的依次修改时间

字段4:密码的最短有效期

字段5:密码的最长有效期

字段6:密码过期前7天警告

字段7:密码的不活跃期

字段8:用户的失效时间

vim /etc/group 记录了系统中所有组的信息

9.管理用户和组

* 新建组

groupadd [-g *指定新建工作组id] 组id

* 删除组

groupdel 组名

* 修改用户

usermod [-G *修改用户所属的附加组

/ -g *修改用户所属群组

/ -u *修改用户的id] 用户名

* 新建用户

useradd [-M *没有家目录

/ -s /sbin/nologin *不能登录操作系统

/ -u 修改uid

]用户名

* 为用户设定密码

passwd 用户名

passwd [-l * 给用户锁定密码

/ -u * 给用户解锁密码 ]

*修改用户密码有效期

chage====change age

chage [-m 修改最短有效期

/ -M 修改最长有效期

* 删除用户

userdel -r *代表连同家目录一块儿删除 用户名

]

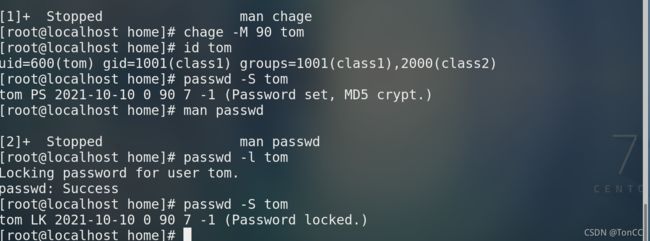

例子:

要求:

![]()

groupadd -g 1001 class1 # 建立class1的组,组id为1001

groupadd -g 2000 class2 # 建立class2的组,组id为2000

cat /etc/group # 查看是否添加组成功

useradd -g class1 tom #建立用户tom的基本组class1

id tom # 查询tom的用户组信息

usermod -G 2000 -u 600 tom # 添加用户附加组2000,修改uid600

useradd -u 250 -M -s /sbin/nologin testuser # 新建一个用户,uid250,没有家目录,不能登入系统

passwd tom # 修改tom密码

man passwd # 查看passwd命令的帮助信息

chage -M 90 tom # 修改用户有效期为90天

passwd -S tom # 查看tom密码信息

passwd -l tom # 锁定tom的用户

userdel -r testuser # 删除用户testuser

userdel -r tom # 删除用户tom

groupdel class1

groupdel class2

ps:

密码锁定的时候

查看用户信息 vim /etc/shadow显示:

tom:!!$1$AV0e5P9V$DTtiUnw/cIMfgTTiR5ZAF0:18911:0:90:7:::

* 发现用户密码位多了两个叹号,说明已经被锁定

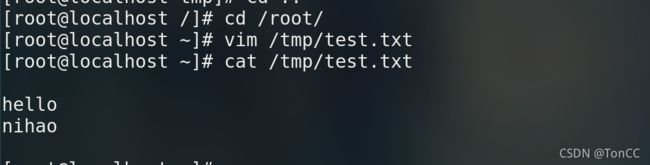

四、vim编辑器

4.1 vim的几种模式

命令模式转换成末行模式

:wq

# w-write,q-quit

:q!

# 不保存就退出

:set nu * 显示行号

:% s/l/x/g * 每一行的l替换成x

4.2 vim快捷键

2yy 复制当前行及下一行

p 粘贴到当前行下

dd删除当前行

gg回到第一行

G到最后一行

50G 快速跳到第50行

4.3 linux操作系统下的软件包------

1.软件分类:

- 源码包 -----一般发布于GNU社区

- 封装后的软件包

2.源码包的特点

- 一般以压缩包的形式

- 开源(免费,代码公开可以二次编辑)

- 安装的注意事项:

4.4 vim编辑器遇到的问题

1、

Found a swap file by the name"/etc/ettercap/.etter.dns.swp"

解决方法

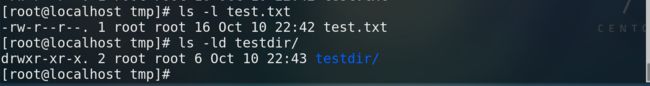

五、调整文件及目录权限

5.1 查看文件目录权限

ls -l 文件名 / ll 文件名 # 查看文件权限

ls -ld 目录路径 # 查看目录权限

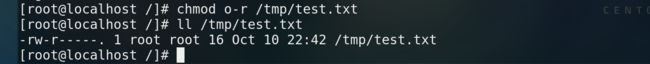

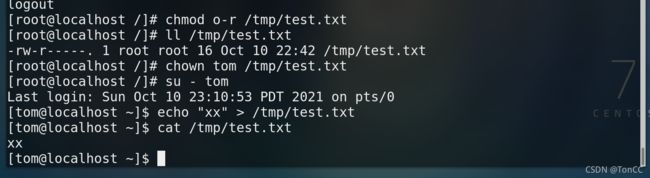

5.2 改变文件/目录所属组权限

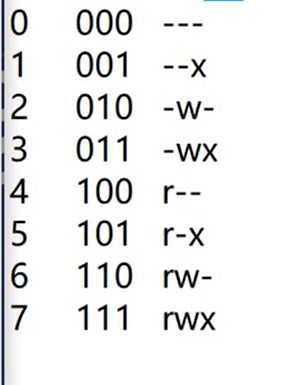

* 改变文件模式

chmod * change mode的缩写

chmod 对象 算术运算符 权限 文件

- 对象:u(所属者) g(所属组) o(其他用户) a(all)

- 算术运算符:- + =

- 权限:r w x

* 改变文件所属者

chown 用户 文件

* 改变文件所属组

chgrp 组 文件

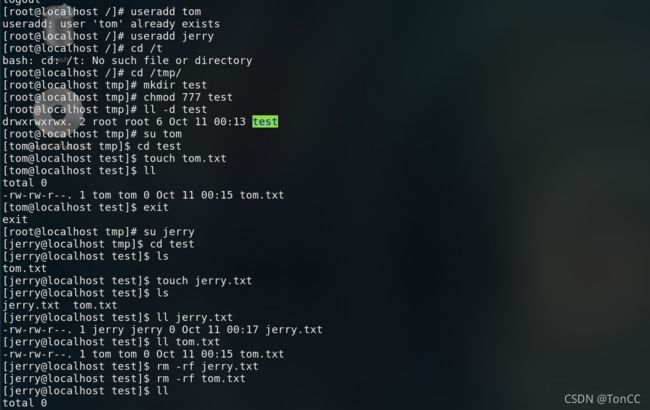

5.3 粘滞位与suid&sgid

- 粘滞位

粘滞位:针对目录赋权,目录中创建的文件只有创建者可以删除

正常情况下,jerry用户可以删除tom用户权限

添加粘滞位

chmod o+t 文件名

- sgid

针对目录建立的权限,在该目录中建立的文件所属组继承父目录的属组

chmod g+s 文件名

新建test文件,使用chmod g+s调成sgid模式,改变对象的所属组,最后查看权限所属组变成root了

- suid——可以对用户密码进行删除

针对可执行文件建立,谁允许该文件具有该文件所属这的权限

chmod u+s 文件名

此时可以直接删除jerry用户的登录密码

输入:wq退出输入模式

5.4 修改文件的属性

chattr +i * 不得任意更动文件或目录

chattr -i * 撤销

lsattr * 显示文件属性

六、网络信息查看与配置

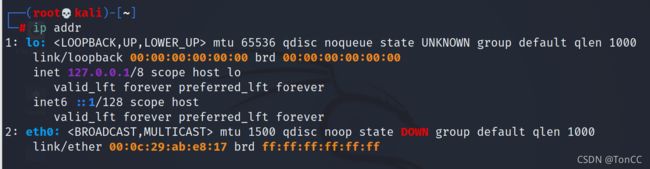

6.1、确认系统的网卡信息与IP地址

1、网络地址配置

需要配置的东西

IP、子网掩码、网关、DNS

2、基本命令配置临时静态IP

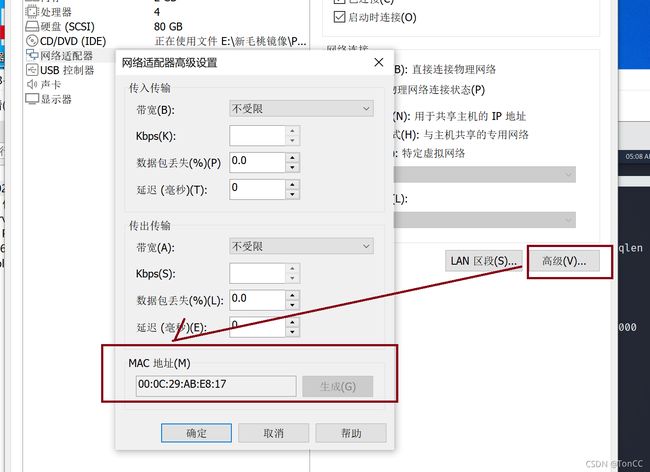

# 1、查看网络信息,

# eth0表示第一个网卡,eth1表示第二个网卡

# 其中eth的MAC地址可以通过设置里的网络适配器

ip addr

ifconfig

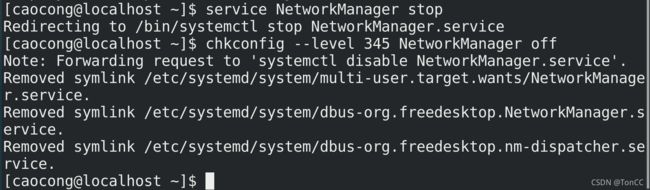

# 2、关闭NetworkManager服务

service NetworkManager stop/start

systemctl status NetworkManager

chkconfig --level 345 NetworkManager off

# 3、配置网络地址

# 注意:Centos7以上的网络端口号已经改为ens33,所以dev后面要接ens33,而不是eth0,通过MAC地址也可以看出来

ip addr add/del 192.168.120.100/24 dev eth0

# 4、因为刚开始关闭networkmanager所以可能网卡接口的state是down,需要调节成up

ip link set ens33/eth0 up

# 5、ping真机再关闭防火墙的情况下是可以通的--讲一下linux关闭防火墙

firewall-cmd --state //查看防火墙状态

systemctl stop/start firewalld.service //关闭开启防火墙

systemctl status firewall.service //查看防火请状态

firewall-cmd --reloadl//重启防火墙

# 6、但是此时还不能上网,因为没有配网关和路由,配完网关和路由就可以上网了

ip route add default via 192.168.120.254 dev eth0/ens33

# 7、vim /etc/resolv.conf 查看DNS

查看DNS vim /etc/resolv.conf

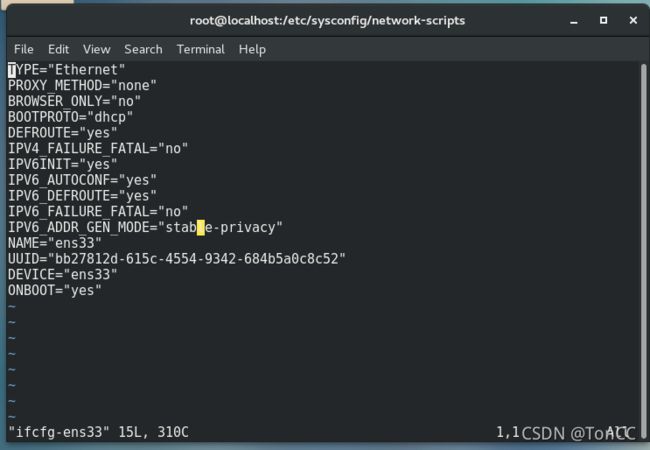

3、配置永久静态IP

# 首先先查看网卡情况,这里有ens33和lo回环网卡

cd /etc/sysconfig/network-scripts/

# 进入vim模式配置网卡信息

vim ifcfg-ens33

TYPE="Ethernet" # 类型

PROXY_METHOD="none"

BROWSER_ONLY="no"

BOOTPROTO="dhcp" # dhcp动态获取,还可以static静态配置

DEFROUTE="yes"

IPV4_FAILURE_FATAL="no"

IPV6INIT="yes"

IPV6_AUTOCONF="yes"

IPV6_DEFROUTE="yes"

IPV6_FAILURE_FATAL="no"

IPV6_ADDR_GEN_MODE="stable-privacy"

NAME="ens33" # 网卡名称

UUID="bb27812d-615c-4554-9342-684b5a0c8c52"

DEVICE="ens33" # 网卡设备

ONBOOT="yes" # 是否允许network服务管理该文件

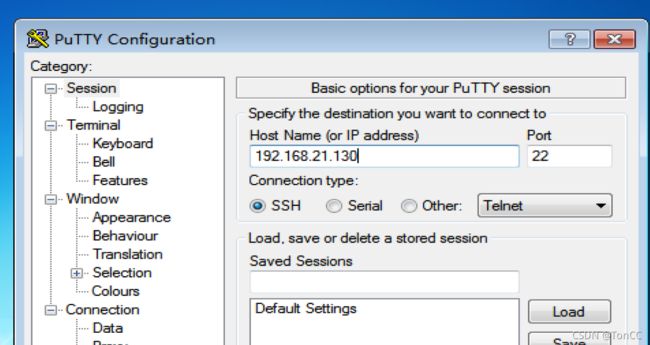

实验:搭建内外网——搞了半天

设备:开三台虚拟机,一台win7(外网),一台Centos(两个网卡,一个内网,一个外网),一台kali(内网)

1、配IP

win7

——NAT模式

Centos

——网卡1 ens33 NAT模式

——网卡2 ens37 vmnet0模式 172.16.1.254

kali

——eth0 vmnet0模式 172.16.1.1

ps:记得NetworkManager 开启,记得端口状态调成up

2、配ip route,路由

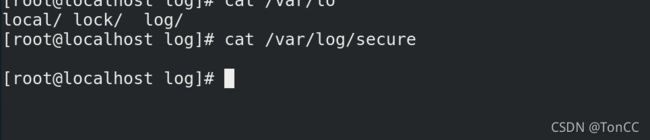

七、日志管理

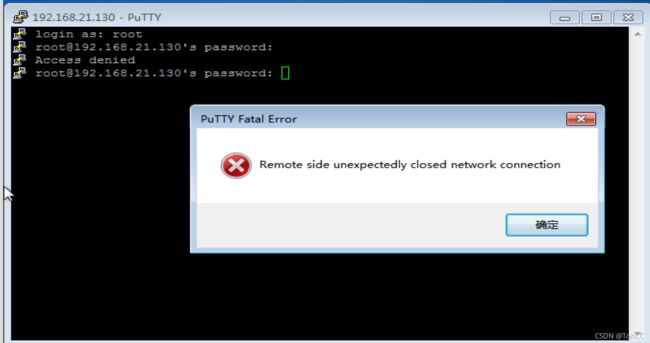

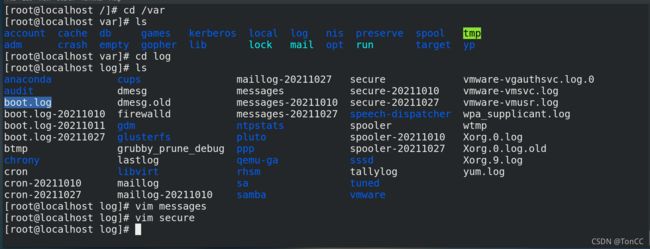

1、日志文件 —— 存放在/var/log目录下,

cd /var/log

ls

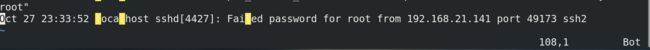

vim secure # 进入vim编辑器查看安全信息,发现192.168.21.141试图登录本机

2、日志分类

系统日志

登录日志

程序日志

3、日志的管理服务

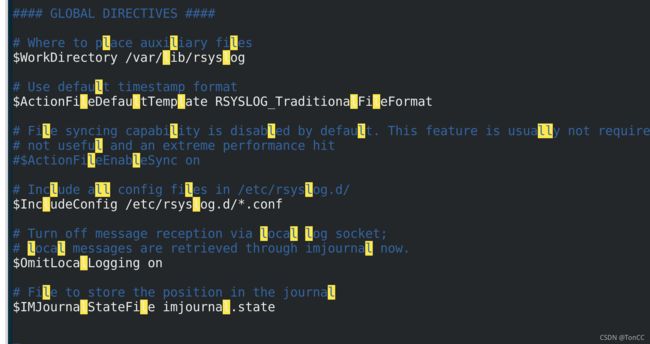

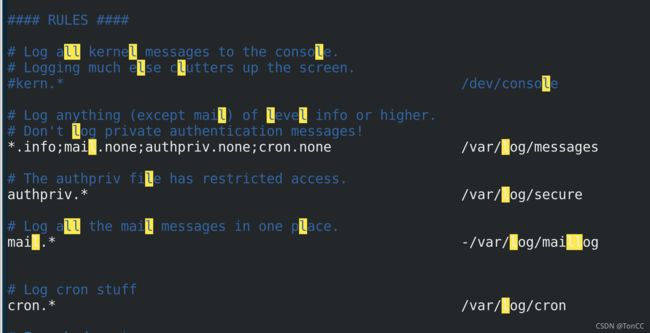

vim /etc/rsyslog.conf

其中文件的模式为:

服务名.级别名

*代表所有文件

input: man rsyslog.conf 查看日志级别的顺序(不严重到严重)

result(in ascending order):

debug,info, notice, warning,

warn (same as warning), err,

error (same as err), crit,

alert, emerg, panic (same as emerg)

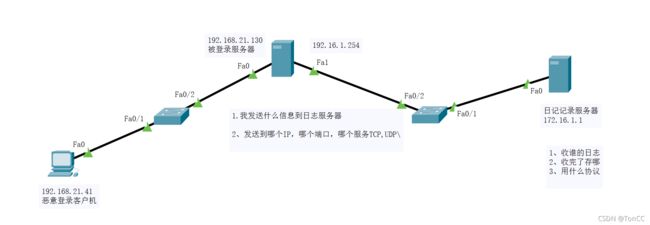

4、日志的异地备份

1)清空日志

输入:echo "" > /var/log/secure, 此时linux主机上的secure日志就不见了

三台虚拟机:win7攻击方、centos被攻击方、kali备份服务器

Centos操作

a、首先进入转发备份的vim编辑模式

vim /etc/rsys.conf

b、然后进入vim编辑模式编写

authpriv.*@@192.16.1.1:514

// authpriv表示登录信息

// @@表示TCP

//之后是备份IP

setenforce 0 //关闭防火墙

getenforce 查看防火墙状态

d、重启rsyslog服务

systemctl restart rsyslog.service

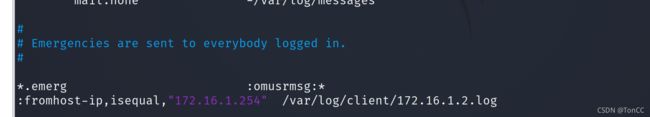

Kali备份操作

1、进入vim编辑器,记录收取谁的备份数据,备份数据存在哪里

vim /etc/rsyslo.conf

开启TCP接收端口,module(type="imtcp")和module(type="imtcp" port="514")去掉注释

填写接收谁的数据,并且把数据存在哪里

:fromhost-ip,isequal,"172.16.1.254" /var/log/client/172.16.1.254.log //最后是存放的位置

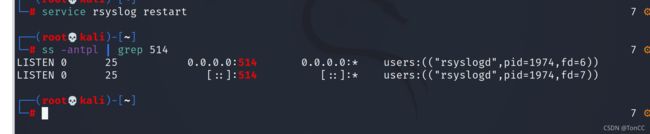

2、重启rsyslog服务并且查看514端口

service rsyslog restart

ss -antpl | grep 514 //查看514开放状态

3、win7试图登录并且修改日志

备份服务器上的日志没有被篡改

八、centos打开jar包、安装burpsuite、安装antsword蚁剑

1、基本命令

cd /文件路径

java -jar [filename]

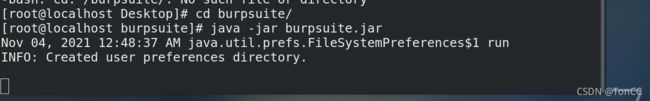

2、装burpsuite

安装burpsuite教程

下载jar包

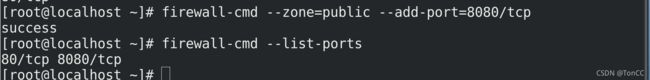

九、Centos开启80服务端口号

步骤

// 查看防火墙状态

systemctl status firewall.service

//查看端口号状态

firewall-cmd --list-ports

//打开80端口

firewall-cmd --zone=public --add-port=80/tcp [permanant]

//重启服务

firewall-cmd --reload

十、Centos配置apache服务器

10.1 配置服务器

apache服务器配置

//安装apache

yum install httpd -y

//开启apache

systemctl start httpd

//打开127.0.0.1

10.2 apache默认页面路径

修改默认路径

默认网页的路径是: /var/www/html

修改配置的默认网页是: /etc/httpd/conf/httpd.conf

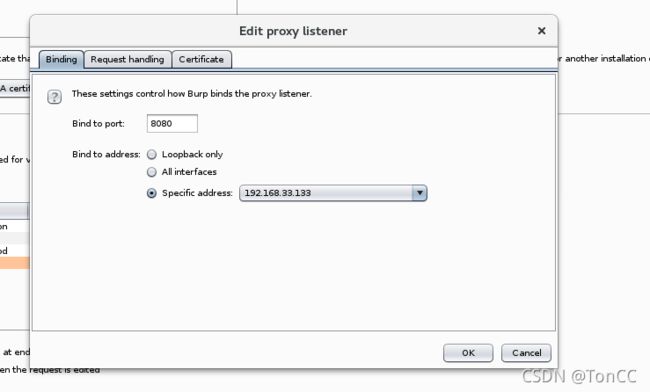

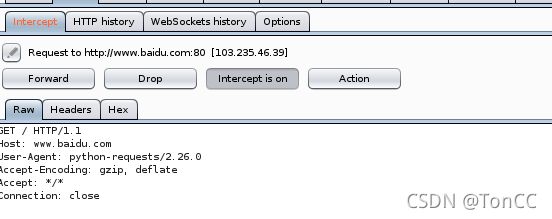

十一、python脚本实现burpsuite代理上网

1、开端口!!!!

3、脚本编辑

import requests

/ 本机访问www.baidu.com

url="http://www.baidu.com"

/ 代理上网地址

proxise={'http':'http://192.168.33.133:8080'}

r=requests.get(url,proxies=proxise,verify=False)

/获取状态码

print(r.status_code)