- [ vulhub漏洞复现篇 ] solr 远程命令执行 (CVE-2017-12629-RCE)

_PowerShell

[靶场实战]vulhubvulhub漏洞复现ApacheSolr远程命令执行CVE-2017-12629渗透测试

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!文章目录博主介绍一、漏洞编号二、影响范围三、漏洞描述四、环境搭建1、进入CVE-2017-12629-RCE环境2、启动C

- [ vulhub漏洞复现篇 ] Apche log4j远程代码执行漏洞(CVE-2021-44228)

_PowerShell

[靶场实战]vulhubCVE-2021-44228远程代码执行漏洞Apchelog4j渗透测试

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!文章目录博主介绍一、漏洞编号二、影响版本三、漏洞描述四、环境搭建1.进入CVE-2021-44228环境2.启动CVE-2

- 自定义 Celery的logging模块

code-ranger

pythonpythoncelery

为什么需要自定义Celery日志默认的Celery日志配置虽然满足基本需求,但在以下情况下可能需要进行自定义:支持日志滚动:原生celery不支持日志滚动。更详细的日志信息:需要包含更多上下文信息,以便更好地理解任务的执行过程。日志格式调整:适应现有的日志管理系统,如ELK(Elasticsearch,Logstash,Kibana)堆栈。多日志目标:将日志同时输出到多个地方,例如控制台、文件和远

- Vulhub靶机 ActiveMQ 反序列化漏洞(CVE-2015-5254)(渗透测试详解)

芜丶湖

activemqweb安全安全性测试linux网络系统安全

一、开启vulhub环境docker-composeup-d启动dockerps查看开放的端口漏洞版本:ApacheActiveMQ5.x~ApacheActiveMQ5.13.0二、访问靶机IP8161端口默认账户密码admin/admin,登录此时qucues事件为空1、使用jmet-0.1.0-all.jar工具将有效负载发送到目标IP的61616端口jmet原理是使用ysoserial生成

- Flask 与 Celery 异步任务的完美结合

AI航海家(Ethan)

python后端框架flaskpython后端分布式

Flask与Celery异步任务的完美结合:一个轻松有趣的教程为了防止在长时间不使用工具框架后遗忘其使用方法,以此记录,也希望这些记录对你有所帮助。安装依赖首先,咱们得安上咱们的必备工具,非常简单,打开命令行,输入:pipinstallFlaskCeleryrediseventletwindows10使用celery必须安装eventlet别担心,这些命令跑起来很快,就像夜店门口的小奶狗一样贴心。

- Vulhub靶机 MinIO信息泄露漏洞(CVE-2023-28432)(渗透测试详解)

芜丶湖

安全性测试网络linux服务器

一、开启vulhub环境docker-composeup-d启动dockerps查看开放的端口二、访问靶机IP9001端口1、漏洞复现这个漏洞的节点存在于这个路径:http://your-ip:9000/minio/bootstrap/v1/verify对该路径发送POST请求会返回一段JSON数据:burp抓登陆包,修改post接口返回包内json字段中,我们可以看到MINIO_ROOT_USE

- 服务器模式部署mediacms后卸载mediacms,包括数据库

NetX行者

服务器数据库运维

以下是卸载服务器上部署的MediaCMS及其数据库数据的步骤:卸载MediaCMS停止服务:如果使用了systemctl管理服务,执行以下命令停止相关服务:systemctlstopcelery_longcelery_shortcelery_beatmediacmssystemctldisablecelery_longcelery_shortcelery_beatmediacms删除文件:找到Me

- vulhub漏洞复现 Apache Shiro 1.2.4反序列化漏洞 Apache Shiro 认证绕过漏洞

记录笔记

linuxdocker

vulhub漏洞复现ApacheShiro1.2.4反序列化漏洞ApacheShiro认证绕过漏洞

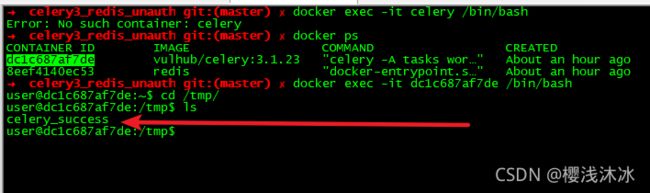

- redis 查看堆积_Celery+Redis 断开连接 问题解决

职业规划师Will

redis查看堆积

最近接手一个Pythonweb项目,项目中使用Celery异步执行一些耗时任务,服务每天都有部分接口阶段性的出现500响应。查看日志发现是Celery在执行异步任务时与Redis断开连接。主要错误日志如下:File""/usr/local/lib/python3.6/site-packages/redis/connection,py"",line613,insend_packed_command(

- celery apply_async定时任务重复执行问题

骑鱼的少年

python+Djangopythoncelery

一、背景清晨起来,客户生产环境突然出现诡异的现象,定时早上7点执行一次的任务,在七点执行了七八次,非常诡异。而且经过排查,发现没有报错信息,最后是查看日志时,发现celery重发了很多同一时间的定时任务。二、分析代码逻辑run_task.apply_async(args=[xx,xx],eta=start_time)使用celeryapply_async定时函数来实现定时周期任务,逻辑如下:创建一

- celery rabbitmq内存异常排查过程及内存组成解析

「已注销」

rabbitmqrabbitmqcelery内存异常镜像队列broker

现象celery在用rabbitmq集群当broker的时候,经常会出现rabbitmq某个节点内存爆满的问题。要知道,一旦rabbitmq节点内存爆满,触发内存报警,rabbitmq会自动堵塞所有连接,直到内存降下去。按理说这样的策略也说的过去,毕竟不能内存满了还接收消息,但我的rabbitmq满了之后很难降下去(我的内存报警阈值是3G,3G…),导致celery明明连接上了,就因为被堵塞,导致

- 【Python运维】构建基于Python的自动化运维平台:用Flask和Celery

蒙娜丽宁

Python杂谈运维python运维自动化

在现代IT运维中,自动化运维平台扮演着至关重要的角色,它能够显著提高运维效率,减少人为错误,并且增强系统的可维护性。本文将引导读者如何使用Python构建一个简单的自动化运维平台,通过Flask提供Web界面,利用Celery进行任务调度。通过实际代码示例,讲解如何在平台中集成系统监控、日志管理、任务调度等功能。首先,我们会介绍Flask和Celery的基本用法,并演示如何通过它们创建一个基本的W

- 基于celery的任务管理,本文主要是处理自己的算法,暴露API,管理任务并发,多线程

MarcusPlus

pythonpythonceleryflask

基于celery的任务管理,本文主要是处理自己的算法,暴露API,管理任务并发,多线程基本需求描述潜在问题主函数配置文件基本需求描述暴露API,供其他人调用算法。方便查看任务状态。因为服务器资源有限,控制并发数量。多任务并发加快处理速度。这里需要说明的是python本身是可以做多线程的,但是(1)直接使用threading,GIL的存在导致并不是多线程处理,实际上并发还是一个CPU核在处理;(2)

- python实现轻量级的定时任务包,不引用celery等框架,在注册APP后自启动

rock——you

python开发语言linux

如果你希望自开发一个轻量级的Python包来实现定时任务,而不依赖Celery等复杂框架,可以使用原生的Python工具如threading或schedule。以下是一个简单实现的方案。实现一个轻量级的定时任务包核心功能使用threading启动一个守护线程。定时执行一个小任务,例如每分钟运行一次。提供启动、停止功能。避免复杂的依赖,纯Python实现。项目结构my_simple_schedule

- Celery(二)Celery执行异步、延迟和定时任务

呀儿呦丶

#celeryPythonpython

文章目录celery执行异步任务启动执行异步任务执行延迟任务执行定时任务celery执行异步任务PS:特别需要注意创建工程的时候,实例化Celery所在的文件文件名称必须为celery.py,且包下有__init__.py文件,在实例化celery的时候必须将include参数添加正确目录结构study_celery#工程文件夹-proj#proj包-__init__.py#必须要含有__init

- Celery(三)Celery其他

呀儿呦丶

#celeryPythonpython

文章目录1.config1.1通过app.conf进行配置1.2通过app.conf.update进行配置1.3通过配置文件进行配置1.4通过配置类的方式进行配置2.任务相关2.1任务基类(base)2.2任务名称(name)2.3任务请求(request)2.4任务重试(retry)2.4.1指定最大重试次数2.4.2设置重试间隔时间2.4.3最大重试次数时报告的自定义异常2.4.4重试指定异常

- Python标准库 subprocess 模块多进程编程详解

好像要长脑子了1

程序员python开发语言

1.1基本功能subprocess模块,允许生成新的进程执行命令行指令,python程序,以及其它语言编写的应用程序,如java,c++,rust应用等。subprocess可连接多个进程的输入、输出、错误管道,并且获取它们的返回码。asyncio也支持subprocess.许多知名库都在使用此模块创建进程,以及做为跨语言粘合工具。典型如ansible,celery,selenium等。1.2与m

- [ vulhub漏洞复现篇 ] Apache Tomcat 文件包含漏洞 (CVE-2020-1938)

_PowerShell

渗透测试自学篇[靶场实战]vulhubapachetomcatjava

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!目录博主介绍一、漏洞简介二、漏洞编号(选填)三、漏洞靶场(选填)1.vulhub靶场环境搭建2.切换到此靶场目录3.启动靶

- pycharm 运行celery_python远程调试及celery调试

夏小龙

pycharm运行celery

部分来自from:https://www.xncoding.com/2016/05/26/python/pycharm-remote.html你是否经常要在Windows7或MACOSX上面开发Python或Web应用程序,但是它们最后需要在linux上面来运行呢?我们经常会碰到开发时没有问题但是到了正式的Linux环境下面却出现问题。那么怎样保证开发环境跟运行环境的一致呢?通常有两种方法解决。一

- 分布式框架Celery七(Django-Celery-Flower实现异步和定时爬虫及其监控邮件告警)

yjjpp2301

Celery分布式djangopython后端

Django中集成方式安装模块pipinstallDjango==3.2.22pipinstallcelerypipinstallredispipinstalleventlet#在windows环境下需要安装eventlet包-----------pipinstalldjango-celery-beatpipinstalldjango-celery-resultspipinstalldjango-

- Celery 立即执行任务 延迟执行任务

i0208

Celerypython

包架构封装project├──celery_task#celery包│├──__init__.py#包文件│├──celery.py#celery连接和配置相关文件,且名字必须交celery.py│└──tasks.py#任务体函数文件├──add_task.py#执行任务脚本文件(这个文件可以在任意位置)└──get_result.py#获取结果注意:任务体代码文件要与celery.py文件在

- 异步任务处理:FastAPI结合Celery的实战典范

赖蓉旖Marlon

异步任务处理:FastAPI结合Celery的实战典范fastapi-celeryExampleofhowtohandlebackgroundprocesseswithFastAPI,Celery,andDocker项目地址:https://gitcode.com/gh_mirrors/fas/fastapi-celery在现代Web开发中,异步处理和后台任务调度成为了提高应用性能与响应速度的关键

- 千万级延时任务队列如何实现,看美图开源的-LMSTFY

高可用架构

导读:Task是web开发中一个经典场景,我们时常需要延时任务,或者定时任务,通常都需要任务队列。常见的任务队列如celery,lmstfy是美图开源的任务队列。本文作者详细剖析了lmstfy的架构实现,干货满满,适合技术人员阅读。lmstfy(LetMeScheduleTaskForYou)是美图架构基础服务团队在2018年初基于Redis实现的简单任务队列(TaskQueue)服务,目前在美图

- python之异步任务

小鱼爱吃火锅

Pythonpython

在Python中,异步任务通常通过使用库如Celery来实现。Celery是一个简单、灵活且可靠的分布式系统,用于处理大量消息,同时提供操作控制。在Celery中,delay和apply_async是两种常用的方法来调度异步任务。delay方法delay是Celery提供的一个快捷方法,用于简化任务的调用。它会自动将任务标记为异步执行。fromceleryimportCeleryapp=Celer

- 探索异步处理的新境界:FastAPI与Celery的完美交响

尤琦珺Bess

探索异步处理的新境界:FastAPI与Celery的完美交响fastapi-celeryExampleofhowtohandlebackgroundprocesseswithFastAPI,Celery,andDocker项目地址:https://gitcode.com/gh_mirrors/fas/fastapi-celery在当今高速发展的互联网时代,后台任务处理成为了提升应用响应速度和用户体

- 本地启动Flower来监控Dify的Celery任务队列

shizidushu

DifyflowerceleryRAG

本地启动Flower来监控Dify的Celery任务队列说明:首次发表日期:2024-08-29参考Dify官方文档:https://github.com/langgenius/dify/blob/main/docker/README.md#how-to-deploy-middleware-for-developing-difyCelery参考:https://docs.celeryq.dev/e

- 使用Celery加速Django数据导入导出的高效方案:django-import-export-celery

曹俐莉

使用Celery加速Django数据导入导出的高效方案:django-import-export-celerydjango-import-export-celeryRundjango-import-exportprocessesincelery项目地址:https://gitcode.com/gh_mirrors/dj/django-import-export-celery1、项目介绍django

- Django后端架构开发:Django 与 Celery 的深度集成

Switch616

PythonWebdjango架构sqlite中间件后端python

Django后端架构开发:Django与Celery的深度集成Celery概述与异步处理原理在现代Web应用中,处理异步任务已成为优化性能、提升用户体验的关键。Django项目中使用Celery可以帮助我们实现异步任务处理,显著提高系统的响应速度和扩展性。Celery是一个简单、灵活且可靠的分布式任务队列系统,它支持任务的实时处理和定时任务调度。Celery的工作原理非常简单:它将任务发送到消息队

- python docker 镜像过大_【转】六种减小Docker镜像大小的方法

weixin_39627408

pythondocker镜像过大

转自P牛,vulnhub作者,擅长代码审计和漏洞挖掘,今天看到他的公众号发了一篇这个,正好平时自己的工作也有需求,整理记录如下。=========================================我从2017年做Vulhub开始,一直在和一个麻烦的问题做斗争:在编写Dockerfile的时候,如何减小dockerbuild生成的镜像大小?这篇文章就给大家总结一下我自己使用过的六种减小

- Django下使用celery 异步发送短信验证码

.@d

djangopythondjangopython

celery1.celery介绍1.1celery应用举例Celery是一个基于python开发的分布式异步消息任务队列,通过它可以轻松的实现任务的异步处理,如果你的业务场景中需要用到异步任务,就可以考虑使用celery你想对100台机器执行一条批量命令,可能会花很长时间,但你不想让你的程序等着结果返回,而是给你返回一个任务ID,你过一段时间只需要拿着这个任务id就可以拿到任务执行结果,在任务执行

- Java序列化进阶篇

g21121

java序列化

1.transient

类一旦实现了Serializable 接口即被声明为可序列化,然而某些情况下并不是所有的属性都需要序列化,想要人为的去阻止这些属性被序列化,就需要用到transient 关键字。

- escape()、encodeURI()、encodeURIComponent()区别详解

aigo

JavaScriptWeb

原文:http://blog.sina.com.cn/s/blog_4586764e0101khi0.html

JavaScript中有三个可以对字符串编码的函数,分别是: escape,encodeURI,encodeURIComponent,相应3个解码函数:,decodeURI,decodeURIComponent 。

下面简单介绍一下它们的区别

1 escape()函

- ArcgisEngine实现对地图的放大、缩小和平移

Cb123456

添加矢量数据对地图的放大、缩小和平移Engine

ArcgisEngine实现对地图的放大、缩小和平移:

个人觉得是平移,不过网上的都是漫游,通俗的说就是把一个地图对象从一边拉到另一边而已。就看人说话吧.

具体实现:

一、引入命名空间

using ESRI.ArcGIS.Geometry;

using ESRI.ArcGIS.Controls;

二、代码实现.

- Java集合框架概述

天子之骄

Java集合框架概述

集合框架

集合框架可以理解为一个容器,该容器主要指映射(map)、集合(set)、数组(array)和列表(list)等抽象数据结构。

从本质上来说,Java集合框架的主要组成是用来操作对象的接口。不同接口描述不同的数据类型。

简单介绍:

Collection接口是最基本的接口,它定义了List和Set,List又定义了LinkLi

- 旗正4.0页面跳转传值问题

何必如此

javajsp

跳转和成功提示

a) 成功字段非空forward

成功字段非空forward,不会弹出成功字段,为jsp转发,页面能超链接传值,传输变量时需要拼接。接拼接方式list.jsp?test="+strweightUnit+"或list.jsp?test="+weightUnit+&qu

- 全网唯一:移动互联网服务器端开发课程

cocos2d-x小菜

web开发移动开发移动端开发移动互联程序员

移动互联网时代来了! App市场爆发式增长为Web开发程序员带来新一轮机遇,近两年新增创业者,几乎全部选择了移动互联网项目!传统互联网企业中超过98%的门户网站已经或者正在从单一的网站入口转向PC、手机、Pad、智能电视等多端全平台兼容体系。据统计,AppStore中超过85%的App项目都选择了PHP作为后端程

- Log4J通用配置|注意问题 笔记

7454103

DAOapachetomcatlog4jWeb

关于日志的等级 那些去 百度就知道了!

这几天 要搭个新框架 配置了 日志 记下来 !做个备忘!

#这里定义能显示到的最低级别,若定义到INFO级别,则看不到DEBUG级别的信息了~!

log4j.rootLogger=INFO,allLog

# DAO层 log记录到dao.log 控制台 和 总日志文件

log4j.logger.DAO=INFO,dao,C

- SQLServer TCP/IP 连接失败问题 ---SQL Server Configuration Manager

darkranger

sqlcwindowsSQL ServerXP

当你安装完之后,连接数据库的时候可能会发现你的TCP/IP 没有启动..

发现需要启动客户端协议 : TCP/IP

需要打开 SQL Server Configuration Manager...

却发现无法打开 SQL Server Configuration Manager..??

解决方法: C:\WINDOWS\system32目录搜索framedyn.

- [置顶] 做有中国特色的程序员

aijuans

程序员

从出版业说起 网络作品排到靠前的,都不会太难看,一般人不爱看某部作品也是因为不喜欢这个类型,而此人也不会全不喜欢这些网络作品。究其原因,是因为网络作品都是让人先白看的,看的好了才出了头。而纸质作品就不一定了,排行榜靠前的,有好作品,也有垃圾。 许多大牛都是写了博客,后来出了书。这些书也都不次,可能有人让为不好,是因为技术书不像小说,小说在读故事,技术书是在学知识或温习知识,有些技术书读得可

- document.domain 跨域问题

avords

document

document.domain用来得到当前网页的域名。比如在地址栏里输入:javascript:alert(document.domain); //www.315ta.com我们也可以给document.domain属性赋值,不过是有限制的,你只能赋成当前的域名或者基础域名。比如:javascript:alert(document.domain = "315ta.com");

- 关于管理软件的一些思考

houxinyou

管理

工作好多看年了,一直在做管理软件,不知道是我最开始做的时候产生了一些惯性的思维,还是现在接触的管理软件水平有所下降.换过好多年公司,越来越感觉现在的管理软件做的越来越乱.

在我看来,管理软件不论是以前的结构化编程,还是现在的面向对象编程,不管是CS模式,还是BS模式.模块的划分是很重要的.当然,模块的划分有很多种方式.我只是以我自己的划分方式来说一下.

做为管理软件,就像现在讲究MVC这

- NoSQL数据库之Redis数据库管理(String类型和hash类型)

bijian1013

redis数据库NoSQL

一.Redis的数据类型

1.String类型及操作

String是最简单的类型,一个key对应一个value,string类型是二进制安全的。Redis的string可以包含任何数据,比如jpg图片或者序列化的对象。

Set方法:设置key对应的值为string类型的value

- Tomcat 一些技巧

征客丶

javatomcatdos

以下操作都是在windows 环境下

一、Tomcat 启动时配置 JAVA_HOME

在 tomcat 安装目录,bin 文件夹下的 catalina.bat 或 setclasspath.bat 中添加

set JAVA_HOME=JAVA 安装目录

set JRE_HOME=JAVA 安装目录/jre

即可;

二、查看Tomcat 版本

在 tomcat 安装目

- 【Spark七十二】Spark的日志配置

bit1129

spark

在测试Spark Streaming时,大量的日志显示到控制台,影响了Spark Streaming程序代码的输出结果的查看(代码中通过println将输出打印到控制台上),可以通过修改Spark的日志配置的方式,不让Spark Streaming把它的日志显示在console

在Spark的conf目录下,把log4j.properties.template修改为log4j.p

- Haskell版冒泡排序

bookjovi

冒泡排序haskell

面试的时候问的比较多的算法题要么是binary search,要么是冒泡排序,真的不想用写C写冒泡排序了,贴上个Haskell版的,思维简单,代码简单,下次谁要是再要我用C写冒泡排序,直接上个haskell版的,让他自己去理解吧。

sort [] = []

sort [x] = [x]

sort (x:x1:xs)

| x>x1 = x1:so

- java 路径 配置文件读取

bro_feng

java

这几天做一个项目,关于路径做如下笔记,有需要供参考。

取工程内的文件,一般都要用相对路径,这个自然不用多说。

在src统计目录建配置文件目录res,在res中放入配置文件。

读取文件使用方式:

1. MyTest.class.getResourceAsStream("/res/xx.properties")

2. properties.load(MyTest.

- 读《研磨设计模式》-代码笔记-简单工厂模式

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

package design.pattern;

/*

* 个人理解:简单工厂模式就是IOC;

* 客户端要用到某一对象,本来是由客户创建的,现在改成由工厂创建,客户直接取就好了

*/

interface IProduct {

- SVN与JIRA的关联

chenyu19891124

SVN

SVN与JIRA的关联一直都没能装成功,今天凝聚心思花了一天时间整合好了。下面是自己整理的步骤:

一、搭建好SVN环境,尤其是要把SVN的服务注册成系统服务

二、装好JIRA,自己用是jira-4.3.4破解版

三、下载SVN与JIRA的插件并解压,然后拷贝插件包下lib包里的三个jar,放到Atlassian\JIRA 4.3.4\atlassian-jira\WEB-INF\lib下,再

- JWFDv0.96 最新设计思路

comsci

数据结构算法工作企业应用公告

随着工作流技术的发展,工作流产品的应用范围也不断的在扩展,开始进入了像金融行业(我已经看到国有四大商业银行的工作流产品招标公告了),实时生产控制和其它比较重要的工程领域,而

- vi 保存复制内容格式粘贴

daizj

vi粘贴复制保存原格式不变形

vi是linux中非常好用的文本编辑工具,功能强大无比,但对于复制带有缩进格式的内容时,粘贴的时候内容错位很严重,不会按照复制时的格式排版,vi能不能在粘贴时,按复制进的格式进行粘贴呢? 答案是肯定的,vi有一个很强大的命令可以实现此功能 。

在命令模式输入:set paste,则进入paste模式,这样再进行粘贴时

- shell脚本运行时报错误:/bin/bash^M: bad interpreter 的解决办法

dongwei_6688

shell脚本

出现原因:windows上写的脚本,直接拷贝到linux系统上运行由于格式不兼容导致

解决办法:

1. 比如文件名为myshell.sh,vim myshell.sh

2. 执行vim中的命令 : set ff?查看文件格式,如果显示fileformat=dos,证明文件格式有问题

3. 执行vim中的命令 :set fileformat=unix 将文件格式改过来就可以了,然后:w

- 高一上学期难记忆单词

dcj3sjt126com

wordenglish

honest 诚实的;正直的

argue 争论

classical 古典的

hammer 锤子

share 分享;共有

sorrow 悲哀;悲痛

adventure 冒险

error 错误;差错

closet 壁橱;储藏室

pronounce 发音;宣告

repeat 重做;重复

majority 大多数;大半

native 本国的,本地的,本国

- hibernate查询返回DTO对象,DTO封装了多个pojo对象的属性

frankco

POJOhibernate查询DTO

DTO-数据传输对象;pojo-最纯粹的java对象与数据库中的表一一对应。

简单讲:DTO起到业务数据的传递作用,pojo则与持久层数据库打交道。

有时候我们需要查询返回DTO对象,因为DTO

- Partition List

hcx2013

partition

Given a linked list and a value x, partition it such that all nodes less than x come before nodes greater than or equal to x.

You should preserve the original relative order of th

- Spring MVC测试框架详解——客户端测试

jinnianshilongnian

上一篇《Spring MVC测试框架详解——服务端测试》已经介绍了服务端测试,接下来再看看如果测试Rest客户端,对于客户端测试以前经常使用的方法是启动一个内嵌的jetty/tomcat容器,然后发送真实的请求到相应的控制器;这种方式的缺点就是速度慢;自Spring 3.2开始提供了对RestTemplate的模拟服务器测试方式,也就是说使用RestTemplate测试时无须启动服务器,而是模拟一

- 关于推荐个人观点

liyonghui160com

推荐系统关于推荐个人观点

回想起来,我也做推荐了3年多了,最近公司做了调整招聘了很多算法工程师,以为需要多么高大上的算法才能搭建起来的,从实践中走过来,我只想说【不是这样的】

第一次接触推荐系统是在四年前入职的时候,那时候,机器学习和大数据都是没有的概念,什么大数据处理开源软件根本不存在,我们用多台计算机web程序记录用户行为,用.net的w

- 不间断旋转的动画

pangyulei

动画

CABasicAnimation* rotationAnimation;

rotationAnimation = [CABasicAnimation animationWithKeyPath:@"transform.rotation.z"];

rotationAnimation.toValue = [NSNumber numberWithFloat: M

- 自定义annotation

sha1064616837

javaenumannotationreflect

对象有的属性在页面上可编辑,有的属性在页面只可读,以前都是我们在页面上写死的,时间一久有时候会混乱,此处通过自定义annotation在类属性中定义。越来越发现Java的Annotation真心很强大,可以帮我们省去很多代码,让代码看上去简洁。

下面这个例子 主要用到了

1.自定义annotation:@interface,以及几个配合着自定义注解使用的几个注解

2.简单的反射

3.枚举

- Spring 源码

up2pu

spring

1.Spring源代码

https://github.com/SpringSource/spring-framework/branches/3.2.x

注:兼容svn检出

2.运行脚本

import-into-eclipse.bat

注:需要设置JAVA_HOME为jdk 1.7

build.gradle

compileJava {

sourceCompatibilit

- 利用word分词来计算文本相似度

yangshangchuan

wordword分词文本相似度余弦相似度简单共有词

word分词提供了多种文本相似度计算方式:

方式一:余弦相似度,通过计算两个向量的夹角余弦值来评估他们的相似度

实现类:org.apdplat.word.analysis.CosineTextSimilarity

用法如下:

String text1 = "我爱购物";

String text2 = "我爱读书";

String text3 =