为什么要学网络安全?如何学习网络安全?这3个理由告诉你(自己整理的50G网安资料)

目录

1.行业人才需求大:

2.岗位选择多、发展前景好:

3.国家政策:

1、Web安全相关概念(2周)

2、熟悉渗透相关工具(3周)

3、渗透实战操作(5周)

4、关注安全圈动态(1周)

5、熟悉Windows/Kali Linux(3周)

6、服务器安全配置(3周)

7、脚本编程学习(4周)

8、源码审计与漏洞分析(3周)

9、安全体系设计与开发(5周)

相信很多小伙伴最近都听说网络安全它很火,那么网络安全它难吗?其实并不难,网络安全入门更简单!可不要被它神秘的外衣给唬住了。只要你接下来认真听完我的讲解,虽然保证不了你能成为大神,但就算你学习能力再差那也能达到入门级别。

说起网络安全,有些人可能对此比较陌生,那我用另一个词来形容:黑客(好像也不太恰当)

但黑客并不全是做坏事,它也是有很多分类的,比如下面这些:

- 白帽黑客:白帽子是一些在大公司或者国家安全中从事研究维护计算机安全、网络安全的一些核心人物,他们模拟黑客攻击的手段,以防护攻击带来的威胁,在网络信息安全占据着举足轻重的作用。

- 黑帽黑客:黑帽子是专门研究一些可以攻击网络中存在的漏洞、病毒、木马,以此来攻击计算机、网络和服务器,导致信息流失网络瘫痪。

- 红帽黑客:红帽子与白帽和黑帽有所不同,红帽子不受约束,往往研究的是自己感兴趣喜欢的东西,通过自己的安全防护与攻击手段来维护计算机或网络信息安全存在的问题。

- 脚本小子:脚本小子主要是一些擅长使用黑客工具但自己不会编程的人群。

- 初代黑客:最早源自英文hacker,早期在美国的电脑界是带有褒义的。他们都是水平高超的电脑专家,尤其是程序设计人员,算是一个统称。

- 骇客/破客:是“Cracker”的音译,就是“破解者”的意思。从事恶意破解商业软件、恶意入侵别人的网站等事务。与黑客近义,其实黑客与骇客本质上都是相同的,闯入计算机系统/软件者。黑客和“骇客”(Cracker)并没有一个十分明显的界限,但随着两者含义越来越模糊,公众对待两者含义已经显得不那么重要了。

总得来说,这是一群喜爱研究技术的群体,我们不能一棍子把它们打死。

好了,让我们回到正题,本篇文章的主旨——新手0基础小白如何去学习网络安全,为什么说推荐学习网络安全,它的理由在哪里?

1.行业人才需求大:

从2020年开始

网络安全人才一将难求,缺口率高达95%

在以前,很多政企单位在进行 IT 部门及岗位划分时,只有研发和运维部门,安全人员直接归属到基础运维部;而现在,越来越多单位为了满足国家安全法律法规的要求,必须成立独立的网络安全部门,拉拢各方安全人才、组建 SRC(安全响应中心),为自己的产品、应用、数据保卫护航。

短短几年间,网络安全工程师不仅成为了正规军,还直接跃升为国家战略型资源,成为众多企业“一将难求”的稀缺资源。

根据腾讯安全发布的《互联网安全报告》,目前中国网络安全人才供应严重匮乏,每年高校安全专业培养人才仅有3万余人,而网络安全岗位缺口已达70万,缺口高达95%。

2.岗位选择多、发展前景好:

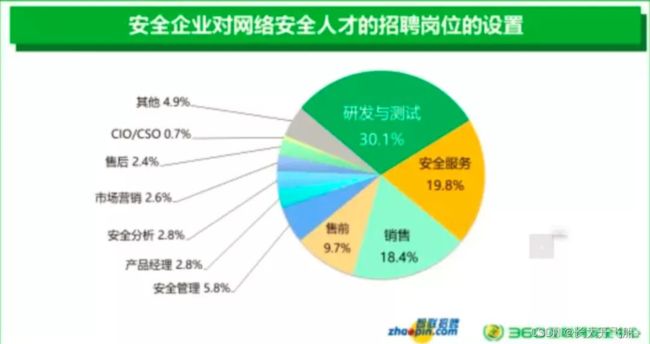

网络安全人才所从事的岗位多种多样,岗位设置上,政企机构与安全企业有很大区别:政企机构的需求主要集中在安全管理、安全运维、研发与测试、渗透测试与漏洞挖掘、应急响应、CSO等岗位。安全企业则主要是研发与测试、安全服务、销售、售前、售后、安全管理、产品经理、安全分析、市场营销、CIO/CSO等职位。

3.国家政策:

2020年3月,360 披露美国 CIA 中央情报局对我国的 APT 高级持续性威胁攻击,我国航空航天、科研机构、石油行业、互联网以及政府机构等长达11年被定向攻击。

2020 年 2 月,正当中国新冠防疫进行时,印度APT黑客组织利用新冠肺炎疫情题材制作诱饵文档,对我国医疗机构发起持续性威胁攻击来获取医疗新技术和医疗数据。

伴随国家新基建战略的推行,人工智能、大数据、云计算、物联网、5G 等新兴技术的高速发展,层出不穷的新型黑客攻击手法也随之而来,无数政府单位被定向攻击、企业核心数据被盗、个人敏感信息泄露。网络空间安全建设刻不容缓,已成为国家安全建设的重中之重。

网络安全是国家安全体系的重要组成部分,没有网络安全就没有国家安全。《国家网络空间安全战略》《网络安全法》《网络安全等级保护2.0》等一系列政策/法规/标准的持续落地,不懂安全或者不做安全等于违法违规已经逐渐成为政企机构的重要共识。

了解完学习网络安全的理由之后,那么继续下一个问题,如何去学习网络安全呢?从何学起,怎么理清思路呢?学完之后可以做什么岗位?——别急,我先给大家具体介绍一下各个岗位!

安全岗位的大体工作内容或职责

售后工程师:安全产品的售后服务工作,包括安全产品的交付实施、售后支撑、产品调试上架。比如客户买了咱们的防火墙,咱们要派人去安装调试吧,总不能让客户自己去安装吧。这是产品工程师或者售后工程师的主要工作内容。

售前工程师:主要是协助销售完成跟单,说的通俗易懂一点就是跟销售配合,一个做商务关系(吃吃喝喝、送礼请客)一个做技术方案(解决客户的痛点),两个人配合拿下项目。

渗透测试工程师:这个岗位是大多数人梦寐以求的,展现个人技术的时候到了。主要是模拟黑客对目标业务系统进行攻击,点到为止。

销售:不再赘述,估计你们年轻的人也不太关心,但是等你成长了,你就会发现,你以前的对销售的认知是多么的扯淡。

安全开发工程师:嗯,就是搞开发,要对安全也要了解,比如开发一个web应用防火墙,连web攻击都不懂,那还开发个啥,闭门造车啊,能防的注吗?

安全运维工程师:一个单位买了那么多安全产品,肯定要有人做运维的,分析一下日志,升级一下策略。定期检查一下业务系统的安全性,查看一下内网当中有没有威胁,这都是安全运维工程师要做的内容。

应急响应工程师:客户业务系统被攻击,要快速定位安全问题,要快速恢复业务系统,有的甚至还要取证报警。(家里如果被偷东西价值太大,你还不报警?心咋这么大)

等级保护测评师:按照国家要求,重要的业务系统需要按照安全等级进行保护的,目前国家已经发布了等级保护2.0标准,要按照这个标准进行建设。等级保护测评师的工作就是协助客户检查一下业务系统是否满足等级保护的要求,不满足的赶紧整改。

安全服务工程师:好多企业把渗透测试工程师也归到安全服务工程师里面,无伤大雅。不懂安全服务,还不懂吃饭的服务员嘛,就是协助客户做好安全工作,具体的内容比如常见的漏洞扫描、基线检测、渗透测试、网络架构梳理、风险评估等工作内容。安全服务的面很大的,几乎涵盖了上述所有岗位的内容。

说了这么多岗位,把销售和开发踢出去,(大多数少年不关心这两个岗位),其他岗位咱们在划分一下,其实就是三个方向:安全产品方向、安全运营和数据分析方向、安全攻防和应急方向。除了这个方向,还有个未列出来的方向—安全管理方向,放心少年,这个方向你一时半会用不到,哪个公司傻乎乎的上来就让一个萌新去做安全管理?

纵观所有行业,从来没有一个管理者是从毕业生直接校招进来做的。如果有,请记得联系我,我还有好几个表弟表妹马上就大学毕业了,让他们去应聘去。

那么问题来了?这三个方向学习的内容是一样的吗?

显然不一样啊,要不然分什么方向,吃饱撑的啊。这个就跟当年高中文理分科一样,问啥要分,因为内容太多,不同的人擅长点不一样,学习的内容那么多,时间那么少,要么压缩内容,要么拉长时间。言归正传,这三个方向,在实际工作中需要哪些技能点?

安全产品方向:懂产品,如防火墙、上网行为管理、入侵检测/保护、网闸、、数据库审计、堡垒机、抗拒绝服务、云防护产品、杀毒、准入、web应用防火墙、虚拟化安全产品等等。

安全运营和数据分析方向:安全服务、安全测评、风险评估、等级保护、ISO 27000、日志分析、威胁分析、soc运营等等。

安全攻防和应急方向:web攻防、系统攻防、内网渗透、应急响应、代码审计、移动apk监测、工控系统安全检测等等。

安全产品方向:产品都是部署在网络上的,所以想入门产品,首先要入门的是网络基础(思科华为华三都可以),在一个需要调试安全策略,所以需要懂基本的安全知识和原理,总结下来,安全产品入门需要 网络基础+基础攻防

安全运营和数据分析方向:需要对业务系统进行操作,要了解重要业务系统的安全配置是否服务要求,要了解操作系统(windows、linux),了解中间件、了解数据库。了解需要了解国家政策要求,既然是安全威胁分析,肯定要懂基本的安全知识和原理啦,甚至还能的验证一下漏洞。总结下来 安全运营和数据分析方向入门需要:操作系统+中间件配置+数据库配置+基础攻防

安全攻防和应急方向:既然是攻防了,肯定要懂攻击,要有一定的编程语言能力,要登录系统应急,那就要懂操作系统、懂中间件、懂数据库,因此总结下来,入门需要操作系统+中间件配置+数据库+高级攻防

当然作为产品工程师就真的不需要懂操作系统吗,显然不是,国内大多数安全产品都是基于开源linux开发的,不懂的话,出现设备异常了怎么进入设备后台调试。作为安全攻防工程师不需要懂网络吗?不用那么深入,什么ospf,什么大二层、什么SDN,可以不用懂,但是基础的网络应该懂吧,要不然连IP地址都看不懂,追查谁去啊。

那么问题又来了,作为萌新小白,我该先学什么,再学什么?

先来看一张图(内容太多,打开之后密密麻麻看不清楚,需要详细版本的可以评论区告诉我)

看起来是不是感觉压力山大,不要怕,其实拆解之后就会发现并不难学。

给你看看我给团队小伙伴制定的Web安全学习路线,整体大概半年左右,具体视每个人的情况而定:

(友情提示:觉得有帮助的话可以收藏一下本篇回答,免得后续找不到)

1、Web安全相关概念(2周)

- 熟悉基本概念(SQL注入、上传、XSS、CSRF、一句话木马等)。

- 通过关键字(SQL注入、上传、XSS、CSRF、一句话木马等)进行Google/SecWiki;

- 阅读《精通脚本黑客》,虽然很旧也有错误,但是入门还是可以的;

- 看一些渗透笔记/视频,了解渗透实战的整个过程,可以Google(渗透笔记、渗透过程、入侵过程等);

2、熟悉渗透相关工具(3周)

- 熟悉AWVS、sqlmap、Burp、nessus、chopper、nmap、Appscan等相关工具的使用。

- 了解该类工具的用途和使用场景,先用软件名字Google/SecWiki;

- 下载无后门版的这些软件进行安装;

- 学习并进行使用,具体教材可以在SecWiki上搜索,例如:Brup的教程、sqlmap;

- 待常用的这几个软件都学会了可以安装音速启动做一个渗透工具箱;

3、渗透实战操作(5周)

- 掌握渗透的整个阶段并能够独立渗透小型站点。

- 网上找渗透视频看并思考其中的思路和原理,关键字(渗透、SQL注入视频、文件上传入侵、数据库备份、dedecms漏洞利用等等);

- 自己找站点/搭建测试环境进行测试,记住请隐藏好你自己;

- 思考渗透主要分为几个阶段,每个阶段需要做那些工作;

- 研究SQL注入的种类、注入原理、手动注入技巧;

- 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等;

- 研究XSS形成的原理和种类,具体学习方法可以Google/SecWiki;

- 研究Windows/Linux提权的方法和具体使用;

4、关注安全圈动态(1周)

- 关注安全圈的最新漏洞、安全事件与技术文章。

- 通过SecWiki浏览每日的安全技术文章/事件;

- 通过Weibo/twitter关注安全圈的从业人员(遇到大牛的关注或者好友果断关注),天天抽时间刷一下;

- 通过feedly/鲜果订阅国内外安全技术博客(不要仅限于国内,平时多注意积累),没有订阅源的可以看一下SecWiki的聚合栏目;

- 养成习惯,每天主动提交安全技术文章链接到SecWiki进行积淀;

- 多关注下最新漏洞列表,推荐几个:exploit-db、CVE中文库、Wooyun等,遇到公开的漏洞都去实践下。

- 关注国内国际上的安全会议的议题或者录像,推荐SecWiki-Conference。

5、熟悉Windows/Kali Linux(3周)

- 学习Windows/Kali Linux基本命令、常用工具;

- 熟悉Windows下的常用的cmd命令,例如:ipconfig,nslookup,tracert,net,tasklist,taskkill等;

- 熟悉Linux下的常用命令,例如:ifconfig,ls,cp,mv,vi,wget,service,sudo等;

- 熟悉Kali Linux系统下的常用工具,可以参考SecWiki,《Web Penetration Testing with Kali Linux》、《Hacking with Kali》等;

- 熟悉metasploit工具,可以参考SecWiki、《Metasploit渗透测试指南》。

6、服务器安全配置(3周)

- 学习服务器环境配置,并能通过思考发现配置存在的安全问题。

- Windows2003/2008环境下的IIS配置,特别注意配置安全和运行权限,;

- Linux环境下的LAMP的安全配置,主要考虑运行权限、跨目录、文件夹权限等;

- 远程系统加固,限制用户名和口令登陆,通过iptables限制端口;

- 配置软件Waf加强系统安全,在服务器配置mod_security等系统;

- 通过Nessus软件对配置环境进行安全检测,发现未知安全威胁。

7、脚本编程学习(4周)

- 选择脚本语言Perl/Python/PHP/Go/Java中的一种,对常用库进行编程学习。

- 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

- Python编程学习,学习内容包含:语法、正则、文件、网络、多线程等常用库,推荐《Python核心编程》,不要看完;

- 用Python编写漏洞的exp,然后写一个简单的网络爬虫;

- PHP基本语法学习并书写一个简单的博客系统,参见《PHP与MySQL程序设计(第4版)》、视频;

- 熟悉MVC架构,并试着学习一个PHP框架或者Python框架(可选);

- 了解Bootstrap的布局或者CSS;

8、源码审计与漏洞分析(3周)

- 能独立分析脚本源码程序并发现安全问题。

- 熟悉源码审计的动态和静态方法,并知道如何去分析程序;

- 从Wooyun上寻找开源程序的漏洞进行分析并试着自己分析;

- 了解Web漏洞的形成原因,然后通过关键字进行查找分析;

- 研究Web漏洞形成原理和如何从源码层面避免该类漏洞,并整理成checklist。

9、安全体系设计与开发(5周)

- 能建立自己的安全体系,并能提出一些安全建议或者系统架构。

- 开发一些实用的安全小工具并开源,体现个人实力;

- 建立自己的安全体系,对公司安全有自己的一些认识和见解;

- 提出或者加入大型安全系统的架构或者开发;

这个路线图已经详细到每周要学什么内容,学到什么程度,可以说我整理的这个Web安全路线图对新人是非常友好的,除此之外,我还给团队小伙伴整理了相对应的学习资料,如果你需要的话,我也可以分享一部分出来(涉密的内容分享不了),需要的可以在评论区告诉我!

大家如果觉得有帮助的话,可以帮我点赞收藏一下,写的不对或不清楚的地方,也欢迎大家在评论区指出,谢谢!