【笔记】wincap网络数据包的过滤与分析

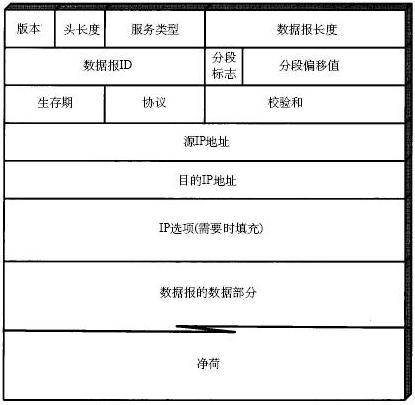

一、网络层IP数据包的结构介绍

二、传输层TCP结构图

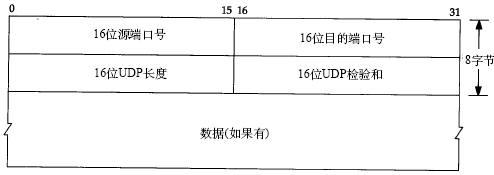

三、传输层UDP结构图

四、网络数据包过滤分析介绍

WinPcap或libpca最强大的特点之一就是数据流的过滤引擎。它提供一种高效的方法来只捕获网络数据流的某些数据而且常常和系统的捕获机制相集成。过滤数据的函数是pcap_compile() 和 pcap_setfilter()来实现的。

pcap_compile()来编译一个过滤设备,它通过一个高层的boolean型变量和字串产生一系列的能够被底层驱动所解释的二进制编码。boolean表示语法能够在这个文件的过滤表示语法中找到。

pcap_setfilter() 用来联系一个在内核驱动上过滤的过滤器,这时所有网络数据包都将流经过滤器,并拷贝到应用程序中。

下面的代码展示了如何编译并社定一个过滤设备。注意必须从pcap_if结构中获得掩码,因为一些过滤器的创建需要这个参数。

下面的代码段中的pcap_compile()的"ip and tcp"参数说明只有IPV4和TCP数据才会被内核保存并被传递到应用程序。

代码片段:

if ( d->addresses != NULL ) /* 获取接口第一个地址的掩码 */ netmask = ((struct sockaddr_in *)(d->addresses->netmask))->sin_addr.S_un.S_addr; else /* 如果这个接口没有地址,那么我们假设这个接口在C类网络中 */ netmask = 0xffffff; // 编译过滤器 if ( pcap_compile( adhandle, &fcode, packet_filter, 1, netmask ) < 0 ) { fprintf_s(stderr,"/n不能编译包过滤器,检查语法./n"); /* 释放资源 */ pcap_freealldevs( alldevs ); return -1; } // 设置过滤器 if ( pcap_setfilter( adhandle, &fcode ) < 0 ) { fprintf_s( stderr, "/n过滤器设置有误./n" ); /* 释放资源 */ pcap_freealldevs( alldevs ); return -1; }

过滤分析完整代码:

///////////////////////////////////////////////////////////////////////////// // Name: PackageAnalysis.cpp // Purpose: wincap网络数据包过滤和分析。 // Compiler: VS2005 // Author: 陈相礼 // Modified by: // Created: 09/18/09 // Copyright: // Licence: ///////////////////////////////////////////////////////////////////////////// #include "pcap.h" #pragma comment(lib,"Packet.lib") #pragma comment(lib,"wpcap.lib") #pragma comment(lib,"ws2_32.lib") /* 4 BIT的IP头定义 */ typedef struct ip_address{ u_char byte1; u_char byte2; u_char byte3; u_char byte4; }ip_address; /* IPv4 头的定义 */ typedef struct ip_header{ u_char ver_ihl; // 4 bit的版本信息 + 4 bits的头长 u_char tos; // TOS类型 u_short tlen; // 总长度 u_short identification; // Identification u_short flags_fo; // Flags (3 bits) + Fragment offset (13 bits) u_char ttl; // 生存期 u_char proto; // 后面的协议信息 u_short crc; // 校验和 ip_address saddr; // 源IP ip_address daddr; // 目的IP u_int op_pad; // Option + Padding }ip_header; /* UDP 头定义 */ typedef struct udp_header{ u_short sport; // 源端口 u_short dport; // 目的端口 u_short len; // 分片长度 u_short crc; // 校验和 }udp_header; /* 定义处理包的函数 */ void packet_handler(u_char *param, const struct pcap_pkthdr *header, const u_char *pkt_data); int main() { pcap_if_t *alldevs; pcap_if_t *d; int inum; int i=0; pcap_t *adhandle; char errbuf[PCAP_ERRBUF_SIZE]; u_int netmask; char packet_filter[] = "ip and udp"; struct bpf_program fcode; /* 获得网卡的列表 */ if ( pcap_findalldevs( &alldevs, errbuf ) == -1 ) { fprintf_s( stderr, "pcap_findalldevs调用错误: %s/n", errbuf ); exit(1); } /* 打印网卡信息 */ for( d = alldevs; d; d = d->next ) { printf_s( "%d. %s", ++i, d->name ); if ( d->description ) printf_s( " (%s)/n", d->description ); else printf_s( " (无可用描述)/n" ); } if(i==0) { printf_s( "/n没有发现适配器! 确保安装了WinPcap./n" ); return -1; } printf_s( "选择适配器 (1-%d):", i ); scanf_s( "%d", &inum ); // 输入要选择打开的网卡号 if( inum < 1 || inum > i ) // 判断号的合法性 { printf_s( "/n输入有误,没有此网卡./n" ); /* 释放资源 */ pcap_freealldevs( alldevs ); return -1; } /* 找到要选择的网卡结构 */ for( d = alldevs, i = 0; i < inum-1; d = d->next, i++ ); /* 打开选择的网卡 */ if ( (adhandle= pcap_open_live( d->name, // 设备名称 65536, // 65535保证能捕获到不同数据链路层上的每个数据包的全部内容 1, // 混杂模式 1000, // 读超时为1秒 errbuf // 错误缓冲 ) ) == NULL) { fprintf_s( stderr, "/n无法打开适配器. %s 不被WinPcap支持./n", errbuf ); /* 释放资源 */ pcap_freealldevs( alldevs ); return -1; } /* 检查数据链路层,为了简单,我们只考虑以太网 */ if( pcap_datalink( adhandle) != DLT_EN10MB ) { fprintf_s( stderr, "/n本程序仅仅支持以太网./n" ); /* 释放资源 */ pcap_freealldevs( alldevs ); return -1; } if ( d->addresses != NULL ) /* 获取接口第一个地址的掩码 */ netmask = ((struct sockaddr_in *)(d->addresses->netmask))->sin_addr.S_un.S_addr; else /* 如果这个接口没有地址,那么我们假设这个接口在C类网络中 */ netmask = 0xffffff; // 编译过滤器 if ( pcap_compile( adhandle, &fcode, packet_filter, 1, netmask ) < 0 ) { fprintf_s(stderr,"/n不能编译包过滤器,检查语法./n"); /* 释放资源 */ pcap_freealldevs( alldevs ); return -1; } // 设置过滤器 if ( pcap_setfilter( adhandle, &fcode ) < 0 ) { fprintf_s( stderr, "/n过滤器设置有误./n" ); /* 释放资源 */ pcap_freealldevs( alldevs ); return -1; } printf_s("/n开始监听 %s.../n", d->description); /* 资源释放 */ pcap_freealldevs( alldevs ); /* 开始捕捉 */ pcap_loop( adhandle, 0, packet_handler, NULL ); return 0; } /* 回调函数,当收到每一个数据包时会被libpcap所调用 */ void packet_handler( u_char *param, const struct pcap_pkthdr *header, const u_char *pkt_data ) { struct tm ltime; char timestr[16]; ip_header *ih; udp_header *uh; u_int ip_len; u_short sport,dport; /* 将时间戳转变为易读的标准格式*/ time_t t = (time_t )&header->ts.tv_sec; localtime_s( <ime, &t ); strftime( timestr, sizeof timestr, "%H:%M:%S", <ime); printf_s("%s,/t%.6d毫秒/t长度:%d/n", timestr, header->ts.tv_usec, header->len ); /* 获得IP数据包头部的位置 */ ih = (ip_header *) (pkt_data + 14); // 14为以太头的长度 /* 获得UDP首部的位置 */ ip_len = (ih->ver_ihl & 0xf) * 4; uh = (udp_header *) ((u_char*)ih + ip_len); /* 将网络字节序列转换成主机字节序列 */ sport = ntohs( uh->sport ); dport = ntohs( uh->dport ); /* 打印IP地址和UDP端口 */ printf_s("%d.%d.%d.%d:%d -> %d.%d.%d.%d:%d/n/n", ih->saddr.byte1, ih->saddr.byte2, ih->saddr.byte3, ih->saddr.byte4, sport, ih->daddr.byte1, ih->daddr.byte2, ih->daddr.byte3, ih->daddr.byte4, dport); }